本文主要是介绍墨者靶场 登录密码重置漏洞分析溯源详解,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

今天继续给大家介绍ctf相关刷题记录,本文主要内容是墨者靶场 登录密码重置漏洞分析溯源详解。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、题目简介

题目链接如下所示:https://www.mozhe.cn/bug/detail/K2sxTTVYaWNncUE1cTdyNXIyTklHdz09bW96aGUmozhe

打开后页面如下所示:

我们点击上图中的“点击进入重置密码”后,进入如下页面:

二、解题思路

从题目要求来看,我们已经有一个已经注册的手机号了,但是题目要求我们更改另一个人手机号的密码。因此,这个题目大概率是一个逻辑漏洞问题,并且解题思路大概是出在修改密码处的逻辑上。

三、解题实战

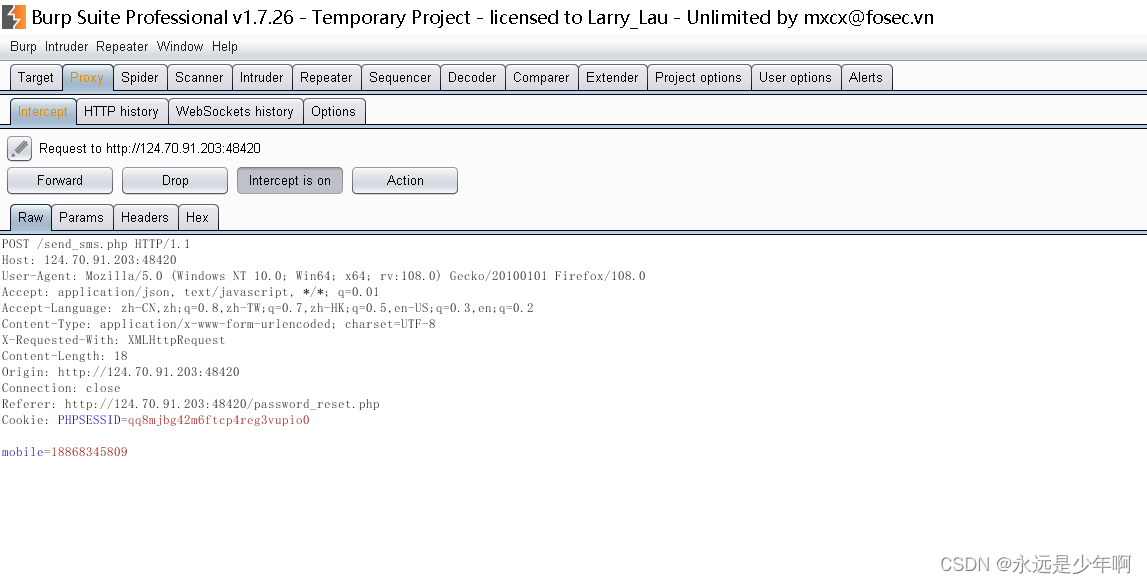

我们点击获取验证码后,可以使用BurpSuite抓取数据包如下所示:

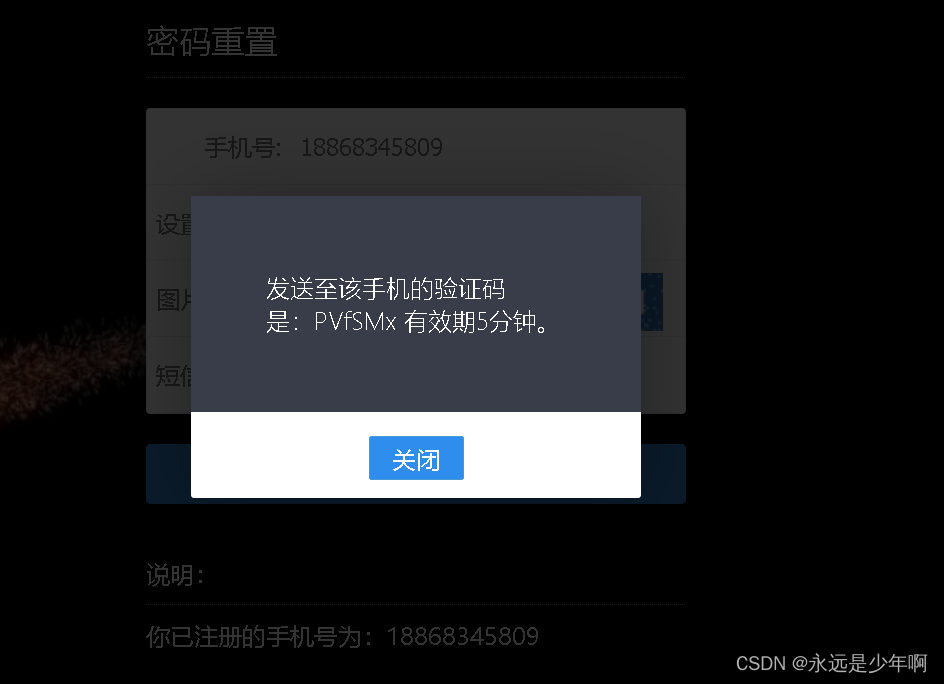

该数据包发送后,可以收到网站的反馈,结果如下所示:

在上述数据包中,我们可以尝试将手机号更改为目标用户手机号,然后查看是否能够接收到验证码,发现这一思路行不通。因此,这一题的解题思路还在后面。

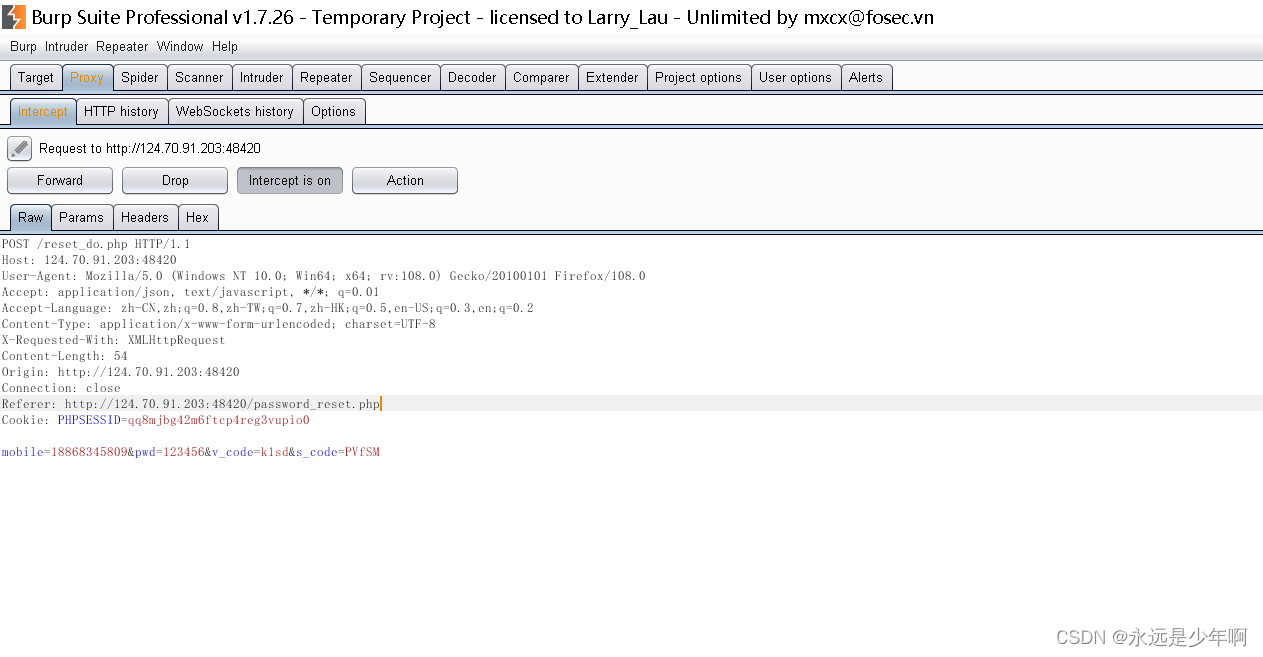

我们点击重置密码后,同样使用Burpsuite抓包,结果如下所示:

在这一数据包中,我们可以尝试将手机号修改成目标手机号,然后发送,结果发现果然成功!

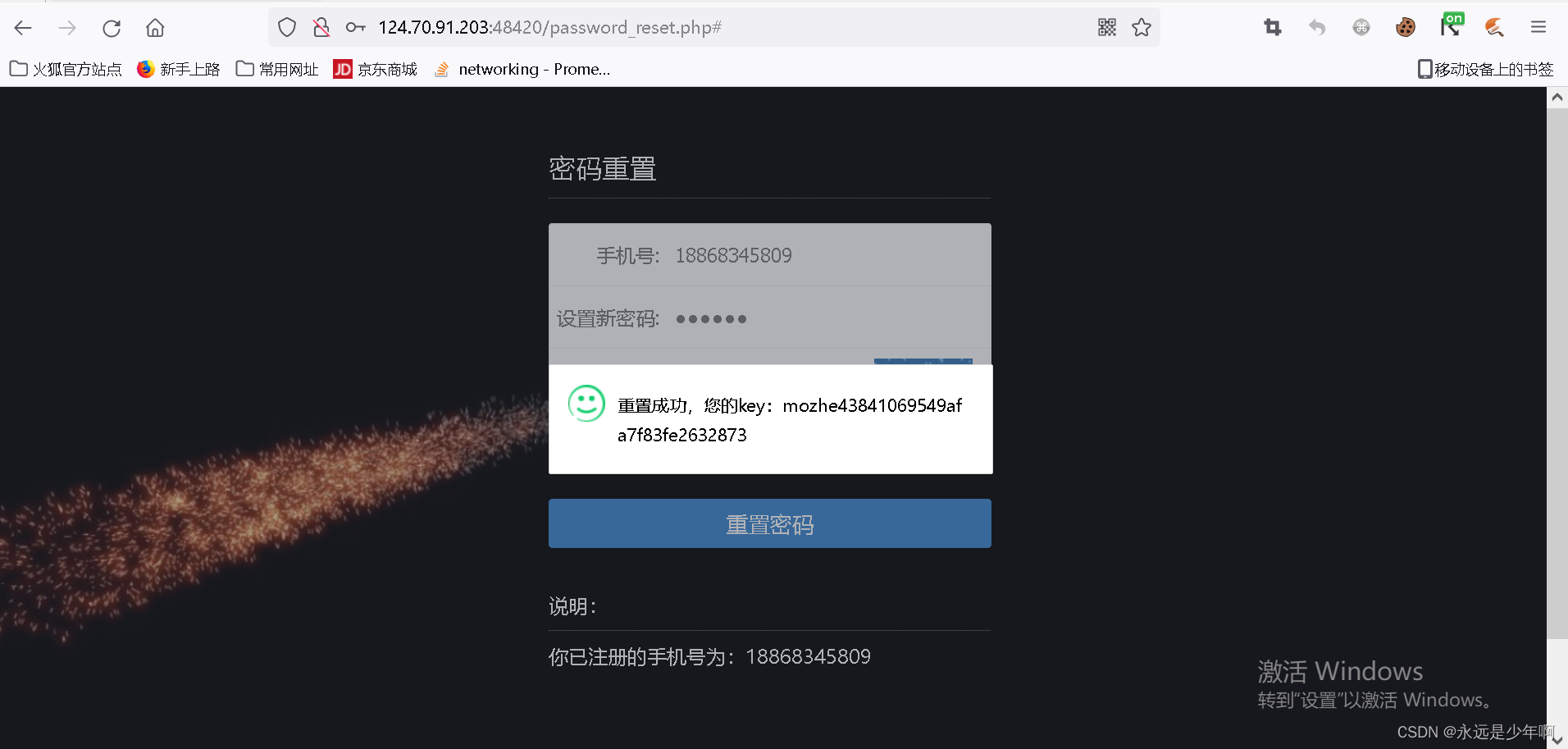

获取到了系统flag,结果如下所示:

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200

这篇关于墨者靶场 登录密码重置漏洞分析溯源详解的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!