本文主要是介绍实力认证|赛宁网安成功入选江苏省高新区潜在独角兽企业行列,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

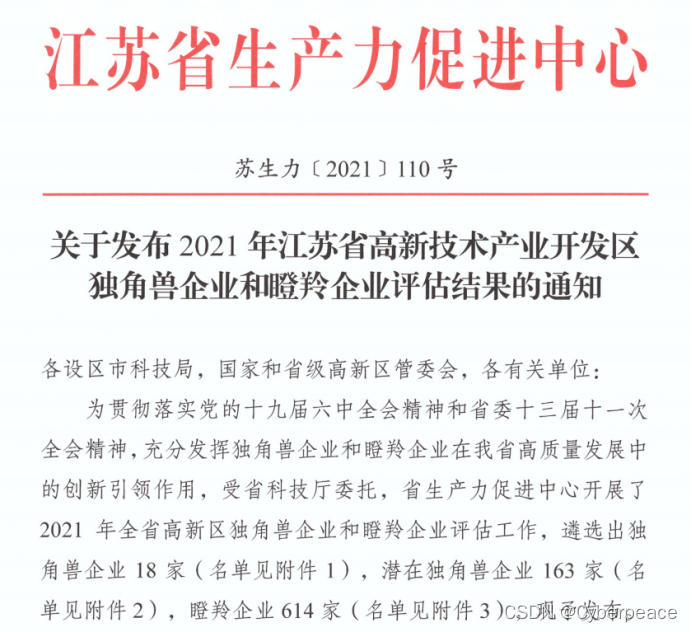

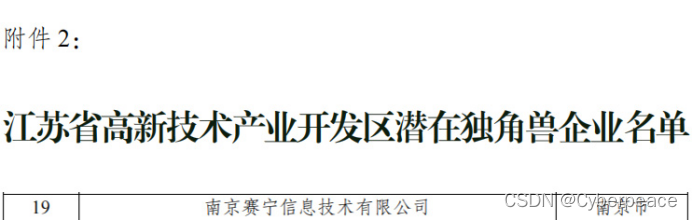

近日,江苏省生产力促进中心发布2021年江苏省高新技术产业开发区独角兽企业和瞪羚企业评估结果,南京赛宁信息技术有限公司凭借综合实力成功跻身高新区潜在独角兽企业行列。

独角兽企业

独角兽企业被视为新经济发展的一个重要风向标,代表着科技转化为市场应用的活跃程度。作为引领变革的代表性群体,独角兽企业日益成为衡量一个国家或区域创新能力程度的评价指标。

潜在独角兽企业作为独角兽企业的后备军,是具有巨大发展潜力和成长性的新力量,引起了越来越多的关注。

南京赛宁信息技术有限公司(赛宁网安)作为专业的网络靶场提供商,同时也是全球第二大网络安全联赛运营者,成立于2013年,公司总部位于南京。以保障网络强国战略、护航数字经济腾飞、助力安全能力建设为使命,打造全球网络靶场第一品牌为愿景,致力于构建面向未来的内生安全能力,树立技术领先、实力雄厚的核心企业能力。

赛宁网安深耕军工行业,服务各军种单位和各部队院校;服务国际一流企业:华为、中兴通讯、中国移动、中国电信、国家电网、平安集团、电科集团、华润集团等;服务国内顶尖高校:清华大学、南京大学、复旦大学、天津大学等。从2016年起开拓国际市场,产品和服务遍布20多个国家,包括荷兰、新加坡、智利、沙特、阿尔及利亚等,赛宁网安是该领域唯一具备国际竞争力的企业。

入选高新区潜在独角兽企业行列,是促进企业快速发展的加强剂,也是激励企业自主创新的推动力。赛宁网安将坚持以先进的技术、优秀的产品和专业的配套服务,引领国内网络安全行业的发展方向,期待为社会经济发展做出更大贡献,创造更多企业价值。

这篇关于实力认证|赛宁网安成功入选江苏省高新区潜在独角兽企业行列的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!