本文主要是介绍SOFAStack软件供应链安全产品解析——SCA软件成分分析,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

近年来,软件供应链安全相关攻击事件呈快速增长态势,造成的危害也越来越严重,为了保障软件供应链安全,各行业主管单位也出台了诸多政策及技术标准。基于内部多年的实践,蚂蚁数科金融级云原生PaaS平台SOFAStack发布完整的软件供应链安全产品及解决方案,包括静态代码扫描Pinpoint,软件成分分析SCA,交互式安全测试IAST,运行时防护RASP,安全洞察Appinsight等,帮助客户应用软件实现“发布前检测,运行时免疫”。

本文将着重介绍针对开源组件风险发现场景的软件供应链安全产品——SCA软件成分分析。

开源组件安全的挑战

为提高开发效率、节约开发成本,企业在软件开发过程中引入的开源组件比例越来越高,而因此存在的开源组件安全隐患却未被重点关注。因此从开源软件治理层面出发,开源组件安全面临的挑战包括:

- 组件通用漏洞风险急剧上升。黑客组织逐渐将目标转移在开源软件上,可以轻易找到源代码漏洞从而入侵和攻击,危及响应系统或数据的完整性和机密性。据Synopsis相关数据统计,开源代码仓库中至少存在一个漏洞的仓库占整体开原仓库的比例已上升到了84%。

- 开源软件许可证繁多且复杂。开发人员使用的开源软件许可证繁多难以一一维护,并且存在误使用黑客冒充的合法开源或系统组件名称的组件致使开发者无法识别,另外,违规使用开源软件也会造成许可证合规性风险。

- 组件过维护期或未更新。由于开发人员更侧重业务自身规划和版本改动频繁易引起兼容性问题,从而导致对于其使用的运行时版本、组件版本陈旧过维护期甚至从不升级。

- 堆积“技术债”问题。开发人员为加速业务开发,使用开源软件或其他方案,从而导致组件依赖过多、缺陷过多的“技术债”,反向阻碍产品演进。

- 软件开发人员安全意识淡薄。多数开发人员对代码安全质量重视程度不够,未遵守应用程序安全开发标准,同时其信息安全技术能力水平也是参差不齐的。

因此,SCA(Software Composition Analysis)工具应运而生,可以通过分析源代码识别引入的开源组件漏洞、许可证证书、开源协议等信息,帮助企业开发者深入掌握软件成分中潜在的安全问题。

SCA产品价值

SOFA Stack软件开发安全平台SCA是一款智能开源组件风险发现与分析产品,它能够分析软件结构并判断开源组件的风险,从而帮助开发人员和安全人员快速识别开源组件的风险,并将安全风险前置处理,实现软件供应链安全中的安全漏洞修复、开源风险规避等价值。

产品具备四大核心价值:

一、灵活的扫描接入方式

在SCA建设阶段,对应用程序引入了哪些组件是企业最为重要的一步,蚂蚁SCA面向不同场景提供不同接入方式,从信息安全视角摸排研发技术栈、流程链路,并做相应的数据卡点,完成相关风险数据的收集,协助企业盘点软件资产。

1、Air Gap接入,不需要触碰代码。适合二进制代码静态分析和软件溯源分析场景,用户可审计所有外发内容,不会存在代码泄露的风险。

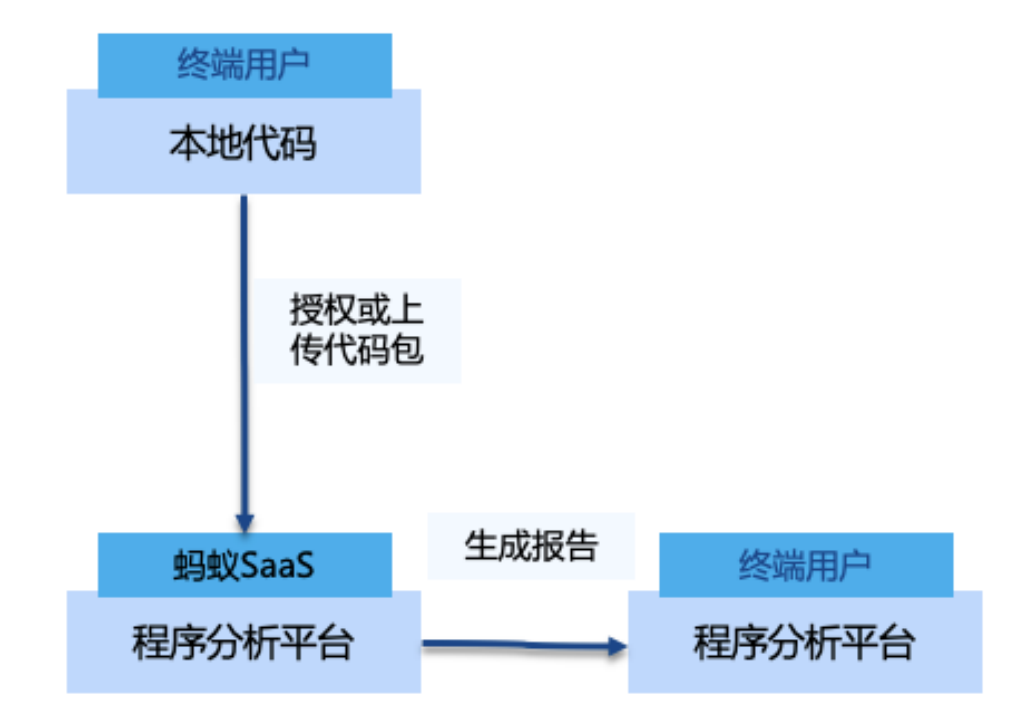

2、API接入,授权访问私有源码。适合大部分代码分析场景,尤其是凯源代码的检测以及小规模试用场景,能直接生成完整的分析报告。

二、智能扫描分析流程

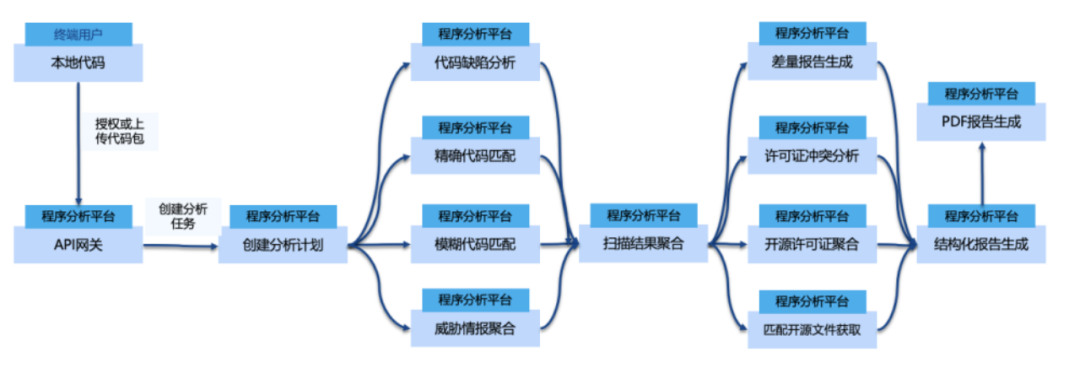

用户通过授权或上传代码包到SCA程序分析平台上,平台获取到用户创建的任务利用智能分析引擎判断适用的代码分析方式并分别进行代码缺陷、精准匹配、模糊匹配、情报聚合等分析技术和文件元数据特征比对技术进行特征提取以确定组件关系,然后将结果聚合到统一平台上再进一步验证许可证是否冲突,最终生成质量报告。在此流程中,支持的许可证数量多达4000+、仓库数超520w,扫描分析速度达到了百万组件分钟级扫描粒度。

三、全面精细的风险透视能力

以全面地、精细化地可视化报表呈现开源组件的安全风险,并提供解决方案,帮助安全人员精细化运营风险数据,同时也为开发人员指导修复,做到风险透视的简洁、高效。

四、高可用部署

SCA依赖mysql的master-slave双机房部署模式或minio的双机房mirror实现高可用部署,同时为实现产品服务高可用可讲两个机房的服务器节点加入k8s集群,依托其管控能力实现应用级别的高可用。通常情况下,每个应用部署两个实例且分布在两个不同机房可确保产品服务的可靠性。

未来展望

目前,SOFA Stack软件开发安全平台SCA产品源自于蚂蚁集团多年沉淀的代码安全分析技术,持续在金融、制造、汽车、互联网等各个行业落地实践,建设起来完善的软件供应链安全和开源治理解决方案,积累了丰富的实践经验,并不断致力于提供更细粒度的资产风险透视和更丝滑的融入CI/CD流程能力,助力企业安全治理。

这篇关于SOFAStack软件供应链安全产品解析——SCA软件成分分析的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!