本文主要是介绍雕虫小技——从期末考ARP欺骗谈起,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

计算机网络考试,最后一题叫咱分析arp那个东东

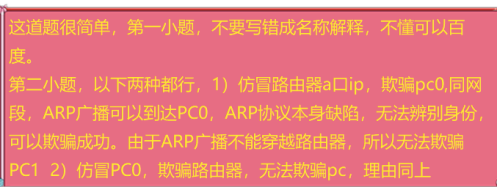

考完,某某某(看气泡识人)说简单如下:

先复习一下啥是ARP,全称Address Resolution Protocol,地址解析协议,说白了就是透过目标设备的IP地址,查询目标设备的MAC地址。,好了,既然这样,啥是ARP攻击呢,通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。(简写,不然概念还一堆攻击手段)

到这里,开始手痒痒,读概念不如真实操作有趣,,

实现局域网攻击---------

首先先下载一个Kali Linux,先搞个虚拟机,可以去官网里面下载,,,

https://images.kali.org/virtual-images/kali-linux-2021.2-vmware-amd64.7z(可下载虚拟机)

https://mirror-1.truenetwork.ru/kali-images/kali-2021.2/kali-linux-2021.2-installer-amd64.iso(kali镜像,64位的)

一系列安装操作过后,,,

(下面是以打自己电脑为例)

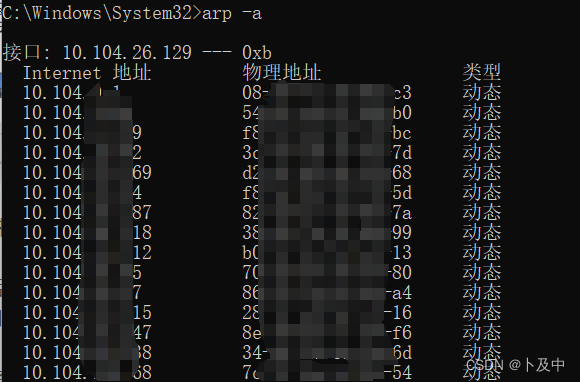

先查一下自己电脑的网关,直接上cmd ,ipconfig

然后打开kali输入命令行即可查询这个局域网下所连的用户ip

arpspoof可以实现断网,格式为 arpspoof -i etho 目标ip 网关

回车,实现ARP断网当中

然后上一下网,看有木有断掉

很好,wegame都被弹出来了。。。。

先在快按一下ctrl+c取消断网,上号上号!!!

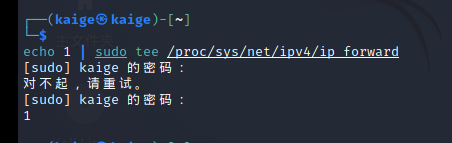

到这里就结束了?,no,还有一种可以在你不被断网的情况下进行欺骗,原理就是进行IP_forward转发,

再重复刚才的操作

测试一下网络

这个欺骗就相当于数据包经过你虚拟机网卡,当然你也可以进行其它操作命令进行截流。比如Ettercap arp欺骗等等…

好啦,随便聊聊,溜溜球~~~~~~~

————下期分享同一局域网内对他人HTTP账号密码获取

这篇关于雕虫小技——从期末考ARP欺骗谈起的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!