本文主要是介绍polarctf靶场[MISC]祺贵人告发、费眼睛的flag、1小时10分钟后看海、发售花海、A 宽宽 S 00 E,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

[MISC]祺贵人告发

考点:图片隐写、压缩包爆破

工具:binwalk

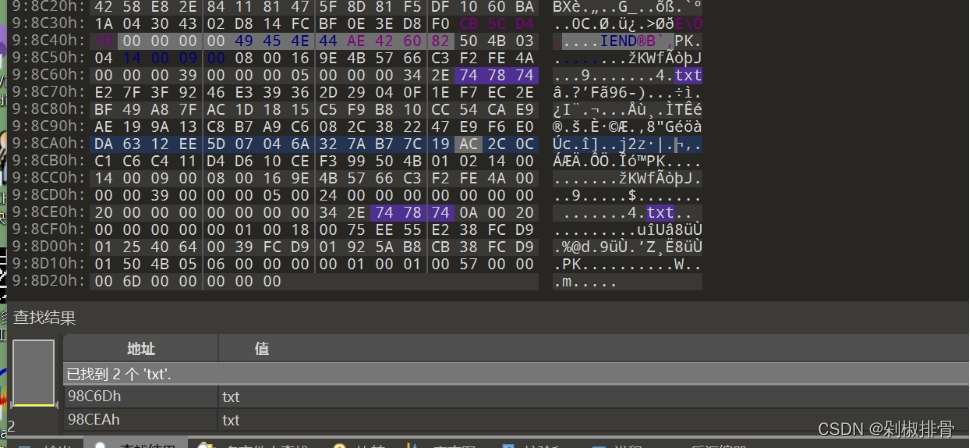

1) 将图片拖入010editor,文本搜索txt发现存在如图:

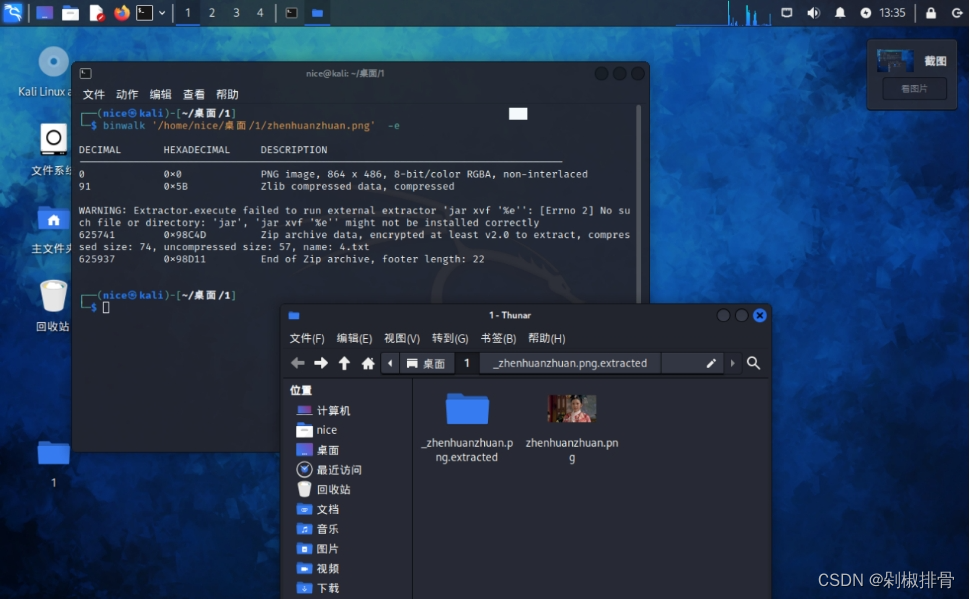

2) 将图片拖入kali,使用binwalk进行分离如图:

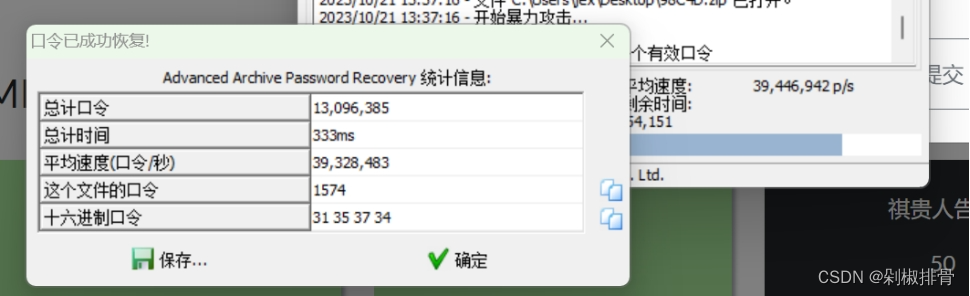

3) 将压缩包拖到010 editor,发现是真加密,进行爆破如图:

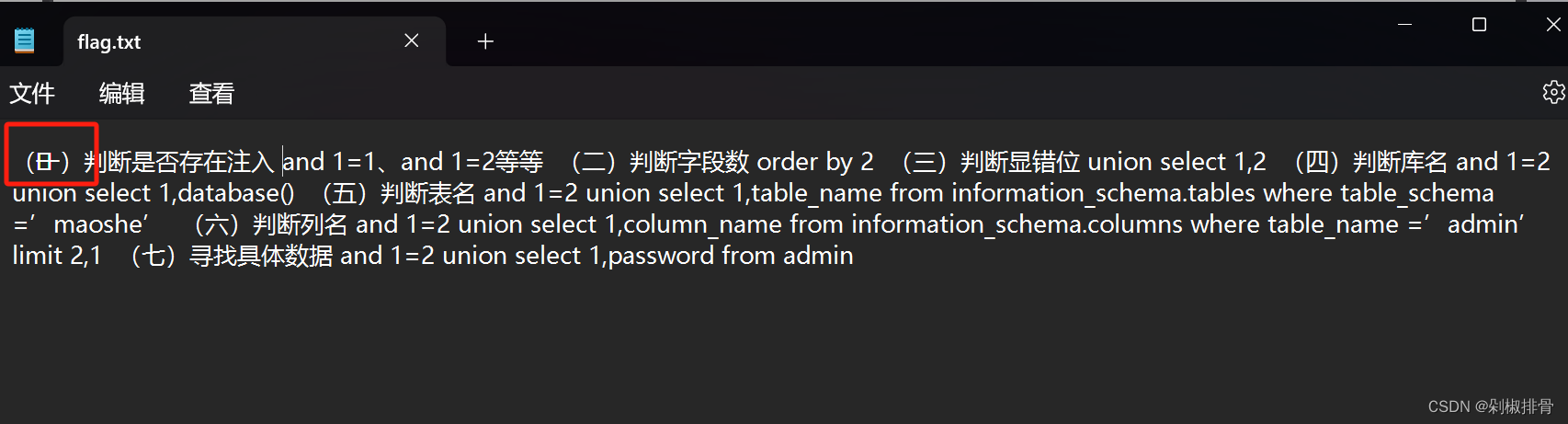

4) 输入密码解压得到txt文本,将文本内容进行md5码加密如图,得到flag:

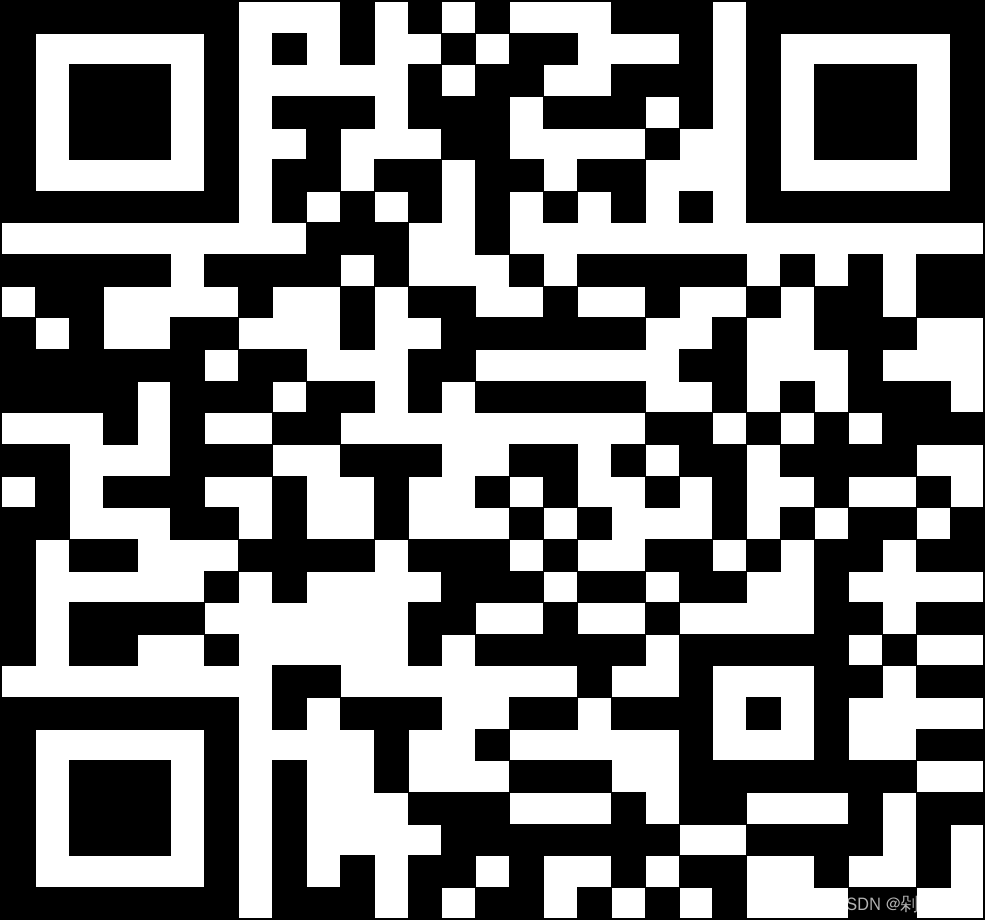

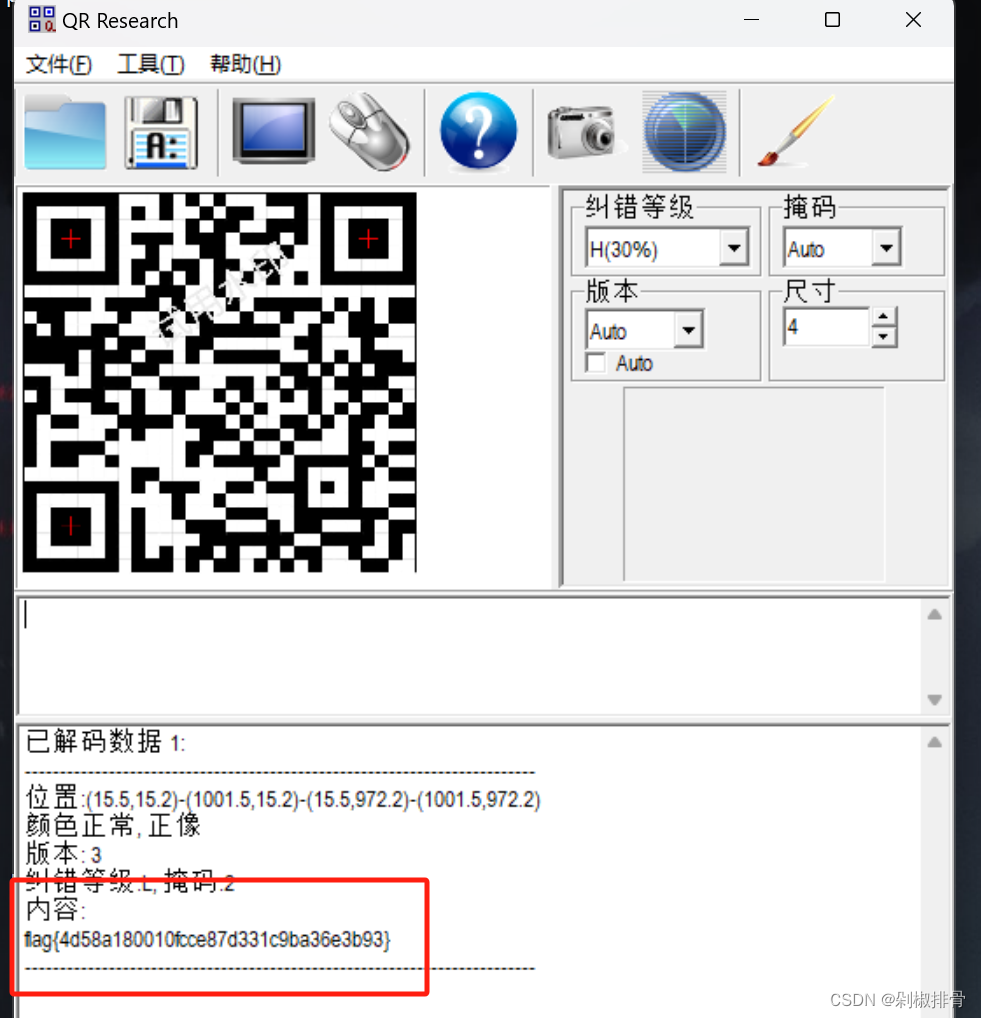

[MISC]费眼睛的flag

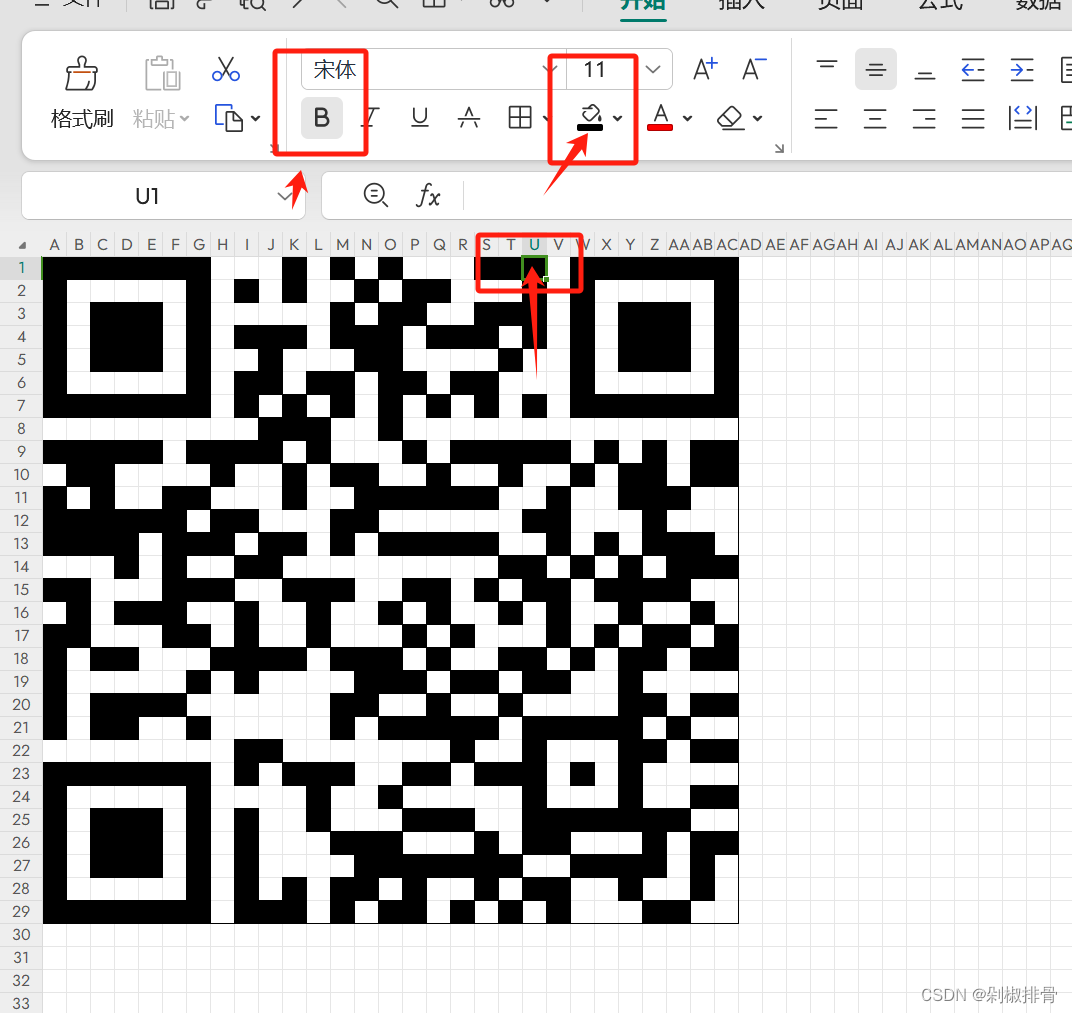

1)打开表格,发现一个正方形的框,随意框内的表格,发现有加粗,不加粗两种

2)大概看了一下,加粗的数量较多,将加粗的填涂颜色

3)是个二维码

4)扫二维码,便可得到flag

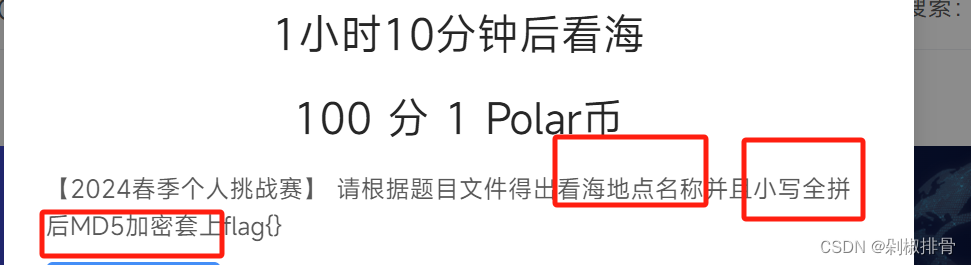

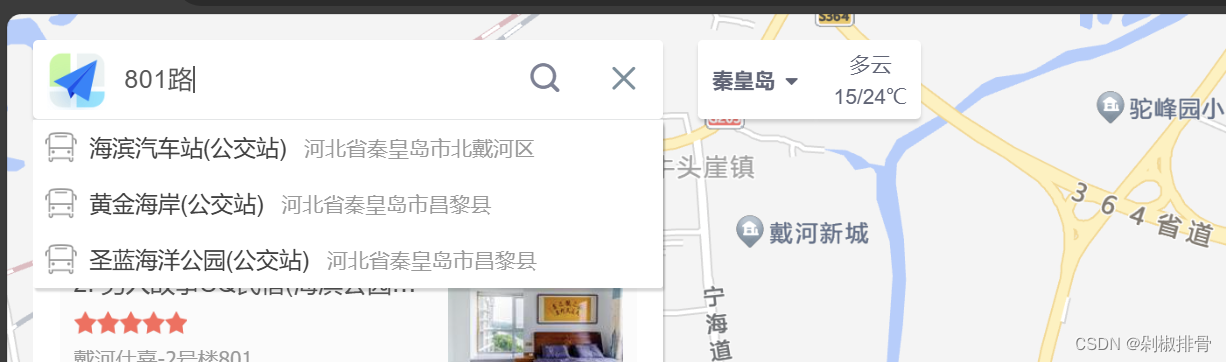

[MISC]1小时10分钟后看海

根据图片,首先可以确定的是北戴河海滨区,该地点是海滨火车站

打开高德地图,搜索北戴河海滨火车站,先看801路

发现有三个景点,一个一个试,进行MD5

最终确定黄金海岸,huangjinhaian,得到本题的flag

[MISC]发售花海

考点:花朵加密,图片隐写

工具:steghide

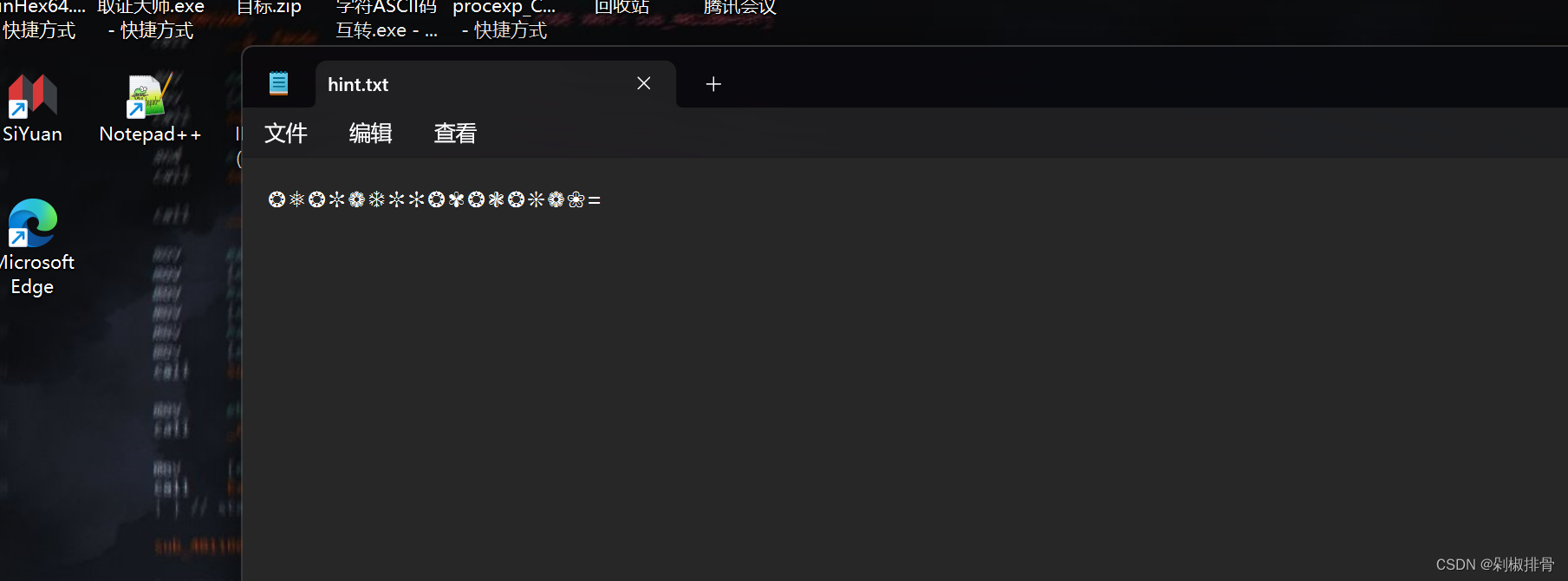

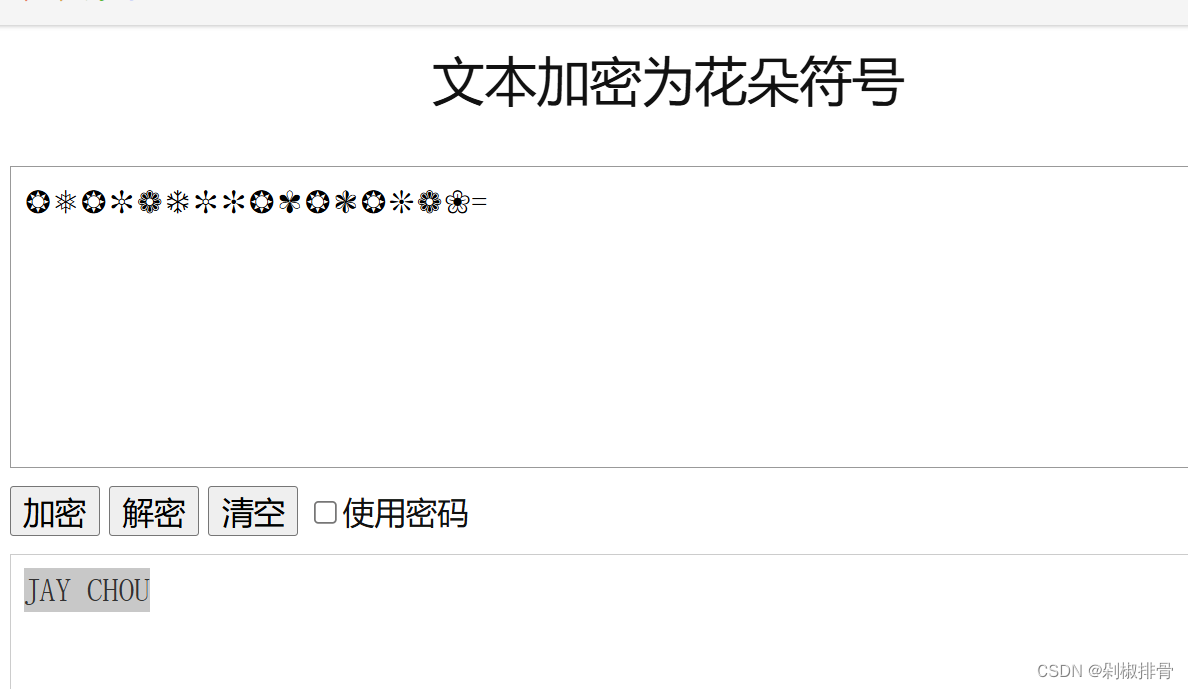

hint.txt是一个花朵密码,将其解密

发现有个flag的压缩包,将其解密出来的字符作为密码,解压压缩包

发现有个flag的压缩包,将其解密出来的字符作为密码,解压压缩包

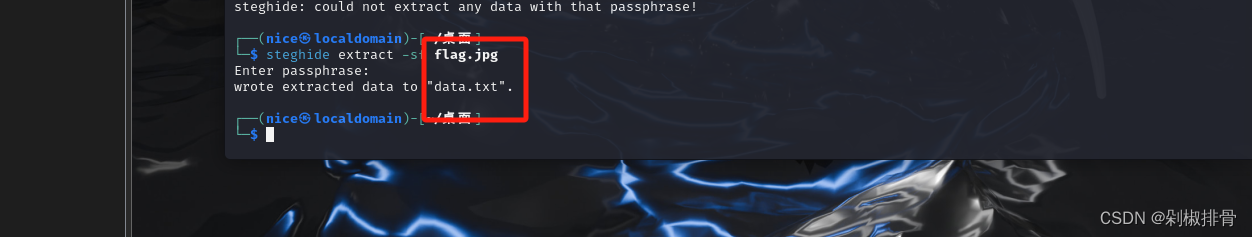

得到flag.jpg,查看属性,提示有steghide隐写

打开kali,使用steghide时,还需要密码,题目说发售花海 ,搜索《花海》的发售日期,2008.10.15,试了试,(一般默认密码是数字六位),密码是081015

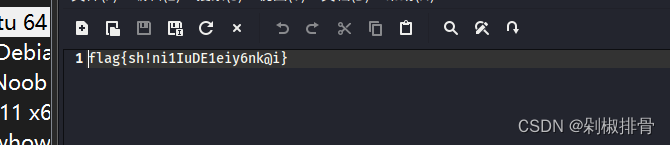

打开data.txt,便可得到本题的flag

[MISC]A 宽宽 S 00 E

考点:零宽字符、AES

打开文档,看到有隐藏字,是个零宽字符解密

在线工具:https://www.mzy0.com/ctftools/zerowidth2/

解密得到

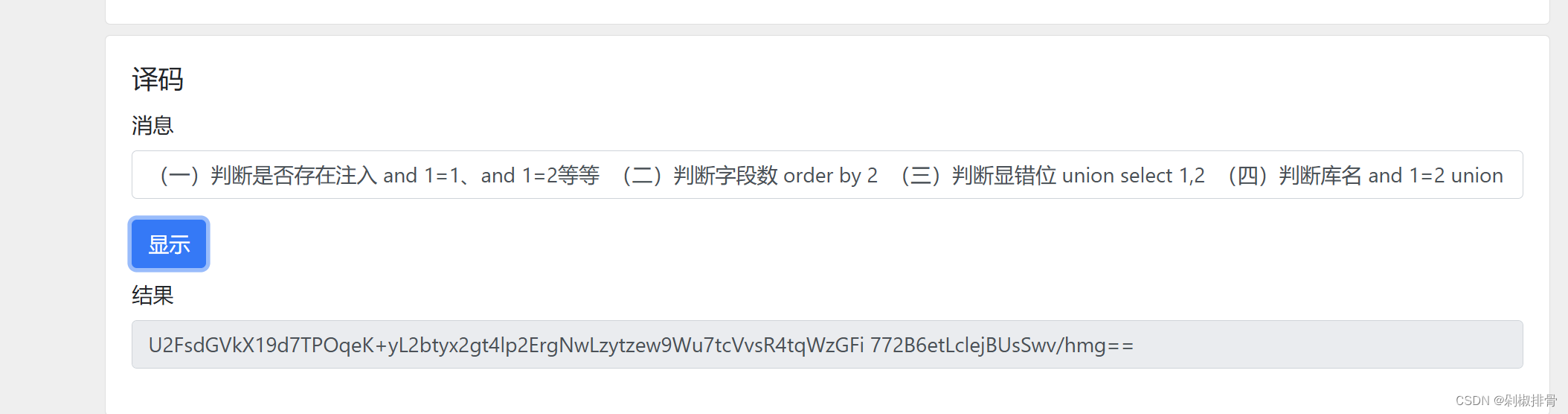

直接base64解不出来

U2FsdGVkX19d7TPOqeK+yL2btyx2gt4lp2ErgNwLzytzew9Wu7tcVvsR4tqWzGFi 772B6etLclejBUsSwv/hmg==

像base64编码的还有一个AES加密,但是需要密钥,(看txt文件:注入)密钥应该是sql,解密

得到一段base64编码,解密,得到flag

这篇关于polarctf靶场[MISC]祺贵人告发、费眼睛的flag、1小时10分钟后看海、发售花海、A 宽宽 S 00 E的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)