本文主要是介绍CAC2.0全生命周期防护,助力企业构建安全闭环,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

5月29日,CACTER邮件安全团队凭借多年的邮件安全防护经验,在“防御邮件威胁-企业如何筑起最后防线”直播分享会上展示了构建安全闭环的重要性,并深入介绍了全新CAC 2.0中的“威胁邮件提示”功能。

下滑查看更多直播精彩内容

构建安全闭环的必要性

当前,企业邮件系统面临的威胁主要包括钓鱼邮件、 通过暴力破解等手段获取账号权限的攻击,以及邮箱用户安全意识参差不齐。这些威胁不仅可能导致敏感信息的泄露,还可能被用来进一步攻击企业内网,造成更大的损失。传统的防御措施已不足以应对,因此需要一个全新的解决方案,让最终用户也参与到邮件安全防护中来。

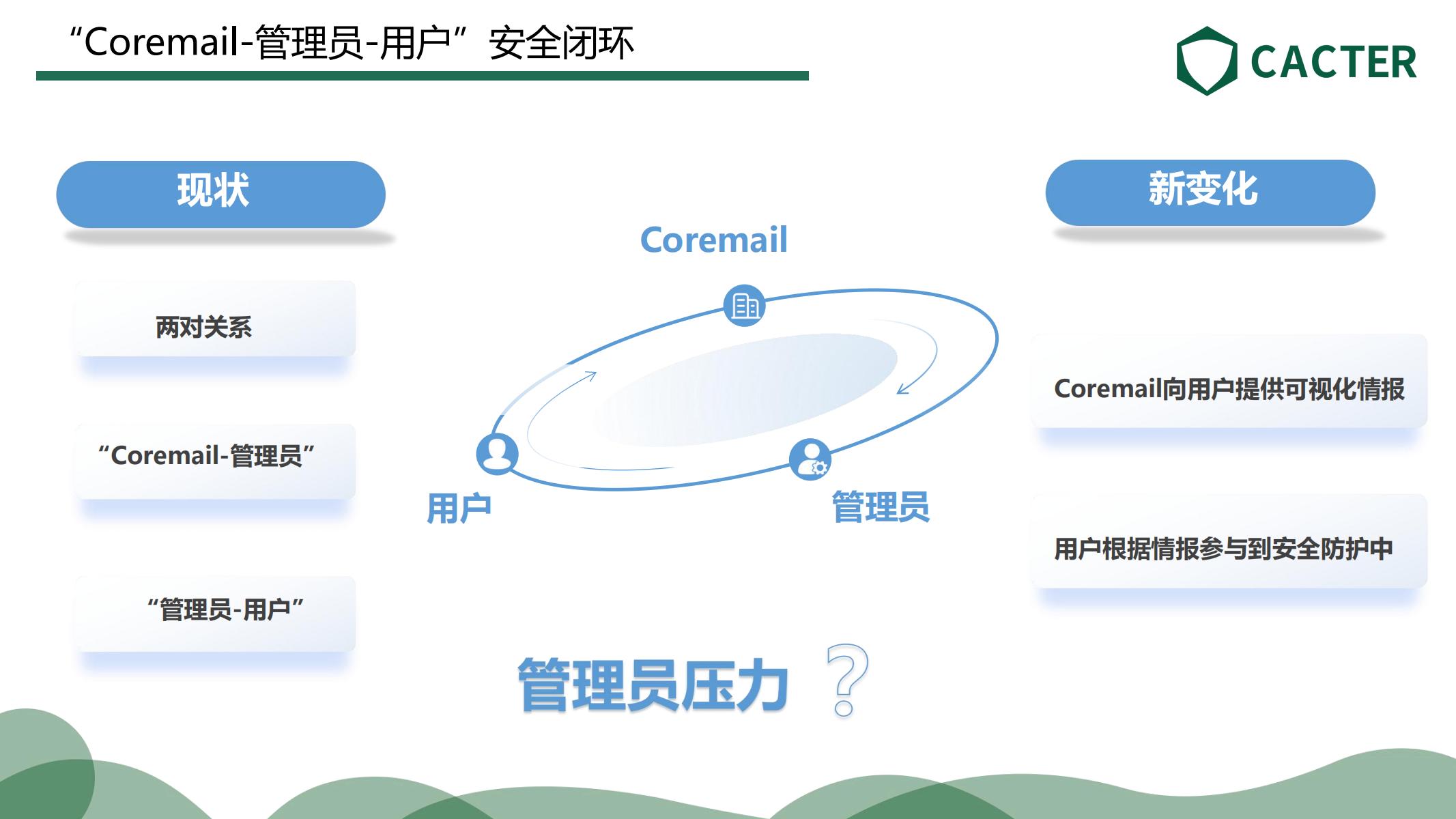

为了有效应对这些威胁,CACTER邮件安全产品团队提出了构建"Coremail-管理员-用户"安全闭环的概念。在这个闭环中,Coremail作为邮件系统提供商,管理员负责运维和安全管理,用户则是安全防护的最终执行者。三者之间形成了一个相互协作、相互支持的安全管理网络。

用户作为邮件安全的最后一道防线,其参与度对整个安全闭环的有效性至关重要。然而,用户在面对复杂多变的网络威胁时,往往会因安全意识不足、误点击或误信邮件内容导致安全事件频发。

CAC2.0新功能:威胁邮件提示

为了提升用户的安全防护能力,CAC2.0全新功能“威胁邮件提示”通过交互式安全横幅的形式,在用户查看收件时提醒可能存在的威胁。旨在通过可视化情报,让用户能够直观地识别潜在的邮件威胁。

一、设计目的

1、建立安全学习循环

通过“管理员-终端用户-安全厂商”的闭环反馈机制,促进安全知识的传播和更新。

2、着手用户安全教育

直接向终端用户展示威胁邮件的特征,提高用户的安全意识,减少因误操作导致的安全事故。

3、实现管理员低成本管理

通过云服务中心,管理员可以轻松查看用户的反馈情况,及时了解域内用户的使用体验。

二、功能亮点

“威胁邮件提示”功能包含以下几个亮点:

Part.1交互式安全横幅

在用户查看邮件时,以横幅的形式提醒用户邮件可能存在的威胁,如仿冒或恶意内容。

Part.2威胁等级分类

根据威胁的严重性,将邮件分为不同的威胁等级,并用不同颜色表示,让用户一目了然。

Part.3威胁类型细分

对邮件的信头、SPF/DKIM认证信息、发信人邮箱、域名、附件、链接及敏感信息等进行分析,明确指出邮件的可疑之处。

Part.4威胁感知反馈

用户可以对威胁提示的准确性进行反馈,帮助系统进行学习和优化。结合用户反馈和最新的威胁情报,系统不断更新威胁检测模型,提高邮件安全的防护能力。

通过“威胁邮件提示”功能,不仅提升了企业邮件系统的安全性,更重要的是,它让每一个用户都成为了邮件安全的责任人和守护者。这不仅降低了管理员的管理压力,也提高了整个企业对网络安全威胁的防御能力。

CAC 2.0 的全生命周期防护

在本次直播分享会上,CACTER邮件安全团队更是展示了CAC2.0的全生命周期防护。它涵盖了登录、发信、收信等多个阶段,构建了一个全方位的安全防护体系。

登录防护

通过建立和维护风险IP库,CAC 2.0 能够在用户使用风险IP登录时进行拦截,即使密码校验正确,也能防止账号被盗用。

发信防护

结合CAC邮件检测结果和IP声誉等信息,CAC 2.0能够标记并提醒管理员或用户,有效帮助企业监管账号滥用问题。

收信防护

CAC 2.0利用反垃圾检测服务,对邮件安全性进行检测,并联动邮件系统进行分类投递,确保正常邮件与垃圾邮件得到有效区分。

威胁邮件提示

CAC 2.0 引入了新的威胁邮件算法模型,在用户查看收件时,以交互式安全横幅的形式提醒用户邮件可能存在的威胁,加强用户的邮件安全意识。

CAC 2.0 为企业提供全方位的邮件安全解决方案。通过促进用户参与,提高了整个组织的网络安全意识和防护能力。实现了从被动防御到主动防护的转变,为构建企业邮件安全闭环提供了有力支撑。企业可以更有效地防御邮件威胁,保障信息安全和业务连续性。

这篇关于CAC2.0全生命周期防护,助力企业构建安全闭环的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!