高危专题

Flink高危漏洞 (CVE-2020-17518/17519) 修复指南

一、背景二、修复方法三、详细步骤1.准备flink源码2.找到修复的commit3.编译打包4.替换jar包 四、总结 一、背景 国家信息安全漏洞库(CNNVD)收到关于Apache Flink安全漏洞(CNNVD-202101-271、CVE-2020-17519)(CNNVD-202101-273、CVE-2020-17518)情况的报送。成功利用漏洞的攻击者,可

渗透测试之存储型跨站脚本攻击(高危)

一、定义 跨站脚本攻击,指的是恶意用户往web页面里插入恶意HTML代码。当普通用户访问该web页面,嵌入其中的HTML代码会被执行,从而达到破坏的效果。 二、风险定级 高危 三、可输入的HTML标签示例 图片标签 <img src="#"> 超链接 <a href="http://www.baidu.com/more/" name="tj_briicon" class

高危CNVD获取姿势|用友-U8-OA基础版存在文件上传漏洞getshell

漏洞描述 用友U8-OA基础版存在任意文件覆盖写入漏洞 漏洞说明:用友U8-OA基础版因为代码问题,存在任意文件覆盖写入漏洞,可以覆盖写入系统中存在的文件,可getshell。FOFA指纹: body="致远" && "/yyoa/" && icon_hash="23842899" 产品版本证明:根据上方fofa检索到的结果,任意打开一个系统,在系统登陆界面底部有版本信息 漏洞

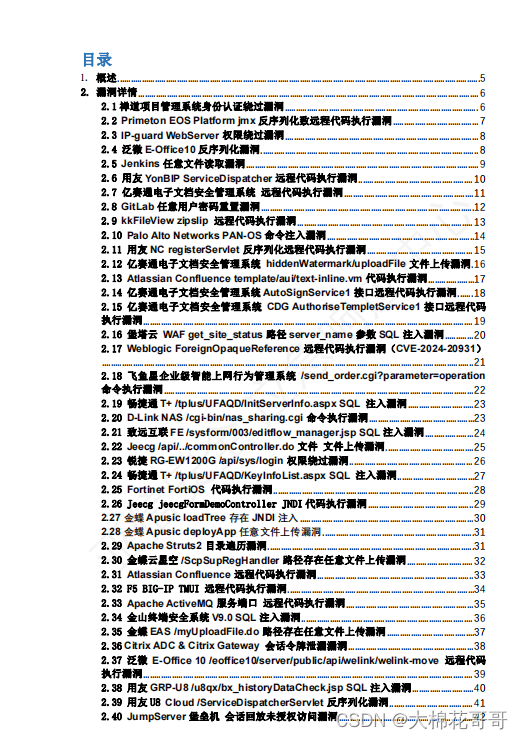

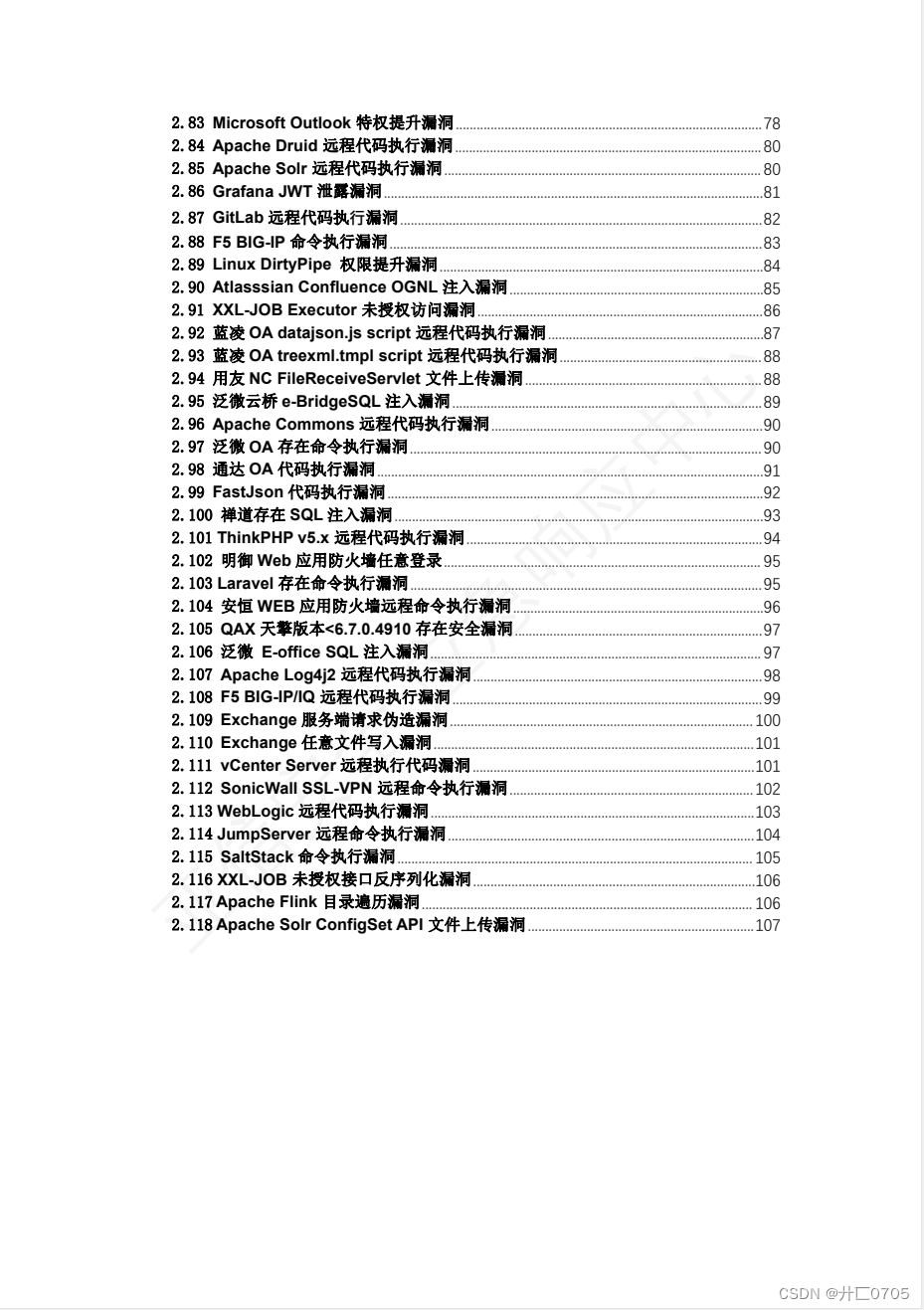

亚信安全:2024攻防演练利器之必修高危漏洞合集-百度网盘下载

亚信安全:2024攻防演练利器之必修高危漏洞合集-百度网盘下载. 90% ! 2023攻防演练期间 暴露的web漏洞占比90% 覆盖VPN、远程工具、办公软件 OA系统、聊天工具、安全产品等全路径 100% ! 隐藏在暗处的高危漏洞 一旦被利用,被攻陷率近100% 很多企业为此导致整个防御体系被突破 从而遗憾出局 2024国家级攻防演练在即,亚信安全服务团队结合自身的“外

2024攻防演练利器之必修高危漏洞合集

随着网络安全的发展和攻防演练工作的推进,红蓝双方的技术水平皆在实践中得到了很大的提升,但是数字化快速发展也导致了企业的影子资产增多,企业很多老旧系统依旧存在历史漏洞,与此同时,在攻防演练期间,往往会爆出大量的0day漏洞,导致企业的防御体系被攻击队突破。

什么是网络端口?为什么会有高危端口?

一、什么是网络端口? 网络技术中的端口默认指的是TCP/IP协议中的服务端口,一共有0-65535个端口,比如我们最常见的端口是80端口默认访问网站的端口就是80,你直接在浏览器打开,会发现浏览器默认把80去掉,就是因为这是个默认端口,所以没必要再显示出来,还有用于ftp文件传输的21端口,我们知道一台主机通常可以提供网页服务,ftp服务,邮件的SMTP服务,都是可以同时在一个ip上进行的。

2023年攻防演练高危漏洞(附下载)

2024年攻防演练大幕即将拉开,大家都做好准备了吗? 古言道”温故而知新“。在今年攻防演练之前,让我们回顾一下23年攻防演练高危漏洞,帮助企业在 HW 攻防演练的前期进行自我风险排查,降低因高危漏洞而“城池失守”的风险。 这是由斗象科技漏洞情报中心整理发布,全文共63页,非常详细,每个漏洞都注明了漏洞描述、披露时间、影响版本和检测规则等。建议安全人人手一份! 文末有完整PDF可领取!!

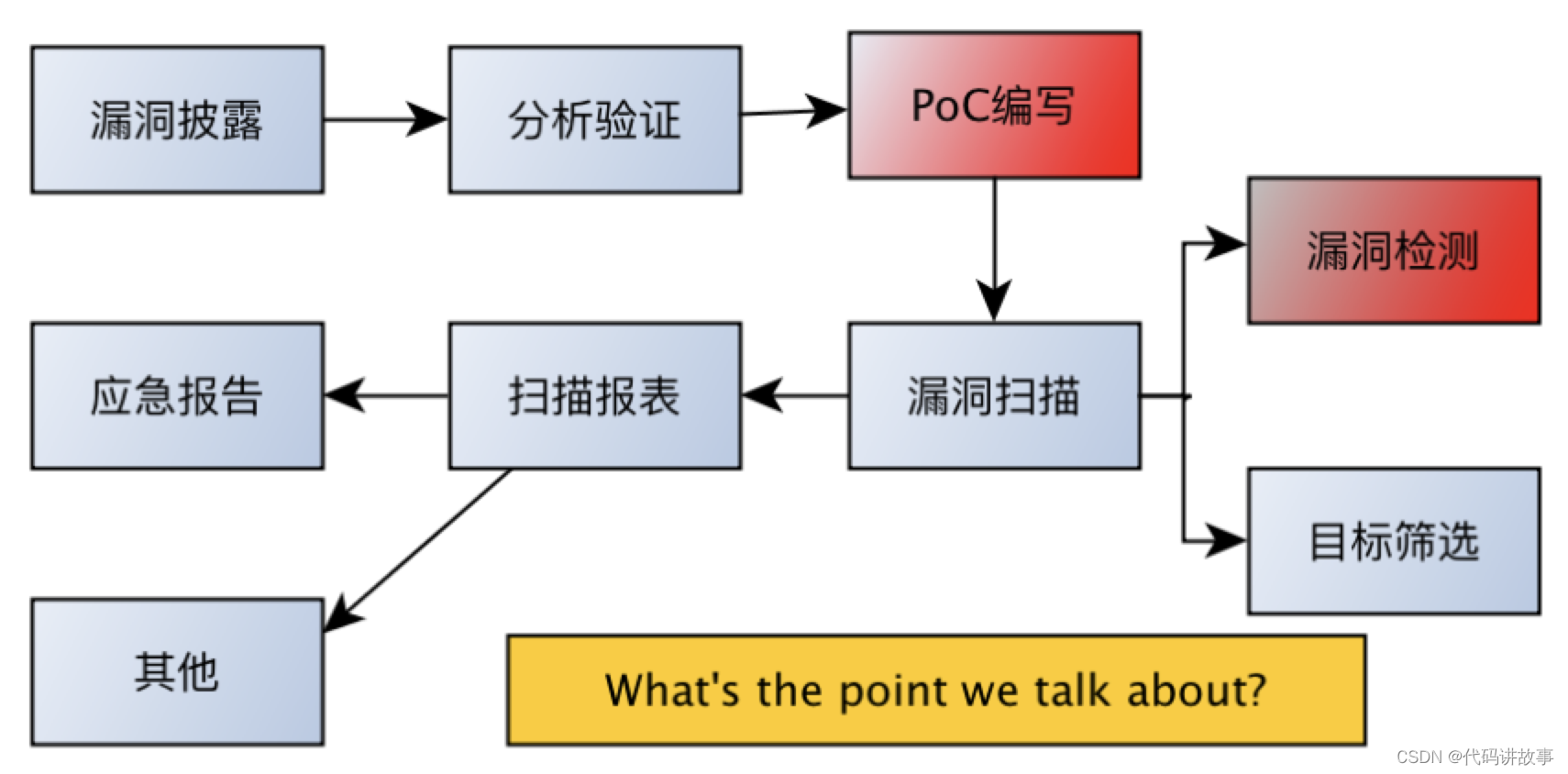

如何发现高危的PoC和EXP?漏洞检测方法 示例,实战应急实战举例,包括:SQLi、XSS、SSTI/ELI、文件哈希、SSRF、命令执行/命令注入等等

如何发现高危的PoC和EXP?漏洞检测方法 & 示例,实战应急实战举例,包括:SQLi、XSS、SSTI/ELI、文件哈希、SSRF、命令执行/命令注入等等。 在网络安全领域,发现高危的PoC(Proof of Concept)和EXP(Exploit)对于防范和应对潜在的安全威胁至关重要。以下是关于如何发现高危漏洞、漏洞检测方法、实战应急举例的详细介绍,涵盖了SQL注入(SQLi)、跨站脚本攻击

【服务器】常见服务器高危端口

常见的服务器高危端口信息 端口号协议描述21FTP用于文件传输协议 (FTP),用于在客户端和服务器之间传输文件。FTP 的安全性较低,容易受到中间人攻击。22SSH用于安全外壳协议 (SSH),用于通过加密的连接远程管理服务器。尽管 SSH 是加密的,但仍然容易受到暴力破解和其他攻击。23TelnetTelnet 用于远程登录到服务器,但是传输的数据是明文的,存在严重的安全风险。25SMTP用

log4j2高危漏洞原理分析

原理分析 了解2.15版本前log4j2可输出变量 首先新建一个maven项目,加入log4j2的代码,我们用maven方式,只需要引入这两个pom依赖即可 <dependency><groupId>org.apache.logging.log4j</groupId><artifactId>log4j-core</artifactId><version>2.12.0</ver

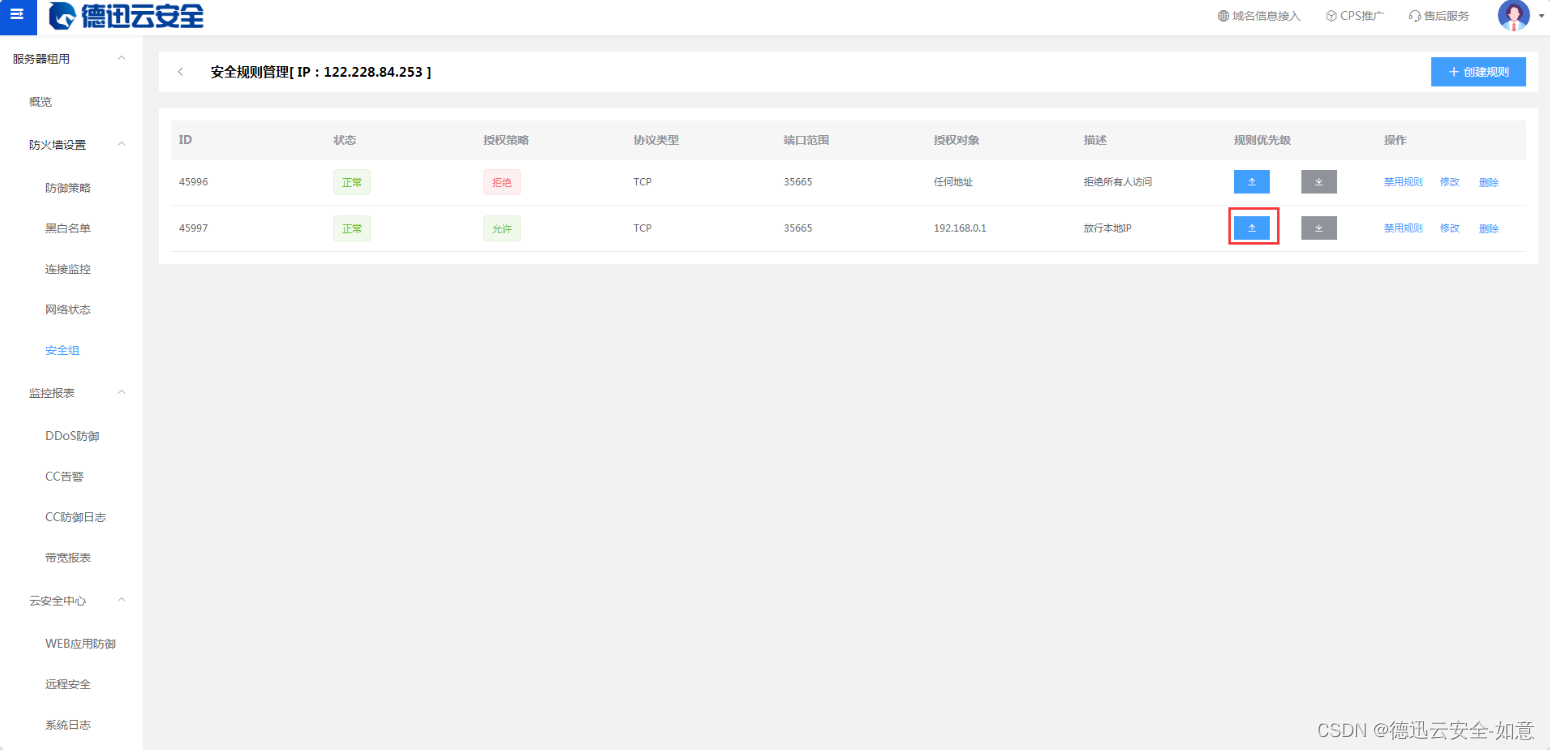

Spring爆出“核弹”级高危漏洞-复现

文末 3月29日,Spring框架曝出RCE 0day漏洞。已经证实由于 SerializationUtils#deserialize 基于Java的序列化机制,可导致远程代码执行(RCE),使用JDK9及以上版本皆有可能受到影响 文章目录 导读事件回顾临时方案1:WAF临时策略临时方案2:临时缓解措施 细数Spring漏洞危机的启示复现 参考: netsecuri

云原生技术专题 | 解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)

背景介绍 2023年,我们见证了科技领域的蓬勃发展,每一次技术革新都为我们带来了广阔的发展前景。作为后端开发者,我们深受其影响,不断迈向未来。 随着数字化浪潮的席卷,各种架构设计理念相互交汇,共同塑造了一个充满竞争和创新的技术时代。微服务、云原生、Serverless、事件驱动、中台、容灾等多样化的架构思想,都在竞相定义未来技术的标准。然而,哪种将成为引领时代的主流趋势,仍是一个未知数。尽管如此

高危!!Kubernetes 新型容器逃逸漏洞预警

2022 年 1 月 18 日,Linux 维护人员和供应商在 Linux 内核(5.1-rc1+)文件系统上下文功能的 legacy_parse_param 函数中发现一个堆缓冲区溢出[1]漏洞,该漏洞的 ID 编号为 CVE-2022-0185[2],属于高危漏洞,严重等级为 7.8。 该漏洞允许在内核内存中进行越界写入。利用这个漏洞,无特权的攻击者可以绕过任何 Linux 命名空间的限制,

针对中国用户的恶意链接广泛存在;K8s高危漏洞紧急修复;微软证实俄黑客窃取源代码;Google大模型易受攻击 | 安全周报 0315

1. 针对中国用户的恶意广告:伪装成Notepad++和VNote安装程序 在百度等搜索引擎上寻找Notepad++和VNote等正版软件的中国用户正成为恶意广告和虚假链接的目标,这些广告和链接会分发这些软件的木马版本,并最终部署基于Golang实现的Cobalt Strike的Geacon。 卡巴斯基研究员谢尔盖·普赞说:“在notepad++搜索中发现的恶意网站是通过一个广告区块进行分

1.通过AD组策略如何做封禁高危端口的策略?AD域控如何给加域的电脑做指定端口号封禁呢?

目录 (1)高危端口简介 1. 高危端口TCP和UDP类型 2.为什么要做AD组策略封禁加域计算机的一些高危的端口?好处是什么? (2)实战步骤过程 实验环境 第一步:新建计算机策略-编辑 第二步:将策略应用到OU

微软RDP服务高危UAF漏洞分析(CVE-2019-0708)

一、简介 CVE-2019-0708经微软披露已经有一个多月了,本文将主要围绕以下几个方面介绍该漏洞。 1、 经过分析验证该漏洞是一个UAF漏洞,引发UAF漏洞的指针是由何时创建以及为何该指针在Free之后又被使用,是本文重点关注的地方。 2、 该漏洞属于RDP协议实现方面的漏洞,文中会列举与该漏洞相关的RDP协议知识。 二、RDP协议介绍 2.1 协议简介 远程桌面协议(RDP, R

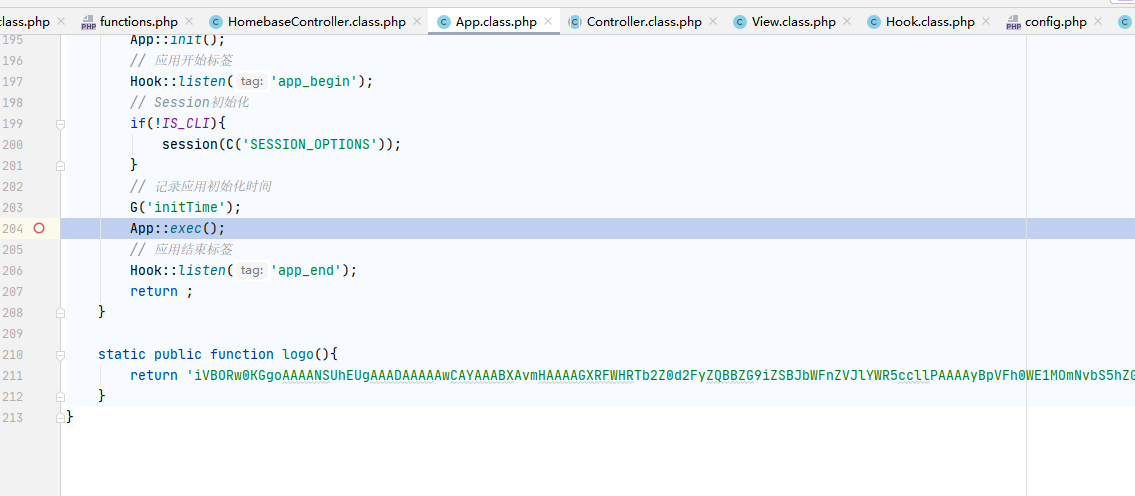

【组件攻击链】ThinkCMF 高危漏洞分析与利用

一、组件介绍 1.1 基本信息 ThinkCMF是一款基于PHP+MYSQL开发的中文内容管理框架。ThinkCMF提出灵活的应用机制,框架自身提供基础的管理功能,而开发者可以根据自身的需求以应用的形式进行扩展。每个应用都能独立的完成自己的任务,也可通过系统调用其他应用进行协同工作。在这种运行机制下,该系统的用户无需关心开发SNS应用是如何工作的,但他们之间又可通过系统本身进行协调,大大的降低

统信UOS(统信服务器操作系统debian)修复CVE高危漏洞

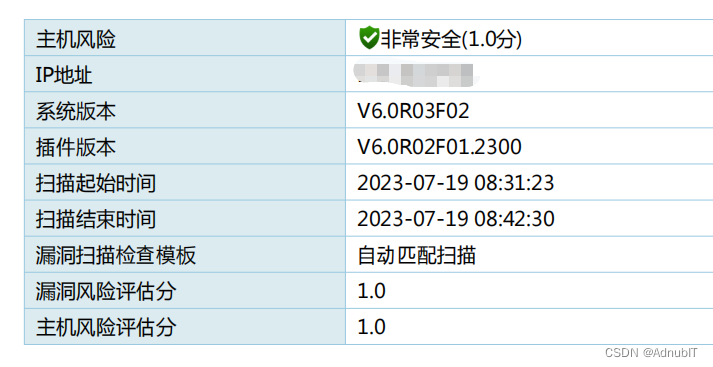

前言 针对某托管平台分配的4台虚拟服务器,操作系统统信UOS(debian)服务器发现高危漏洞 并修复。 OpenSSH 命令注入漏洞(CVE-2020-15778) / OpenSSH 安全漏洞(CVE-2021-41617) / OpenSSH 输入验证错误漏洞(CVE-2019-16905) 的修复办法。 图1 将离线补丁包上传到服务器,运行 dpkg -i 包名.deb

Redis安全加固策略:绑定Redis监听的IP地址 修改默认端口 禁用或者重命名高危命令

Redis安全加固策略:绑定Redis监听的IP地址 & 修改默认端口 & 禁用或者重命名高危命令 1.1 绑定Redis监听的IP地址1.2 修改默认端口1.3 禁用或者重命名高危命令1.4 附:redis配置文件详解(来源于网络) 💖The Begin💖点点关注,收藏不迷路💖 1.1 绑定Redis监听的IP地址 设置Redis配置文件设置bind选

程序员、媒体人成职场“久坐”高危人群

8月8日为“全民健身日”,共享办公服务企业纳什空间发布《职场久坐族调查白皮书》,通过对互联网、金融、医药、政府机构、媒体公关等行业人群的调查,首度揭露了职场白领在办公空间中久坐不动的真相。根据报告显示,职场白领人均久坐的时间长达8小时,其中80后和90后是职场久坐一族的中坚力量。 一上班就盯着电脑,然后敲敲打打一整天。根据《职场久坐族调查白皮书》显示,程序员和媒体人是“久坐”的高危人群,他们平均

openGauss学习笔记-211 openGauss 数据库运维-高危操作一览表

文章目录 openGauss学习笔记-211 openGauss 数据库运维-高危操作一览表211.1 禁止操作211.2 高危操作 openGauss学习笔记-211 openGauss 数据库运维-高危操作一览表 各项操作请严格遵守指导书操作,同时避免执行如下高危操作。 211.1 禁止操作 表1中描述在产品的操作与维护阶段,进行日常操作时应注意的严禁操作。 表 1

美国积极利用EPMM漏洞;TensorFlow易受投毒攻击;伊朗黑客伪装刺探;GitHub在暴露高危漏洞| 安全周报 0119

1. 美国网络安全局警告积极利用Ivanti EPMM漏洞 美国网络安全和基础设施安全局(CISA)周四在其已知漏洞(KEV)目录中添加了一个现已修补的关键漏洞,该漏洞影响 Ivanti Endpoint Manager Mobile(EPMM)和 MobileIron Core,并表示该漏洞正在被积极利用。 所讨论的漏洞是CVE-2023-35082(CVSS评分:9.8),这是一种身份

超8成项目存在高危开源漏洞 《2021中国软件供应链安全分析报告》发布

聚焦源代码安全,网罗国内外最新资讯! 专栏·供应链安全 数字化时代,软件无处不在。软件如同社会中的“虚拟人”,已经成为支撑社会正常运转的最基本元素之一,软件的安全性问题也正在成为当今社会的根本性、基础性问题。 随着软件产业的快速发展,软件供应链也越发复杂多元,复杂的软件供应链会引入一系列的安全问题,导致信息系统的整体安全防护难度越来越大。近年来,针对软件供应链的安全攻击事件一直呈快速增长态势

Apache Server 修复两个高危缺陷

聚焦源代码安全,网罗国内外最新资讯! 编译:代码卫士 Apache 软件基金会发布 web 服务器新版本 Apache HTTP Server 2.4.52,修复了两个可导致远程代码执行攻击的高危漏洞。 该新版本被标记为“紧急”,美国政府安全响应机构 CISA 呼吁开源跨平台web 服务器软件用户“尽快予以更新”。 该补丁修复了两个安全漏洞CVE-2021-44790和CVE-2021-442

谷歌紧急修复已遭在野利用的高危 V8 0day (CVE-2021-4102)

聚焦源代码安全,网罗国内外最新资讯! 编译:代码卫士 谷歌为 Windows、Mac 和 Linux 系统发布 Chrome 96.0.4664.110 版本,修复一个已遭在野利用的位于V8 JavaScript 引擎中的 0day (CVE-2021-4102)。 谷歌表示,“已注意到在野出现CVE-2021-4102的 exploit 报告。“虽然谷歌表示安全更新到达所有用户手中还需要一

Apache Struts 2 S2-045 高危漏洞利用工具poc+Exp

漏洞描述: Apache Struts 2被曝存在远程命令执行漏洞,漏洞编号S2-045,CVE编号CVE-2017-5638,在使用基于Jakarta插件的文件上传功能时,有可能存在远程命令执行,导致系统被黑客入侵。恶意用户可在上传文件时通过修改HTTP请求头中的Content-Type值来触发该漏洞,进而执行系统命令。 漏洞利用条件和方式: 黑客通过Jakarta 文件上传插件实现远