蜜罐专题

蜜罐网络MHN安装过程中的坑

蜜罐网络MHN安装过程中的坑 1. 相当的资源在github上,下不下来 科学上网,直接sudo proxychains4 ./install.sh是不行的,修改不了sh脚本里面的访问 配置好proxychains4以后,直接修改系统别名: alias wget='proxychains4 wget'alias git='proxychains4 git' 然后执行sudo ./in

了解蜜罐网络技术:网络安全中的诱捕与防御

在网络安全领域,攻击者和防御者之间的斗争日趋激烈。为了更好地识别、分析和抵御网络攻击,安全专家开发了一种称为蜜罐网络技术(Honeypot Network Technology)的防御策略。蜜罐网络不仅能够吸引攻击者进入虚假的环境,从而保护真实系统,还能为安全团队提供宝贵的情报,帮助他们理解攻击者的行为和策略。 一、什么是蜜罐网络技术? 蜜罐网络技术是一种网络安全策略,它通过设置虚假的计算机系

新型蜜罐有哪些?未来方向如何?

前言:技术发展为时代带来变革,同时技术创新性对蜜罐产生推动力。 一、新型蜜罐的诞生 技术发展为时代带来变革,同时技术创新性对蜜罐产生推动力,通过借鉴不同技术思想、方法,与其它技术结合形成优势互补,如引入兵家作战思想的阵列蜜罐,结合生物保护色与警戒色概念的拟态蜜罐,利用人工智能、大数据等工具提高防护能力的蜜罐等,实验证实创新思想结合或技术优势集成后的系统具有较高的防御性能、诱骗能力。 创

智云-一个抓取web流量的轻量级蜜罐docker一键启动

智云-一个抓取web流量的轻量级蜜罐docker安装教程 github地址 https://github.com/xiaoxiaoranxxx/POT-ZHIYUN docker快速启动(v1.4) git clone https://github.com/xiaoxiaoranxxx/POT-ZHIYUN.gitcd POT-ZHIYUNdocker-compose up -d

思考:日志的聚类(由蜜罐日志引出)

20210223 - 0. 引言 去年中旬,研究过一段时间蜜罐的内容,也部署过几款开源的蜜罐,一些蜜罐自带了最后的展示界面,例如hfish,不过它属于粒度比较粗的,最终显示也仅仅有很少的信息;另一些蜜罐仅仅输出日志,需要自己进行数据的汇总和展示,不过这种也存在一个问题,例如cowrie,他把交互过程按照事件分类来输出日志,当时构建过程中使用了ELK的方式来进行日志展示,直接将进行输入,没有更多

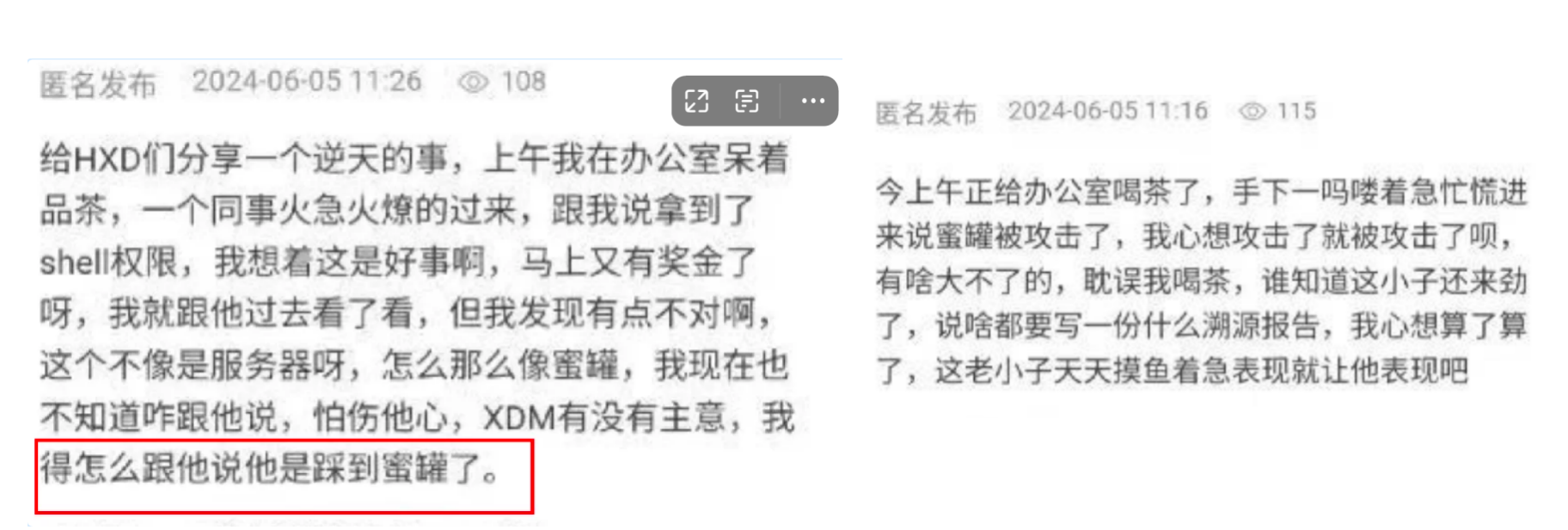

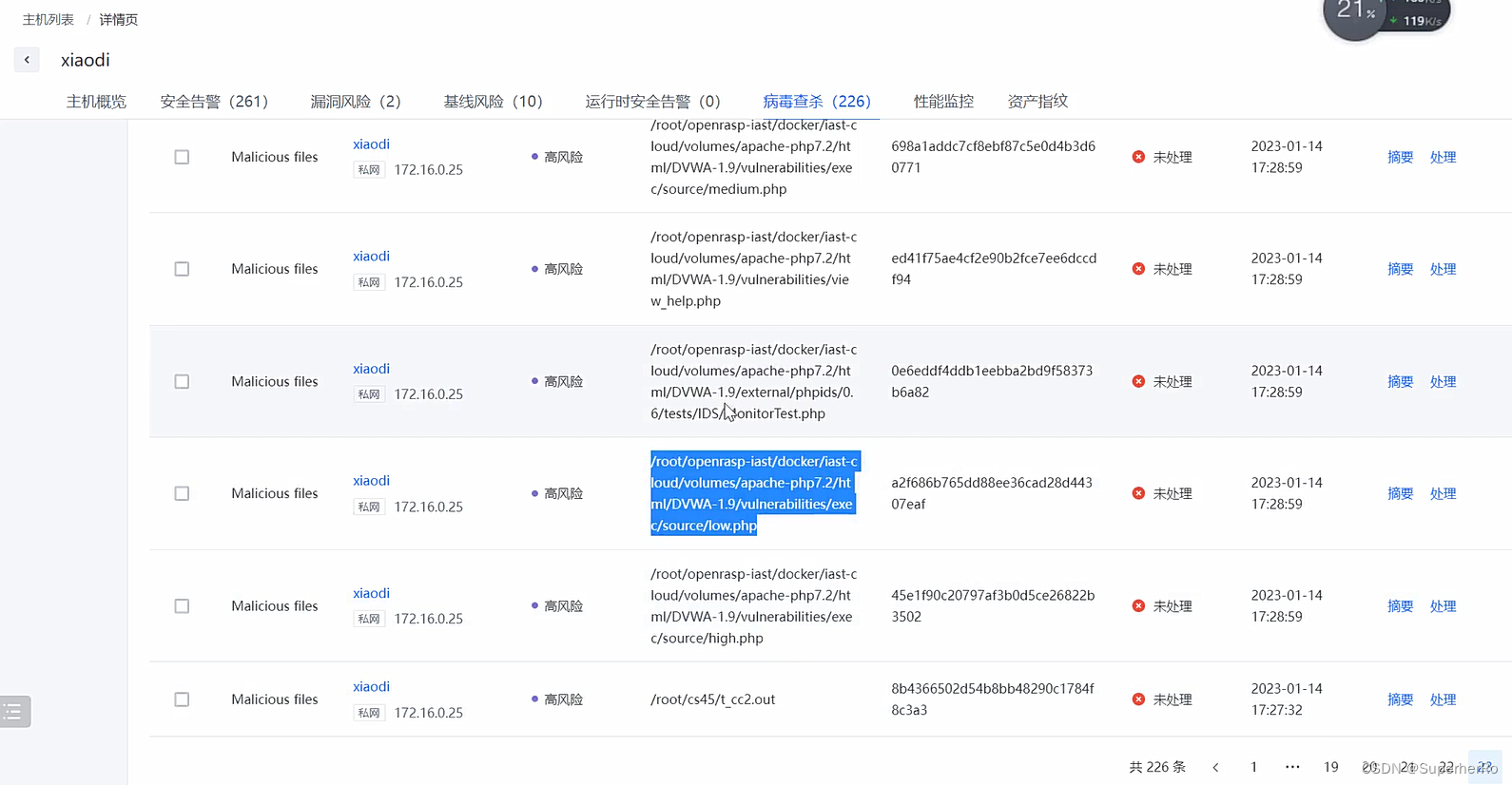

哐哐一顿打,蜜罐干穿,赶紧去邀功打进内网了

吉祥学安全知识星球🔗除了包含技术干货:《Java代码审计》《Web安全》《应急响应》《护网资料库》《网安面试指南》还包含了安全中常见的售前护网案例、售前方案、ppt等,同时也有面向学生的网络安全面试、护网面试等。 群里看到大佬们在疯狂调侃,小兄弟蜜罐打穿了,要去找领导邀功,还要写溯源报告呢!!! 只能说这些小兄弟涉事太浅了啊,日站的时候还不能区分出来哪些是蜜罐,哪些是真正的网站。

T-Pot多功能蜜罐实践@debian12@FreeBSD

T-Pot介绍 T-Pot是一个集所有功能于一身的、可选择分布式的多构架(amd64,arm64)蜜罐平台,支持20多个蜜罐和很多可视化选项,使用弹性堆栈、动画实时攻击地图和许多安全工具来进一步改善欺骗体验。GitHub - telekom-security/tpotce: 🍯 T-Pot - The All In One Multi Honeypot Platform 🐝 可能是当前更新

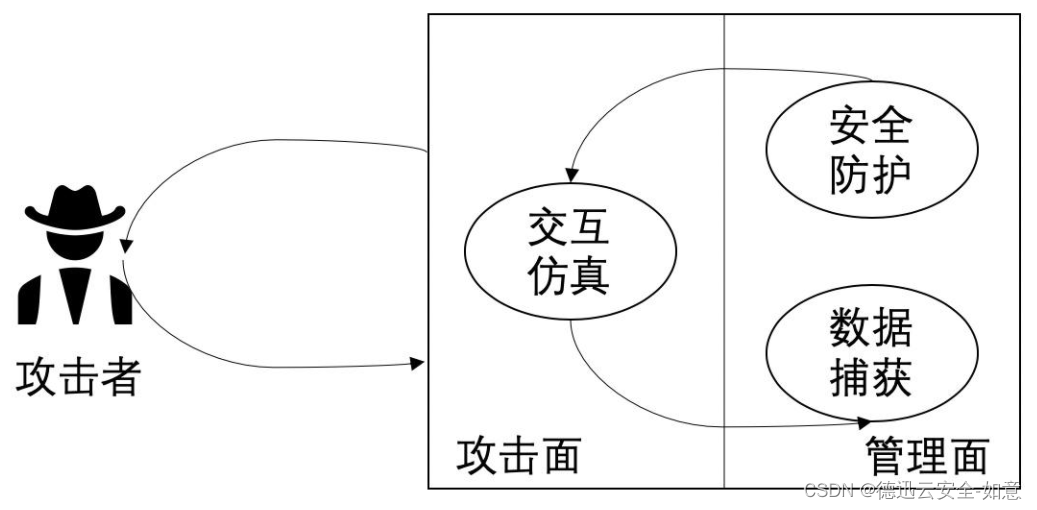

蜜罐技术是一种什么防御技术?实现原理是什么?

前言:蜜罐技术的出现改变了这种被动态势,它通过吸引、诱骗攻击者,研究学习攻击者的攻击目的和攻击手段,从而延缓乃至阻止攻击破坏行为的发生,有效保护真实服务资源。 自网络诞生以来,攻击威胁事件层出不穷,网络攻防对抗已成为信息时代背景下的无硝烟战争。然而,传统的网络防御技术如防火墙、入侵检测技术等都是一种敌暗我明的被动防御,难以有效应对攻击者随时随地发起的无处不在的攻击和威胁。蜜罐技术的出现改变了这种

什么是蜜罐,在当前网络安全形势下,蜜罐能提供哪些帮助

在当前的互联网时代,网络安全威胁日益严峻,攻击手段层出不穷。为了应对这些威胁,网络安全专家们不断探索新的防御手段,在过去的几年里,一种更加积极主动的网络安全方法正在兴起。蜜罐技术便是这样一种备受瞩目的主动防御技术。 与其被动的等待网络攻击的发生,不如主动出击将问题提前掌握在自己手中。所以根据这一安全需求,需要企业都在积极寻找网络安全组织表面的脆弱点,并进行渗透测试、漏洞评估等安全措施。而蜜罐就是

什么是蜜罐 (HoneyPot),为什么在网上收集数据时要避免使用蜜罐?

网络安全世界日新月异。每一次伟大的技术进步,都需要控制和保护技术不被滥用。对付网络犯罪分子的主要对策之一就是 “巢穴”。自上世纪 90 年代初首次使用以来,蜜罐已被证明对抓捕黑客和提高整体安全性极有帮助。 "蜜罐 "是个好东西,但当我们要收集大量公开数据时,"蜜罐 "就会成为各种公司和个人的真正问题。别担心,这篇博文旨在帮助你了解什么是 “巢穴”,如何避免 “巢穴”,然后继续快乐地进行网络搜索。

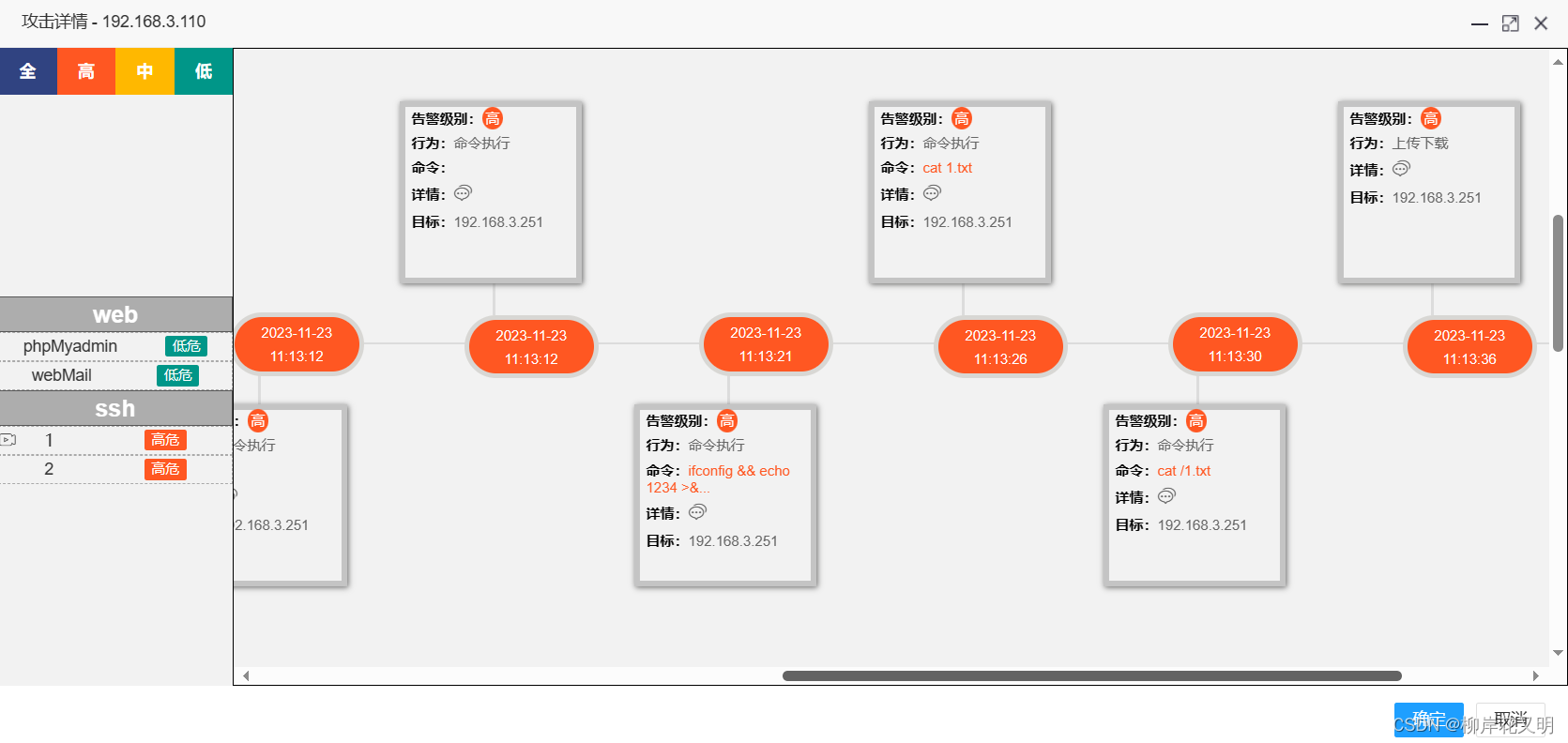

应急响应-战前反制主机HIDSElkeid蜜罐系统HFish

知识点 战前-反制-平台部署 其他更多项目: https://github.com/birdhan/SecurityProduct HIDS:主机入侵检测系统,通常会有一个服务器承担服务端角色,其他主机就是客户端角色,客户端加入到服务端的检测范围里,使用者只需要通过服务端的web页面展示来监控其他客户端状态。 一、演示案例-反制-平台部署-蜜罐-HFish 参考:https://hfi

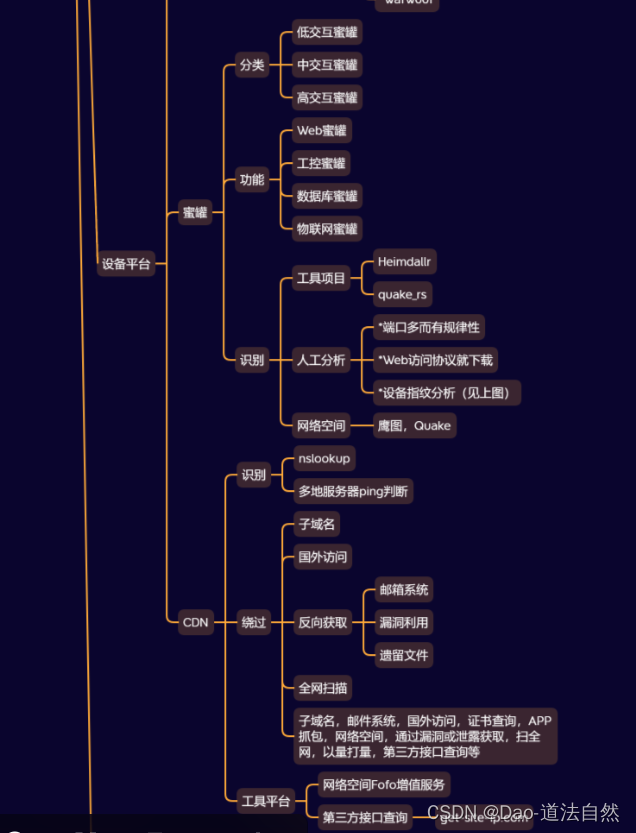

常见溯源,反溯源,判断蜜罐手段

常见溯源,反溯源,判断蜜罐手段 1.溯源手段2.反溯源手段3.如何判断蜜罐🍯4.案例:MySQL读文件蜜罐 1.溯源手段 IP地址追踪:通过IP地址追踪可以确定攻击者的地理位置和ISP信息等;通过攻击IP历史解析记录/域名,对域名注册信息进行溯源分析ID追踪术:搜索引擎、社交平台、技术论坛、社工库匹配日志分析:如登录失败、文件访问、网络流量等等。通过日志分析,可以确定攻击者的I

网络安全领域之-蜜罐技术

简介 这篇文章主要跟大家交流一下蜜罐技术,市面上各个厂家的蜜罐我也接触过四五种,蜜罐的防护目的肯定是一样的,当然,我个人的见解肯定有不足的地方,以下仅代表我个人观点。下面我就浅谈一下各个厂家的蜜罐其功能以及不同之处,主要以Freevm中的蜜罐为例,欢迎大家留言评论、补充。 什么是蜜罐? 蜜罐技术是一种网络安全技术,它通过模拟真实系统或应用程序的漏洞,吸

hfish蜜罐搭建与使用

本次是对自己在学习蓝队过程中的一次对安全设备 hfish蜜罐的搭建和使用考核记录,距离之前已 经过去很久了,对之前在考核过程中的操作进行回顾和总结. 蜜罐在这里我进行免费分享 hfish-3.1.4-windows-amd64.zip官方版下载丨最新版下载丨绿色版下载丨APP下载-123云盘123云盘为您提供hfish-3.1.4-windows-am

搭建一个Drupal Core RCE(CVE-2019–6340 )漏洞的蜜罐

不久前,我开始了一个管理真实网络蜜罐的项目。最初我建立它是为了管理一些WordPress蜜罐,但在Drupalgeddon2出来后,使我不得不重新构建该项目。这意味着我需要相当长的一段时间才能最终发布它。现在,我终于能够分享我的努力成果了:https://gitlab.com/SecurityBender/webhoneypot-framework。 Webhoneypot框架是使用Python

HFish:企业安全测试主动攻击型蜜罐钓鱼框架系统

*本工具仅供技术分享、交流讨论,严禁用于非法用途 介绍 HFish是一款基于 Golang 开发的跨平台多功能主动攻击型蜜罐钓鱼平台框架系统,为了企业安全防护测试做出了精心的打造。 多功能不仅仅支持 HTTP(S) 钓鱼,还支持 SSH、SFTP、Redis、Mysql 等 扩展性提供 API 接口,使用者可以随意扩展钓鱼模块 ( WEB、PC、APP ) 便捷性使用 Golang 开

Day14:信息打点-主机架构蜜罐识别WAF识别端口扫描协议识别服务安全

目录 Web服务器&应用服务器差异性 WAF防火墙&安全防护&识别技术 蜜罐平台&安全防护&识别技术 思维导图 章节知识点 Web:语言/CMS/中间件/数据库/系统/WAF等 系统:操作系统/端口服务/网络环境/防火墙等 应用:APP对象/API接口/微信小程序/PC应用等 架构:CDN/前后端/云应用/站库分离/OSS资源等 技术:JS爬虫/敏感扫描/端口扫描/源码获

长亭D-Sensor谛听蜜罐逻辑缺陷漏洞

长亭D-Sensor谛听蜜罐逻辑缺陷漏洞 目录 长亭D-Sensor谛听蜜罐逻辑缺陷漏洞 官网 漏洞描述 漏洞URL 影响版本 过程 修复建议 官网 https://www.chaitin.cn/zh/ 长亭科技 漏洞描述 通过访问该网站系统,使用/robots.txt路径发生跳转现象,进行抓包测试;发现可在未授权的情况下进行操作系统内部的各个模块,同时泄露模

网络安全产品之认识蜜罐

文章目录 一、什么是蜜罐二、蜜罐的主要类型三、蜜罐的主要功能四、蜜罐的主要组成及核心技术五、蜜罐的优缺点六、蜜罐如何与其他安全工具协同工作?七、什么是“蜜网”?与蜜罐的联系和区别是什么? 蜜罐的概念首次由Clifford Stoll在其1988年出版的小说《The Cuckoo’s Egg》中提出。Clifford Stoll不仅是一位著名的计算机安全专家,还是这本小说的作者。他在

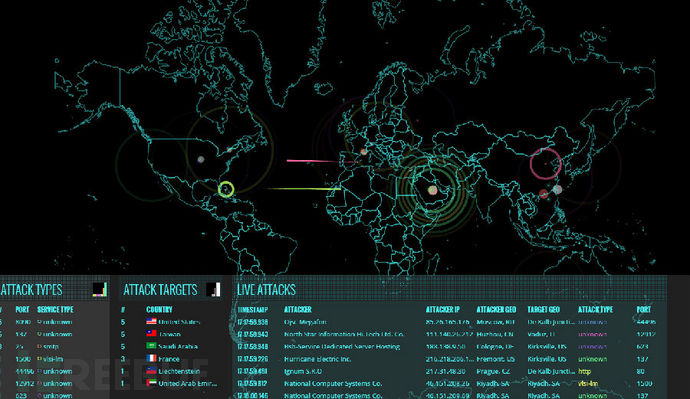

点亮我的攻击地图:树莓派蜜罐节点部署实战

点亮我的攻击地图:树莓派蜜罐节点部署实战 starshine 2015-11-09 共20220人围观,发现12个不明物体 安全管理极客 本文原创作者:starshine 本文测试的内容是在已搭建好MHN中心服务器的前提下,尝试用树莓派搭建Dionaea 蜜罐 ,部署在局域网内,实时检测局域网内部攻击,同时通过出口路由器端口映射的方式,实现外网攻击的实时检测和攻击地图展示

安全名词解析-威胁情报、蜜罐技术

为方便您的阅读,可点击下方蓝色字体,进行跳转↓↓↓ 01 威胁情报02 蜜罐技术 01 威胁情报 威胁情报(Threat Intelligence),也被称作安全情报(Security Intelligence)、安全威胁情报(Security Threat Intelligence)。 关于威胁情报的定义有很多,一般是指从安全数据中提炼的,与网络空间威胁相关的信

电影《潜行》中说的蜜罐是什么(网络安全知识)

近期刘德华、彭于晏主演的电影《潜行》在网上掀起了轩然大波,电影中有提到网络蜜罐,这引起了很多观众的疑问,蜜罐到底是什么? 从字面意思上来看,蜜罐就是为黑客设下的诱饵。这是一种具有牺牲性质的计算机系统,目的就是吸引网络攻击。进而企图获取攻击者的信息以及他们的行为方式,或者将他们从其他服务器目标上引开。 蜜罐原理: 蜜罐看起来就是一个真实的计算机系统,包含相应的应用程序和数据,会主动暴露一些易

我从1组工控系统蜜罐中捞了4个 0day exploits

聚焦源代码安全,网罗国内外最新资讯! 编译:奇安信代码卫士团队 研究人员在北约网络安全大会上表示,他们构造的虚假工控系统捕获了四个 0day exploits。 工控系统用于管理大量关键设备如化学处理设备、发电厂设备甚至是楼宇自动化如灭火系统。其中很多关键设备使用的是老旧的通信系统,认为这些设备和专有的安全网络连接。但如今很多设备在使用包括互联网在内的基于 IP 的网络进行通信,从而制造了潜在

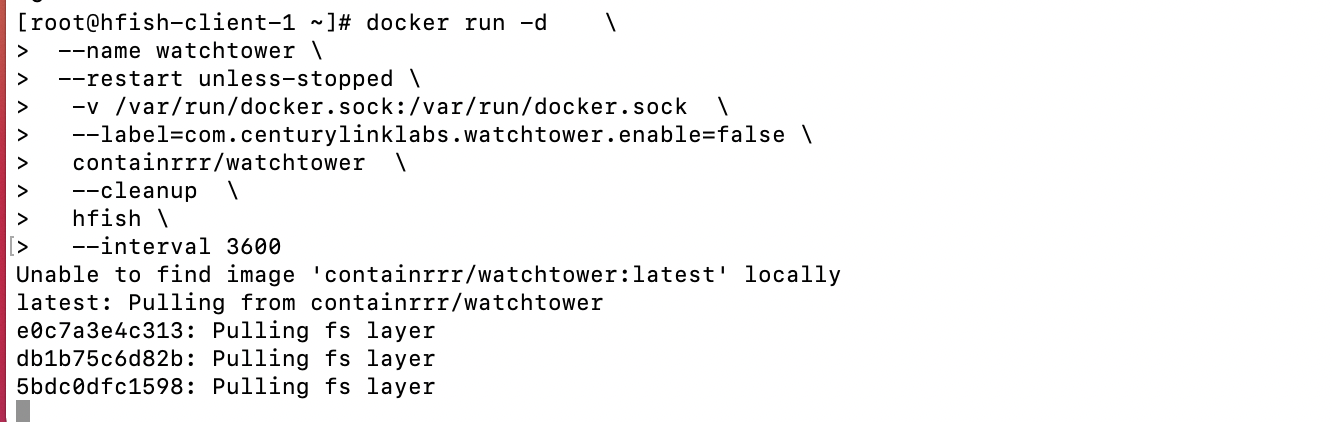

hfish蜜罐docker部署

centos 安装 docker-CSDN博客Docker下载部署 Docker是我们推荐的部署方式之一,当前的版本拥有以下特性: 自动升级:每小时请求最新镜像进行升级,升级不会丢失数据。数据持久化:在宿主机/usr/share/hfish目录下建立data目录用于存放攻击数据,建立logs目录用于存放日志。 注意:当前Docker版本使用host模式启动,如果您不希望Docker的管理端开