密码学专题

NISP | 密码学

关注这个证书的其他相关笔记:NISP 一级 —— 考证笔记合集-CSDN博客 通过上一章的学习,我们知道了,网络安全的 CIA 模型,而本期学习的“密码学”,则能为 CIA 模型提供很好的技术支持: 面临的攻击威胁所破坏的信息安全属性解决问题所采用的密码学技术截获(泄露信息)机密性对称密码和非对称密码篡改(修改信息)完整性哈希函数、数字签名、 对称密码和非对称密码伪造(伪造信息来源)真实

信息安全(密码学)---数字证书、kpi体系结构、密钥管理、安全协议、密码学安全应用

数字证书 数字证书 (Digital Certificate,类似身份证的作用)----防伪标志 CA(Certificate Authority,电子商务认证授权机构)----ca用自己私钥进行数字签名 数字证书 姓名,地址,组织 所有者公钥 证书有效期 认证机构数字签名 ■ 公钥证书的种类与用途 ■ 证书示例 ·序列号04 ·签名算法md5RSA ·颁发者

Python密码学:cryptography库

在数字时代,确保数据的安全性和隐私至关重要。Python中的cryptography库是一个全面的包,为Python开发者提供了密码学原语和配方。它支持高级配方和常见密码学算法的低级接口。 cryptography库概述 cryptography库旨在易于使用且默认安全。它包括各种密码学操作的高级和低级API,如: 对称加密非对称加密哈希函数消息认证码(MAC)数字签名密钥管理 crypt

区块链应用,密码学会议书籍推荐以及隐私保护知识整理

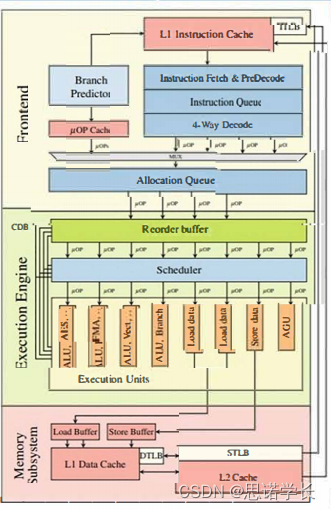

基于区块链技术的安全多方计算项目示例 1. iCube——全球首个安全多方计算区块链金融项目 iCube团队通过与美国普渡大学区块链人工智能实验室深度合作,实现了区块链的安全多方计算。iCube建立了面向信息的终极抽象基础层和基于个人工智能的算法模型层,内置图灵完备编程语言和自主开发的MPC 算法沙盒,从而实现了区块链的多方安全计算。其整个架构如下: 从以上架构图可以看出,与传统区块

读软件开发安全之道:概念、设计与实施08密码学(下)

1. 对称加密 1.1. symmetric encryption 1.2. 使用各方共享的密钥来隐藏数据 1.2.1. 对称加密在本质上依赖共享密钥 1.3. 所有加密都是通过对明文进行转换,把明文消息(或者原始消息)变成无法识别的形式(也称为密文),从而隐藏原始消息内容的 1.4. 可逆的转换称为对称加密,因为只要知道密钥,我们就既可以进行加密,也可以进行解密 1.4.1.

密码学与信息安全面试题及参考答案(2万字长文)

目录 什么是密码学?它的主要目标是什么? 请解释明文、密文、加密和解密的概念。 密码系统的安全性通常基于哪三种假设? 什么是Kerckhoffs原则?它对现代密码学设计有何意义? 简述密码学中的“混淆”和“扩散”概念。 什么是AES(高级加密标准)?AES有几种常见的密钥长度? DES和3DES加密算法的区别是什么? 何为流密码?与分组密码相比,其优缺点是什么? 什么是AES的“

极客时间-实用密码学-10怎么防止数据重放攻击

为什么还要学习 CBC 模式? 不知道你是不是已经有了一个问题:既然 CBC 要退出历史舞台了,我们还学习它干什么呢? 第一个原因,CBC 的退出进程可能需要十数年才能完成。你现在工作的项目种,可能还存在 CBC 模式的大量使用。我们学习了 CBC 模式,有助于你解决现存项目的安全问题。 第二个原因,学习针对 CBC 的攻击方案, 是我们深入理解加密算法安全问题的最好的切入点。了解这些安全缺

密码学及其应用 —— 密码学领域的最新进展

随着云计算和大数据技术的发展,保护数据隐私的需求也随之增长。这导致了一系列新的密码学范式的出现,它们旨在允许数据的安全存储和处理,同时保护数据所有者的隐私。这些新范式包括: 1. 同态加密(Homomorphic Encryption) 同态加密是一种特殊类型的加密方法,它允许对加密数据进行某些类型的计算,而无需解密。在同态加密的帮助下,一个计算任务可以安全地外

密码学及其应用 —— 密码学概述

1 安全属性和机制 1.1 基本概念 1.1.1 三个核心概念 在讨论信息安全时,我们通常会谈到三个核心概念:保密性、完整性和可用性。这三个概念共同构成了信息安全的基础。 保密性:指的是确保信息只能被授权的人员访问。这就意味着信息在存储、传输或处理的任何环节,都不会被未授权的人看到或窃取。保护措施包括密码保护、加密和访问控制列表等。 完整性

密码学及其应用——为什么选择接近的质数因子对RSA加密算法不安全?

RSA加密算法是一种广泛使用的非对称加密算法,它的安全性依赖于大整数分解的难度。具体来说,RSA算法生成的公钥包含一个大整数N,这是两个大质数p和q的乘积。然而,如果这两个质数p和q太接近,则可以相对容易地对N进行因式分解,从而破解加密。 1. 质数选择的影响 在RSA加密算法中,选择的质数p和q不应过于接近。如果p和q的差距很小,那么可以通过以下方法进行因式分

JPBC密码学库封装函数

package Util; /*** FileName: Util.Util* Author: star* Date: 2019/10/24 17:27* Description: 一些公共的处理参数或者返回结果的方法* History:* <author> <time> <version> <desc>* 作者姓名

现代密码学-认证协议

A.B两个用户想通过网络先建立安全的共享密钥再进行保密通信?A(B)如何确信自己正在和B(A)通信而不是C?这种通信方式为双向通信,此时的认证为相互认证。 相互认证 A/B两个用户在建立共享密钥时需要考虑的核心问题:保密性和实时性; 保密性:防止会话密钥伪造或泄露,会话密钥组哎通信双方之间交换时应该以密文的形式--所以通信双方事先应该有密钥或公钥。 实时性:防止消息的重放攻击。常用两种方法

密码学及其应用——安全邮件、公钥密码学和PKI

本教程的学习目标是熟悉与公钥加密和公钥基础设施(PKI)相关的概念。此外,本实验室将借助安全邮件交换进行说明。完成实验室后,学生应该能够获得关于安全邮件交换、公钥加密、数字签名、X.509证书、证书颁发机构、基于PKI的认证等方面的第一手经验。 1. 概述 在当今的数字时代,网络安全变得越来越重要。公钥加密和公钥基础设施(PKI)是保护信息传输的关键技术,特别是

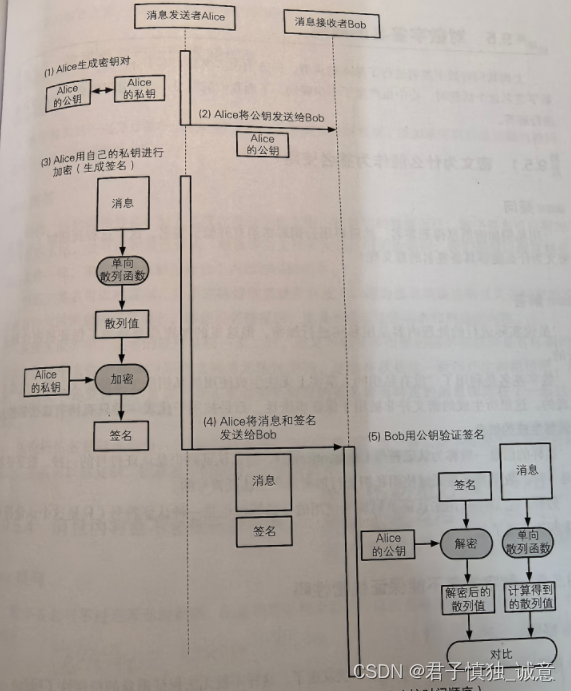

现代密码学-数字签名

从消息认证码到数字签名 前面讲到,消息认证码无法防止否认,A,B之间共享密钥计算出MAC,A,B都能计算出MAC,对于第三方C来说,他无法证明这个MAC是A计算的还是B计算的。 通过数字签名解决问题。 A,B各自使用不同的密钥-公钥密码,A用私钥生成一个签名,B可以用A公开的公钥进行验证。 签名的生成和验证 数字签名中的两种行为: 生成消息签名 验证消

密码学——银行应用程序安全:理解和解决关键安全问题

1. 认证和访问控制 1.1 用户认证 银行应用程序通过Web服务器让客户访问其银行账户的操作历史。用户首先通过用户名和密码进行认证,然后才能查看其账户历史。这个过程涉及基本的认证和访问控制机制,确保只有合法用户可以访问其个人信息。 2. 安全执行环境 2.1 沙箱环境 应用程序在Java虚拟机(JVM)的沙箱环境中执行。沙箱默认禁止对网络和本地文件系

Apache Shiro密码学特点-06

Apache Shiro密码学特点 密码术是通过隐藏信息或将其转换为无意义来保护信息免受不良访问的做法,因此没有其他人可以阅读它。Shiro专注于密码学的两个核心要素:使用公钥或私钥加密数据的密码,以及对密码等数据进行不可逆转加密的哈希(也称为消息摘要)。 Shiro Cryptography的主要目标是采用传统上非常复杂的领域,并在提供强大的密码学功能的同时使其他人轻松实现。 简洁的特

经典密码学与现代密码学

一、密码学概论 1、密码学是构建功能更强大、更有效的新的加密-解密方法的科学。 2、密码分析学是发现已有加密法的弱点,以便不用密钥就能还原成明文的科学。、 3、编码法就是用字、短语或数字来替代明文。生成码文或还原明文需要一本编码簿,它例出了所有数字(或替代字符)和与之对应的明文字、短语或字母。 4、加密法是使用算法或密钥来加密信息。 5、夹带加密法是将密文进行隐藏的方式来加密信息。例如,

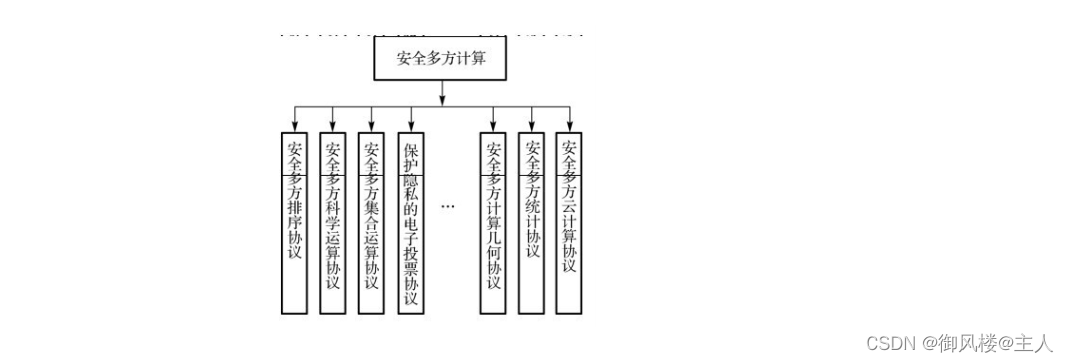

学习《现代密码学——基于安全多方计算协议的研究》 第三章 (秘密共享部分)

目录 第3章 密码学基础 3.1 秘密共享 【定义3-1】(秘密共享) 【定义3-2】((t-n)门限秘密共享) 3.1.1 研究进展 1.可验证秘密共享 2.权重秘密共享 3.主动秘密共享 4.理性秘密共享 5.动态秘密共享 6.多秘密共享 7.量子秘密共享 3.1.2 经典协议 【协议3-1】 Shamir (t-n)门限秘密共享方案 个人写的

学习《现代密码学——基于安全多方计算协议的研究》 第一章

目录 前言 第1章 绪论 1.1 密码学的发展历史 1.2 现代密码学体制 1.3 现代密码学与安全多方计算 前言 近几年来,云计算、物联网、移动互联网等新概念、新技术被先后提出,促使信息技术飞速发展。同时,人类生活、沟通方式也随着新技术的普及不断变化。一方面,人类的沟通方式已经由传统的书信、电报、电话形式发展为使用计算机、智能手机、个人数字