夺旗专题

CTF练习:靶场夺旗

CTF练习:靶场夺旗 环境准备信息收集ssh登录靶机 靶机地址: 链接:https://pan.baidu.com/s/1bi2wi7tEuegoXPSdpqJWzQ 提取码:532d 环境准备 开启两台机器,一台靶机一台kali攻击机,配置好桥接网络,使其在同一网段内。 查看攻击机kali的IP,为172.19.75.143 查看靶机的IP,为172.19.75

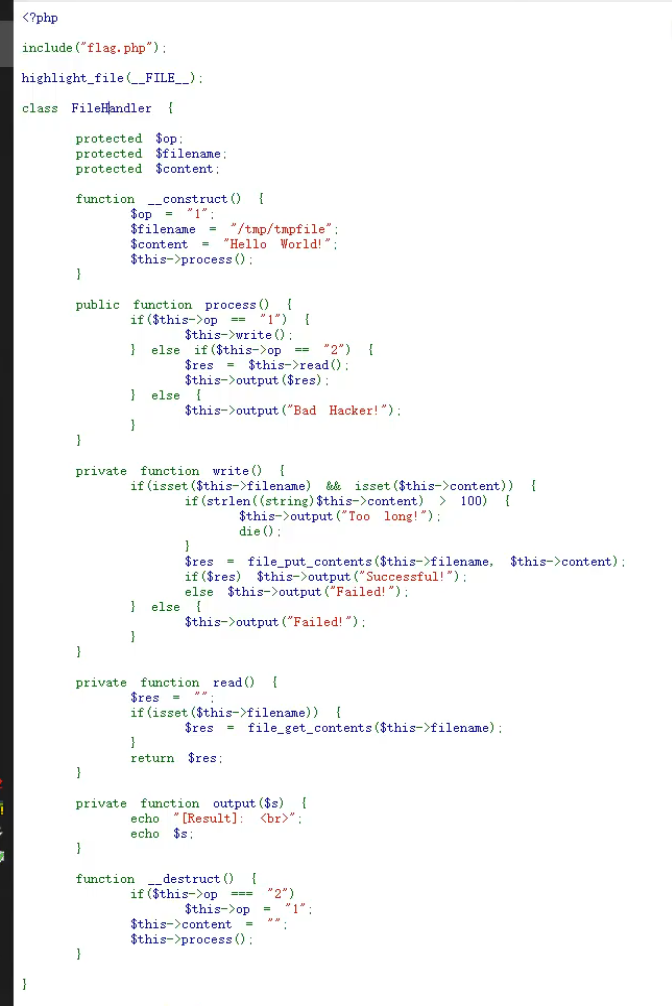

84 CTF夺旗-PHP弱类型异或取反序列化RCE

目录 案例1:PHP-相关总结知识点-后期复现案例2:PHP-弱类型对比绕过测试-常考点案例3:PHP-正则preg_match绕过-常考点案例4:PHP-命令执行RCE变异绕过-常考点案例5:PHP-反序列化考题分析构造复现-常考点涉及资源: 案例1:PHP-相关总结知识点-后期复现 相关PHP所有总结知识点参考: https://www.cnblogs.com/ilo

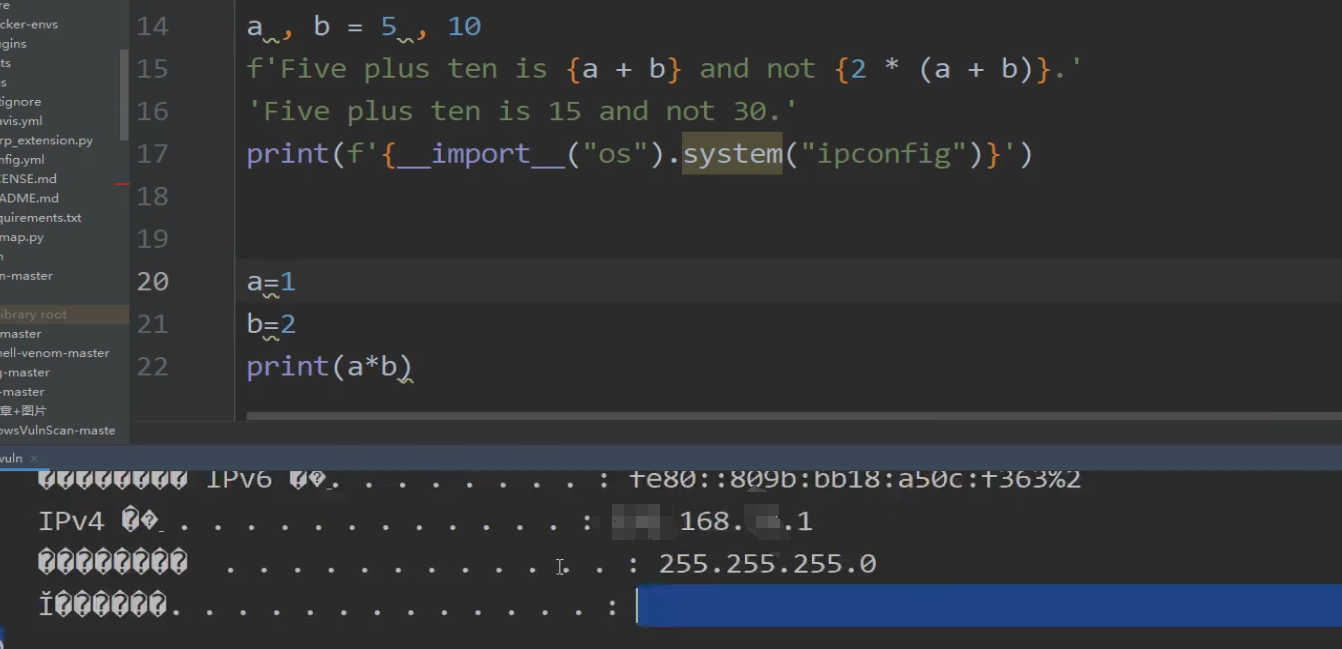

83 CTF夺旗-Python考点SSTI反序列化字符串

这里写目录标题 CTF各大题型简介演示案例:CTF夺旗-Python-支付逻辑&JWT&反序列化CTF夺旗-Python-Flask&jinja2&SSTl模版注入CTF夺旗-Python-格式化字符串漏洞&读取对象 涉及资源: 我们这篇文章主要讲的是CTF在web渗透测试方向的3个考点 CTF各大题型简介 MISC(安全杂项):全称Miscellaneous。题目涉及流量

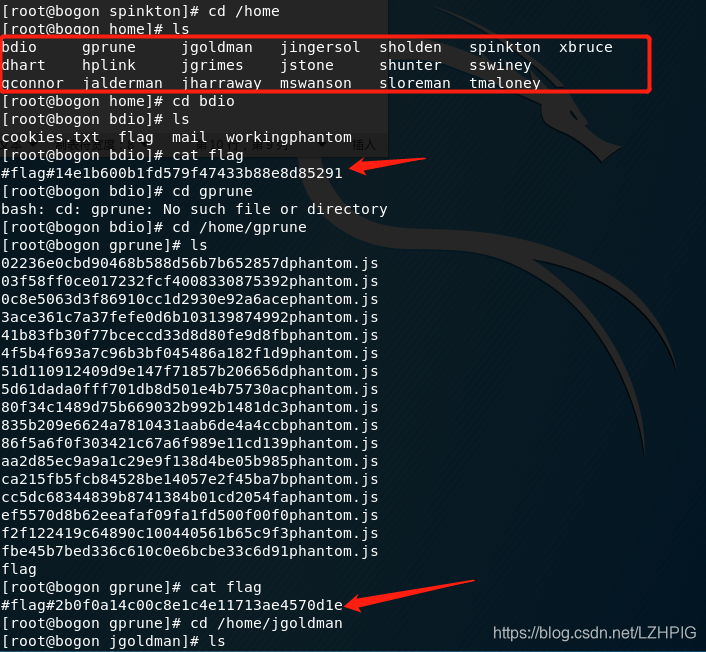

CTF-8 靶场夺旗

兵无常势,水无常形,能因敌而致胜者,谓之神 环境准备 VMware Workstation Pro12Kali Linux (IP:10.10.16.128)CTF-8 虚拟机NAT 网络连接 1. 主机发现 fping -asg 10.10.16.0/24 访问靶机 http://10.10.16.138 查看源代码,发现 flag 2. 端口扫描 nmap