同源专题

Android静态安全检测 - WebView File域同源策略绕过漏洞

WebSettings.setAllowFileAccess( ) & WebSettings.setJavaScriptEnabled( ) 关于WebView组件安全的整理:http://blog.yaq.qq.com/blog/10 一、API 1. 继承关系 【1】java.lang.Object 【2】android.webkit.Web

第2章-09-浏览器同源策略及跨域

🏆作者简介,黑夜开发者,CSDN领军人物,全栈领域优质创作者✌,CSDN博客专家,阿里云社区专家博主,2023年CSDN全站百大博主。 🏆数年电商行业从业经验,历任核心研发工程师,项目技术负责人。 🏆本文已收录于专栏:Web爬虫入门与实战精讲,后续完整更新内容如下。 文章目录 🚀什么是跨域🚀为什么浏览器不能跨域🚀跨域的解决方法🔎1. JSONP(JSON wit

localStorage和sessionStorage区别(包括同源的定义)

localStorage和sessionStorage一样都是用来存储客户端临时信息的对象。 他们均只能存储字符串类型的对象(虽然规范中可以存储其他原生类型的对象,但是目前为止没有浏览器对其进行实现)。 localStorage生命周期是永久,这意味着除非用户显示在浏览器提供的UI上清除localStorage信息,否则这些信息将永远存在。 sessionStorage生命周期为当前窗口或标

【vue】子组件操作父组件同源props数据时注意要点

场景案例: M页面里调用两个组件 A与B A组件中操作弹出B B弹层点击关闭B且恢复下一次循环 M页面[父组件]: <div class="list-home-tit list-siteCode-tit clearfix"><breadnav @openCptConstructionShell="openCptConstructionShell"></breadnav><!--

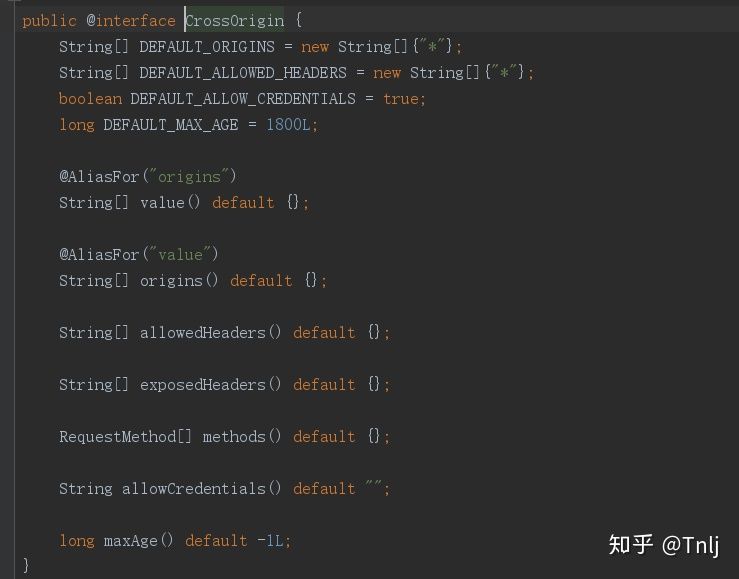

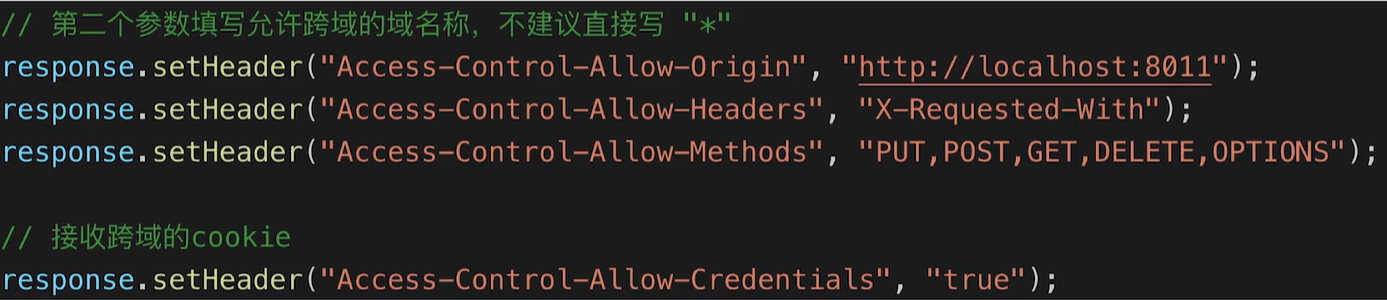

CORS预检响应未成功,已拦截跨源请求:同源策略禁止读取位于

已拦截跨源请求:同源策略禁止读取位于 http://47.55.32.128:8081/abj_api/Login/GetRoleFunctions?roleId=800 的远程资源。(原因:CORS 请求未能成功)。 后台接口提供方需要做如下修改: Global.asax配置,添加如下方法 protected void Application_BeginRequest(object s

同源策略影响,使用nginx反向代理处理前后端跨域问题

一.什么是同源策略 1.1 同源策略的概念 浏览器为了安全,制定了一套严格的访问机制,这种限制约束被业界称为同源策略。 同源策略(Sameoriginpolicy)是一种约定,它是浏览器最核心也最基本的安全功能,如果缺少了同源策略,则浏览器的正常功能可能都会受到影响。可以说Web是构建在同源策略基础之上的,浏览器只是针对同源策略的一种实现。 同源策略会阻止一个域的javascript脚本和

VUE--使用BroadcastChannel频道实现同源策略不同工程页面通信

背景 在 Vue.js 中,不同工程(通常指的是两个完全独立的 Vue 项目)之间的页面通信是不能直接通过 Vue 的内部机制(如 props、Vuex、Event Bus 等)来实现的,因为这些机制都仅限于单个 Vue 应用内部。但是,你可以通过一些其他方法来实现这种跨应用的通信。 以下是一些可能的解决方案: 1. 使用浏览器存储(如 localStorage、sessionStorage

广州保健食品展|2024营养保健食品展|保健品药食同源展览会

广州保健食品展|2024营养保健食品展|保健品药食同源展览会 IHE 2024第32届广州国际大健康产业博览会 时间:2024年6月14-16日 地点:广州·广交会展馆 主/承办单位:广州市亿帆展览服务有限公司 展会简介: 广州国际大健康产业博览会(IHE China大健康展),是大健康产业领域知名的国际性专业展会,已成功举办到第32届。2023年荣获广州市商务局颁发“成功举办18年”奖! 作为国

浏览器同源策略和CORS

同源策略(Same origin policy)是一种约定,它是浏览器最核心也最基本的安全功能,如果缺少了同源策略,则浏览器的正常功能可能都会受到影响。可以说 Web 是构建在同源策略基础之上的,浏览器只是针对同源策略的一种实现。 它的核心就在于它认为自任何站点装载的信赖内容是不安全的。当被浏览器半信半疑的脚本运行在沙箱时,它们应该只被允许访问来自同一站点的资源,而不是那些来自其它站点可能怀有恶

通过postMessage进行跨域(同源同 IP但是端口不同)、或者跨源(两个页面 IP 不同的网页)直接传值调用

一、 跨域传值 1、语法: 当使用 iframe 跨域传值时,父子页面之间的 postMessage 的语法为: window.parent.postMessage(message, targetOrigin, [transfer]); message 将要发送到目标窗口的数据, 原则上可以是任何类型,但是考虑到浏览器兼容性建议使用字符串

Chrome如何禁用同源策略

我们可以通过使用chrome命令行启动参数来改变chrome浏览器的设置,具体的启动参数说明参考这篇介绍。https://code.google.com/p/xiaody/wiki/ChromiumCommandLineSwitches 这里介绍的是--disable-web-security参数。这个参数可以降低chrome浏览器的安全性,禁用同源策略,利于开发人员本地调试。 使用步骤

JavaScript异步编程——04-同源和跨域

同源和跨域 同源 同源策略是浏览器的一种安全策略,所谓同源是指,域名,协议,端口完全相同。 跨域问题的解决方案 从我自己的网站访问别人网站的内容,就叫跨域。 出于安全性考虑,浏览器不允许ajax跨域获取数据。 iframe:处于安全性考虑,浏览器的开发厂商已经禁止了这种方式。 JSONP:script 标签的 src 属性传递数据。 JSONP JSONP(JSO

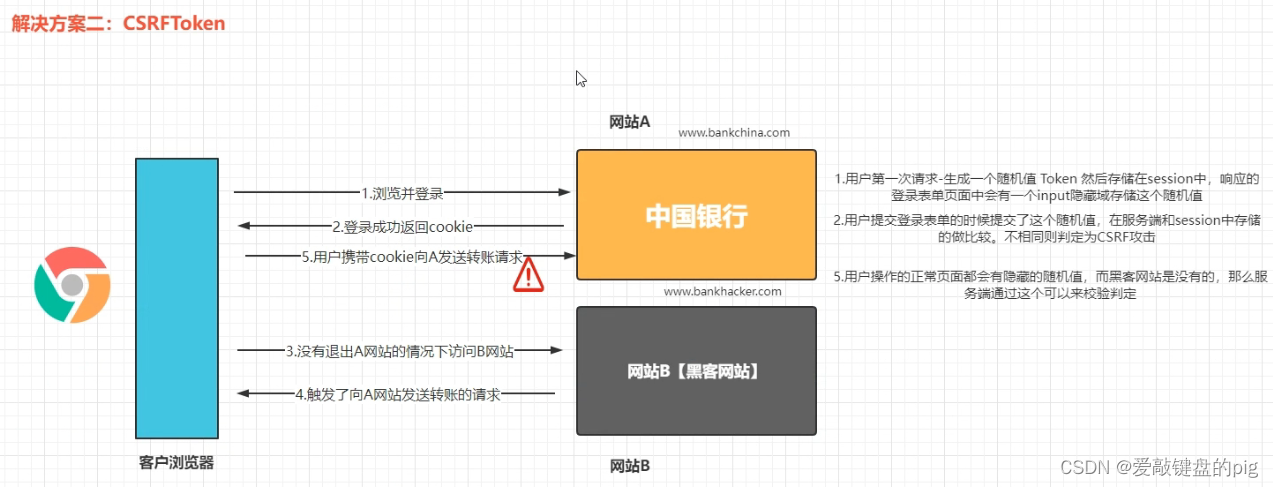

前端安全防护实战:XSS、CSRF防御与同源策略详解(react 案例)

前端安全防护实战中,主要涉及三个方面:XSS (Cross-Site Scripting) 攻击的防御、CSRF (Cross-Site Request Forgery) 攻击的防御,以及浏览器的同源策略。以下是这三个方面的详细说明: XSS 防御详解 XSS 概述 XSS攻击是一种让攻击者能够在受害者的浏览器中注入恶意脚本的攻击方式,这些脚本通常会窃取用户的敏感信息,如Cookie、ses

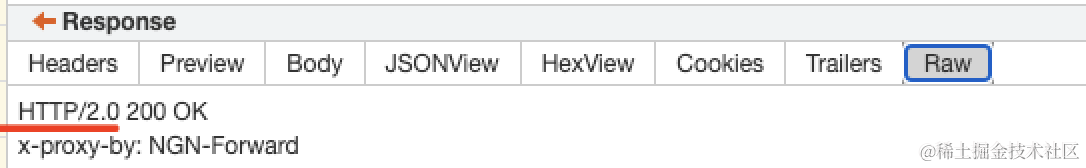

http1.1和http2.0的同源请求数限制

判断协议版本 :scheme: 在请求头中表示使用的是HTTP/2协议。即 出现 :开头的请求头Chrome 只支持查看 HTTP/1.x 的 Raw Headers,对这种请求,会给出 view source 选项。HTTP2.0不给出。可继续学习 https://www.cnblogs.com/kirito-c/p/10360868.html抓包看response 同源请求数 Chro

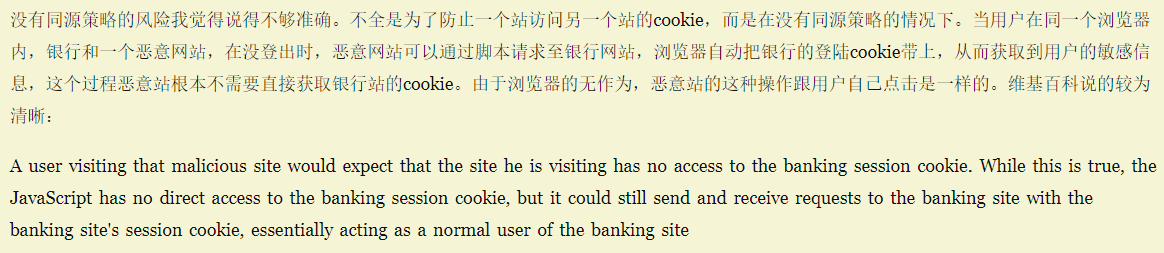

同源策略以及cookie安全策略

1、引言 跨站点请求伪造(Cross—Site Request Forgery).以下简称CSRF。是一种广泛存在的网站漏洞。Gmail、YouTube等著名网站都有过CSRF漏洞.甚至包括“ING DIRECT”这样的荚国第四大储蓄银行的金融机构网站。2009年3月著名 网络安全机构SANS与MITRE结合来自全球超过30个软件工作者及安全专家,将CSRF列为最危险

浏览器的同源策略与解决跨域

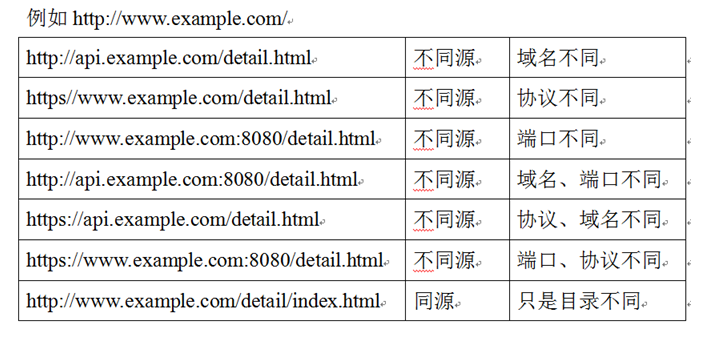

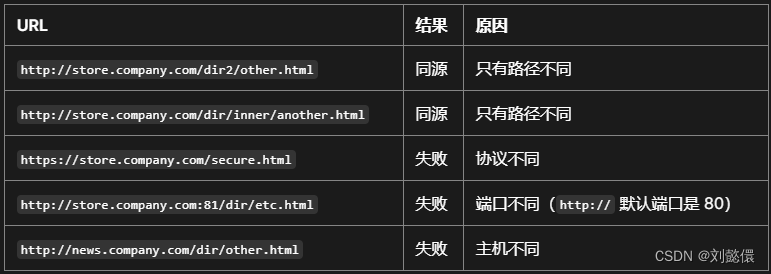

同源策略(协议、域名、端口) 同源策略(Same-Origin Policy)是一个在浏览器安全模型中被实施的重要安全机制。它是基于域名、协议和端口号的限制,用于防止不同源的网页间的恶意行为和信息泄露。 根据同源策略,浏览器允许网页加载和执行来自同一源(即具有相同协议、域名和端口号)的资源,但限制了对不同源资源的访问。这样可以有效防止恶意网站通过脚本窃取用户的敏感信息或利用跨站脚本攻击(Cro

浏览器原理之浏览器同源策略

一 什么是同源策略 同源策略(Same-Origin Policy, SOP)是一种重要的安全策略,用于Web浏览器中。它限制了一个源(origin)的文档或脚本如何与另一个源的资源进行交互。这有助于防止恶意文档窃取另一个文档的数据,提高Web应用的安全性。 一个源定义为协议、端口(如果有指定)和主机的组合。只有当两个URL的协议、端口(如果指定了的话)和主机都相同时,它们才属于同一个源。

同源政策(same-origin policy)

前言 浏览器同源政策(Same-origin policy) 是浏览器安全的基石。它是前端开发人员必须要理解的一个知识点,也是后面各种实现跨域资源访问方式学习的基础。在接触这方面的知识时个人思考很多,在此记录一下。只能看作是个人的当前理解,并不代表一定准确,如果有误,希望指出。 1. 同源的定义 学习同源政策之前我们先明确一下同源的概念。在浏览器中,如果两个页面(请求)拥有相同的协议、域名和

使用Spring Security框架的同源策略通过iframe页面访问

同源策略Same-origin policy是Web应用的一种安全基础策略。它规定同一源中,页面包含的脚本可以访问该源下的其他页面的数据。只有当网址中的协议名、主机名和端口都相同,才认为是同一源。例如,对于 http://www.baidu.com/search和 https://www.baidu.com/search,这两个网址协议名不同,所以认为不是同源。在实际应用中,该策略通过Cookie

CSRF一-WEB攻防-CSRF请求伪造Referer同源置空配合XSSToken值校验复用删除

演示案例: CSRF-无检测防护-检测&生成&利用CSRF-Referer同源-规则&上传&XSSCSRF-Token校验-值删除&复用&留空 #CSRF-无检测防护-检测&生成&利用检测:黑盒手工利用测试,白盒看代码检验(有无token,来源检验等)生成:BurpSuite->Engagement tools->Generate CSRF Poc利用:将文件防止自己的站点下

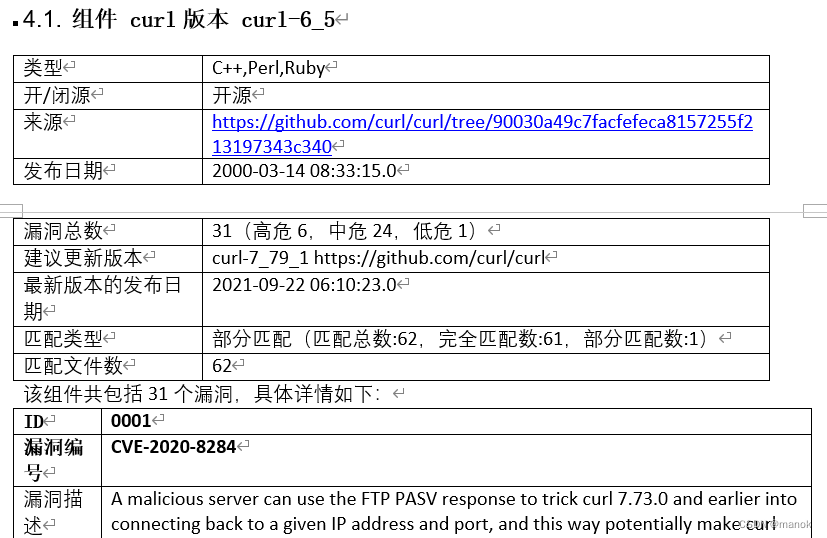

库博SCA的同源分析

库博SCA工具是不依赖于开发语言的混源检测技术,是基于代码指纹采用同源分析技术开发的工具,当然也会分析构建配置文件。代码指纹是需要在知识库中存储大量的开源组件源代码文件,根据是项目级、包级、文件级、函数级、代码行级的粒度不同,存放海量的指纹信息。通过同源分析,确认是全部匹配还是部分匹配,同时在项目级、包级采用相似hash技术,提升检测效率。只有采用同源分析技术,才能支持混源检测和相似匹配,而采用构

js【详解】ajax (含XMLHttpRequest、 同源策略、跨域、JSONP)

ajax 的核心API – XMLHttpRequest get 请求 // 新建 XMLHttpRequest 对象的实例const xhr = new XMLHttpRequest();// 发起 get 请求,open 的三个参数为:请求类型,请求地址,是否异步请求( true 为异步,false 为同步)xhr.open("GET", "/data/test.json",

【JavaScript 漫游】【035】同源限制

文章简介 本篇文章为【JavaScript 漫游】专栏的第 035 篇文章,记录了浏览器模型同源限制相关的知识点。 概述 浏览器安全的基石是“同源政策”(same-origin policy)。1995 年,该政策由 Netscape 公司引入浏览器。目前,所有浏览器都实行这个政策。 最初,它的含义是指,A 网页设置的 Cookie,B 网页不能打开,除非这两个网页“同源”。所谓“同源