可疑专题

windows手工杀毒-寻找可疑进程之线程

上篇回顾:windows手工杀毒-寻找可疑进程之进程模块-CSDN博客 上篇我们介绍了如何通过进程模块寻找可疑进程,进程模块文件按照PE格式存储,我们可以使用IDA等静态分析(不需要运行文件,只看文件内容)工具分析文件行为,也可以使用windbg,x64debug等动态分析(运行文件)文件行为,也可以根据文件所属公司,文件路径等文件相关信息寻找可疑进程。今天介绍如何通过线程寻找可疑

解决android系统唤醒时间偏长------看log找可疑的地方

最近发现我们的手机的双击唤醒时间偏长,那么就需要去看是什么导致的。于是首先看唤醒的log [ 252.830937] [ASDF] enter do_write_event_worker //这个是打印log的service [ 252.838638] [SENSOR] : inv_ak09911_pm_suspend [ 252.838647] CM32683: CM3

SQLSERVER2008-数据库可疑的解决步骤

1 把问题数据库备份后直接删除 停掉SQLSERVER服务,把服务器上出问题的数据库, 假设名称为 ErrorDB的数据库文件及日志文件备份到其他目录,然后直接将其删除,把其数据库文件及日志文件也删除 2 新建同名数据库 启动SQLSERVER服务,新建同名数据库ErrorDB,文件目录和日志和原来一致 3 用备份的数据库文件替换新的数据库文件 停掉SQLSERV

作文题目九点微博曝光 网友质疑其来源可疑

天,高考自然成为微博上的热门话题。记者登录微博看到,从考前几天开始,就不断有猜题和预测高考的内容出现,语文作文题是最受关注的。而今年广东高考语文作文题《回到原点》竟然在今天上午9时就出现在微博上。 作文题很多人猜“幸福” 在微博上,猜高考作文题俨然成为一种娱乐。微博用户@卢俊夫没那么简单说:“高级机密!今年广东高考作文‘一起有走过的路’为话题的自命题作文。”用户@轩言月光版说得

SQL Server 2008数据库被标记为可疑的解决方法

在使用SQL Server 2008数据库时发现数据库被标记为可疑,多方搜索,终于找到解决方法: 有两种办法: 1、相信大家想到了第一种:将数据库删掉,建立一个相同名字的数据库(前提是之前有备份一模一样的数据) 2、打开数据库里的Sql 查询编辑器窗口,运行以下的命令: 共分四步:

用系统命令结束可疑进程的几种方法

教大家不使用任何进程管理工具,只使用系统命令来结束可疑进程的几种方法。 一、用强大的ntsd命令,ntsd命令可用来结束一些常规情况下结束不了的进程。 首先要查看可疑进程的pid值,这个可以在windows任务管理器中查看到,也可以使用CMD下的tasklist命令或wmic下的process list brief命令进行查看。假如可疑进程的pid值是666和888,可疑进程或

ChatGPT无法登录,提示我们检测到可疑的登录行为?如何解决?

OnlyFans 订阅教程移步:【保姆级】2024年最新Onlyfans订阅教程 Midjourney 订阅教程移步: 【一看就会】五分钟完成MidJourney订阅 GPT-4.0 升级教程移步:五分钟开通GPT4.0 如果你需要使用Wildcard开通GPT4、Midjourney或是Onlyfans的话,请点击:WildCard使用教程 1. 问题描述 之前我已经连续稳定地使用Ch

如何识别和阻止可疑的API流量?

API流量指使用API在不同应用程序或系统之间传输的数据和请求,可以帮助不同的软件应用进行联系并交换数据,从而实现应用系统之间的有效集成和交互。相比传统的Web应用程序,API会产生更多的数据流量和调用需求,而其中也难免会出现一些恶意或错误的请求,由于这些请求往往与海量的合规请求掺杂在一起,因此难以被使用静态安全规则的传统安全方案所检测。 随着现代软件开发方式的变化,第三方软件组件暴露出AP

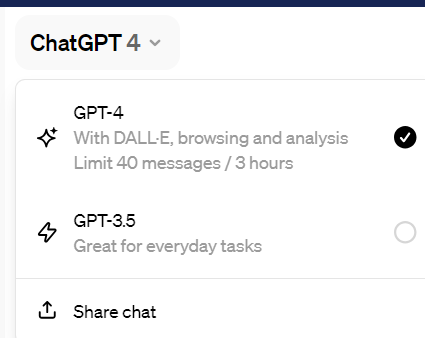

使用ee-outliers和Elasticsearch检测可疑子进程

通过 ee-outliers 检测可疑子进程也是检测端点恶意活动一种非常有效的方法,例如: 检测调用 cmd.exe 的恶意 Microsoft Word 文档 检测电子邮件内嵌的 0-day exploit 在 Outlook 中利用 PowerShell 收集正确的数据 我们依赖于 osquery 来收集端点数据,使用以下查询定期收集有关我们要监控的工作站与服务器的所有信息。

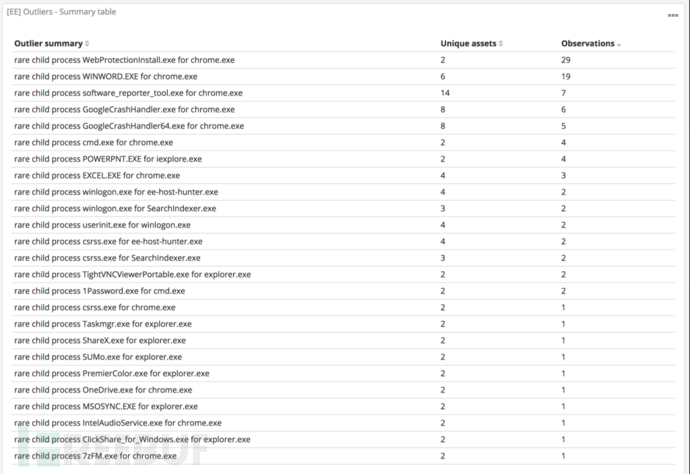

当一个软件以前能用,突然不能用了 原因是windows自带防护自动删了相关的dll或可疑文件 误杀

无法正常启动 或提示缺少dll。用管理员打开也行。 win10自动把我的pcsc_dev.dll删了。复制也提示复制不了。下图是关了windows所有防护开关才复制成功,才能正常打开软件的。 删了还不知道怎么找回来?还是从备份网盘取下来。win7不会删。

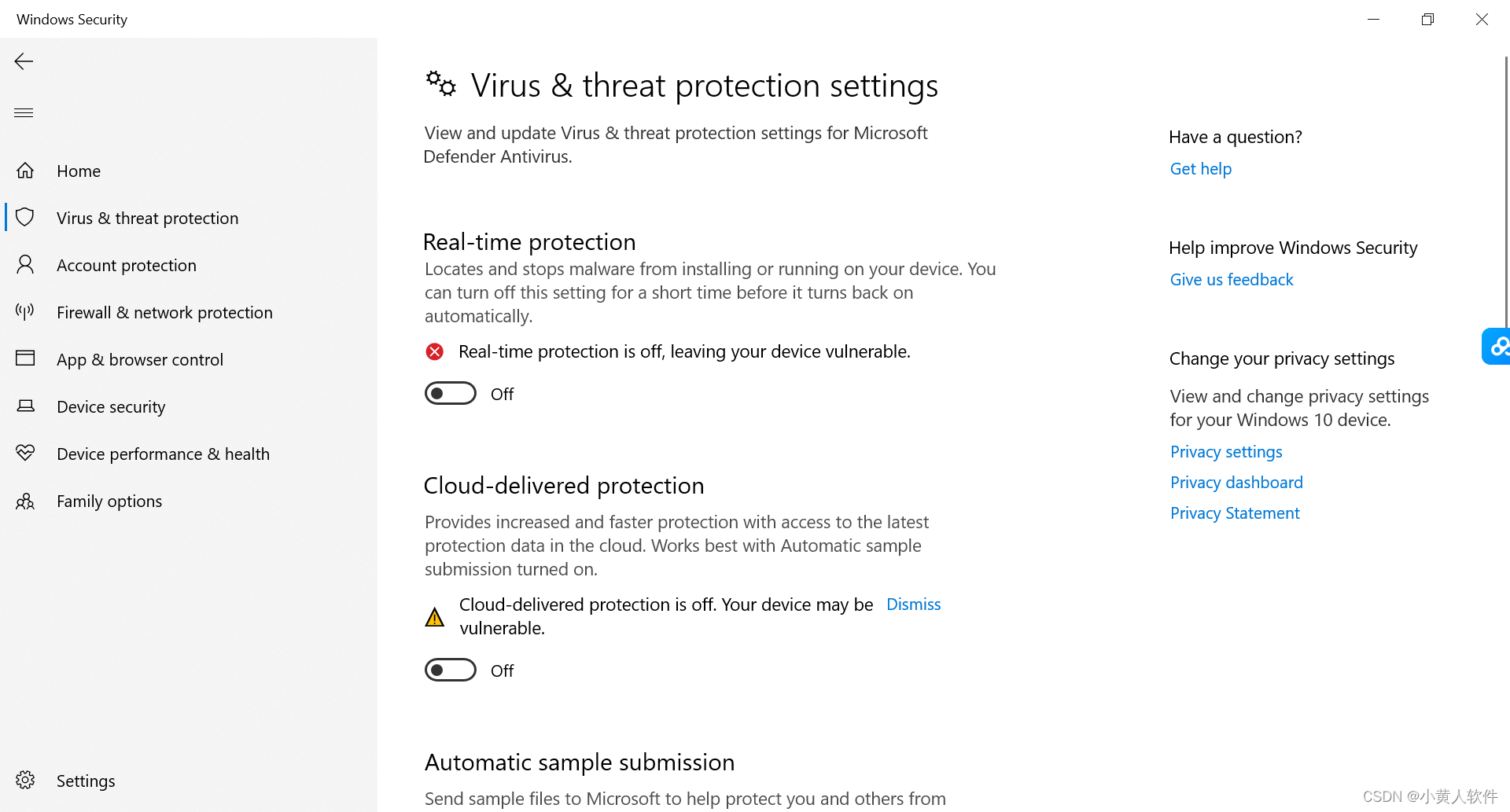

如何使用CanaryTokenScanner识别Microsoft Office文档中的Canary令牌和可疑URL

关于CanaryTokenScanner CanaryTokenScanner是一款功能强大的Canary令牌和可疑URL检测工具,该工具基于纯Python开发,可以帮助广大研究人员快速检测Microsoft Office和Zip压缩文件中的Canary令牌和可疑URL。 在网络安全领域中,保持警惕和主动防御是非常有效的。很多恶意行为者通常会利用Microsoft Office文档和Zip压缩

OpenCV(12)安防监控可疑走动报警 cvCopy()和cvCloneImage()的区别

#include <stdio.h> #include <time.h> #include <cv.h> #include <cxcore.h> #include <highgui.h> int main( int argc, char** argv ) { //声明IplImage指针 IplImage* pFrame = NULL; //pFrame为视频截取的一帧 IplImage

Sql Server2005数据库可疑

SQL SERVER 2005 数据库状态为“可疑”的解决方法 --MyDB为修复的数据名 USE MASTER GO SP_CONFIGURE 'ALLOW UPDATES',1 RECONFIGURE WITH OVERRIDE GO ALTER DATABASE MyDB SET EMERGENCY GO sp_dboption 'MyDB', 'single us

锁定59种行为可疑交易

这组反洗钱规定征求意见稿包括《银行业金融机构反洗钱规定》、《证券、期货业金融机构反洗钱规定》及《保险业金融机构反洗钱规定》3个文件,对银证保领域的大额和可疑交易进行了具体界定。3个规章的适用范围分别是:商业银行、城市信用合作社、农村信用合作社、邮政储蓄机构等吸收公众存款的金融机构以及政策性银行,及金融资产管理公司、信托投资公司、财务公司、金融租赁公司、汽车金融公司等;证券公司、期货经纪公司

邮储银行反洗钱可疑交易分析方法探究

邮储银行成立以来,反洗钱方面虽然做了大量的工作,但在具体可疑交易分析方面还存在一定的问题,特别是分析方法相对落后、手段相对单一,人员联动分析意识较差,远不能满足当前反洗钱工作的需要。为此,本文以一情景事件为例,探讨邮储银行对可疑交易的分析方法。 案例:2009年某月某日,客户李某到邮储银行所辖某A网点,以做生意为由要求开立多个结算账户,营业员在询问其开户用途时觉得可疑,只为其办理了两

香港证监会再点名,三家“可疑虚拟资产平台交易平台”!

JPEX事件之后,香港证监会通过对可疑平台进行曝光,以提升虚拟资产交易平台牌照申请的透明性。最近,香港证监会于官网再点名三家“可疑虚拟资产平台交易平台”。截至目前,香港证监会在官网共点名9家可疑虚拟资产交易平台。 据了解,这三家被点名的可疑平台分别是BitCuped、HOUNAX和香港数字研究院(hkdao)。香港证监会指出,这些平台声称与香港有关联或针对香港投资者,但它们在香港并

黑客攻防之可疑文件还原【二】

在上一篇文章中,我们已经取得了两个文件.a和.b,这次我们来解开.a这个pyc文件。需要用到的工具是Easy Python Decompile 由于它只识别.pyc和.pyo类型的文件,我们把.a修改为a.pyc,并进行反编译: 此时情况还不太明朗,我们还需要把b.c文件的内容还原出来,还原的方法是不执行反编译的最后两行,只是生成b.c文件,文件内

黑客攻防之可疑文件还原【一】

在一般的攻防对抗中,常常会遇到机器上被放了后门的情况,但这些文件一般是经过处理的,无法直接看出问题所在,这样增加了入侵检测的难度,下面我把入侵检测中真实遇到的例子,结合我之前的一些经验分享给大家,希望大家能对入侵检测有些新的认识,文中的不当之处,也希望大家能联系我纠正,谢谢! 假设我们检测到了机器10.125.7.191有异常,下面需要对异常进行确认,并找到攻击者是如何利用漏洞的。

Paper Note - HOLMES:基于可疑信息流的实时APT检测

文章目录 1 简介1.1 杀伤链模型1.2 研究现状1.3 本文创新点1.4 解决的主要问题 2 方法提出3 系统设计3.1 数据收集和表示3.2 TTP规范3.3 HSG构建3.4避免虚假依赖3.5 降低噪声3.6 信号关联和检测 4 系统实施4.1 构建起源图的流消耗4.2 规则匹配引擎和HSG构建4.3 噪声过滤和检测引擎 5 实验评估5.1 数据5.2 设定5.3 结果简述5.4 寻

SQL SERVER 2008 数据库状态为“可疑”的解决方法

因为今天他解决我好大的问题,所以很想记录下来,做个转载 原文地址: http://www.cnblogs.com/sonicit/archive/2007/11/26/811696.html 谢谢 sonicit --MyDB为修复的数据名 USE MASTER GO SP_CONFIGURE 'ALLOW UPDATES',1 RECONFIGURE WITH OV

[可疑样本bangcleplugin] 我被这个手机木马骗了接近2W

来自:http://www.52pojie.cn/thread-264674-2-1.html 木马文件加固了 手机短信监控然后后台拦截直接发给作者,然后作者在线提交请求。达到他的目的。 一个钓鱼木马,天下没有免费的午餐,贪小便宜吃大亏这道理我想你现在又更加明白了 我可以告诉你这个木马的作者的IP服务器是 http://112.124.72.119:8088 用了阿里云的服

![[可疑样本bangcleplugin] 我被这个手机木马骗了接近2W](http://attach.52pojie.cn/forum/201406/12/064954fyue5xswaz7lys35.jpg)