侦察专题

“华为杯”第十三届中国研究生 数学建模竞赛-D题:军事行动避空侦察的时机和路径选择(续)(附MATLAB代码实现)

目录 3.3 模型分析 4 问题三的解答 4.1 问题三的分析 4.2 模型的建立

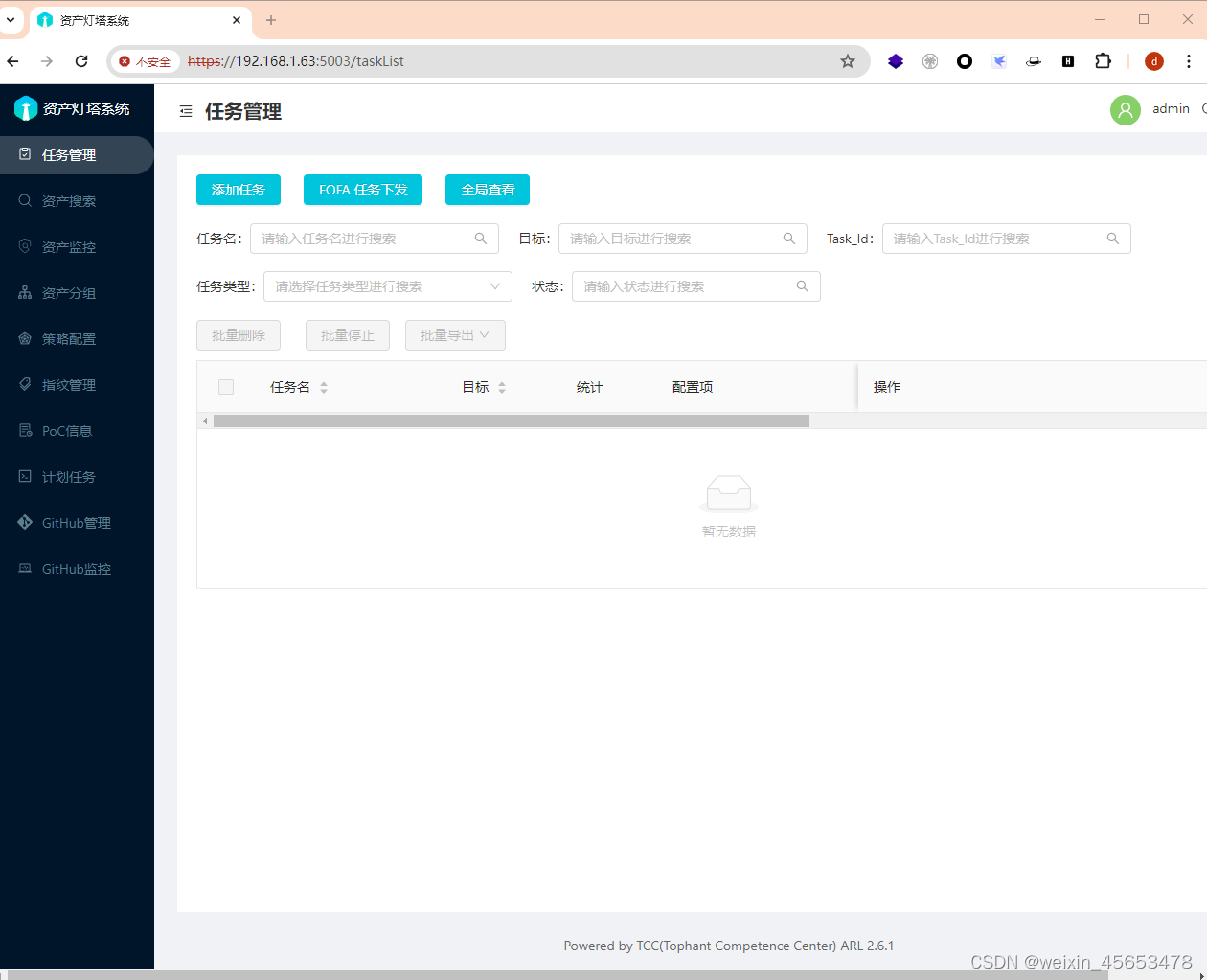

ARL资产侦察灯塔系统安装和使用(含实用配置说明)

★★免责声明★★ 文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将信息做其他用途,由Ta承担全部法律及连带责任,文章作者不承担任何法律及连带责任。 1、官方介绍 ARL全称:Asset Reconnaissance Lighthouse,中文含义:资产侦察灯塔系统。旨在快速侦察与目标关联的互联网资产,构建基础资产信息库。 协助甲方安全团队或者渗透测试人员有效侦察和检

第20天:信息打点-红蓝队自动化项目资产侦察企查产权武器库部署网络空间

第二十天 一、工具项目-红蓝队&自动化部署 自动化-武器库部署-F8x 项目地址:https://github.com/ffffffff0x/f8x 介绍:一款红/蓝队环境自动化部署工具,支持多种场景,渗透,开发,代理环境,服务可选项等.下载:wget -O f8x https://f8x.io/使用:见项目文档 二、工具项目-自动化侦查收集提取 1.自动化-企查信息-ENSc

ARL资产侦察灯塔系统

1、资产侦察灯塔系统搭建 1.1、系统要求 目前暂不支持 Windows,Linux 和 MAC 建议采用 Docker 运行,系统配置最低 2 核 4G。 由于自动资产发现过程中会有大量的的发包,建议采用云服务器可以带来更好的体验 实验环境: 系统:没有关闭selinux的centos7.6,主机名:xuegod63,IP 地址:192.168.1.63 2、资产侦察灯塔系统搭建 2

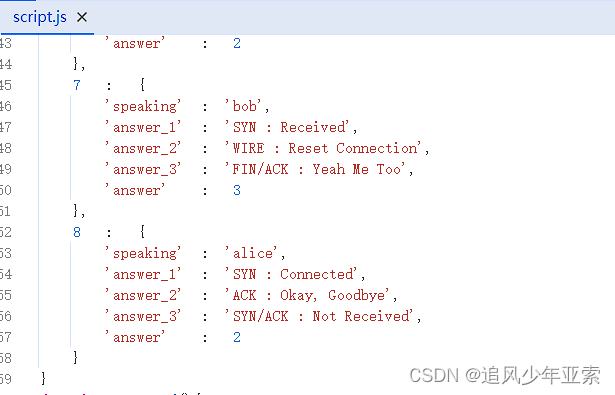

【THM】Active Reconnaissance(主动侦察)-初级渗透测试

介绍 在网络安全模块的第一个房间里,我们主要进行被动侦察。在第二个房间中,我们重点关注主动侦察以及与之相关的基本工具。我们学习使用网络浏览器来收集有关我们目标的更多信息。此外,我们讨论使用简单的工具(例如ping、traceroute、telnet和 )nc来收集有关网络、系统和服务的信息。 正如我们在上一个房间中了解到的那样,被动侦察可以让您在没有任何直接接触或连接的情况下收集有关目标的信息

关于网络扫描与网络侦察的实验报告

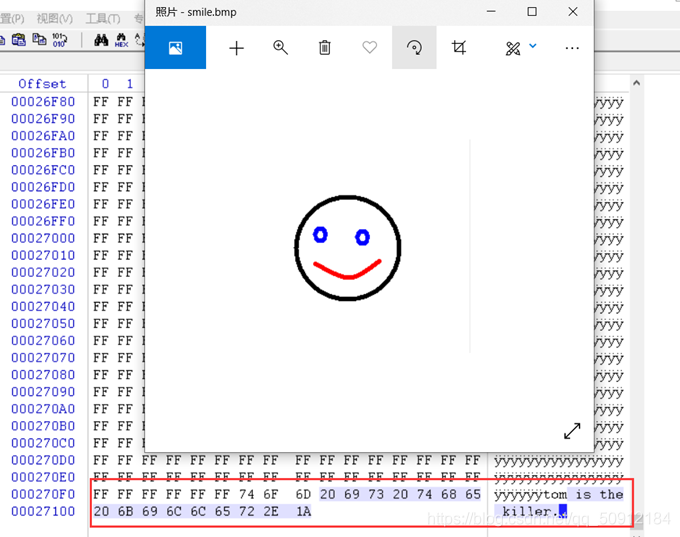

实验准备 实验目的 理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。 系统环境 Kali Linux 2、Windows 网络环境 交换网络结构 实验工具 Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等 实验内容 1 用搜索引擎Go

Day19:信息打点-红蓝队自动化项目资产侦察武器库部署企查产权网络空间

目录 各类红蓝队优秀工具项目集合 自动化-武器库部署-F8x 自动化-网络空间-AsamF 自动化-企查信息-ENScan 自动化-综合架构-ARL&Nemo 思维导图 章节知识点 Web:语言/CMS/中间件/数据库/系统/WAF等 系统:操作系统/端口服务/网络环境/防火墙等 应用:APP对象/API接口/微信小程序/PC应用等 架构:CDN/前后端/云应用/站库

FLIR Systems获得美国陆军士兵随身传感器项目价值260万美元的“黑黄蜂”个人侦察系统合同

俄勒冈州威尔逊维尔--(美国商业资讯)--FLIR Systems, Inc. (NASDAQ: FLIR) 已获得美国陆军授予的260万美元订单,为其提供FLIR黑黄蜂(Black Hornet®)个人侦察系统(PRS)。根据该合同提供的装置将通过美国陆军的士兵随身传感器(SBS)项目首批订单,提升陆军分队的监视和侦察能力。 美国陆军分别于2016和2017年向FLIR采购了黑黄蜂PRS

FLIR Systems获得美国陆军士兵随身传感器项目价值3960万美元的“黑黄蜂”个人侦察系统合同

俄勒冈州威尔逊维尔--(美国商业资讯)--FLIR Systems, Inc. (NASDAQ: FLIR) 已获得美国陆军授予的3960万美元订单,为其提供FLIR黑黄蜂(Black Hornet)个人侦察系统(PRS)。根据该合同提供的高性能纳米无人机(UAV)系统将成为士兵随身传感器(SBS)项目的一部分,提升排和小型单位级别的监视和侦察能力。2018年6月,美国陆军授予FLIR第一阶段SB

FLIR获得美国陆军追加的一份价值2600万美元的核、生物和化学侦察车辆计划合同

作为主要的整合商,该公司将继续致力于开发用于载人和无人平台的多传感器检测系统,以保护部队免受CBRN威胁 弗吉尼亚州阿灵顿--(美国商业资讯)--FLIR Systems, Inc. (NASDAQ: FLIR)宣布,该公司获得一份价值2600万美元的修改合同,以支持美国陆军的核、生物和化学侦察车辆传感器套件升级(NBCRV SSU)计划。这份“其他交易授权”(OTA)协议是通过化学、生物

2023最新最全【web侦察信息收集工具大全】

简介 项目地址:https://github.com/killmonday/whatscan 在信息收集的过程往往遇到以下问题: 网络空间搜素引擎和诸多扫描工具如kscan、fscan等,所探测到的web资产,存在大量状态码为302、200的页面没有标题,也识别不出是什么东西,有一些页面是真的没有标题,但更多的页面其实是由于扫描器没有跟随跳转,无法得到最终页面,所以标题是空。无法得到最终页

ARL 资产侦察灯塔系统搭建

本文,仅供学习交流 一.安装ARL灯塔 1.环境 阿里云服务-系统:centos7.6 [root@zhang ~]# yum install -y yum-utils device-mapper-persistent-data lvm2 //安装docker环境[root@zhang ~]# yum-config-manager --add-repo http://mirrors.ali

收集资产之资产侦察灯塔系统ARL

一、安装Docker(Docker CE社区版)和Docker Compose 1、安装依赖包 在安装Docker(Docker CE社区版)之前,需要安装所有依赖包,运行如下命令:通过确保已安装docker用作依赖项的所有软件包来开始安装。sudo apt updatesudo apt -y install curl gnupg2 apt-transport-https softwa

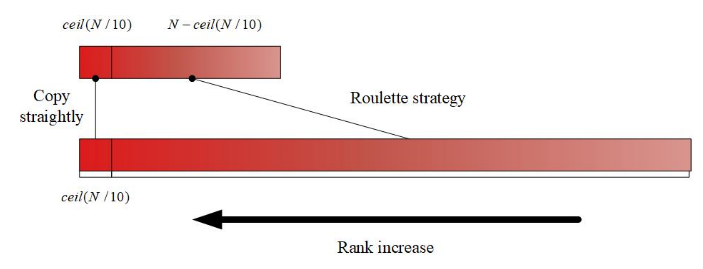

结合聚类的FW-GA混合算法在无人机森林火灾侦察任务分配中的应用

An FW–GA Hybrid Algorithm Combined with Clustering for UAV Forest Fire Reconnaissance Task Assignment 原文地址:https://doi.org/10.3390/math11102400 An FW–GA Hybrid Algorithm Combined with Clustering f

渗透小白1:网络扫描与网络侦察

网络扫描与网络侦查的目的 网络扫描与网络侦查的目的是为了收集情报。收集情报渗透测试过程中最重要的阶段,知己知彼方能百战不殆。这个阶段所用的技术可以分为两种:被动扫描和主动扫描。被动扫描很隐蔽,一般被会被对方察觉,比如使用搜素引擎goole、百度等直接搜索相关信息;主动扫描的技术性较强,通常会使用专业的扫描软件来对目标进行扫描,比如Nmap。 攻击者搜集目标信息一般采用七个基本的步骤: (1) 找到

Docker-资产侦察灯塔系统(ARL)的配置使用

链接:“ARL(Asset Reconnaissance Lighthouse)资产侦察灯塔系统” 文章目录 看一下官方的简介docker安装压缩包安装通过Shell工具将压缩包传到服务器并解压修改 "ARL-master/docker/docker-compose.yml "文件启动docker访问ARL系统配置邮箱与钉钉机器人 看一下官方的简介 资产侦察灯塔系统旨在快速侦