suricata专题

使用logrotate对Suricata日志进行管理

1.在/etc/logrotate.d中创建空白文件,比如suri_logrotate 2.在suri_logrotate中添加以下内容 /var/log/suricata/eve.json{dailyrotate 3missingoknocompresscreatedateextdateformat .%Y-%m-%dsharedscriptspostrotate/bin/kill -HUP

VsCode编译调试Suricata

原理: Suricata 源码说到底也是一个makefile项目,Code 是绝对可以编译的,本质上还是模拟 make 命令,然后使用GDB调试c程序。 有一个视频: https://www.bilibili.com/video/BV1Aw4m1U7Mo/?vd_source=b6d10e8288ab2f9afe2227a94446a6c3 c_cpp_properties.json: 实

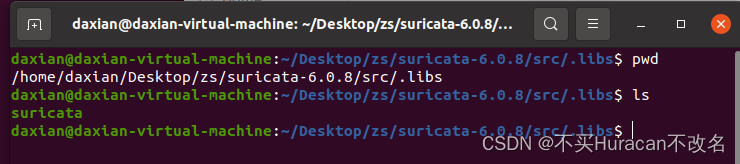

Suricata源码解析-开启从小白到小白必经之路

写在前面 记录了从一个小白到小白的学习之路,为了方便可能会贴别人的文章。 适合人群:需要对suricata快速入门,但是不需要完全理解。(因为我也不懂) 系列文章包含以下: 使用suricata6.0.8源码, 官方文档:https://docs.suricata.io/en/suricata-6.0.8/ 官方github链接:https://github.com

网络入侵检测系统之Suricata(九)--Storage实现详解

suricata针对一些小的线程共享空间采用多种storage,比如Host storage,这个数据区就是存储阈值option实现时一些共享数据: threshold option-> type threshold , track by_dst, count 5, seconds 60 代表1分钟内命中5次后才会产生一个告警,那么时间戳,命中次数就会存储在这个小的加锁的命名空间。加锁因为多个

suricata for Hanic Improved documentation

增加了4个文件:runmod-hanic4.h,runmod-hanic4.c,source-hanic4.h,source-hanic4.c 1. source-hanic4.h,source-hanic4.c是根据 napatech网卡的source更改而来。重新实现了线程初始化函数(Hanic4StreamThreadInit)和从网卡获取数据包的函数(Hanic4StreamLoop)以

suricata 3.1 源码分析35 (FlowWorker处理流程4 - 流重用函数)

static Flow *TcpReuseReplace(ThreadVars *tv, DecodeThreadVars *dtv,FlowBucket *fb, Flow *old_f,const uint32_t hash, const Packet *p){/* tag flow as reused so future lookups won't find it *//*将老流标识为已

suricata 3.1 源码分析34 (FlowWorker处理流程3 - 流重用)

上一章提到了一个流重用的概念,这里主要说一下。根据code,所谓流重用仅仅重用了流的thread_id。其他内容都是新建流得来的,具体threa_id有什么作用以后看到了再分析,今天就说一下什么样的流可以被重用。 //这就是判断包所属的流是否能重用的函数int TcpSessionPacketSsnReuse(const Packet *p, const Flow *f, const void

suricata 3.1 源码分析33 (FlowWorker处理流程2 - FlowHandlePacket)

void FlowHandlePacket(ThreadVars *tv, DecodeThreadVars *dtv, Packet *p){/* Get this packet's flow from the hash. FlowHandlePacket() will setup* a new flow if nescesary. If we get NULL, we're out of f

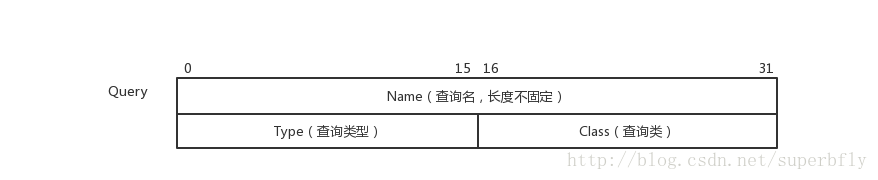

suricata 3.1 源码分析36 (dns解析获取相关内容)

在app-layer-dns-udp.c文件的DNSUDPRequestParse函数中调用DNSStoreQueryInState函数,该函数在app-layer-dns-common.c文件中。 DNSStoreQueryInState中会取dns信息,包括type, class, name(可以是要查询的host) fqdn指向dns中的name,fqdn_len为name的长度。

Suricata IDS 规则语法开发参考

Suricata IDS 规则语法开发参考 快速入门教程: https://blog.csdn.net/wuyangbotianshi/article/details/44775181 入门教程: https://zhuanlan.zhihu.com/p/37173608 官方教程: https://suricata.readthedocs.io/en/suricata-5.0.1/rule

网络安全相关ips(Suricata)Smooth-Sec

【开源】Bro、Snort/suricata对比_roshy的博客-CSDN博客_bro snort Linux -- 利用IPS(入侵防御系统) 构建企业Web安全防护网_weixin_33682719的博客-CSDN博客 几款开源NTA/IPS/NDR工具的简单比较_兔子不咬手指的博客-CSDN博客_开源ips Smooth-Sec download | SourceForge.net

DPDK网卡多队列,suricata,小包问题

DPDK网卡多队列 - 简书 https://www.dpdk.org/ecosystem/ DPDK技术的原理是怎样的,它的作用是什么 - 今日头条 - 电子发烧友网 DPDK-Suricata应用部署 - tolun - 博客园 [Suricata]基于DPDK抓包 - 简书 DPDK技术的原理是怎样的,它的作用是什么 - 今日头条 - 电子发烧友网 DPDK-Suricata应用

开源IDS/IPS-suricata框架之分组流水线模型

1 分组流水线模型 稍微有些过时的“auto”运行模式示例。 2 初始化 Suricata具有多种运行模式,每种模式都会初始化与操作关联的线程,队列和管道。这些模式通常与所选择的捕获设备(比如一个抓包接口eth0)、IDS或IPS有关。捕获设备有:pcap、pcap文件、nfqueue、ipfw,或者一个专有的捕获设备。启动时只选择一种运行模式,-i选项用于pcap设备,-r选项用于pcap文件

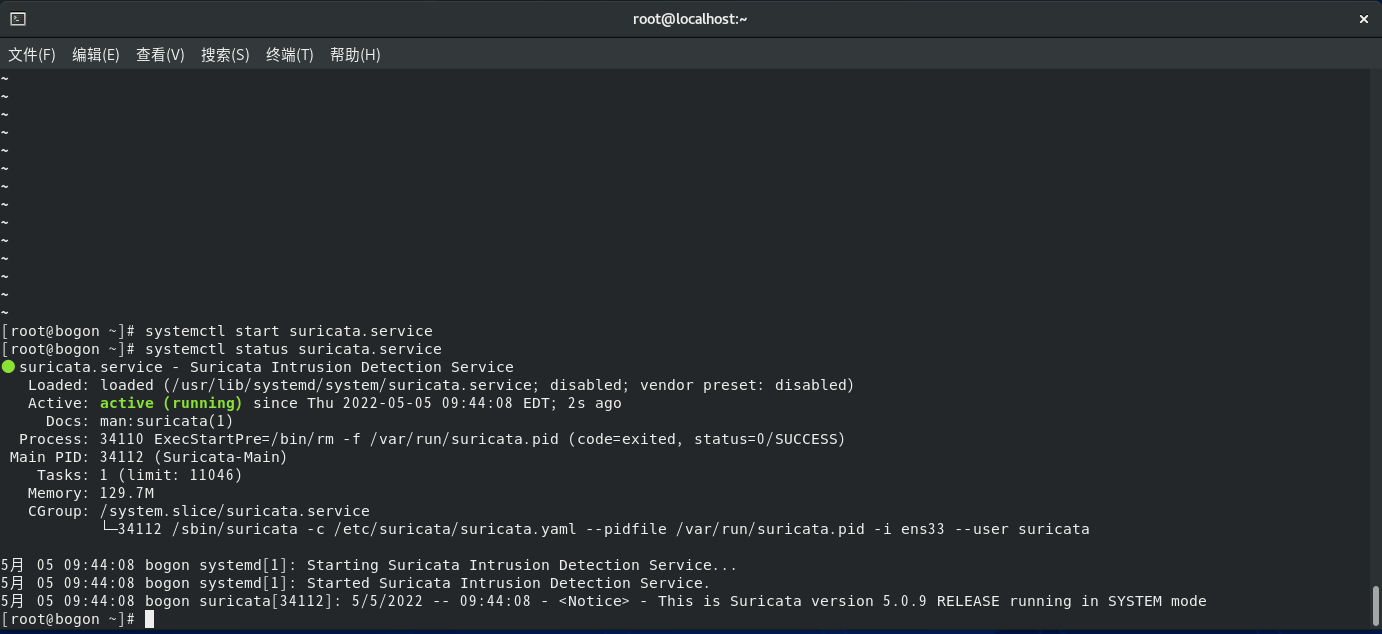

CENTOS上的网络安全工具(一)Suricata 离线部署

一、环境准备 最近有个需求,要在一个没有互联网的单机上装个Suricata,没有局域网,没有局域网镜像服务器的那种。最大的挑战,就是各种乱七八糟的依赖项,要一个一个的对着下载对着装,实在是太麻烦了。好在借助yumdownloader,可以在能够联网的机器上整理好所有依赖,然后在没有网络的单机上,可以借助createrepo构建yum安装环境,基本就可以快乐的安装了,省去了用yum

Suricata + Wireshark离线流量日志分析

目录 一、访问一个404网址,触发监控规则 1、使用python搭建一个虚拟访问网址 2、打开Wireshark,抓取流量监控 3、在Suricata分析数据包 流量分析经典题型 入门题型 题目:Cephalopod(图片提取) 进阶题型 题目:抓到一只苍蝇(数据包筛选,数据提取) 数据分析题 题目一:(1.pcap) 答案: 题目二(2.pcap) 答案 未完待续…

【开源】CentOS7 安装 suricata

安装依赖 $ sudo yum install wget libpcap-devel libnet-devel pcre-devel gcc-c++ automake autoconf libtool make libyaml-devel zlib-devel file-devel jansson-devel nss-devel 下载安装包 开始下载的最新版本发现没有对应的最新规则,4.0有 下

【开源】Bro、Snort/suricata对比

场景 前两者的缺点就是它的优点 缺点:学习有一定的门槛。 支持Snort/ suricata的设备不能与网络上其他支持Snort的设备通信,也不能集中管理它们。 对于小型企业来说,它们可能工作得很好,但对于中型或大型网络,它们可以带来更多的工作,而带来更少的价值。 规则分析 Bro提供了一些关键的高级特性:强大的用于对事件做深入分析的策略脚本、规则与策略脚本的交互, Snort也对一

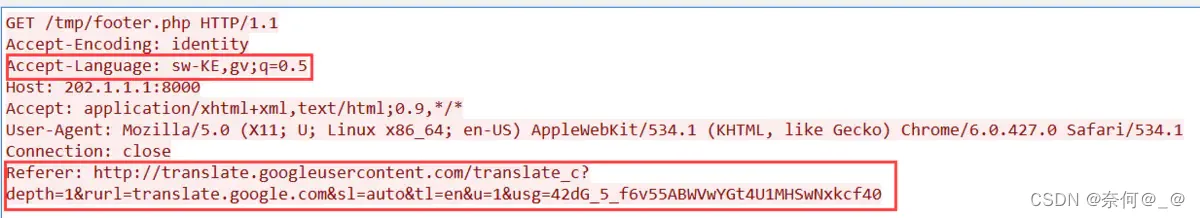

Suricata + Wireshark离线流量日志分析

目录 一、访问一个404网址,触发监控规则 1、使用python搭建一个虚拟访问网址 2、打开Wireshark,抓取流量监控 3、在Suricata分析数据包 流量分析经典题型 入门题型 题目:Cephalopod(图片提取) 进阶题型 题目:抓到一只苍蝇(数据包筛选,数据提取) 数据分析题 题目一:(1.pcap) 答案: 题目二(2.pcap) 答案 未完待续…

Suricata + Wireshark离线流量日志分析

Suricata 环境搭建:基于Ubuntu坏境下的Suricata坏境搭建_奈何@_@的博客-CSDN博客 suricata:监控日志 wireshark:监控流量 同时使用需要降噪,因为规则有许多重叠 题目及要求我打包上传了,有需要的同学自取 一、访问一个404网址,触发监控规则 1、使用python搭建一个虚拟访问网址 python3 -m http.server 9999