sqlmap专题

SQL注入漏洞扫描之sqlmap详解

《SQL注入漏洞扫描之sqlmap详解》SQLMap是一款自动执行SQL注入的审计工具,支持多种SQL注入技术,包括布尔型盲注、时间型盲注、报错型注入、联合查询注入和堆叠查询注入... 目录what支持类型how---less-1为例1.检测网站是否存在sql注入漏洞的注入点2.列举可用数据库3.列举数据库

kali——sqlmap的使用

目录 前言 sqlmap在kali中的使用 检测注入点 产看所有数据库 查看当前网站使用的数据库 产看数据表 查看字段 查看字段数据 查看数据库用户 查看所有用户 获取数据库用户密码 查看用户权限 判断当前数据库用户是否是管理员 批量自动化扫描 post请求注入 cookie注入 前言 sqlmap是一款强大的开源自动化SQL注入工具,主要用于检测和

SQL 注入之 sqlmap 实战

在网络安全领域,SQL 注入攻击一直是一个严重的威胁。为了检测和利用 SQL 注入漏洞,安全人员通常会使用各种工具,其中 sqlmap 是一款非常强大且广泛使用的开源 SQL 注入工具。本文将详细介绍 sqlmap 的实战用法。 一、sqlmap 简介 sqlmap 是一款自动化的 SQL 注入工具,它可以检测、利用和接管数据库服务器。它支持多种数据库管理系统,包括 MySQL、Oracl

2024最新的最全面基本sqlmap使用命令

sqlmap 是一个广泛使用的开源渗透测试工具,专门用于自动化检测和利用 SQL 注入漏洞。以下是对您列出的每个字段的详细举例说明: 基础帮助和版本 -h, --help:显示基本的帮助信息并退出。这对于快速查看最常用的选项非常有用。-hh:显示高级帮助信息并退出。这包括更详细的选项描述和示例。--version:显示程序的版本号并退出。这有助于确认您正在使用的 sqlmap 版本。 目标(

sqlmap实现自动伪静态批量检测

http://www.evil0x.com/posts/20507.html 0x00 前言 由于还找到一款比较适合批量检测sql注入点的工具(proxy+sqlmapapi的方式批量检测之类的批量sql注入点检测),我的目光就转向了sqlmap。虽然sqlmap没有支持伪静态注入点的测试(需要手动添加注入标记),由于是python写的,可以快速方便的进行二次开发。

Document root element sqlMap, must match DOCTYPE root sqlMapConfig.

解决两个问题(主要是刚开始学习ibatis的错误) Error parsing XML. org.xml.sax.SAXParseException: Document root element "sqlMap", must match DOCTYPE root "sqlMapConfig". Error parsing XML. org.xml.sax.SAXParseException

在ibatis中为什么要加上这些代码?!DOCTYPE sqlMapConfig xxx !DOCTYPE sqlMap xxx

配置文件中:(注意如果用spring整合的话就不需要这句话了 需要jar包spring-framework-2.5.6.SEC01.zip) <!DOCTYPE sqlMapConfig PUBLIC "-//ibatis.apache.org//DTD SQL Map Config 2.0//EN" "http://ibatis.apache.org

com.ibatis.sqlmap.engine.builder.xml.SqlMapConfigParser

在使用 Spring+ibatis2的时候遇到的这个异常。从异常本身的提示信息来看,是配置文件解析器 com.ibatis.sqlmap.engine.builder.xml.SqlMapConfigParser缺少一个 parse(Ljava/io/InputStream;Ljava/util/Properties)方法。但是需要的类我都已经引进来了,并且此前在 windows+tomcat

sql注入及sqlmap使用(未完)

sql注入点判断及sqlmap使用 前言Mysql数据库默认数据库1、暴库、版本2、 暴schema3、爆表、暴库4、暴列5、爆字段6、布尔、报错、延时(bp爆破) 一、sql类型1、 参数类型:a、数字型b、字符型c、搜索型 2、提交类型:a、POST提交注入b、GET注入c、HTTP HEAD注入d、cookie注入 3、有无回显a、联合注入b、报错注入c、布尔盲注d、延时注入 4、其他

掌握SQL注入检测:深入理解SQLMAP工具

引言 在网络安全领域,SQL注入是一个广泛存在的漏洞,它允许攻击者通过Web应用对数据库执行非法的SQL命令。SQLMAP是检测这类漏洞的顶尖工具之一。本文将深入探讨SQLMAP工具,从其基本介绍到高级使用技巧,帮助读者全面理解并有效运用这一强大的安全测试工具。 SQLMAP工具全面介绍 SQLMAP概述 SQLMAP是一款开源的自动SQL注入和数据库取证工具,它能够针对Web应用的各种参

ibatis的there is no statement named xxx in this SqlMap

原文链接:https://www.cnblogs.com/longshiyVip/p/4810885.html 报错情况如下: com.ibatis.sqlmap.client.SqlMapException: There is no statement named Control.insert-control in this SqlMap. at com.ibatis.sqlmap.en

SQL注入工具sqlmap安装使用详解靶场实验

★★免责声明★★ 文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将信息做其他用途,由Ta承担全部法律及连带责任,文章作者不承担任何法律及连带责任。 1、sqlmap简介 sqlmap 是一款开源的渗透测试工具,可以自动化进行SQL注入的检测、利用,并能接管数据库服务器。它具有功能强大的检测引擎,为渗透测试人员提供了许多专业的功能并且可以进行组合,其中包括数据库指纹识

asp.net ibaitsNet初始化SqlMap.config

说明:需要将保存sql语句的xml文件属性【生成操作改为嵌入的资源即可】否则就会抛出xml加载错误 public class ServiceConfig { /// <summary> /// 处理多线程 /// </summary> static private object synRoo

sqlmap注入点上传shell

另一篇:http://www.2cto.com/Article/201206/138091.html 俺稍微改了一下 - = 凑合着用 反正我特么的拿到shell了. 记录开始. sqlmap.py -u "http://www.****.cn/job/index.php?key=1" --os-shell [14:39:11] [INFO] the back-

sqlmap使用技巧总结

1.sqlmap的get注入 假设目标是 http://www.baidu.com/news.php?id=1&data=2 sqlmap语句 列库 sqlmap.py -u "http://www.baidu.com/news.php?id=1&data=2"--dbs //假设结果显示库有3个: test1 、test2 、test3 获取库test1的表

SQL注入漏洞扫描---sqlmap

what SQLMap是一款先进的自动执行SQL注入的审计工具。当给定一个URL时,SQLMap会执行以下操作: 判断可注入的参数。判断可以用哪种SQL注入技术来注入。识别出目标使用哪种数据库。根据用户的选择,读取哪些数据库中的数据。 更详细语法请参考官方手册---用法 | sqlmap 用户手册 (highlight.ink) 支持类型 sqlmap 可用于检测利用五种不同类型的 SQ

1、渗透之利用sqlmap对dvwa进行sql注入

测试环境:dvwa+Kail 1、寻找注入点:http://192.168.43.75/dvwa/vulnerabilities/sqli/ 1.2、注入点初步测试: 1' union select user, password from users# 1.3、继续测试:1'or'1'='1 2、使用Kail工具测试: sqlmap -u http://192.168.43.

安全测试必备工具——SQLMap 安装及基本应用

检测SQL注入漏洞的专用工具是安全人士工具箱的必备品。Sqlmap是由python开发的用来检测与利用SQL注入漏洞的免费开源工具。它可以确定哪些参数、标头或数据元素容易受到SQL注入的影响,以及哪些类型的攻击是可能的。本文详细讲解这款神器的安装及使用。 1、什么是SQLMap? SQLmap是一款由python开发的用来检测与利用SQL注入漏洞的免费开源工具。支持多种数据库,

网络安全 SQLmap-tamper的使用

目录 使用SQLmap Tamper脚本 1. 选择合适的Tamper脚本 2. 在命令行中使用Tamper脚本 3. 组合使用Tamper脚本 4. 注意和考虑 黑客零基础入门学习路线&规划 网络安全学习路线&学习资源 SQLmap是一款强大的自动化SQL注入和数据库取证工具。它用于检测和利用SQL注入漏洞,帮助安全研究人员测试一个应用的数据库的安全性。在SQLma

sqlmap安装及实例应用

##sqlmap要在python环境下使用。且是python2.7版本(亲测3x版本sqlmap安装不成功) 一.安装python2.7 1.下载 点击打开官网 2.安装 修改安装目录之后,点击add python.exe to path. 可以避免后面再配置环境变量。 等待安装完成。 3.测试

[MoeCTF-2022]Sqlmap_boy

title:[MoeCTF 2022]Sqlmap_boy 查看网页源代码,得到提示 <!-- $sql = 'select username,password from users where username="'.$username.'" && password="'.$password.'";'; --> 用万能密码绕过,用’"闭合 爆数据库 http://node5

渗透测试工具篇——sqlmap

目录 简介基本使用 全部参数说明简单使用注入流程sqlmap使用技巧 修改最大线程数sqlmap速度优化指定位置注入检测waf执行操作系统命令(--os-shell/--os-cmd)操作文件绕WAF的技巧 使用参数绕过使用tamper绕过 tamper种类mysql绕过MSSQL绕过access绕过Oracle绕过参考文档 简介 sqlmap 是一款自动化检测与利用 SQL 注入漏洞的免

sqlmap靶机注入详细教程

SQLmap是一款自动化的SQL注入工具,它可以帮助安全研究人员和渗透测试人员检测和利用SQL注入漏洞。下面是一个简单的SQLmap渗透注入靶机的教程: 准备环境: 安装Kali Linux或其他包含SQLmap的渗透测试操作系统。 确保你的靶机(即被测试的系统)上存在SQL注入漏洞。下载和安装SQLmap: 在Kali Linux中,SQLmap通常已经预安装。如果没有,你可以使用apt-g

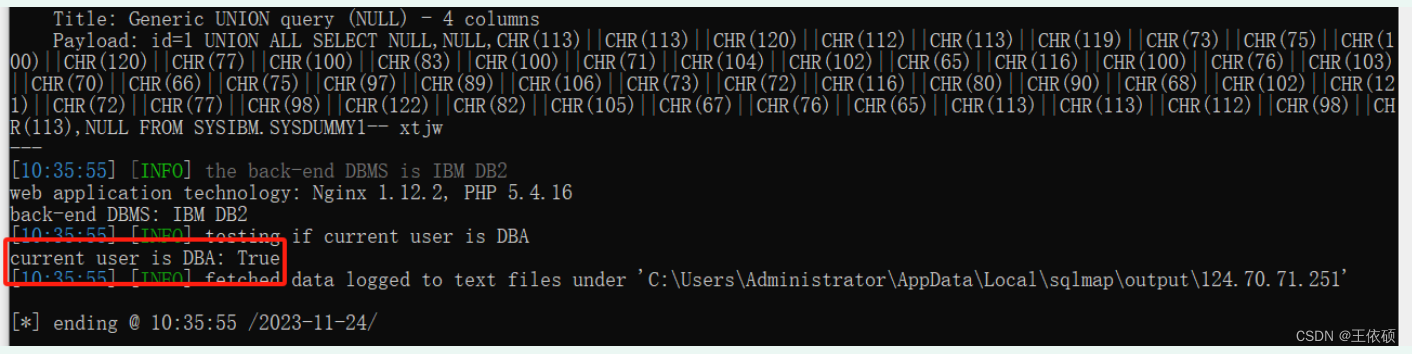

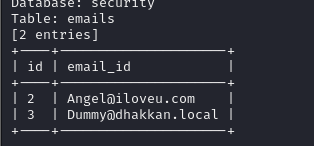

sqlmap(四)案例

一、注入DB2 http://124.70.71.251:49431/new_list.php?id=1 这是墨者学院里的靶机,地址:https://www.mozhe.cn/ 1.1 测试数据库类型 python sqlmap.py -u "http://124.70.71.251:49431/new_list.php?id=1" 1.2 测试用户权限类型 查询选项 --i

sqlmap基础知识(三)

一、sqlmap的基本使用 指定检测级别 sqlmap使用的payloads直接从文本文件xml/payloads.xml中载入 根据该文件顶部的相关指导说明进行设置,如果sqlmap漏过了特定的注入, 你可以选择自己修改指定的payload用于检测 level有5级,级别越高检测越全,默认为1 -level 1 默认等级,执行基本的SQL注入测试和一些常见的payloads-lev

![[MoeCTF-2022]Sqlmap_boy](https://img-blog.csdnimg.cn/img_convert/87169ba8cedb2f4d157d252b2dba52cd.png)