sha专题

C# Hash算法之MD5、SHA

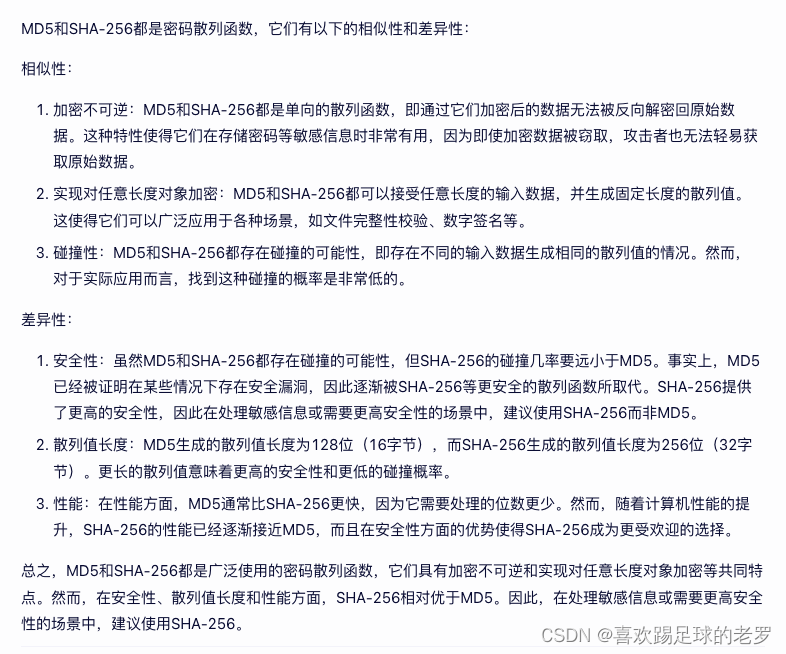

MD5我们用的还是比较多的,一般用来加密存储密码。但是现在很多人觉MD5可能不太安全了,所以都用上了SHA256等来做加密(虽然我觉得都差不多,MD5还是能玩)。 还是跟上一篇说的一样,当一个算法的复杂度提高的同时肯定会带来效率的降低,所以SHA和MD5比较起来的话,SHA更安全,MD5更高效。 由于HASH算法的不可逆性,所以我认为MD5和SHA主要还是应用在字符串的"加密"上。 由于

基于FPGA的开源项目:FOC/SHA/USB/JPEG等

文章目录 [1. USB 1.1控制器](https://github.com/WangXuan95/FPGA-USB-Device)[2. FOC控制算法](https://github.com/WangXuan95/FPGA-FOC)[3. BSV高级硬件描述语言入门指南](https://github.com/WangXuan95/BSV_Tutorial_cn)[4. 基于XDMA的

java和js计算文件的SHA-256哈希值

需求 需要做分片上传,需要在分片合成文件之后校验这个合成的文件是否和上传的一直,具体就是对文件取hash值,于是选择SHA-256取文件哈希值,自己测试之后没问题,特此分享 前端js下使用SHA-256取文件文件哈希值,代码如下: // 定义一个函数,用于计算文件的SHA-256哈希值calculateFileHash(file) {// 创建一个FileReader对象,用于读取文件内容c

Python 实现 SHA-2 数字摘要签名算法

目录 使用 Python 实现 SHA-2 数字摘要签名算法的博客引言SHA-2 算法介绍SHA-2 算法的详细步骤Python 面向对象实现 SHA-256 算法代码解析应用场景:文件完整性验证总结 使用 Python 实现 SHA-2 数字摘要签名算法的博客 引言 SHA-2(Secure Hash Algorithm 2)是一组加密散列函数,由美国国家安全局(NSA

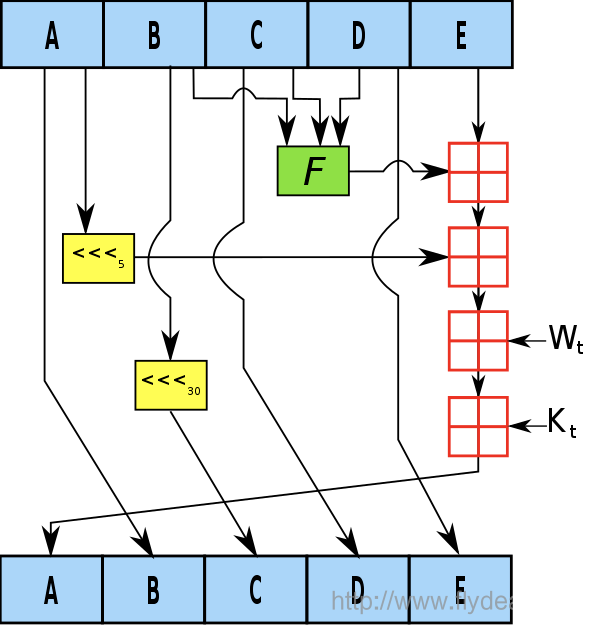

Python 实现 SHA-1 数字摘要签名算法

目录 Python 实现 SHA-1 数字摘要签名算法的博客引言SHA-1 算法介绍SHA-1 算法的详细步骤Python 面向对象实现 SHA-1 算法代码解释场景应用:文件完整性验证示例:文件完整性验证总结 Python 实现 SHA-1 数字摘要签名算法的博客 引言 SHA-1(Secure Hash Algorithm 1)是一种安全哈希算法,用于生成一个固定长度

Spring Security中的BCrpt介绍,及其与SHA-256的对比

文章目录 BCrpt介绍以及其与SHA-256的对比1. BCryptPasswordEncoder是什么?`BCryptPasswordEncoder` 加密密码的工作方式使用示例结果解释安全性 2. `BCrypt` 和 SHA-256 的对比1. **设计目的**2. **安全性**3. **适用场景**4. **优缺点总结****结论** BCrpt介绍以及其与SHA-

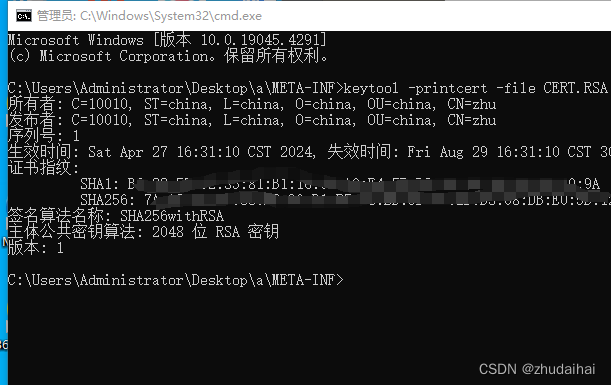

C语言实现SHA-256算法校验文件(win32-API)

一、前言 在数字化时代,信息安全与数据完整性成为了不可忽视的关键议题。在众多保障数据完整性的方法中,散列函数扮演着至关重要的角色。SHA-256(Secure Hash Algorithm 256)作为一种先进的散列算法,以其高度的安全性和广泛的应用性脱颖而出,尤其在文件校验、密码存储、数字签名等领域展现出了卓越的表现力。 SHA-256算法是SHA-2家族的一员,由美国国家安全局(NSA

SHA-512摘要算法(带示例)

原创不易,转载请注明出处。 目录 1.算法简介 2.符号 3.加密算法流程 3.1 概述 3.2 填充 3.3 加密处理 附录A 运算示例 附录B 下载链接 1.算法简介 SHA英文全称Secure Hash Algorithm,即安全散列算法。散列算法又称杂凑算法或哈希算法,能将一定长度的消息计算出固定长度的字符串(又称消息摘要)。SHA包含5个算法,分别是SHA-1、

SHA-384摘要算法(带示例)

原创不易,转载请注明出处。 目录 1.算法简介 2.符号 3.加密算法流程 3.1 概述 3.2 填充 3.3 加密处理 附录A 运算示例 附录B 下载链接 1.算法简介 SHA英文全称Secure Hash Algorithm,即安全散列算法。散列算法又称杂凑算法或哈希算法,能将一定长度的消息计算出固定长度的字符串(又称消息摘要)。SHA包含5个算法,分别是SHA-1、

SHA-224摘要算法(带示例)

原创不易,转载请注明出处。 目录 1.算法简介 2.符号 3.加密算法流程 3.1 概述 3.2 填充 3.3 加密处理 附录A 运算示例 附录B 下载链接 1.算法简介 SHA英文全称Secure Hash Algorithm,即安全散列算法。散列算法又称杂凑算法或哈希算法,能将一定长度的消息计算出固定长度的字符串(又称消息摘要)。SHA包含5个算法,分别是SHA-1、

SHA-256摘要算法(带示例)

原创不易,转载请注明出处。 目录 1.算法简介 2.符号 3.加密算法流程 3.1 概述 3.2 填充 3.3 加密处理 附录A 运算示例 附录B 下载链接 1.算法简介 SHA英文全称Secure Hash Algorithm,即安全散列算法。散列算法又称杂凑算法或哈希算法,能将一定长度的消息计算出固定长度的字符串(又称消息摘要)。SHA包含5个算法,分别是SHA-1、

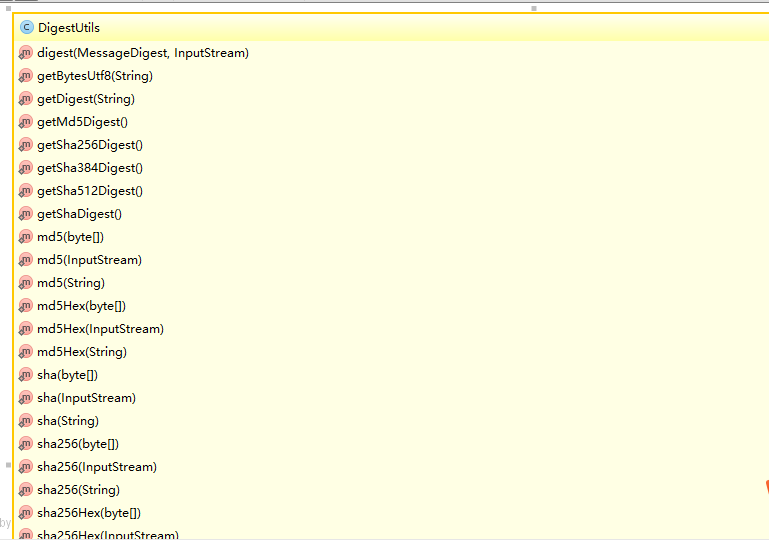

Apache commons codec |MD5 SHA BASE64 简单方便操作

Commons项目中用来处理常用的编码方法的工具类包,例如DES、SHA1、MD5、Base64,URL,Soundx等等。不仅是编码,也可用于解码 DigestUtils 对于原生的消息消息摘要实现的改进 code.digest 可以从图片上看出来,我们得到 MD5或者其他的更加的方便一些哦! 比如实现的SHA1和我们MD5这个都是单向的加密函数,不可逆的哦 package co

Java基础29(编码算法 哈希算法 MD5 SHA—1 HMac 算法 堆成加密算法)

目录 一、编码算法 1. 常见编码 2. URL编码 3. Base64编码 4. 小结 二、哈希算法 1. 哈希碰撞 2. 常用哈希算法 MD5算法 SHA-1算法 自定义HashTools工具类 3. 哈希算法的用途 校验下载文件 存储用户密码 4. 小结 三、Hmac算法 小结: 四、对称加密算法 1. 使用AES加密 ECB模式

SHA-3算法:新一代的哈希函数标准

在信息安全领域,哈希函数是不可或缺的工具之一,它能够将任意长度的数据转换为固定长度的字符串,通常用于数据完整性验证、数字签名、密码存储等场景。随着计算能力的提升和攻击技术的发展,原有的哈希算法如SHA-1和SHA-2系列逐渐显露出安全漏洞,因此,开发一种新的、更安全的哈希算法显得尤为重要。SHA-3(Secure Hash Algorithm 3)正是在这种背景下诞生的。 SHA-3的起

PKI - 消息摘要算法 - MD、SHA、MAC - 校验数据完整性

PKI - 消息摘要算法 - MD、SHA、MAC - 校验数据完整性 1. MD51.1 JDK实现1.2 Bouncy Castle实现1.3 Commons Codec 2. SHA2.1 JDK实现2.2 Bouncy Castle实现2.3 Commons Codec 3. MAC3.1 JDK3.2 Bouncy Castle 4. 其他消息摘要算法5. 循环冗余校验算法 --

深度探索:Secure Hash Algorithm(SHA)全景解析

title: 深度探索:Secure Hash Algorithm(SHA)全景解析 date: 2024/4/15 18:33:17 updated: 2024/4/15 18:33:17 tags: SHA安全抗碰撞性算法版本实现细节性能优化发展历史应用案例 密码学中的哈希函数 一、哈希函数的定义 哈希函数是一种数学函数,它接受任意长度的输入数据(称为“消息”),并生成一个

C#实现字符串SHA-256加密算法

其实现的方式与SHA-512是差不多的,只是由512改为:256,加密后的字节为:256/8=32个,十六进制HEX输出为:64个字节。 实现的代码如下: using System;using System.Collections.Generic;using System.ComponentModel;using System.Data;using Sy

Shell编程关于Sha-Bang(#!)的Q A

Q. #!的名字为什么叫Sha-Bang? A. Sha-Bang是Sharp和Bang的组合词。Sharp for #, Bang for ! 类似的情况是,C#通常被称为C Sharp Q. Sha-Bang(#!)是不是注释? A. 不是注释。Sha-Bang(#!)所在行的作用是告知该脚本使用的是哪种命令解释器,并不是可有可无的。虽然很多情况下省略了Sha-Bang(#!)仍然能够运行脚本

SHA算法:数据完整性的守护者

title: SHA算法:数据完整性的守护者 date: 2024/3/9 20:38:59 updated: 2024/3/9 20:38:59 tags: SHA算法起源安全性演进碰撞攻击风险数据完整性验证数字签名应用Python实现示例算法优势对比 一、SHA算法的起源与演进 SHA(Secure Hash Algorithm)算法是一种哈希算法,最初由美国国家安全局(NS

密码学--SHA-1算法(C++实现+详细注释+测试)

源码: #include<bits/stdc++.h>#define H_NUM 8 //一个字32bite也就是8个十六进制数(4bite)#define BINARY 16 //16进制#define GROUP_BIT 512 //消息认证码一组512biteusing namespace std;//文件中的数据string s;//5个寄存器的初始值st

Eclipse 启动提示internal error:SHA-a not avaliable 和eclipse默认root启动

今天准备在Ubuntu下搭建Eclipse开发环境,下载好相应的软件并解压到相应的目录。在启动时却出现如下错误: 查看命令行日志,(使用命令行启动即可看到相应的信息): An exception occurred while writing to the platform log:java.lang.NullPointerExceptionat org.eclipse.equino

mac命令行下计算文件SHA-256散列值

源起 从国内的第三方网站下载了Android sutiod的zip包下载地址,为了安全起见还是得跟Android官网上的对应的zip包的SHA值做下对比。以前是经常使用md5命令的,所以理论在命令行下应该是有对应的命令行工具可以计算SHA值的。后来搜索到可以用 shasum命令来完成我的需求。 我们man一下shasum命令,注:需要注意-a参数,即计算文件散列值时可以选择具体的算法 SH

JAVA 实现的 SHA-256 和 SHA-512 两种 Hash 算法的调用

JAVA 实现的 SHA-256 和 SHA-512 两种 Hash 算法的调用。 JAVA 已经实现了 SHA-256 和 SHA-512 两种 Hash 算法 利用 java.security.MessageDigest 调用已经集成的 Hash 算法 创建 Encrypt 对象,并调用 SHA256 或者 SHA512 并传入要加密的文本信息,分别得到 SHA-256 或 SHA-51

RSA、SHA、DES、MD5、BASE64的可逆性分析

RSA、SHA、DES、MD5、BASE64的可逆性分析 RSADESSHAMD5BASE64 RSA RSA是由Ron Rivest、AdiShamir和Leonard Adleman的姓氏的首字母组成。RSA是一种公钥密码算法,加密解密采用不同的密钥。

密码学系列之:NIST和SHA算法

文章目录 简介SHA1SHA2SHA3 简介 SHA算法大家应该都很熟悉了,它是一个用来计算hash的算法,目前的SHA算法有SHA1,SHA2和SHA3种。这三种算法都是由美国NIST制定的。 NIST的全称是美国国家标准与技术研究所,主要来制定各种标准。 本文将会讲解下NIST和SHA各种算法的关系。 SHA1 在密码学中,SHA-1(Secure Hash Algo