hacknos专题

Vulnhub--OS-HACKNOS-2.1

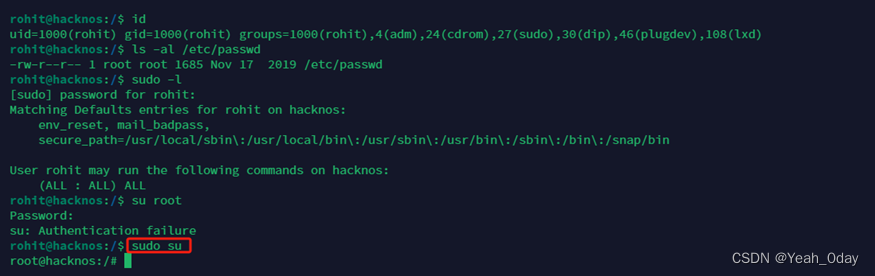

渗透复现 目标站点为wordpress,通过wpscan进行漏洞扫描发现漏洞插件 通过漏洞插件存在的目录穿越漏洞成功读取/etc/passwd文件中flag用户的密码 SSH登录flag用户后在备份文件中找到rohit用户的密码 切换rohit用户,rohit用户能够以root权限执行任何文件,随后进行sudo su提权 知识扩展 wpsacn扫描wordpress站点 以root权