ed25519专题

Linux 删除SSH密钥(id_ed25519),重新生成

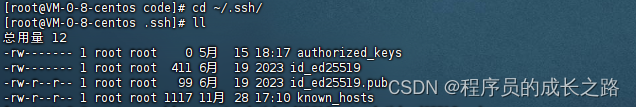

在Linux系统中,重新生成SSH密钥(比如id_ed25519)的过程包括删除现有的密钥文件并生成一个新的。 以下是具体的步骤: 0. 查看下是否有密钥 1. 删除原有的id_ed25519密钥 默认情况下,SSH密钥存储在用户的主目录下的 .ssh 目录中。你可以通过以下命令删除现有的id_ed25519密钥: rm ~/.ssh/id_ed25519 ~/.ssh/id_ed2

openssh生成ed25519的密钥对并实现服务器间免密钥登录

本文讲解如何用openssh生成ed25519的密钥对并实现服务器间免密钥登录。 注意:所有操作均在客户机侧 一、生成 ED25519 密钥 用需要免密登录的用户(本例为username) 运行“ssh-keygen -t ed25519 -b 256” [username@localhost ~]$ ssh-keygen -t ed25519 -b 256Generating p

【Java基础】了解Java安全体系JCA,使用BouncyCastle的ED25519算法生成密钥对、数据签名

文章目录 一.Java安全体系结构二.JCA和JCE三.CSP(加密服务提供程序)与Engine类1.CSP2.Engine类如何使用引擎类 四.查看当前JDK支持的算法服务提供商(Provider)五.BouncyCastle是什么六.如何使用BouncyCastle?七.bouncycastle实现ED25519工具类 一.Java安全体系结构 总共分为4个部分: JCA

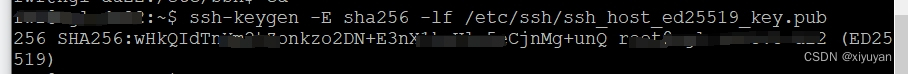

如何生成SSH服务器的ed25519公钥SHA256指纹

最近搭建ubuntu服务器,远程登录让确认指纹,研究一番搞懂了,记录一下。 1、putty 第一次登录服务器,出现提示: 让确认服务器指纹是否正确。 其中:箭头指向的 ed25519 :是一种非对称加密的签名方法,还有其他签名方法。 箭头指向的 SHA256 :是信息摘要(哈希)算法,对一长串信息进行转换处理,产生256个二进制位(32字节)的摘要数据。 这个摘

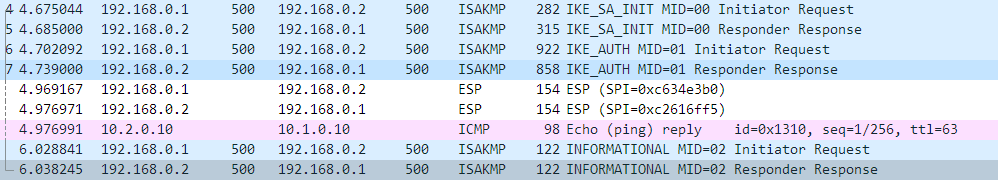

SWAN测试用例botan/net2net-ed25519

本测试中网关sun与网关moon之间建立安全连接,连通两个子网,认证使用包含Ed25519密钥的X.509证书。网关moon使用botan插件(strongswan-5.8.1/src/libstrongswan/plugins/botan/botan_x25519.c)完成所有的加密操作;而网关sun使用strongswan默认的加密插件。连接成功建立之后,在moon网关之后的主机alice上p

Warning: Permanently added ‘github.com’ (ED25519) to the list of known hosts. git@github.com

解决:Warning: Permanently added ‘github.com’ (ED25519) to the list of known hosts. git@github.com: Permission denied (publickey). fatal: Could not read from remote repository. 原因:GitHub SSH秘钥不对 0. 检查本