defence专题

[HDU 5886] Tower Defence (树形DP)

HDU - 5886 给定一棵树,每条边都有一个权值 定义一条边的战术价值为割去这条边后 剩下的图中最长链的长度 求随机割掉一条边,战术价值的期望 题目要求乘以 N−1 N-1,所以直接把概率消掉了 所以只要求割去每条边后的最长链长度即可 这就转化为了一个树形dp 首先割去一条边 u−>v u->v 后,最长链可能在 v v 为根的子树中 这个简单地做一次树形dp

In defence of the 8-point algorithm(八点算法的归一化(规则化)详解)基础矩阵

In defence of the 8-point algorithm 论文原文大家可以去网上自己下载,很好找的 在原论文中提出了归一化(初始化)输入参数,再进行八点法能够得到较好的匹配效果,算出修正的F矩阵。但是原文没有给出代码以及实现方法,这里本博客特地讨论一下这个问题。 本文主要解决的问题是图像坐标系的选择对八点法的影响。 整体影响的分析步骤: ①原图像坐标系设为u,转换成另外的坐标系变为

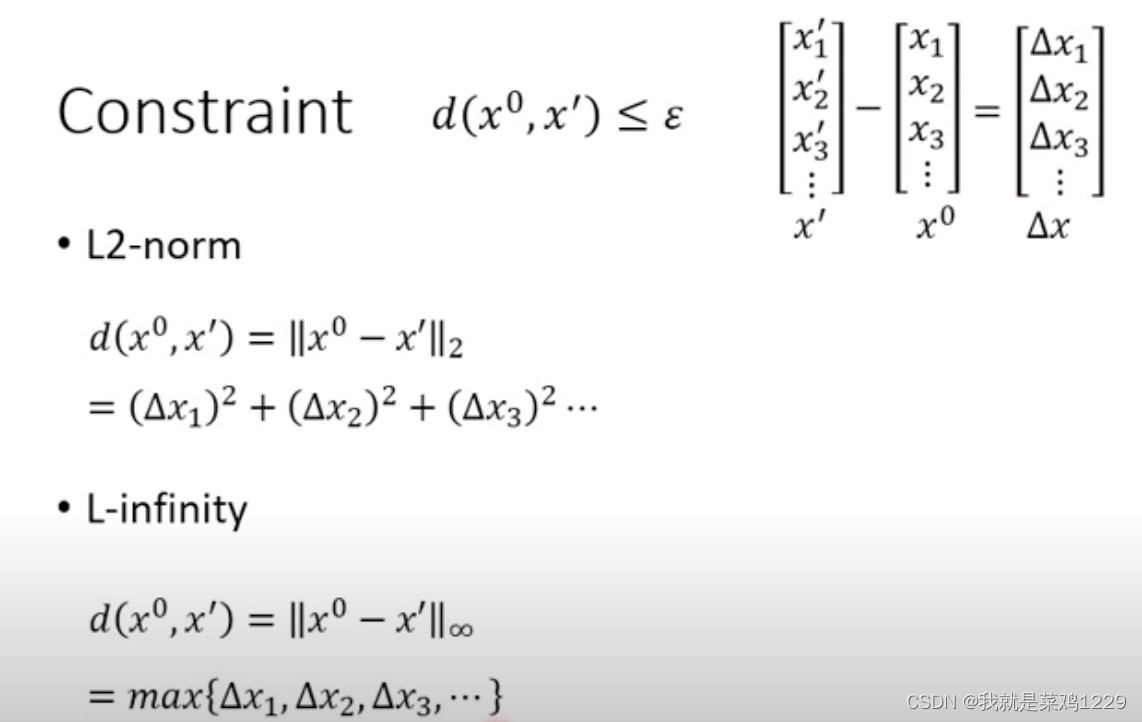

机器学习中的一些有趣点【Attack 和 Defence】

什么是机器学习中的攻击 “攻击机器学习模型” 指的是试图危害或操纵机器学习模型的概念。有各种类型的攻击机器学习模型的方法,它们可以广泛分为几类: 对抗攻击: 定义: 对抗攻击涉及对输入数据进行微小的、通常是难以察觉的更改,目的是使机器学习模型对数据进行错误分类。目标: 了解模型的脆弱性,并探索使其产生不正确预测的方法。 模型反演: 定义: 模型反演攻击试图通过观察其输出,反向工程或提取机器学习

【对抗攻击与对抗防御】思路清奇!CVPR: Person Re-Identification Method Based on Color Attack and Joint Defence

【对抗攻击与对抗防御】思路清奇!CVPR: Person Re-Identification Method Based on Color Attack and Joint Defence 计算机视觉图像对抗攻防必读,强烈推荐! 论文链接: link. 这篇论文作者提出的方法最重要的一点在于,它不需要依赖于对抗训练这一防御方法!不仅在节省了时间和性能上的开销并且所取得的性能还超过了那些依赖于对抗训

![[HDU 5886] Tower Defence (树形DP)](/front/images/it_default.gif)