cmm专题

软件设计师考试——加密算法(对称,非对称)、重放攻击、内聚模式、scrum模型、CMM模型、MVC模式、桥接模式与适配器模式、事务具有的特性

加密算法 对称加密算法: 介绍:使用相同的密钥进行加密和解密。常见的对称加密算法包括DES、AES等。特点:加密和解密速度快,适合大数据量的加密;密钥管理相对简单。使用场合:适合于对数据进行加密传输或存储,例如在网络通信、数据库加密等领域。 非对称加密算法: 介绍:使用一对密钥,公钥用于加密,私钥用于解密。常见的非对称加密算法包括RSA、ECC等。特点:安全性高,适合于安全通信;密钥管理相对

拥抱新质生产力,助力新型工业化!CMM电子展暨IARS机器人展5月东莞盛大起航

2024年5月15-17日,东浩兰生会展集团旗下CMM电子展&IARS机器人展将在广东现代国际展览中心(东莞厚街)举办。展会面积达50000平方米,展示品牌700余个,同期论坛峰会30余场,预计专业观众超50000人次。千家智能制造行业企业高管、专业买家、技术骨干汇聚一堂,共同见证新技术,展望新未来。 拥抱新质生产力,助力新型工业化 CMM电子展&IARS华南机器人展是东浩兰生展会集团

从PSP到TSP再到CMM

从PSP到TSP再到CMM 前言 本文将围绕过程管理的各个环节,以循序渐进的方式,更具体更深入地讲述和分析软件开发的过程改进问题。它将从如何控制、管理和改进个人工作方式的问题开始,到如何创建高效且具有自我管理能力的工程小组,工程人员如何才能成为合格的项目组成员,以及管理人员如何对群组提供指导和支持,一直讲到如何在全公司范围内定义和推行合适的符合CMM标准的过程规范,并达到不断改进的良性循环

让工程师爱上CMM,实现管理于无形 --- 中标软件CMMI L5之路 (2/2)

上节:见 http://blog.csdn.net/sztiger168/article/details/9142069 使用 青铜器RDM在2011年正式在中标软件上线,将研发业务全面流程化,完全支撑CMMI L5的22个PA的信息化。另外RDM还提供丰富的项目、业务报表,也可自定义各种量化指标,为项目监控过程提供各种精细化的数据,支持了CMMI L5对量化数据的要求,将大

(转载)CMM/CMMI将带我们走向何方——一个CMM从业人员的反思

2006年04月27日 23:16:00 blueski推荐 [2006-3-16] 出处:有效软件工程实践论坛 作者:行者无疆 本人是吃CMM这碗饭的,虽然到目前为止,本人依然认为无论是SW-CMM还是CMMI都是软件过程领域的集大成者,从专业角度上来说确有其不可否认的价值。而且我们也应该看到,CMM/CMMI在中国的推广无论是对软件企业还是从业个人的确起有其一定的积极作用

CMM和CMMI过程域的比较分析

2006年06月22日 18:37:00 级别 CMM 过程域 CMMI 过程域 说明与比较 2 需求管理 软件项目规划 软件项目追踪与监控 软件子合同管理 软件质量保证 软件配置管理 需求管理 项目计划 项目监督和控制 供应商合同管理 过程和产品质量管理 配置管理 度量和分析 项目过程管理的基本内容,实际是组织中某个或某几个团队的过

合理的软件过程是软件质量的基础-论CMM/CMMI的缺点

2006年06月25日 09:14:00 CMM/CMMI被认为是一种最成熟、最有效地提高软件工程化水平的方法和标准,用来评估和改进过程,它是一个描述在软件开发过程中有待改进的关键因素的框架,描述了一个能用渐进方式进行改进的途径。它为软件过程改进提供一个基础,将软件开发从一个相对来说随意、不成熟的过程变成非常成熟的、有规律的、可管理的过程。 然而,CMM/CMMI也有一些与身俱来的缺点不

CMM与CMMI的比较

CMM综述 基于组织对关键过程域的支持,CMM定义了软件过程成熟度的五个级别。级别1(初始级)描述了不成熟,或者说是未定义的过程的组织。级别2(可重复级),级别3(已定义级),级别4(已管理级)和级别5(优化级)分别描述了软件过程成熟度级别递增的组织。和这些级别相关的KPA是: 级别2:需求管理,软件项目计划,软件项目跟踪和监控,软件子合同管理,软件质量保证,软件配置管理。

关于CMM(能力成熟度模型)

CMM是指“能力成熟度模型”,其英文全称为Capability Maturity Model for Software,英文缩写为SW-CMM,简称CMM。它是对于软件组织在定义、实施、度量、控制和改善其软件过程的实践中各个发展阶段的描述。CMM的核心是把软件开发视为一个过程,并根据这一原则对软件开发和维护进行过程监控和研究,以使其更加科学化、标准化、使企业能够更好地实现商业目标。

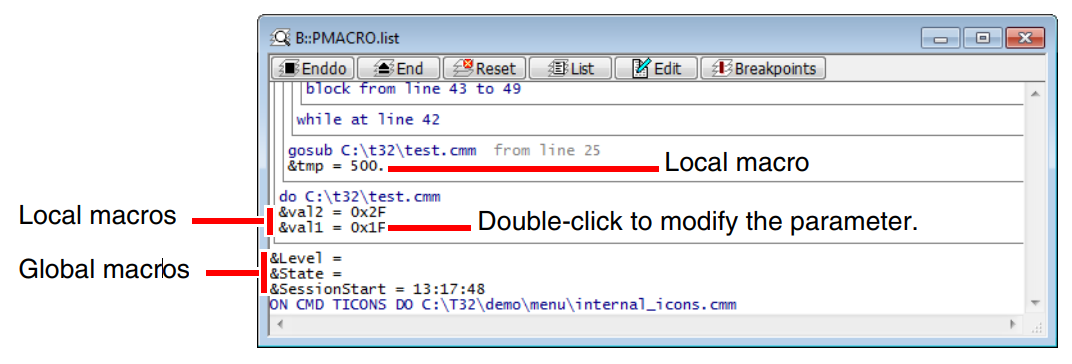

【ARM Trace32(劳特巴赫) 使用介绍 2 -- Trace32 cmm 脚本基本语法及常用命令】

文章目录 Trace32 CMM 概述1.1 Trace32 系统命令 SYStem1.1.1 Trace32 SYStem.CONFIG1.1.2 SYStem.MemAccess1.1.3 SYStem.Mode1.1.3.1 TRST-Resets the JTAG TAP controller and the CPU internal debug logic1.1.3.2 SRST-

CMM—软件企业走向世界的通行证

正当我国计算机软件行业2000年实现产值235亿元,为自己九十年代年均30%的增长沾沾自喜的时候,从邻国印度传来捷报:1999-2000年度,印度软件产业实现产值56.5亿美元,其中出口40.5亿美元,占目前印度出口总额的10.5%,是中国的近百倍,软件产品已远销世界75个国家和地区,其中28个国家完全依靠印度的软件和服务支撑。而在八十年代,印度软件业与我国不相上下。我们在总结印度软件业成功因素时

劳德巴赫仿真测试工具Trace32的脚本语言Practice的基本使用(cmm文件)

Practice Script Language 文章目录 Practice Script Language为什么使用PRACTICE 脚本(.cmm) 相关参考文档PRACTICE 脚本架构函数 Function变量和PRACTICE 宏(PRACTICE Macros)之间的区别PRACTICE MacrosPRACTICE 脚本元素标签Labels注释Comments行延续字符 脚本