cissp专题

六、资产安全—数据管理(CISSP)

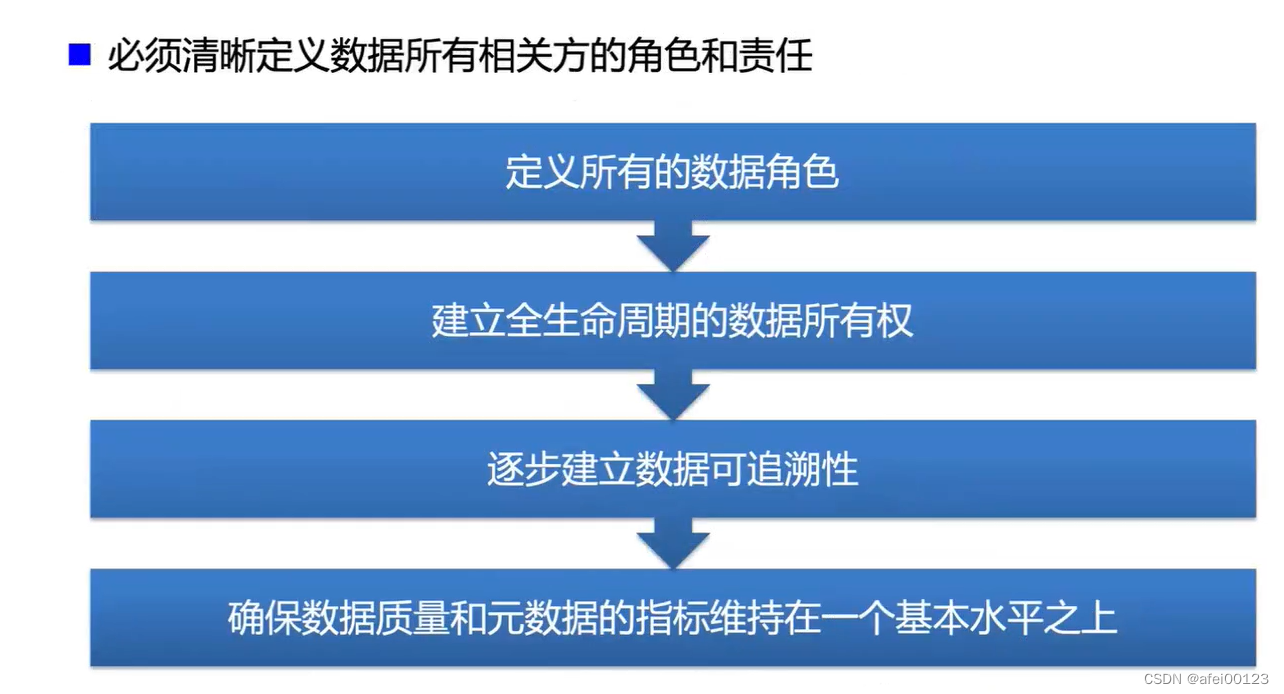

目录 1.学习目标 2.数据管理最佳参考实践 3.数据质量维度:DAMA 4.数据生命周期控制 5.数据净化方式 6.生命周期安全控制 7.EOL、EOS、EOSL 1.学习目标 2.数据管理最佳参考实践 数据策略: 角色与责任: 数据所有权:

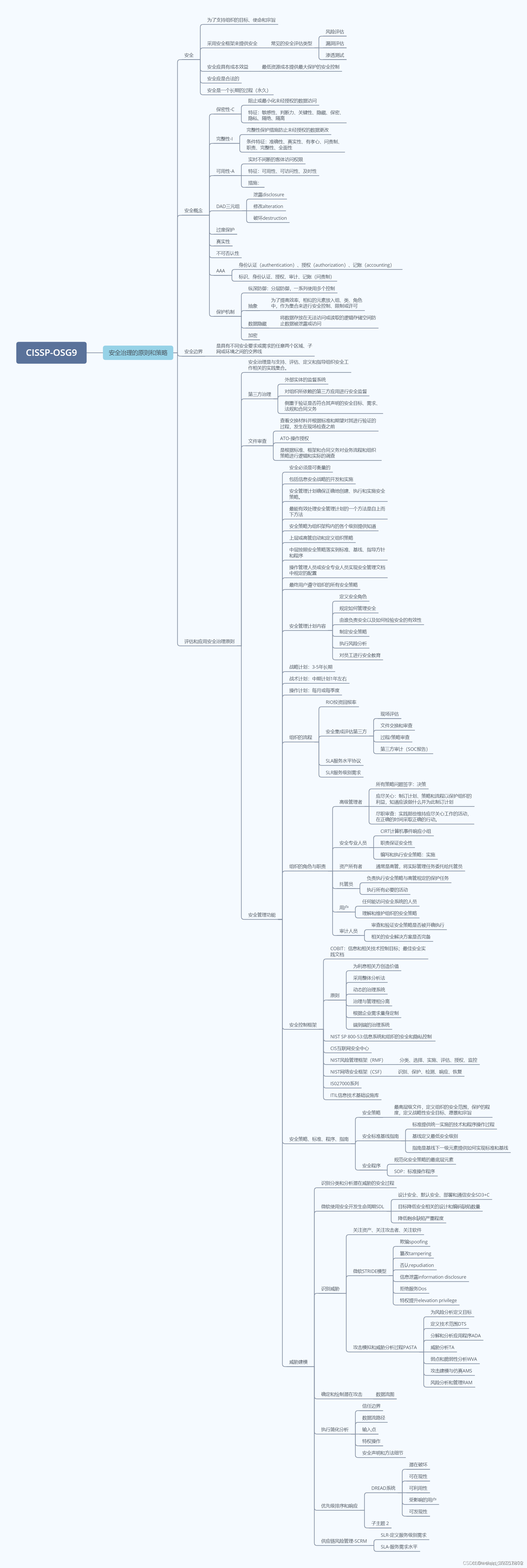

【34W字CISSP备考笔记】域1:安全与风险管理

1.1 理解、坚持和弘扬职业道德 1.1.1.(ISC)²职业道德规范 1、行为得体、诚实、公正、负责、守法。 2、为委托人提供尽职、合格的服务。 3、促进和保护职业。 4、保护社会、公益、必需的公信和自信,保护基础设施。 1.1.2.组织道德规范 1、RFC 1087 (1)试图未经授权访问互联网资源 (2)破坏互联网的正常使用 (3)通过这些行为耗费资源(人、容量、计算

五、身份与访问管理—身份管理和访问控制管理(CISSP)

目录 1.身份管理 1.1 目录技术 1.2 单点登录 1.2.1 Kerberos认证 1.2.2 SESAME认证 1.2.3 KryptoKnight认证 1.3 联合身份管理 1.3.1 SAML安全断言标记语言 1.3.2 标记语言 1.3.3 OpenID 1.3.4 OAuth 1.3.5 OIDC(OpenID Connect) 2.身份即服务(IDaaS

Official (ISC)2® Guide to the CISSP®-ISSEP® CBK®

版权声明:原创作品,允许转载,转载时请务必以超链接形式标明文章原始出版、作者信息和本声明。否则将追究法律责任。 http://blog.csdn.net/topmvp - topmvp Official (ISC)2® Guide to the CISSP-ISSEP® CBK® provides an inclusive analysis of all of the topics cover

CISSP: Certified Information Systems Security Professional Study Guide

版权声明:原创作品,允许转载,转载时请务必以超链接形式标明文章原始出版、作者信息和本声明。否则将追究法律责任。 http://blog.csdn.net/topmvp - topmvp Building on the popular Sybex Study Guide approach, this book provides 100overage of the CISSP Body of Kn

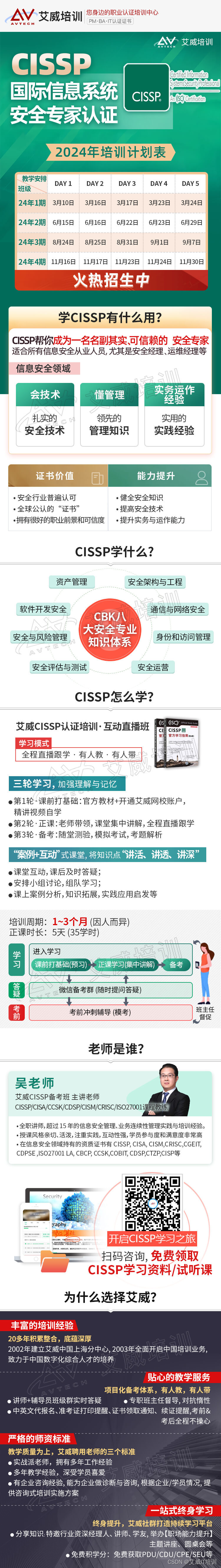

CISSP证书是什么?如何报名?怎么学?学什么?考试难不难?

CISSP作为全球信息安全领域的权威证书,已经成为衡量信息安全专业人士能力的标准。这个证书的含金量和课程的专业性毋庸置疑,但是由于其考取的难度较高,许多人可能会望而却步。然而,只要你愿意付出努力,其实CISSP并不是无法攻克的难关!接下来,我将全面介绍一下CISSP考证的相关信息,帮助大家更好地了解它。 CISSP报名条件 CISSP认证考试本身不对学历有要求,提交手续并缴费即可参加考

「 CISSP学习笔记 」08. 安全运营

该知识领域涉及如下考点,具体内容分布于如下各个子章节: 理解并遵守调查执行记录和监控活动执行配置管理 (CM)(例如,预配、基线、自动化)应用基本的安全操作概念应用资源保护执行事故管理执行和维护检测和预防措施实施和支持补丁和漏洞管理理解并参与变更管理过程执行恢复策略执行灾难恢复 (DR) 过程测试灾难恢复计划 (DRP)参与业务连续性 (BC) 计划的制定和演练执行并管理物理安全解决人员安全问题

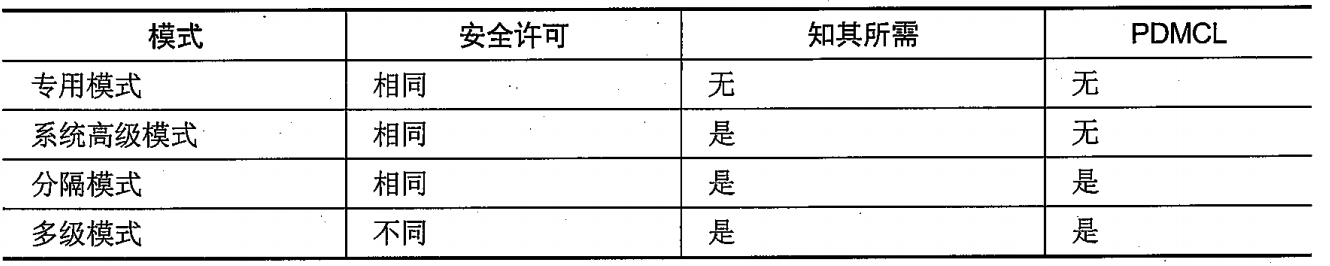

「 CISSP学习笔记 」05. 安全架构和工程

该知识领域涉及如下考点,具体内容分布于如下各个子章节: 使用安全设计原理来研究、实施与管理工程过程理解安全模型的基本概念(例如 Biba、Star Model、Bell-LaPadula 等模型)基于系统安全要求选择控制措施理解信息系统 (IS) 的安全功能(例如:内存保护、可信赖平台模块 (TPM)、加密/解密)评估并降低安全架构、设计和解决方案方面的漏洞选择和确定加密解决方案理解密码分析攻击

【CISSP备考】关于报班的一点看法

大概是22岁考研的时候,挺抵触报班的,当时我去参加考研讲座,抽奖竟然抽到我了,送了我全套考研基础资料,当我去领奖的时候,看到考研代理负责人寝室里满地的考研资料的时候,感觉教育也是赤果果的商业,那时候,我还是很单纯的,不知道什么叫内卷~ 而我没有报班依然成功考研上岸的经历,更加坚定了我的想法,只要自控力强,就没有考不过的笔试,这样的想法一直持续到27岁,去年我依然选择自己硬抗CISSP,通过多项措

「 CISSP学习笔记 」01.安全与风险管理

引言:资产安全风险来源于人,可通过法律和道德来进行约束。安全是公司全体员工的责任,最终责任为CEO。 安全与风险管理知识领域涉及如下考点,具体内容分布于如下各个子章节: 理解、遵从与提升职业道德理解和应用安全概念评估和应用安全治理的原理确定合规性和其他要求理解在全球背景下与信息安全相关的法律和监管问题理解调查类型的要求(即行政、刑事、民事、监管、行业标准)制定、记录和实施安全政策、标准、

「 CISSP学习笔记 」08. 安全运营

该知识领域涉及如下考点,具体内容分布于如下各个子章节: 理解并遵守调查执行记录和监控活动执行配置管理 (CM)(例如,预配、基线、自动化)应用基本的安全操作概念应用资源保护执行事故管理执行和维护检测和预防措施实施和支持补丁和漏洞管理理解并参与变更管理过程执行恢复策略执行灾难恢复 (DR) 过程测试灾难恢复计划 (DRP)参与业务连续性 (BC) 计划的制定和演练执行并管理物理安全解决人员安全问题

CISSP读书笔记-专题域

CISSP 认证信息系统安全专家,该认证考试涵盖了CBK8个域的知识点,共有21章节。使用于负责设计和维护组织内安全基础设施的安全专业人员。 一、安全和风险管理 1、通过原则和策略的安全治理 2、人员安全和风险管理概念 3、业务连续性计划 4、法律、法治、和合规性 二、资产安全 5、保护资产的安全 三、安全工程 6、密码学与对称算法 7、KPI和密码学应用 8、安全模型的原则

「 CISSP学习笔记 」06. 安全开发

该知识领域涉及如下考点,具体内容分布于如下各个子章节: 理解安全并将其融入软件开发生命周期 (SDLC) 中在软件开发环境中识别和应用安全控制评估软件安全的有效性评估获得软件对安全的影响定义并应用安全编码准则和标准 6.1. 系统开发控制 6.1.1. 软件开发 系统开发的每个阶段都应当考虑安全性,这些阶段涵盖整个软件开发过程。 6.1.1.1. 编程语言 编译后的代码通常不易被第三方

CISSP,你值得拥有(我的学习之路)

(只分享三点:怎么学、怎么练、怎么考。) 我为啥去考CISSP 我是个在信安行业摸爬滚打将近20年的老油条,知道CISSP这个认证是很早前的事情了,但一直以来都觉得它有点难,加上人又懒得要命,也就始终没有去尝试过想去获得这张证书。 2021年底定22年的工作绩效时,突然想想22年在个人成长方面做点什么呢,思来想去,三个原因让我决定去弄张CISSP的认证回来吧: 一是发现自己虽然在行业里混了

网工内推 | 信息安全主管,CISP/CISSP认证优先,最高25K

01 武汉华康世纪医疗股份有限公司 招聘岗位:网络安全主管 职责描述: 1、推进公司信息/网络安全管理体系规划、建设、持续改进,促进信息安全管理的推行落地,保障网络、系统与数据安全; 2、维护管理信息/网络管理软件,设备如:防火墙、IPS、堡垒机、AD域等; 3、负责公司信息/网络安全(风险预防、安全事项处理、安全技术应用),跟踪发现问题整改; 4、负责公司日常信息/网络安全运营

信息安全界含金量最高证书之一——CISSP证书

一、CISSP证书 CISSP(Certified Information Systems Security Professional)是一项全球广泛认可的信息安全认证。它被称为业界的"金牌标准",是目前世界上最权威、最全面的国际化信息系统安全认证之一。 CISSP被认为是信息安全行业内最具影响力、最高认可度、最全面的信息系统安全认证之一,被广泛认可并应用于电信、金融、制造业等行业。取得C

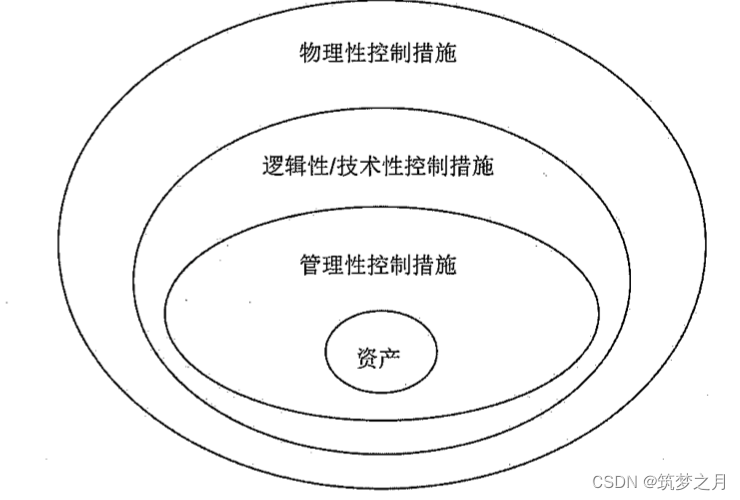

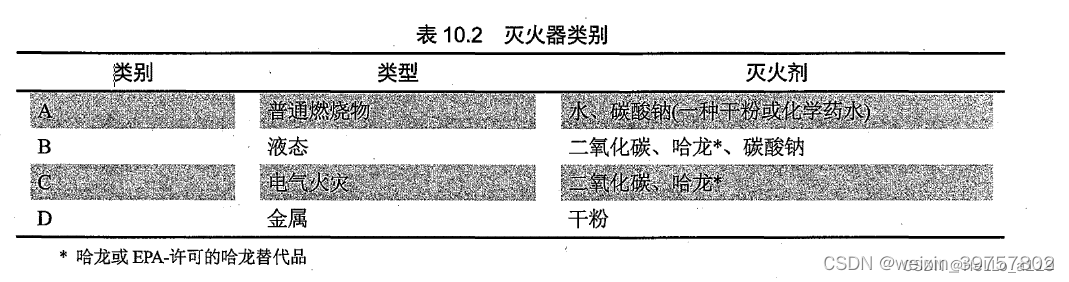

cissp 第10章 : 物理安全要求

10.1 站点与设施设计的安全原则 物理控制是安全防护的第一条防线,而人员是最后一道防线。 10.1.1 安全设施计划 安全设施计划通过关键路径分析完成。 关键路径分析用于找出关键应用、流程、运营以及所有必要支撑元索间的关系。 技术融合指的是各种技术、解决方案、实用程序及系统,随时间的拊移而发展、合并的趋势。 10.1.2 站点选择 站点的选择应基于组织的安全需求。 站点位置与

CISSP 第2章: 人员安全和风险管理概念

第二章 人员安全和风险管理概念 2.1 促进人员安全策略 构建工作描述方面的重要因素包括: 职责分离: 把关键的、重要的和敏感工作任务分配给若干不同的管理员或高级执行者,防止共谋 工作职责:最小特权原则 岗位轮换:提供知识冗余,减少伪造、数据更改、偷窃、阴谋破坏和信息滥用的风险,还提供同级审计,防止共谋 2.1.1 筛选候选人 筛选方法: 背景调查 社交网络账户复审 2.1.2雇佣协议和策略

CISSP 第1章:实现安全治理的原则和策略

作者:nothinghappend 链接:https://zhuanlan.zhihu.com/p/669881930 来源:知乎 著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。 CIA CIA 三性: 机密性:和数据泄露有关。完整性:和篡改有关,一般和访问控制/隔离有关。常见的原因可能和用户误操作有关。可用性:和中断有关。 避免过度安全,安全方案的代价不能高于所

免费的CISSP备考学习网站

CISSP(Certified Information Systems Security Professional)是一项高级的信息安全认证,官方认证机构是(ISC)²。虽然(ISC)² 提供了官方培训资料,但是很多学习资料都是商业性质的,需要付费购买。尽管如此,仍然有一些免费的学习资源,可以帮助你准备 CISSP 考试: (ISC)² 官方指南和参考资料: (ISC)² 提供了一些免费的指南

【CISSP学习笔记】7. 安全评估与测试

该知识领域涉及如下考点,具体内容分布于如下各个子章节: 设计和验证评估、测试和审计策略进行安全控制测试收集安全过程数据(例如,技术和管理)分析测试输出并生成报告执行或协助安全审计 7.1. 构建安全评估和测试方案 安全评估和测试方案是信息安全团队的基础维护活动。该方案包括测试、评估和审计,定期验证组织是否己采取足够的安全控制,及这些安全控制是否正常运行并有效地保护信息资产。 7.1.1.

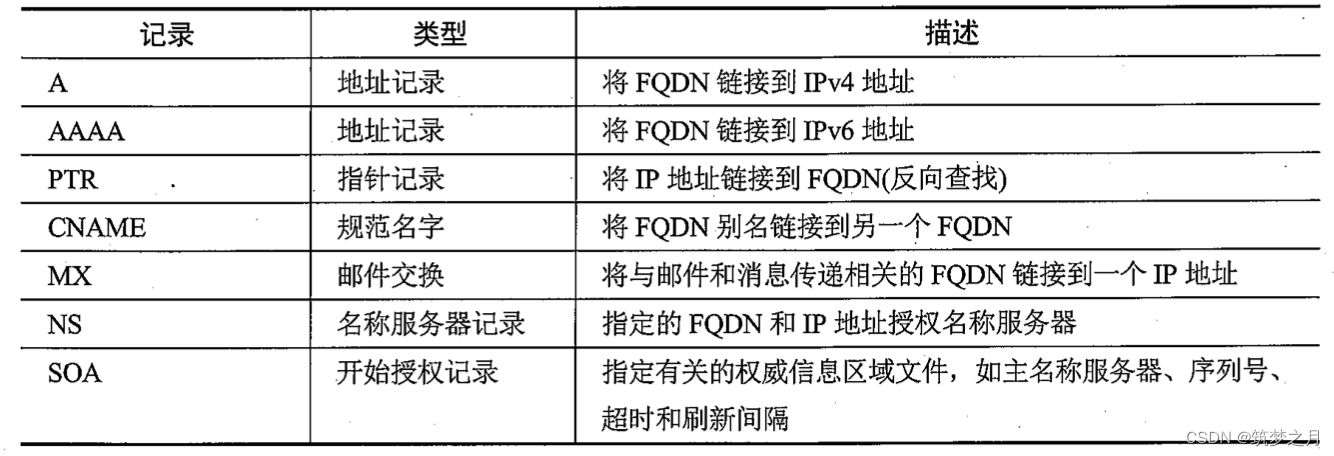

【CISSP学习笔记】3.通信与网络安全

引言:本章节是整个安全体系中最底层的,会涉及大部分大学期间学习的计算机网络课程知识,如OSI模型、TCP/IP模型、无线网络WiFi等。 该知识领域涉及如下考点,具体内容分布于如下各个子章节: 评估和实施网络架构中的安全设计原则安全的网络组件根据设计实施安全通信通道防护或减缓网络攻击 3.1. 网络基础与组件 计算机和网络莎及通信设备、存储设备、处理设备、安全设备、输入/输出设备、操