本文主要是介绍什么是黑客、骇客、白客、红客?他们的工作是什么?,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

黑客(Grey Hat Hacker)

- 定义:灰帽黑客通常没有恶意意图,但他们进行的活动也没有得到明确的授权。他们可能会发现安全漏洞后,无偿地将其报告给企业,或者有时会要求某种形式的回报或赏金。

- 行为:灰帽黑客可能会在没有授权的情况下扫描系统寻找漏洞,然后向该系统的所有者披露这些信息。他们这样做可能是为了提高自己的声誉或出于好奇心,而不是为了获利。

- 补充:灰帽黑客的行为存在争议,因为他们的活动虽然可能揭示了重要的安全问题,但同时也违反了未经授权访问计算机系统的法律。他们有时会在报告漏洞之后收到赏金,这是一种非正式的“漏洞赏金”活动。

骇客(Black Hat Hacker)

- 定义:骇客,又称黑帽黑客,是那些利用技术技能进行非法活动的个体。他们通常出于个人利益,如金钱或恶作剧,而入侵系统。

- 行为:黑帽黑客通常寻找和利用网络和软件系统的安全漏洞,进行数据盗窃、系统破坏或分布恶意软件。他们的行为违反法律和道德规范。

- 补充:他们可能会发起勒索软件攻击、身份盗用、网站篡改等各种网络犯罪。

白客(White Hat Hacker)

- 定义:白客,或白帽黑客,也被称为道德黑客。他们利用技术技能帮助组织发现和修复安全漏洞,从而防止黑帽黑客的攻击。

- 行为:白帽黑客执行合法的渗透测试和安全评估,与企业合作,确保他们的网络和系统安全。他们经过授权进行所有测试活动。

- 补充:白帽黑客通常持有专业认证(如CEH,即认证道德黑客),在安全会议上演讲,发布研究成果,或为安全公司工作。

红客(Red Hat Hacker)

- 定义:红客,或红帽黑客,在网络安全中是相对少见的一类,他们使用激进手段对付黑帽黑客。

- 行为:与白帽黑客的防御性策略不同,红帽黑客可能会采取攻击性行动来破坏黑帽黑客的操作系统或网络,从而保护主要系统。

- 补充:红帽黑客有时被视为“网络复仇者”,他们的方法可能包括向黑帽黑客发动反攻、植入恶意软件,或者利用法律边界行动,这些行为也带来一定的争议和法律风险。

这里我整合并且整理成了一份【282G】的网络安全/红客技术从零基础入门到进阶资料包,需要的小伙伴文末免费领取哦,无偿分享!!!

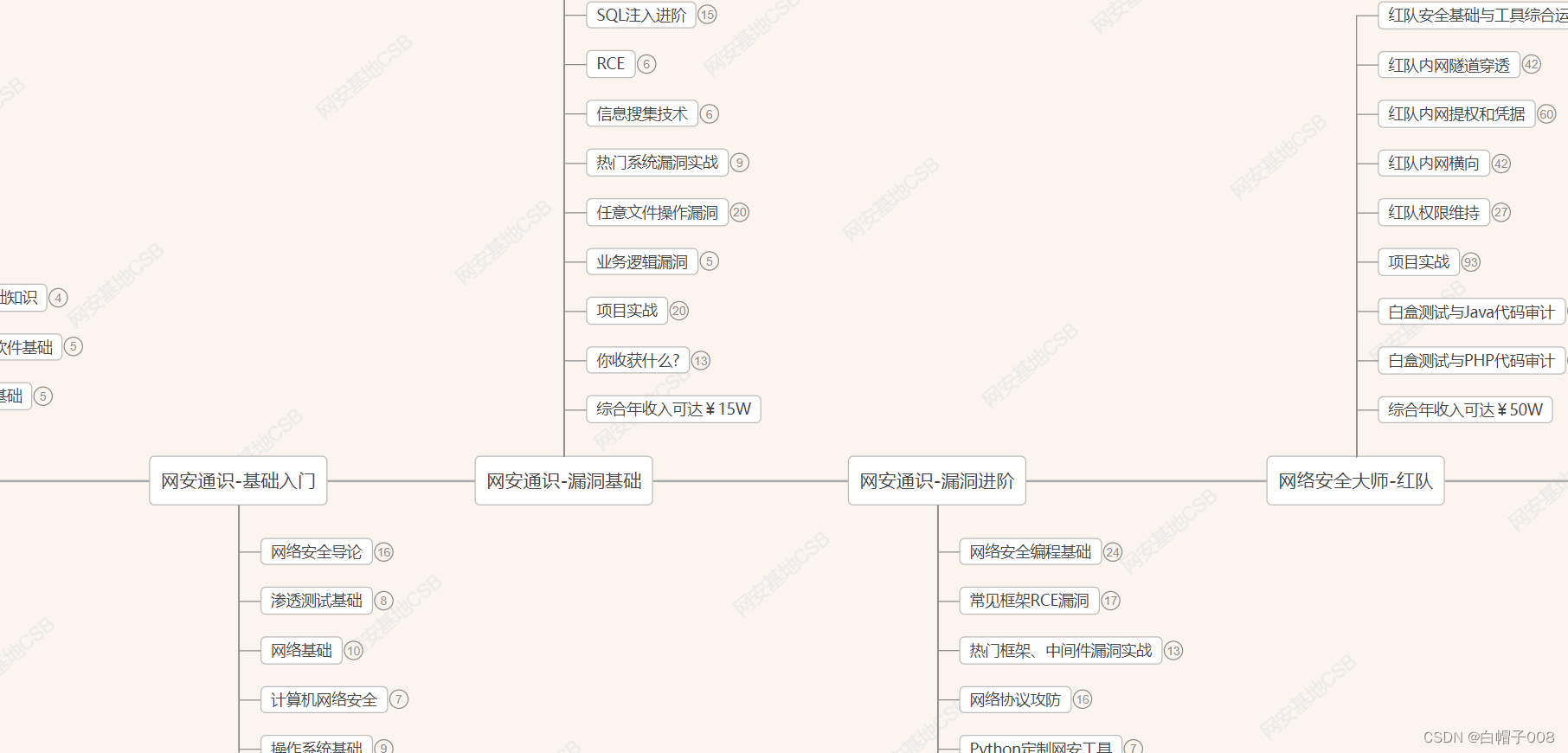

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以V扫描下方二维码联系领取~

1️⃣零基础入门

学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

需要详细路线图的,下面获取

路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

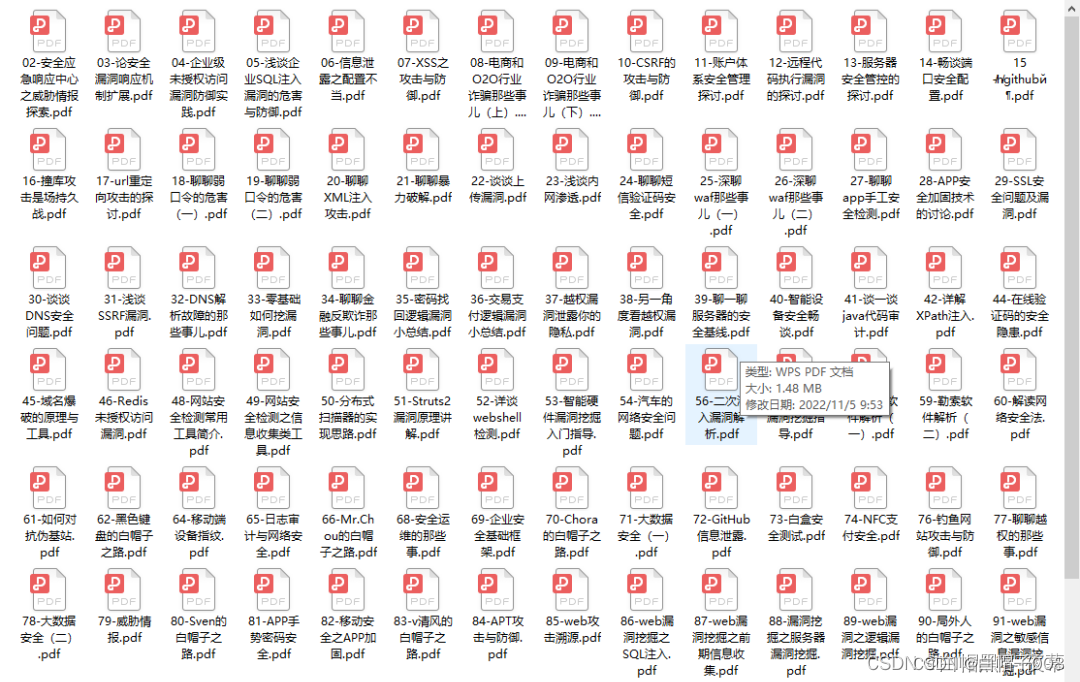

2️⃣视频配套工具&国内外网安书籍、文档

书籍

工具

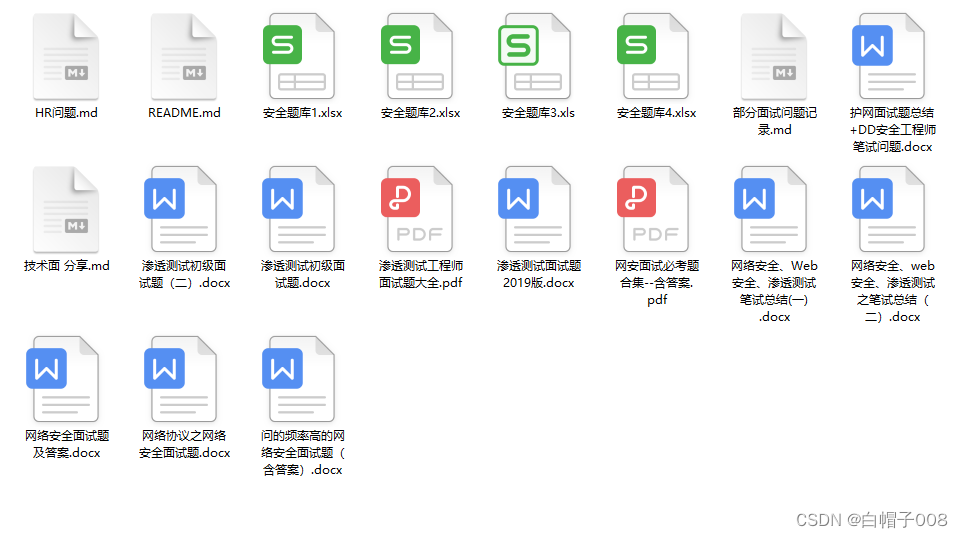

3️⃣面试集锦

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

这篇关于什么是黑客、骇客、白客、红客?他们的工作是什么?的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!