本文主要是介绍实战详解vsFTP安装与配置,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

实战详解vsFTP安装与配置

- 1. 手动安装vsFTP方式

- 2. Dokcer安装vsFTP方式

1. 手动安装vsFTP方式

vsftpd 是very secure FTP daemon的缩写,安全性是它的一个最大的特点

vsftpd官网手册

安装vsftpd:

# yum install -y vsftpd

# /usr/sbin/vsftpd -v

vsftpd: version 3.0.2

修改vsftpd的配置文件:

# cp /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.bak

# vim /etc/vsftpd/vsftpd.conf

anonymous_enable=NO // 设置是否允许匿名用户登录FTP服务器。默认为YES

local_enable=YES // 是否允许本地用户登录FTP服务器。默认为NO

chroot_list_enable=YES // 结合下面的chroot_list_file参数一起使用

chroot_list_file=/etc/vsftpd/chroot_list

ascii_upload_enable=YES

ascii_download_enable=YES

pam_service_name=vsftpd // 创建自定义vsftpd的PAM配置文件

guest_enable=YES

guest_username=vsftpd

allow_writeable_chroot=YES

user_config_dir=/etc/vsftpd/vconf // 用于设置用户配置文件所在的目录

dual_log_enable=YES

vsftpd_log_file=/var/log/vsftpd.log

use_localtime=YES

配置文件参数详解:

chroot_local_user、chroot_list_enable、chroot_list_file 参数的作用:

很多情况下,我们希望限制ftp用户只能在其主目录下活动,不允许他们跳出主目录之外浏览服务器上的其他目录,这时候就需要使用到chroot_local_user、chroot_list_enable、chroot_list_file这三个选项了。以下是对三个配置项的解释:

● chroot_local_user :是否将所有用户限制在主目录。yes为启用,no表示禁用。该项默认值是no,即在安装vsftpd后不做配置的话,ftp用户是可以向上切换到要目录之外的。

● chroot_list_enable :是否启动限制用户的名单。yes为启用,no表示禁用,包括注释掉也为禁用。

● chroot_list_file=/etc/vsftpd/chroot_list 是否限制在主目录下的用户名单,至于是限制名单还是排除名单,这取决于chroot_local_user的值,可以这样记忆:chroot_local_user总是一个全局性的设定,其为yes时,全部用户被锁定于主目录。其为no时,全部用户不被锁定于主目录。那么我们势必需要在全局设定下能做出一些“微调”,即需要一种“例外机制"。所以当chroot_list_enable=yes时,表示我们“需要例外”。而”例外“的含义总是有一个上下文,即当”全部用户被锁定于主目录“时(即chroot_local_user=yes),"例外"就是不被锁定的用户是哪些;当"全部用户不被锁定于主目录"时(即chroot_local_user=no),“例外”“就是要被锁定的用户是哪些。这样解释和记忆两者之间的关系就很清晰了。

我们的配置中,chroot_local_user 为做配置默认为no、chroot_list_enable配置为yes,即全部用户不被锁定于主目录,而需要一个例外,这个例外就是/etc/vsftpd/chroot_list里面定义的用户被锁定在主目录中,不允许去其他目录。

| chroot_local_user=YES | chroot_local_user=NO | |

|---|---|---|

| chroot_list_enable=YES | 1.所有用户都被限制在其主目录下 2.使用chroot_list_file指定的用户列表 这些用户作为“例外”,不受限制 | 1.所有用户都不被限制其主目录下 2.使用chroot_list_file指定的用户列表 这些用户作为“例外”,受到限制 |

| chroot_list_enable=NO | 1.所有用户都被限制在其主目录下 2.不使用chroot_list_file指定的用户列表 没有任何“例外”用户 | 1.所有用户都不被限制其主目录下 2.不使用chroot_list_file指定的用户列表 没有任何“例外”用户 |

安装vsftp自动生成的ftpusers不受任何配制项的影响,它总是有效,它是一个黑名单!

该文件存放的是一个禁止访问FTP的用户列表,通常为了安全考虑,管理员不希望一些拥有过大权限的帐号(比如root)登入FTP,以免通过该帐号从FTP上传或下载一些危险位置上的文件从而对系统造成损坏。

而安装vsftp自动生成的user_list文件是需要和vsftpd.conf配置文件中的userlist_enable和userlist_deny两个配置项紧密相关的,它可以有效,也可以无效。有效时它可以是一个黑名单,也可以是一个白名单!

● userlist_enable和userlist_deny两个选项联合起来针对的是:本地系统全体用户(除去ftpusers中的用户)和出现在user_list文件中的用户以及不在在user_list文件中的用户这三类用户集合进行的设置。

● 当且仅当userlist_enable=YES时:userlist_deny项的配置才有效,user_list文件才会被使用;当其为NO时,无论userlist_deny项为何值都是无效的,本地全体用户(除去ftpusers中的用户)都可以登入FTP

● 当userlist_enable=YES时,userlist_deny=YES(默认值)时:user_list是一个黑名单,即:所有出现在名单中的用户都会被拒绝登入;

● 当userlist_enable=YES时,userlist_deny=NO时:user_list是一个白名单,即:只有出现在名单中的用户才会被准许登入(user_list之外的用户都被拒绝登入);另外需要特别提醒的是:使用白名单后,匿名用户将无法登入!除非显式在user_list中加入一行:anonymous

在我的配置文件中并没有配置``userlist_enable=YES`,所以user_list文件也无效。只有ftpusers黑名单文件生效。

创建文本格式的用户名、密码列表(此文件中奇数行为用户名,偶数行为用户对应的密码):

# cat /etc/vsftpd/virtusers

bigdate

123456

zhixiang

78910J

# db_load -T -t hash -f virtusers virtusers.db

# file virtusers.db

virtusers.db: Berkeley DB (Hash, version 9, native byte-order)

# chmod 644 virtusers*

# chmod 644 chroot_list

在vsftpd服务器中,不同用户还可使用不同的配置,这要通过用户配置文件来实现。user_config_dir=/etc/vsftpd/vconf 用于设置用户配置文件所在的目录。设置了该配置项后,当用户登录FTP服务器时,系统就会到/etc/vsftpd/vconf目录下读取与当前用户名相同的文件,并根据文件中的配置命令,对当前用户进行更进一步的配置。比如,利用用户配置文件,可实现对不同用户进行访问的速度进行控制,在各用户配置文件中,定义local_max_rate配置,以决定该用户允许的访问速度。

# cat /etc/vsftpd/vconf/bigdate

#设置用户目录

local_root=/data/ftp_interface

#设置上传文件的权限,掩码表示

anon_umask=022

#其他设置

write_enable=YES

anon_world_readable_only=NO

anon_upload_enable=YES

anon_mkdir_write_enable=YES

anon_other_write_enable=YES

#anon_max_rate=5120000

anon_max_rate=81920000# cat /etc/vsftpd/vconf/zhixiang

#设置用户目录

local_root=/data/ftp_interface/App_Store/zhixiang

#设置上传文件的权限,掩码表示

anon_umask=022

#其他设置

write_enable=YES

anon_world_readable_only=NO

anon_upload_enable=YES

anon_mkdir_write_enable=YES

anon_other_write_enable=YES

#anon_max_rate=5120000

anon_max_rate=81920000

# useradd vsftpd -s /sbin/nologin

# mkdir -p /data/ftp_interface/

# chmod -R 777 /data/ftp_interface/

# chown -R vsftpd:vsftpd /data/ftp_interface/

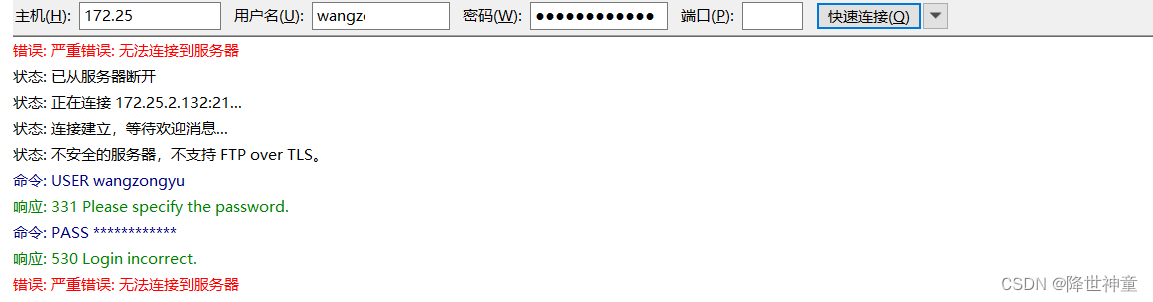

如果没有创建账号的文件路径以及权限,会报如下错误:

配置PAM认证模块:

vsftpd使用PAM(Pluggable Authentication Modules)进行用户认证。确保PAM配置没有阻止用户登录。检查/etc/pam.d/vsftpd文件

# cat /etc/pam.d/vsftpd

#%PAM-1.0

#session optional pam_keyinit.so force revoke

#auth required pam_listfile.so item=user sense=deny file=/etc/vsftpd/ftpusers onerr=succeed

#auth required pam_shells.so

#auth include password-auth

#account include password-auth

#session required pam_loginuid.so

#session include password-authauth sufficient /lib64/security/pam_userdb.so db=/etc/vsftpd/virtusers

account sufficient /lib64/security/pam_userdb.so db=/etc/vsftpd/virtusers

如果ftp的账号和密码都正确以及权限正确,配置文件确认没问题,登录后报530错误,一般都是未配置PAM认证模块:

启动vsftp:

/usr/sbin/vsftpd /etc/vsftpd/vsftpd.conf

# ps -ef | grep ftp

root 11248 3341 0 20:44 pts/1 00:00:00 grep --color=auto ftp

root 83155 1 0 4月02 ? 00:00:00 /usr/sbin/vsftpd /etc/vsftpd/vsftpd.conf

2. Dokcer安装vsFTP方式

整理中,等待补充

这篇关于实战详解vsFTP安装与配置的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!