本文主要是介绍自学网络安全,从事网络安全工作,这五大证书是加分项!(网络安全|信息安全),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

对我们而言,无论从事什么工作,考取相关证书都有非常重要的作用,它是我们找工作时的加分项,同时也是对我们技术水平的验证

那么,从事网络安全工作可以考哪些证书?

1、CISP 国家注册信息安全专业人员

CISP,是经中国信息安全产品测评认证中心实施的国家认证,对信息安全人员执业资质的认可。国内权威认证,有政府背景给认证做背书,如果想在政府、国企及重点行业从业,企业获取信息安全服务资质,参与网络安全项目,这个认证都是非常重要的。

2、CISP_PTE 国家注册渗透测试工程师

这个认证是2017年360企业集团联合中国信息安全测评中心推出的国内首个渗透测试认证,证书首先也是国测认证,所以具备申请安全服务资质的作业;证书传注于培养考核高级应用安全人才,是业界首个理论与实战相结合的技能水平注册考试,国内唯- -认可的渗透测试认证, 专业性强,技能要求高。

3、CISP-A 国家注册信息系统审计师

CISP-A属于CISP认证体系中的一个子系列,是2017年国测推出的审计方向认证,适用于从事信息安全审计工作的从业者,并在全面掌握信息安全基本知识技能的基础上,具有较强的信息安全风险评估、安全检查实践能力。

4、CISSP 国际注册信息安全专家

即信息系统安全专业认证,这- -证书代表国际信息系统安全从业人员的权威认证。这个认证基本上在安全行业也算知名度很高的了,发证机构是ISC。这个认证也是大家公认比较难考的一个,首先是覆盖面广,知识点很多,如果没有相关安全的工作经验,上来就直接复习, 是会很烧脑的。另-个是认证方面,即使考试通过以后,想要拿到证书,需要申请人在八个域中至少2个域方面有五年相关工作经验,这个门槛就有点高。

5、CISA 国家注册信息系统审计师.

CISA属于审计人员必备认证之- ,发证机构是ISACA,这个机构还有CISM CRISC COBIT5 0等认证。先说CISA,这个目前在国内已经有很大影响了,在校生都已经开始意识到它对自己找工作的重要性;另一方面, 现在大家可以看看四大咨询、金融证券行业、IT审计岗或者是信息科技部门的员工,包括传统审计师对于CISA的青睐。

如果你正好在备考,或是想提前学习网络安全技术,

可以找我拿这份真题库以及全套网安课程,考前看完完全是没问题啦,点击下方链接卡片,现在就行动吧!

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

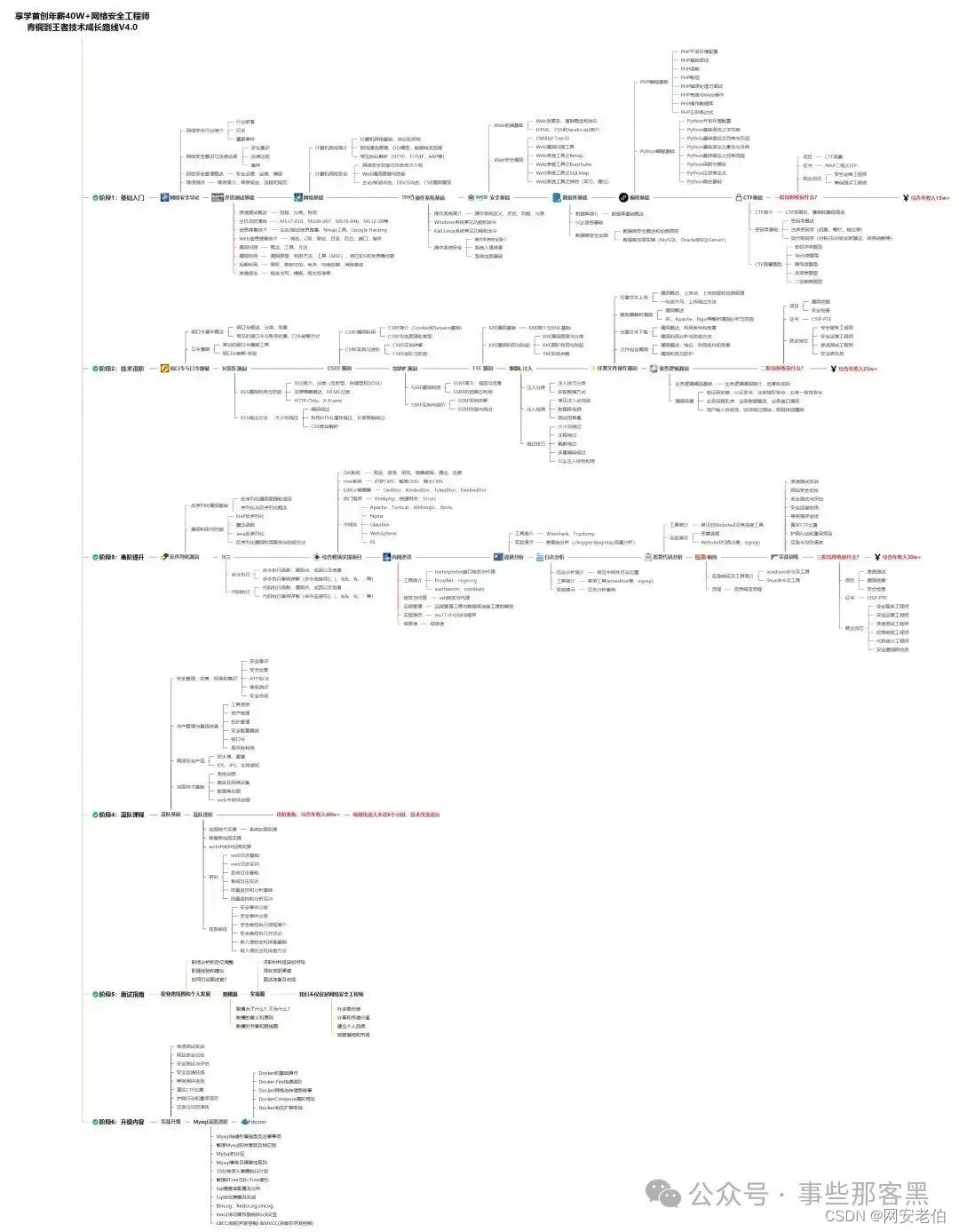

1.【网安入门到精通】学习路线图

可以说是目前最科学最系统的学习路线,对于想入门和进阶的朋友可以照着学

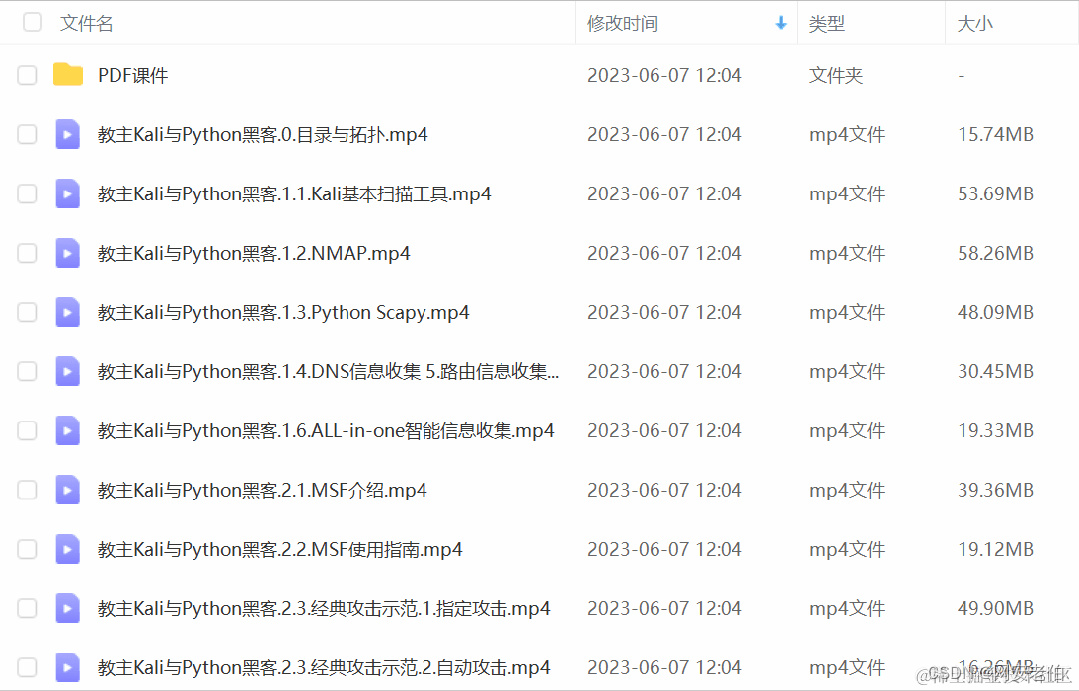

每个成长路线对应的板块都有配套的视频分享,免去自己找内容费时费力:

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

绿盟护网行动

全套《网安学习资源包》,等你熟练掌握了这些技能后,考个国家级认证的CISP证书也不错。可以扫码免费领取;

这篇关于自学网络安全,从事网络安全工作,这五大证书是加分项!(网络安全|信息安全)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!