本文主要是介绍IPguard应用攻略:解密不越界,指定解密权限有妙招!,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

在赋予员工“直接解密”权限时,如果该员工拥有访问绝密文档的权限,该员工也能直接解密绝密文档,如果不希望他解密机密文档,我们还可以再对他的解密权限进行限制,这就是我们今天要提到的解密指定权限的文件功能,只要对客户端做一些小小的改动,就可以避免员工解密不该解密的重要加密文档。

具体怎么操作,请看下面:

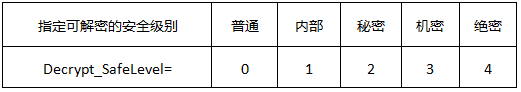

管理员在赋予员工"直接解密"权限后,需要对该员工指定能解密的文档级别,可以对该员工客户端再增加一条客户端配置:【Decrypt_SafeLevel】+指定可解密的安全级别,让其只能解密特定安全级别的加密文档。

例如,销售部某员工需要经常和外部进行文档交互,为提高工作效率,管理员给他赋予了"直接解密"权限。但他偶尔也需要访问一些"公共-绝密"的文件,管理员不希望他直接解密绝密文档,只能解密内部的文档。

管理员在

这篇关于IPguard应用攻略:解密不越界,指定解密权限有妙招!的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!