本文主要是介绍【惠友小课堂】滑雪的尽头是骨科?这份滑雪指南快收好,安全快乐两不误,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

今年滑雪运动异常火爆,寒假一开启,不少家长趁着放假打算带孩子出门玩一趟,各地的滑雪场也成了最热门的旅游项目之一。

但说到滑雪 不少网友调侃“听说雪道的尽头是骨科”还有人说“今年滑雪一共花了2万”“滑雪2000,骨折进医院18000。”

滑雪是一项深受不同年龄层喜爱的运动,可塑造青少年健硕的身体形态,促进神经控制能力的发展,提高身体素质,尤其是提高平衡、灵敏素质。但是据统计,我国冰雪运动造成中度及以上损伤的发生率高达25%-35%,因此不管是家长还是青少年在酣畅滑雪感受刺激与快乐的同时,也要注意防护与安全!

滑雪是一项深受不同年龄层喜爱的运动,可塑造青少年健硕的身体形态,促进神经控制能力的发展,提高身体素质,尤其是提高平衡、灵敏素质。但是据统计,我国冰雪运动造成中度及以上损伤的发生率高达25%-35%,因此不管是家长还是青少年在酣畅滑雪感受刺激与快乐的同时,也要注意防护与安全!

收藏这份冬季滑雪安全指南↓↓↓

01

滑雪前的准备

天气场地很重要

在滑雪前,要关注天气预警,避免大风、雨雪或低能见度等恶劣天气。

滑雪装备要选好

准备好滑雪服,戴好帽子、围巾、手套,扎好袖口防止雪进入衣服,全身上下全方位保暖,防止冻伤,也要预防失温情况。

初级滑雪者可以准备“小乌龟”形状的臀部软垫来提升滑雪体验(但请注意,这仅适用于平地或低坡度雪道,不适用于高难度雪道)。

02

滑雪中要注意

热身运动是必须

热身及准备活动对人体的保护作用很强,可以提高肌肉温度、拉长肌纤维、增加关节灵活度,提高身体各器官组织的功能,使人体更快、更平稳地进入运动状态,摔倒时灵活应变,降低运动伤害事故的出现概率。

接受正规指导

初学者应向专业教练或者经验丰富的同伴寻求帮助,在专业的指导下循序渐进地学习,选择适合自己的雪道。

你想象中自己滑雪的样子,然而现实中……

身体不适要量力而行

滑雪运动体力消耗大,身体不适时、吃太饱或喝酒后切忌滑雪,如中途感到身体不适要及时叫停。既往存在关节疾病、软骨损伤、腰部疾病如腰椎间盘突出症或心肺疾病等的朋友,谨慎参与这样的高风险运动。

03

紧急情况处理

摔倒

在滑雪运动受伤患者中,损伤类型多集中在膝关节韧带断裂和骨挫伤。其中,膝关节损伤多是由于急剧地摔倒、急转弯动作时的暴力扭转,或直接撞伤导致膝关节交叉韧带、侧副韧带、半月板等损伤。

当无法控制速度或重心不稳时应主动“放弃挣扎”,选择向一侧倒下或者向后仰,用面积较大的后背部分散冲击力,避免造成更严重的急性损伤。

受伤后

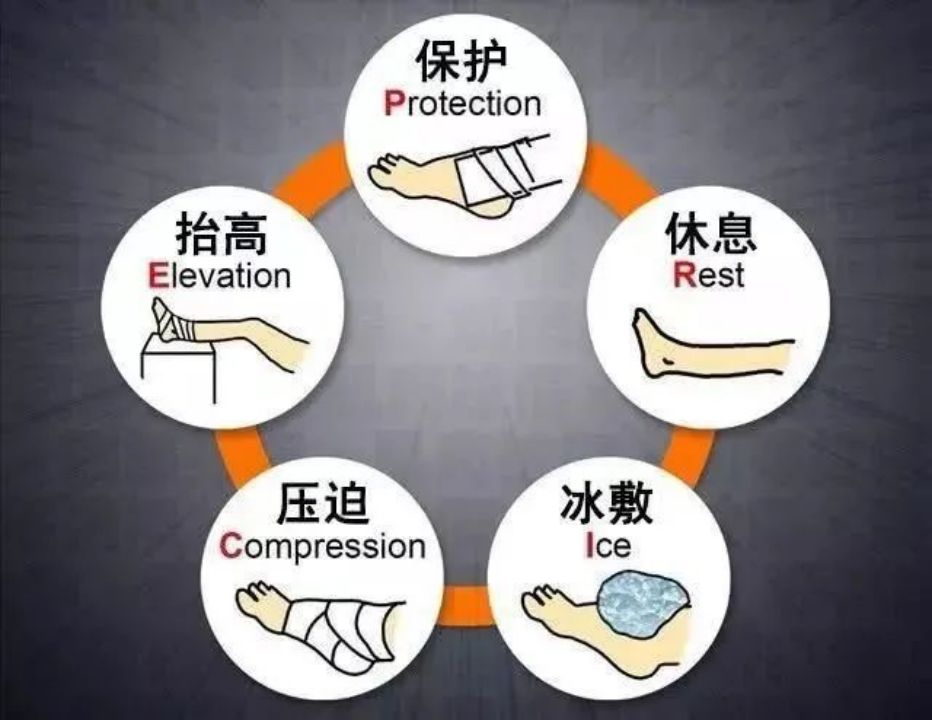

意外受伤后不要立即起身,应当先排查一下有无头颈部损伤,如出现头晕、恶心、意识障碍、上肢或下肢麻木、活动困难时,应向雪场的医务人员求助。在初步排除了头颈部损伤后,为避免与其他滑雪者相撞,伤者应尽量移动至雪道两侧安全地带,根据“PRICE”的创伤紧急处理原则进行初步自救后,尽快送专业骨科医院就诊,接受必要的检查和治疗。

总之,滑雪前一定要做好充分的准备工作,学会保护自己!希望所有家长和“小土豆们”,都能开开心心滑雪去,平平安安回家来。

END

END

这篇关于【惠友小课堂】滑雪的尽头是骨科?这份滑雪指南快收好,安全快乐两不误的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!