本文主要是介绍中科大计网学习记录笔记(十):P2P 应用,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

前言:

学习视频:中科大郑烇、杨坚全套《计算机网络(自顶向下方法 第7版,James F.Kurose,Keith W.Ross)》课程

该视频是B站非常著名的计网学习视频,但相信很多朋友和我一样在听完前面的部分发现信息量过大,有太多无法理解的地方,在我第一次点开的时候也有相同的感受,但经过了一段时间项目的学习,对计网有了更多的了解,所以我准备在这次学习的时候做一些记录并且加入一些我的理解,希望能够帮助到大家。

往期笔记可以看专栏中的内容😊😊😊

文章目录

- 2.6 P2P 应用

- 2.6.1 P2P 的基本理解

- 2.6.2 理论计算对比

- 2.6.3 P2P 文件共享

- 2.6.4 案例 —— BitTorrent

- 2.6.5 结构化的 P2P 架构

2.6 P2P 应用

💡 P2P(Peer-to-Peer,点对点)应用是一种允许直接通信和资源共享的网络应用程序。在P2P网络中,每个参与者都可以充当客户端和服务器,从而实现对等的通信和资源共享。

2.6.1 P2P 的基本理解

- P2P 网络架构中没有(或者极少)有一直运行的服务器,任意的端系统之间都可以实现直接的通信。

- 内容的上载和下载理由了

peer节点的服务能力。

👉 常见的能够理由 P2P 架构来优化性能或者实现的案例有:

- 文件分发

- 流媒体

- VoIP(通过互联网协议进行语音通信)

💡 大多数大型的云盘应用通常采用混合架构,既包括 CS 架构,也包括 P2P 架构。

- 这种 混合架构 能够充分利用中心服务器提供的 稳定性 和 可靠性。

- 同时通过 P2P 技术在用户之间直接传输 文件块,从而降低了中心服务器的负载并提高了下载速度。

- 也就是说使用 P2P 架构不代表完全舍弃 CS 架构,两者混合使用会使得系统更加稳定。

2.6.2 理论计算对比

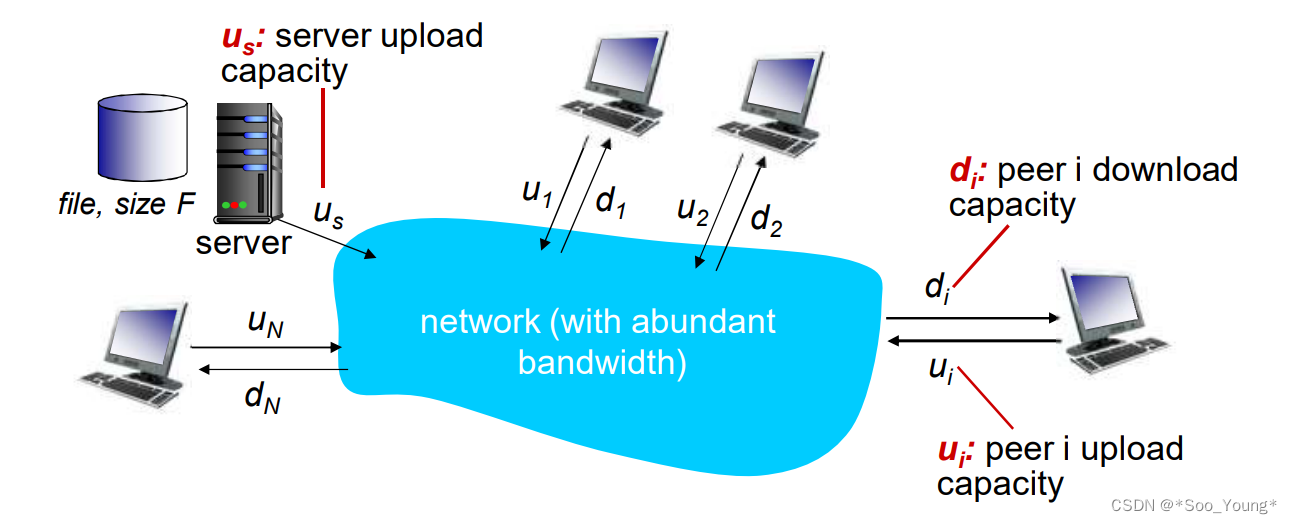

❓ 问题:从一台服务器上分发大小为 F 的文件到 N 个节点需要多少时间?

👉 这里暂时忽略掉传播延迟,这里仅考虑传输延迟也就是将数据传输到链路上的时间

👉 计算得出上载的时间为

-

N F u s \frac{NF}{u_s} usNF

-

也就是上传

N个大小为F的文件所需的时间

👉 用户下载的最长时间为

-

F d m \frac{F}{d_m} dmF

-

也就是文件的大小除以用户中最小的下载速度

这两个中的最大值就是 CS 模式下实现分发大小为 F 的文件到 N 个节点需要的最短时间即:

D ≥ m a x ( N F u s , F d m ) D \ge max (\frac{NF}{u_s} , \frac{F}{d_m}) D≥max(usNF,dmF)

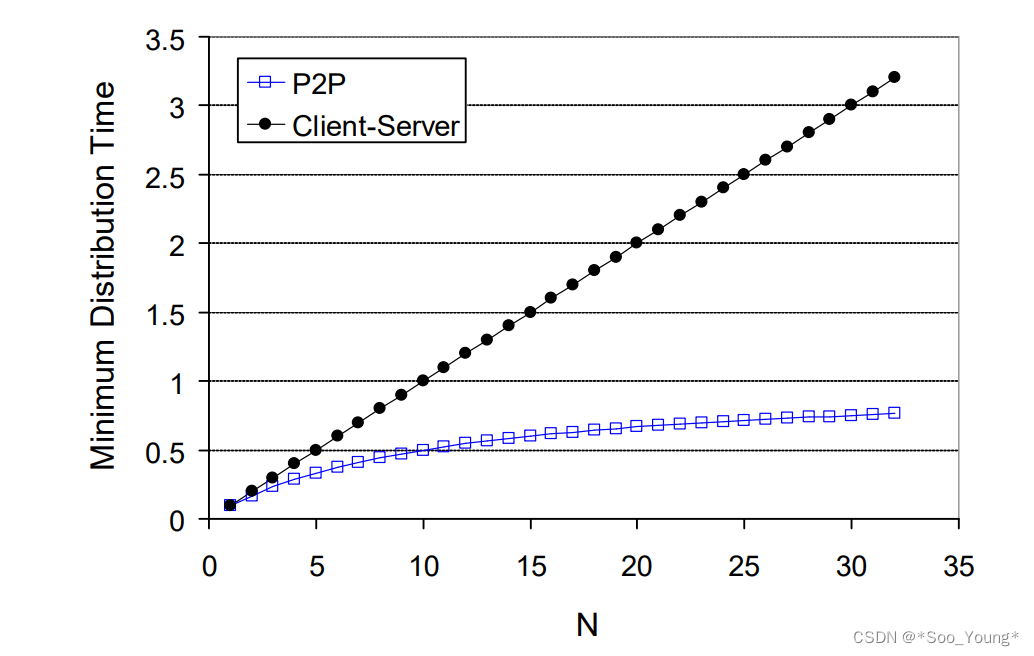

随着用户量 N 增大,前一项会占据绝对的主导地位,这就导致 D 会随着 N 的增大而 线性的增长

👉 与 CS 模式不同的是 P2P 模式在随着 N 增大的时候其服务器的数量也会增大,即 us 会变为 Nus,最终会导致下载速度随着用户的增大变化不大。

即:

D ≥ m a x ( F u s , F d m , N F u s + ∑ u i ) D \ge max(\frac{F}{u_s}, \frac{F}{d_m}, \frac{NF}{u_s + \sum u_i}) D≥max(usF,dmF,us+∑uiNF)

速度对比:

2.6.3 P2P 文件共享

💡案例:

- Alice 在自己的电脑上运行 P2P 的客户端,然后她请求“双截棍.MP3”

- 应用程序自动显示有该资源的对等方(peer)

- 然后 Alice 随机选择其中一个对等方,文件从这个对等方中得到这个文件

- 而 Alice 得到这个文件后又可以作为一个服务器来供其他的对象下载。

❗ P2P 文件共享要解决的两大问题

- 如何定位所需要的资源

- 如何处理

peer的加入和离开的记录

👉 有三种可能的方案:集中、分散、半分散

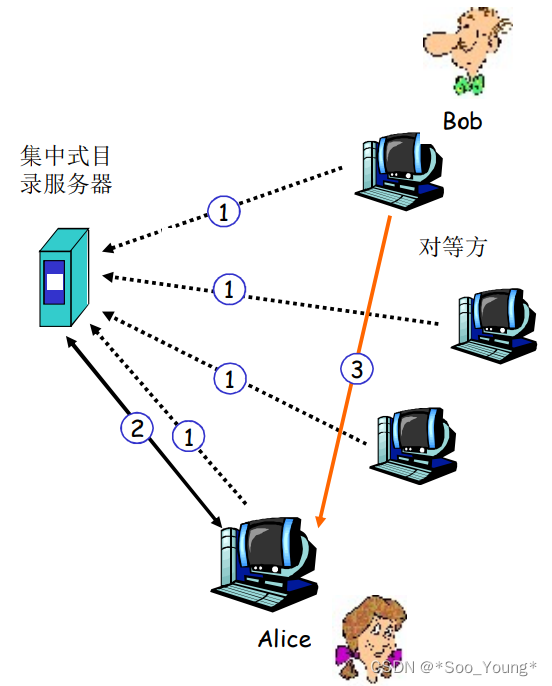

🍀 方案一:集中式的目录

- 以 Napster1 最初的设计来举例:最初的 Napster 最初采用了集中式的目录来解决上面的两个问题,即有一台集中式的目录服务器,当用户 上线 的时候会告知服务器她的 IP 地址和它所具有的内容,来提供目录服务和登记用户的上线和下线。

- 这种架构存在着几个问题

- 单点故障的问题:中央目录服务器如果挂掉就会导致单点故障

- 性能瓶颈的问题:用户量很大的时候集中式的目录服务器会变为性能的瓶颈

- 侵犯版权的问题

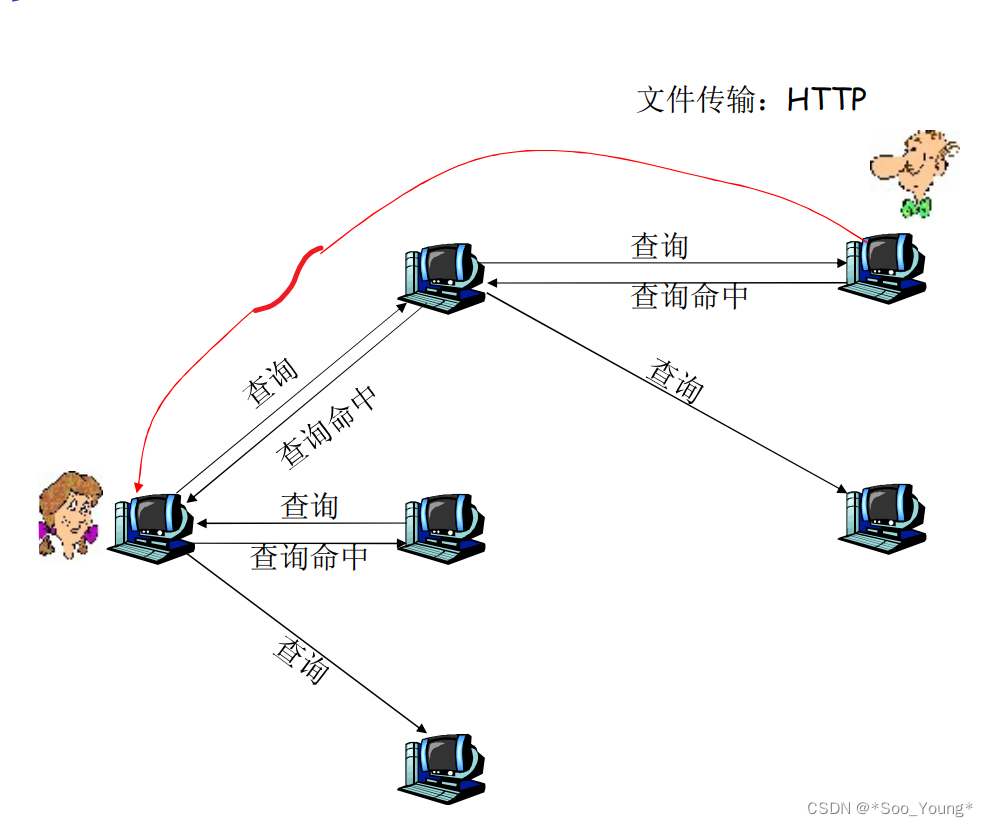

🍀 方案二:完全分布式

- 与Napster不同,Gnutella是一种分散式的P2P网络,没有单一的中心服务器。在Gnutella网络中,每个参与者都是一个 对等节点,它们彼此连接并共享文件。

- 邻居关系的建立和维护是Gnutella网络正常运行的关键部分,通过邻居关系可以快速的发送查询信息,而邻居又向它的其他邻居发送查询,指数级的扩散速度可以很快的使查询信息 遍布全网,称为泛洪查询。(解决了目录的问题)

- 泛洪查询可能会导致问题查询在网络中一直传播,可以采用限制 TTL 或者记录查询请求的方式解决。

- 邻居关系的建立:在应用安装的时候,配置文件中配置几个经常在线上的节点,当一个节点上线的时候向这个节点发送请求,这几个经常在线的节点继续向它的邻居节点发请求,这些节点最终都会向上线节点发送回复,上线的节点在这些节点中挑选几个作为自己的邻居节点。

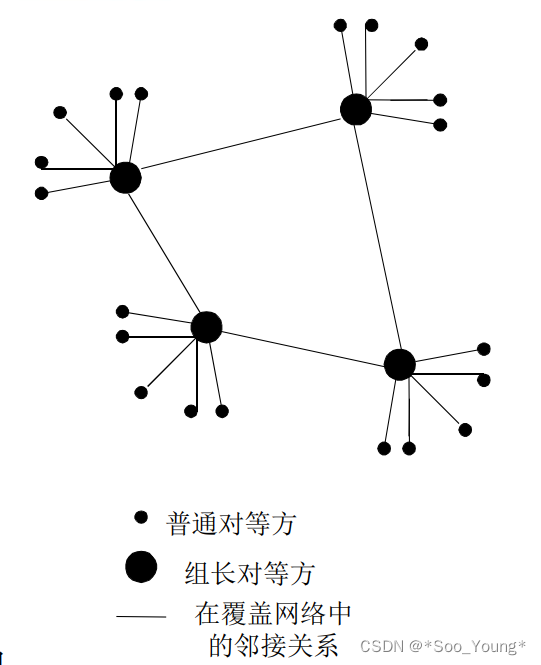

🍀 方案三:混合型的方式

- KaZaa是一个基于P2P技术的文件共享应用程序,KaZaa允许用户共享和下载各种类型的文件,如音乐、视频、图像和软件。

- 每个对等方要么是一个组长,要么隶属于一个组长,对等方与组长之间有 TCP 连接,组长之间也有 TCP 连接,通过组长转发查询到其他组长来查询到哪个主机有这个资源。

2.6.4 案例 —— BitTorrent

💡 BitTorrent是一种用于文件共享的 协议和程序,它允许用户通过点对点的方式快速下载和分享文件。相比传统的直接下载方式,BitTorrent可以更有效地利用带宽,提高下载速度,并降低对中央服务器的依赖。

👉 BitTorrent协议的工作原理是将一个文件分割成小块,然后将这些小块分布到网络中的多个用户之间进行共享。

- 当一个用户想要下载 某个文件 时,他会连接到一个称为

tracker的服务器,获取 与该文件相关的信息,如其他用户的IP地址和已经下载的文件块。 - 然后,用户会与其他拥有该文件的用户建立点对点的连接,从他们那里下载缺失的文件块,直到完成整个文件的下载。

👉 BitTorrent在文件的管理和下载过程中利用了一种称为位图(bitmap)的数据结构。

- 位图是一种将每个文件块的下载状态表示为二进制位的数据结构。

- 在BitTorrent中,每个文件被划分为固定大小的块,每个块的下载状态(已下载或未下载)由位图中的相应位表示。

- 当BitTorrent客户端连接到tracker服务器时,它会获取一个包含所有文件块的位图。这样,客户端就知道了其他对等节点所拥有的文件块和哪些文件块尚未下载。客户端使用这些信息来选择与哪些对等节点建立连接以下载所需的文件块。

- 在下载过程中,当客户端成功下载一个文件块时,它会将相应的位图位设置为1,表示该文件块已经下载。如果客户端检测到某个文件块下载失败或损坏,则会将相应的位图位重置为0,以便重新下载该文件块。

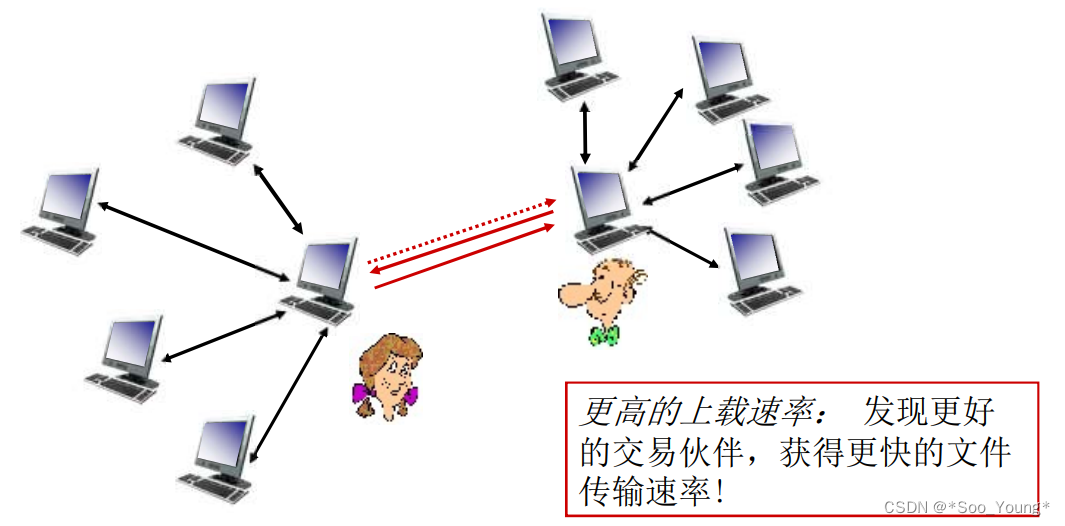

👉 Tit-For-Tat 机制

- 一个节点 Alice 在提供服务的时候收到了八十个请求,这个 peer 会优先提供给比如说前面给这个节点提供服务最好的四个节点。

- 等到传输一段时间后会随机选择一个节点为其提供服务,主要是为了优化疏通网络,当随机选择的这个节点接收到了 Alice 的服务的时候会在下个 Alice 可能向它发送的请求中将 Alice 排到靠前的位置

2.6.5 结构化的 P2P 架构

💡 结构化的P2P架构是一种按照特定规则组织节点和数据的对等网络结构。在结构化P2P网络中,节点通常按照一定的拓扑结构连接,使得节点之间可以高效地定位和交换信息。

👉 拓扑结构:结构化P2P网络通常基于一定的拓扑结构

- 如分布式哈希表(DHT)、树形结构、超立方体等。这些结构能够有效地管理节点和数据的分布。

👉 节点标识:每个节点在结构化P2P网络中都有一个唯一的标识符

- 通常是通过哈希函数生成的。这个标识符可以用来定位节点的位置和数据的存储位置。

Napster是一个历史悠久的音乐共享服务,是最早期的P2P文件共享应用之一;最初作为一个音乐交换服务,允许用户共享和下载MP3音乐文件。 ↩︎

这篇关于中科大计网学习记录笔记(十):P2P 应用的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!