本文主要是介绍(2.2)【窃密型木马-电脑幽灵】简介、使用,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

一、简介:

二、使用

2.1、启动

2.2、运行设置

2.3、定时设置

2.4、邮件设置

2.5、存储设置

2.6、终止、卸载电脑幽灵

一、简介:

电脑幽灵是编写的键盘记录程序, 它的功能单一、实用, 而且具有能够记录输入的汉字和鼠标、键盘(包括小键盘)的动作,还可以定时、定项记录,并控制软件运行时间、启动热键和存储文件路径等多项功能, 可随时查阅记录,并可以通过互联网发送记录文件

二、使用

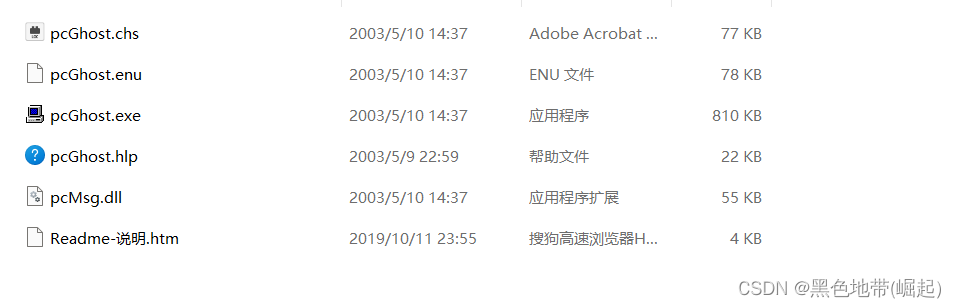

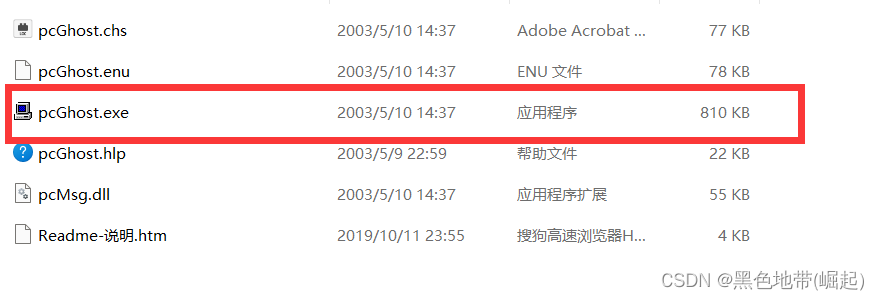

2.1、启动

点击pcGhost.exe

然后马上

运行软件后, 程序将驻留内存, 时刻记录着键盘和鼠标键的一举一动。第一次运行时, 在1秒钟内连按Alt+ F12组合键两次(笔记本是Alt+ Fn+ F12), 弹出设置窗口, 可设置本软件。每一项的功能都自带说明(把鼠标放在每个项目上, 1秒钟后有使用提示出现)

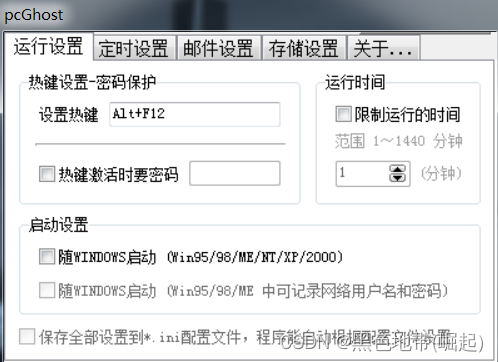

2.2、运行设置

第一个页面是“ 运行设置” 页面,设置电脑幽灵的各项参数。

“设置热键” 可以设置调出电脑幽灵主窗口的热键, pcGhost默认的热键为Alt+Fl2(1秒中连按两次)

“ 热键激活时要密码” 选中该项, 然后在右面的空栏中输入密码(最多只能输入八位),这样在激活电脑幽灵的主窗口时就有了密码保护,而别人就无法使用电脑幽灵了

”运行时间“ 你在这里可以选择是否“ 限制运行时间”, 并且在下面的时间栏中选择运行时间的长短(从最少的10秒到最多的86400秒即24小时), 这样可以避免记录下一些无用的信息,以减少记录文件的大小

“ 启动设置” 有两项随Windows启动, 第一项适合Windows 95/98/NT/2000所有操作系统;第二项只能在Windows 95/98中使用, 它能记录网络登录的用户名和密码,但当用户选择“ 以其它用户身份重新登录Windows"后, 并不能自动运行pcGhost, 可以配合第一项共同使用

“保存全部设置到pcGhost. ini文件” 可以保存pcGhostd的全部配置, 用户可以把设置好的配置转移到其他机器中进行自动配置,包括注册码(非注册用户无此功能)等等。pcGhost. exe和pcGhost. ini文件必须放在同一目录下。运行后pcGhost后,pcGhost. ini文件自动删除。

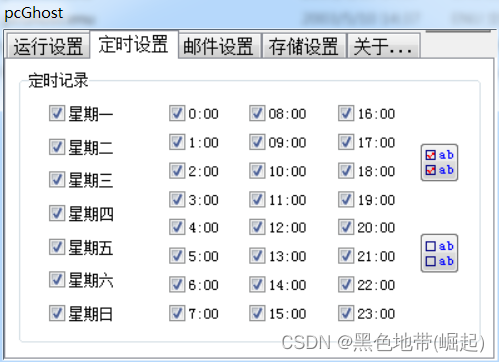

2.3、定时设置

第二个页面是“ 定时设置”

“定时记录“ 如果用户想全天记录, 那么应该按该页面的<Select All>按钮;部分选取为定、时定点记录;全都取消为不记录。

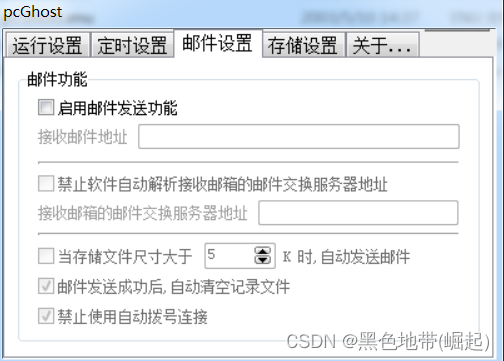

2.4、邮件设置

第三个页面是“ 邮件设置”

SMTP/ESMTP服务器为邮件服务器的地址, 必须添入, 在局域网中可以用168. 468. 0. 0的形式来表示SMTP/ESMTP服务器的地址, 然后添入发送邮件地址和接收邮件地址就可以了。如果是ESMTP认证服务器, 必须填写登陆的用户名和密码, 而且发送邮件地址必须和登录名匹配

“业存储文件尺寸大于限定时,自动发送邮件” 如果不选择此项, 当启动软件后, 如果连上互联网, 只发送一次邮件。如果选择此项, 每当存储文件大于限定值时, 则自动发送邮件

“邮件发送成功后, 自动清空记录文件” 邮件发送成功后, 自动删除已送走的记录文件,免得记录文件日积月累地膨胀。

“ 禁止使用自动拨号连接” 默认值为选中。当用户启用邮件功能后, 如果弹出“ 自动连接Internet"的窗口, 就必须选择此项, 以禁止弹出窗口。

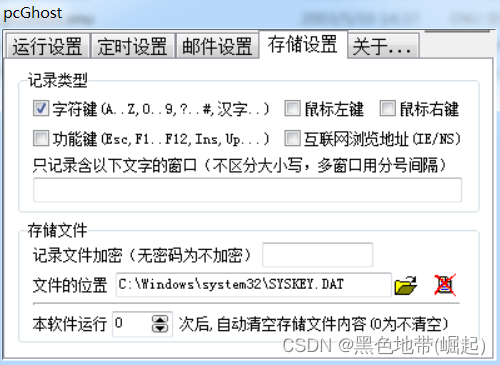

2.5、存储设置

第四个页面是“ 存储设置”

“ 记录类型” 用户可以选择记录的类型, 可以全选, 也可以任选或全都不选。”字符键"是记录用户输入的字符,区分大小写记录; “ 功能键” 是记录用户所按的功能键; “ 鼠标左键/右键"是记录用户鼠标点击的位置, 以L(I0,200)、R(34,122)的形式记录在文件中。L代表鼠标左键, R代表鼠标右键

“ 存储文件” 可以查看到现在存储文件的所在位置, 你也可以重新指定存储文件的位置。为了避免记录文件膨胀, 可以设置“ 本软件运行0次后, 自动清空存储文件的内容(0为不清空) ”

2.6、终止、卸载电脑幽灵

想要终止电脑幽灵, 可以按热键, 弹出pcGhost的窗口, 点击窗口右上角的MENU按钮,然

后选择“ 终止运行” 菜单。设置“ 限制运行的时间”, 时间一到, 程序自动从内存中退出

想要卸载pcGhost, 可以按热键, 弹出pcGhost的窗口, 点击窗口右上角的MENU按钮,然

后选择“ 卸载软件” 菜单, 程序将自动全部卸载

这篇关于(2.2)【窃密型木马-电脑幽灵】简介、使用的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!