本文主要是介绍CTF——杂项之千层套路,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

记一下一个特别有意思的杂项题,题不难,蛮有趣,而且主要是考察了一些基本的初级杂项套路

将附件下载后添加.mp3后缀,发现是一首歌

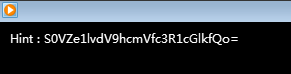

看到上面有一个hint

base64加密

将base64解密

KEY{You_are_stupid}

我一开始只是以为出题者只是想稍微骚一下,让你知道你的思路有问题,如果你也这么以为那就真的是愚蠢

我就愚蠢了,出题人的心理学有点东西

划重点这个KEY很重要

我们将这个MP3用winhex打开后发现里面有

secret.pcap这个文件

应该是一会想让我们进行流量分析的

我们将mp3文件放入kali中分解,我用的是乌班图,提前下载好了foremost

用foremost mp3分解出的zip包中得到secret.pcap

然后用wirshark打开进行分析

只留下http协议的流量包

最后一个包有flag的信息

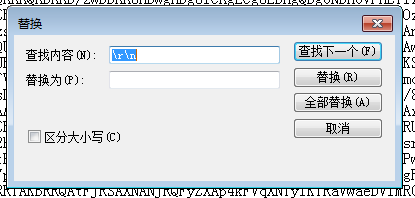

格式是一个base64的图片

放入txt中将\r\n处理掉

在线网站http://tool.chinaz.com/tools/imgtobase恢复图片

将图片下载到桌面,用winhex打开发现

直接把图片改为rar格式然后。。。。

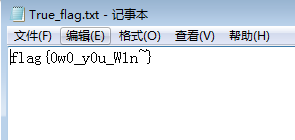

我当时断思路了。后来用key输进去

年轻啊,我默默的关掉了爆破软件,就这个密码长度。。。。。

flag{0w0_y0u_W1n~}

这篇关于CTF——杂项之千层套路的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!