本文主要是介绍【计算机系统基础04】Lab2拆弹实验,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

文章目录

- 实验目的

- 实验工具和环境

- 实验步骤

实验目的

1 更好地熟悉和掌握计算机中汇编语言的表示方法。

2.熟悉 linux 基本操作命令,其中常用工具和程序开发环境

3.通过六关的测试,并解锁隐藏关卡,最终将炸弹成功拆除

实验工具和环境

软件工具: gdb 调试器和 objdump

实验语言: C 语言,TAT&T 汇编语言

实验环境: linux

实验步骤

首先找到自己的炸弹,进入拆弹环境,开始第一关

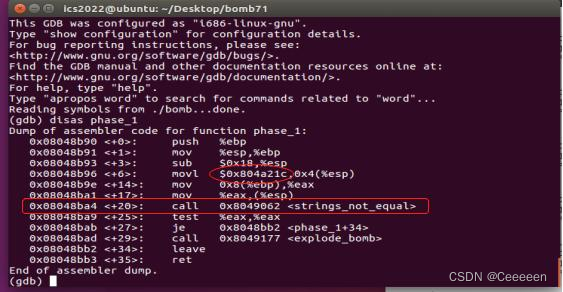

进入 gdb 调试后,打印 phase_1 指令

发现<+20>处出现了字符串的比较,而在比较之前,将参与对比的字符串压入了栈中,其中

<+14>处$0x804821c 是存放内置字符串的首地址,0x8(%ebp)是用户输入字符串的首地址

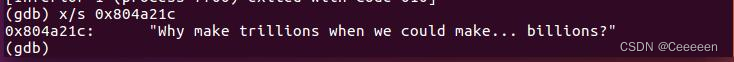

于是查看 0x804821c 的内存,如下图

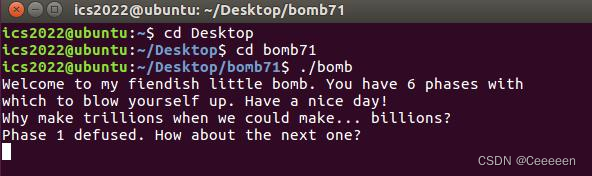

得到了我们要的字符串,该字符串即为 phase_1 的答案,成功进入下一关

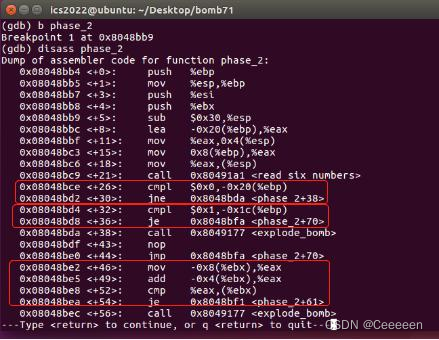

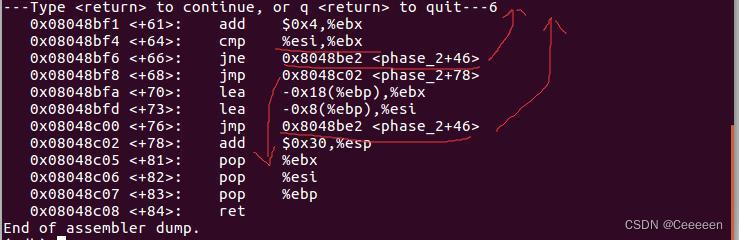

还是先打印 phase_2 的指令

由上图知比较显眼的是<+21>处<read_six_numbers>,我们推测应该要求我们输入六个数

由<+26>、<+30>,0 和输入的第一个数字比较,如果不相等就引爆炸弹,所以我们推知第一个要输入的数字应该是 0,同理,<+32>和<+36>可得,输入的第二个数字是 1,又根据<+46>到<+54>这四行,发现第三个数为前两个数相加

又由返回及循环条件,推知其为斐波那契数列

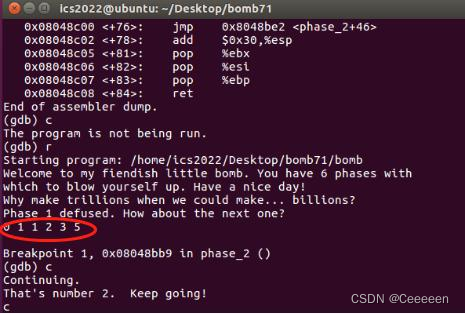

输入答案后,成功进入第三关

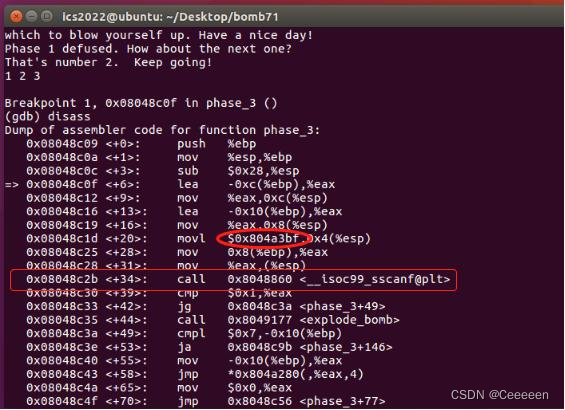

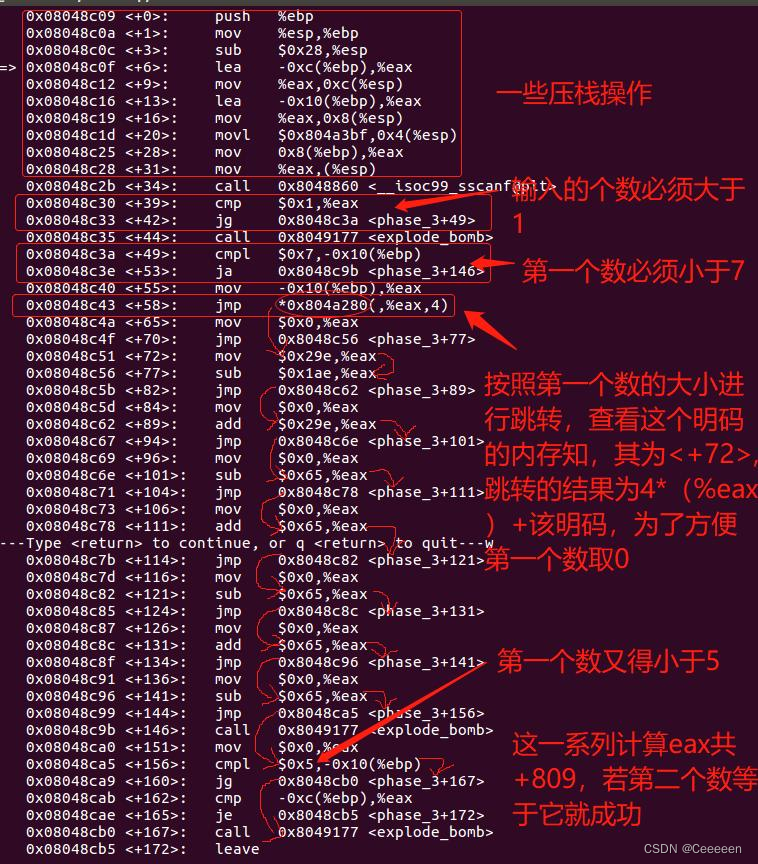

继续打印 phase_3 的指令

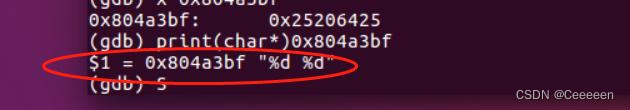

由<+34>的 scanf 可知,应该要我们输入数字或字母,注意到前面<+20>行处有一个明码,查看其内存知

原来要我们输入两个数,都是整型的

下图是对该汇编程序的分析

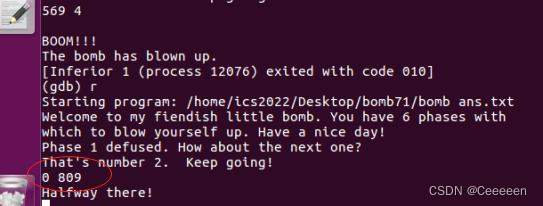

第一个数为 0 的话第二个数就是 809,输入后发现确实是正确的

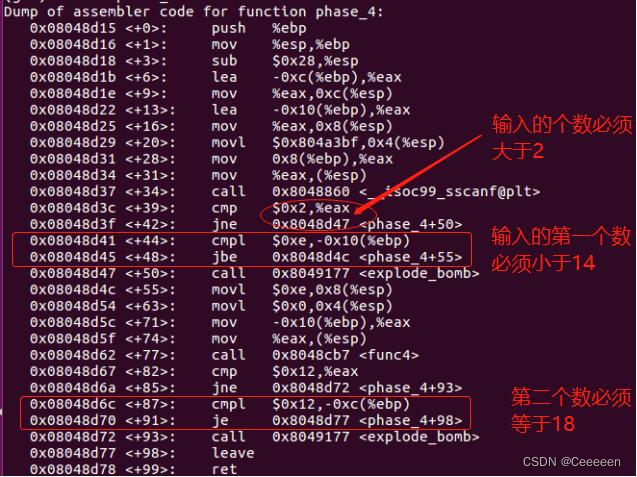

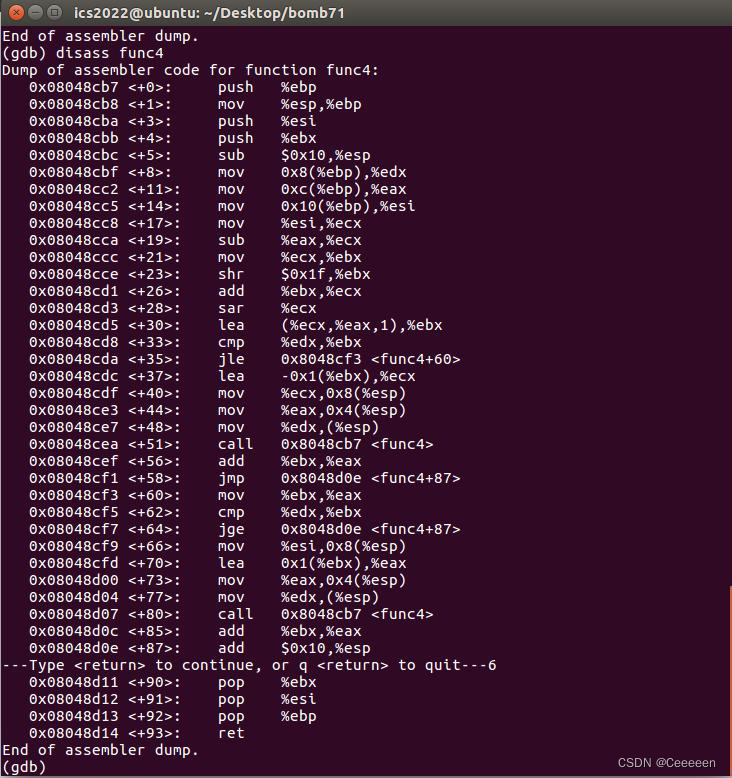

进入第四关,还是先 gdb 调试,查看 phase_4 和 func4

分析可知,我们需要输入两个数,第一个数小于 14,第二个数是确定的,为 18,该程序为一个递归

不过根本不需要去看 fun4 的具体内容,因为第一个数的范围太小了,直接从 13 开始试,很快便得出了答案,为 11 18,进入下一关

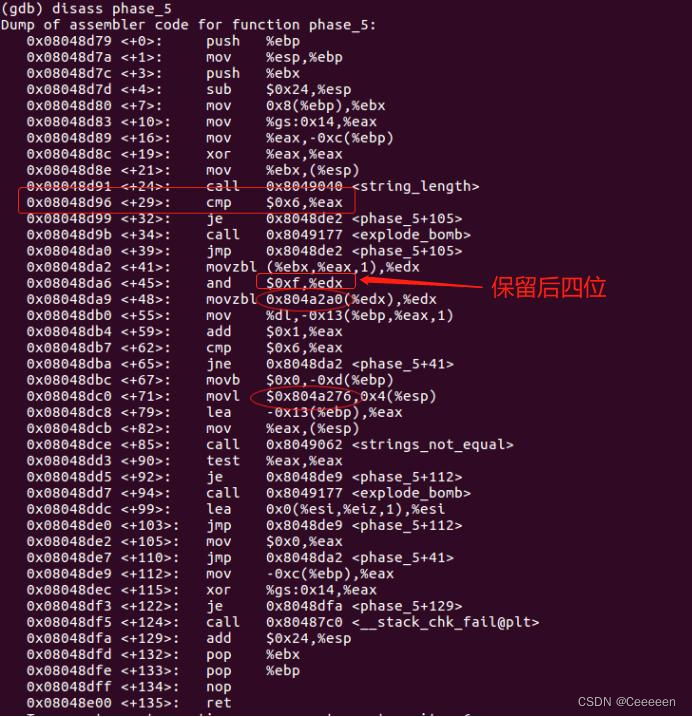

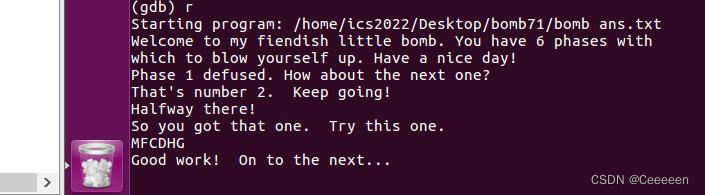

第五关,我们先调试出汇编程序

由<+24>、<+29>可知,我们要输入的是六个字符,这六个字符是由原程序给出的字符经过变换得到的。下面一共给出了两个明码,打印其内容得

由汇编程序我们看出,要从这一段字符串中找到“bruins”按照顺序拼凑起来,用十六进制数记录从第一个字母起移动的位数,最后保留每个数的后四位,对照 ASCCII 码找出原来的字符串

从上面那一长串字符里面找到 bruins,分别移动 13 6 3 4 8 7,对应 16 进制为

1101 0110 0011 0100 1000 0111,查表得,结果为 MFCDHG

进入第六关,该关为一个链表

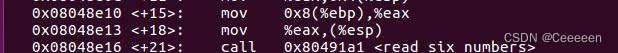

先确定出输入的数字数为 6

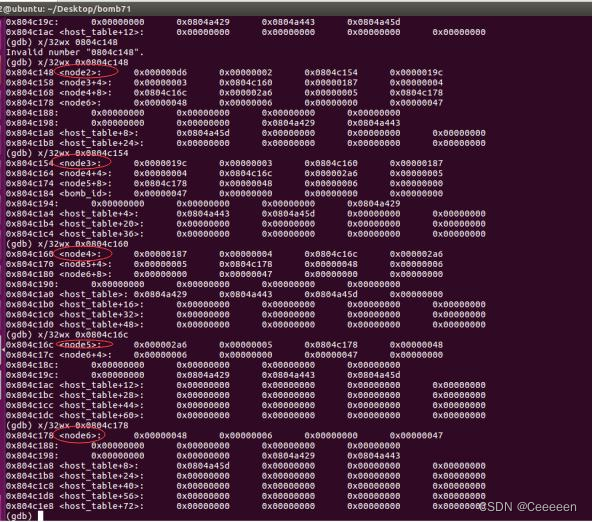

链表是由一个个节点连接而成,只要得到了第一个节点的地址,便可以推出整个链表

在程序中出现了明码

打印内容得

得到了第一个节点的内容

由第一个节点得到六个节点的内容

故得到答案 2 6 4 3 5 1,第六关成功解决

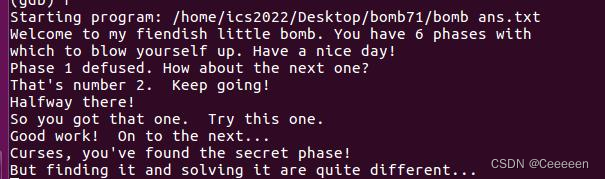

进入隐藏关卡

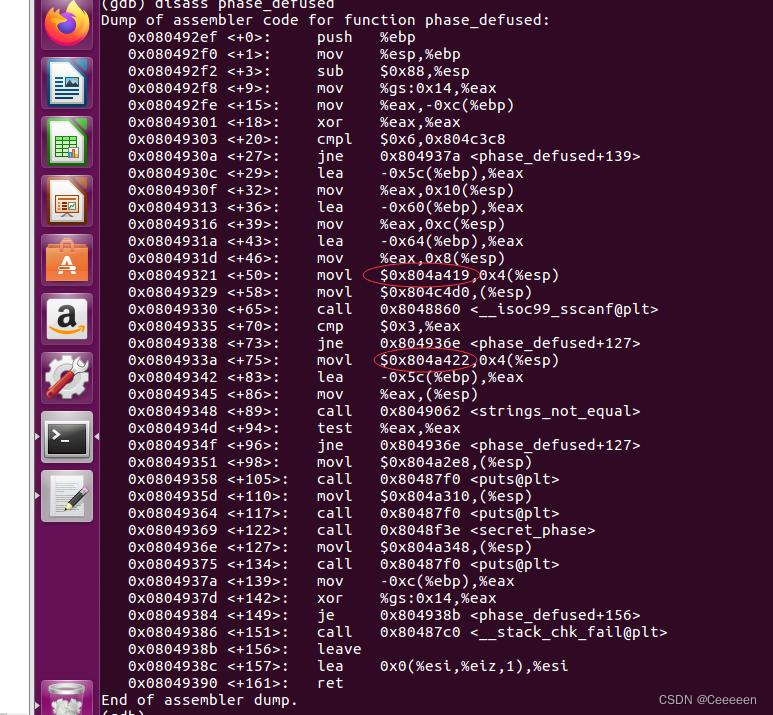

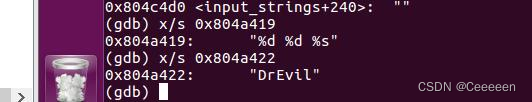

我们找到 phase_defused 的明码,打印内容得

得知需要在第四关后面加一个关键词 DrEvil,便可进入隐藏关

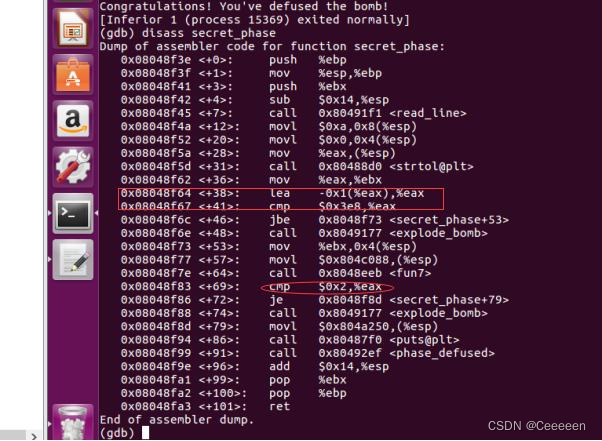

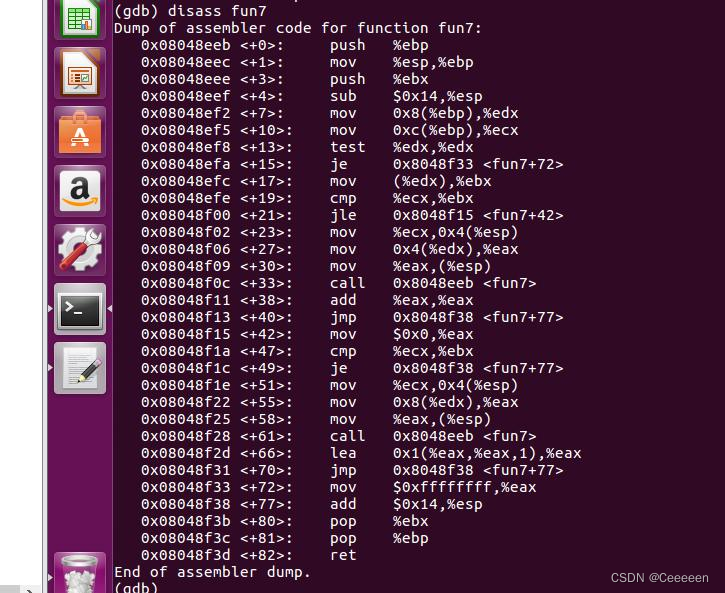

用 gdb 查看汇编程序

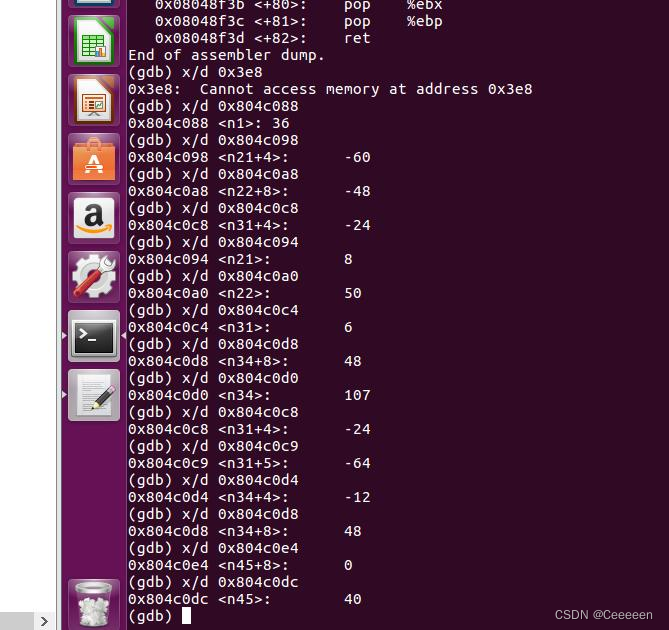

发现是一个树状链表,依旧是由明码得到它一系列数值

分析递归程序得,由 secret_phase<+38>、<+41>得,输入数字的范围需要小于 1001

又由 secret_phase<+69>、fun7<+72>得,最后的结果为 20+2=22

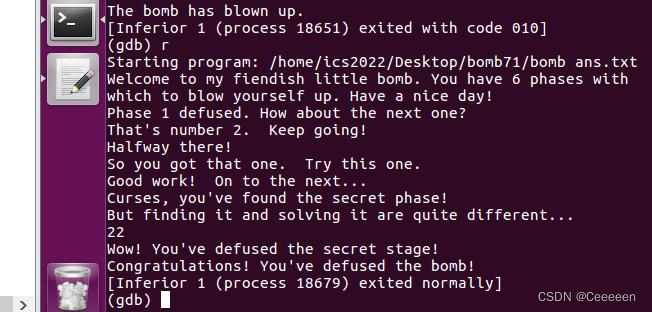

成功

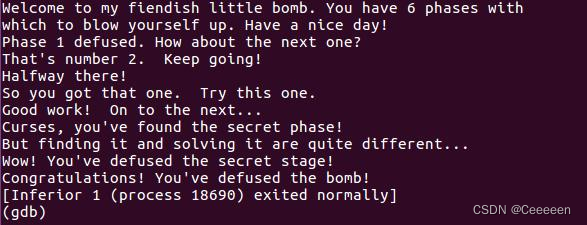

通关完全图如下

这篇关于【计算机系统基础04】Lab2拆弹实验的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!