本文主要是介绍Packet Tracer - 配置第 3 层交换和VLAN间路由,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

地址分配表

| 设备 | 接口 | IP 地址/前缀 |

| MLS | VLAN 10 | 192.168.10.254 /24 |

| MLS | VLAN 10 | 2001:db8:acad:10::1/64 |

| MLS | VLAN 20 | 192.168.20.254 /24 |

| MLS | VLAN 20 | 2001:db8:acad:20::1/64 |

| MLS | VLAN 30 | 192.168.30.254/24 |

| MLS | VLAN 30 | 2001:db8:acad:30::1/64 |

| MLS | VLAN 99 | 192.168.99.254/24 |

| MLS | G0/2 | 209.165.200.225 |

| MLS | G0/2 | 2001:db8:acad:a::1/64 |

| PC0 | NIC | 192.168.10.1 |

| PC1 | NIC | 192.168.20.1 |

| PC2 | NIC | 192.168.30.1 |

| PC3 | NIC | 192.168.10.2/24 |

| PC3 | NIC | 2001:db8:acad:10::2/64 |

| PC4 | NIC | 192.168.20.2/24 |

| PC4 | NIC | 2001:db8:acad:20::2/64 |

| PC5 | NIC | 192.168.30.2 |

| PC5 | NIC | 2001:db8:acad:10::2/64 |

| S1 | VLAN 99 | 192.168.99.1 |

| S2 | VLAN 99 | 192.168.99.2 |

| S3 | VLAN 99 | 192.168.99.3 |

目标

第 1 部分:配置第 3 层交换

第 2 部分:配置 VLAN 间路由

第 3 部分:配置 IPv6 VLAN 间路由

背景/场景

思科 Catalyst 3650 等多层交换机 能够进行第 2 层交换和第 3 层路由。 使用多层交换机的优点之一是可以拥有双重功能。中 小型公司可以获得的一种好处是能够购买一个多层 交换机,而无须购买单独的交换和路由网络设备。多层交换机的功能 包括能够 使用多个交换虚拟接口 (SVI) 从一个 VLAN 路由到另一个 VLAN,以及将第 2 层交换机端口 转换为第 3 层接口。

知道

步骤 1:配置第 3 层交换

在第 1 部分,您需要在交换机 MLS 上把 GigabitEthernet 0/2 端口 配置为路由端口,并验证您是否可以对其他第 3 层 地址执行 ping 操作。

a. 在 MLS 上,把 G0/2 配置为路由端口,并根据地址分配表分配 IP 地址 。

打开配置窗口

MLS(config)# interface g0/2

MLS(config-if)# no switchport

MLS(config-if)# ip address 209.165.200.225 255.255.255.252

b. 通过 ping 209.165.200.226 来验证与云的连通性。

MLS# ping 209.165.200.226

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 209.165.200.226, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 0/0/0 ms

关闭配置窗口

步骤 2:VLAN 间 路由

步骤 1:添加 VLAN。

打开配置窗口

按照 下表在 MLS 上添加 VLAN。Packet Tracer 的评分是区分大小写的,因此需要严格按照 所示键入名称。

| VLAN 编号 | VLAN 名称 |

| 10 | 员工 |

| 20 | 学生 |

| 30 | 教师 |

第 2 步:在 MLS 上配置 SVI。

根据地址分配表配置并激活 VLAN 10、 20、30 和 99 的 SVI 接口。VLAN 10 的配置如下所示。

MLS(config)# interface vlan 10

MLS(config-if)# ip address 192.168.10.254 255.255.255.0

步骤 3:在 MLS 上配置中继。

第 3 层交换机上的干道配置稍有不同。在第 3 层交换机 上,中继接口需要使用 dot1q 协议进行封装,但不需要像设置路由器和子接口 时那样指定 VLAN 编号。

a. 在 MLS 上配置接口g0/1。

b. 把这个接口配置为静态中继端口。

MLS(config-if)# switchport mode trunk

c. 把本征 VLAN 设置为99。

MLS(config-if)# switchport trunk native vlan 99

d. 使用 dot1q 协议封装链路。

MLS(config-if)# switchport trunk encapsulation dot1q

注意: PacketTracer 可能不会对主干的 封装进行评分。

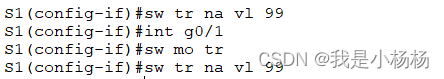

步骤 4:在 S1 上配置中继。

a. 把 S1 上的接口 g0/1 接口配置为一个静态中继端口。

b. 在干道上配置本征 VLAN。

步骤 5:启用路由转发。

问题:

a. 使用show ip route 命令。是否存在任何活动路由?

在此处输入您的答案。

b. 在全局 配置模式下输入命令ip routing 启用路由转发。

MLS(config)# ip routing

c. 使用命令 show ip route 验证路由转发功能已经启用。

MLS# show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

C 192.168.10.0/24 is directly connected, Vlan10

C 192.168.20.0/24 is directly connected, Vlan20

C 192.168.30.0/24 is directly connected, Vlan30

C 192.168.99.0/24 is directly connected, Vlan99

209.165.200.0/30 is subnetted, 1 subnets

C 209.165.200.224 is directly connected, GigabitEthernet0/2

关闭配置窗口

第 6 步:验证端到端连接。

a. 从 PC0 ping PC3 或 MLS 来验证 VLAN 10 内的连通性。

b. 从 PC1 ping PC4 或 MLS 来验证 VLAN 20 内的连通性。

c. 从 PC2 ping PC5 或 MLS 来验证 VLAN 30 内的连通性。

d. 从 S1 ping S2、S3 或 MLS 来验证 VLAN 99 内的连通性。

e. 要验证 VLAN 间路由,需要 ping 发送方 VLAN 之外的设备。

f. 从任意设备上 ping 云中的这个地址 209.165.200.226。

第 3 层交换机现在正在 VLAN 之间执行路由转发,并 提供到云的路由连接。

步骤 3:配置 IPv6 VLAN 间 路由

第 3 层交换机也可以在 IPv6 网络中执行路由转发。

步骤 1:启用 IPv6 路由。

打开配置窗口

在全局配置模式下输入ipv6 unicast-routing 命令 来启用 IPv6 路由。

MLS(config)# ipv6 unicast-routing

步骤 2:在 MLS 上给 SVI 配置 IPv6。

根据地址分配表给 VLAN 10、20 和 30 的 SVI 配置 IPv6地址。VLAN 10 的配置如下所示 。

MLS(config)# interface vlan 10

MLS(config-if)# ipv6 address 2001:db8:acad:10::1/64

步骤 3:在 MLS 上给 G0/2 配置 IPv6。

a. 在 G0/2 上配置 IPv6 地址。

MLS(config)# interface G0/2

MLS(config-if)# ipv6 address 2001:db8:acad:a::1/64

b. 使用命令show ipv6 route 验证 IPv6 互联 网络。

MLS# show ipv6 route

IPv6 Routing Table - 10 entries

Codes: C - Connected, L - Local, S - Static, R - RIP, B - BGP

U - Per-user Static route, M - MIPv6

I1 - ISIS L1, I2 - ISIS L2, IA - ISIS interarea, IS - ISIS summary

O - OSPF intra, OI - OSPF inter, OE1 - OSPF ext 1, OE2 - OSPF ext 2

ON1 - OSPF NSSA ext 1, ON2 - OSPF NSSA ext 2

D - EIGRP, EX - EIGRP external

S ::/0 [1/0]

via 2001:DB8:ACAD:A::2, GigabitEthernet0/2

C 2001:DB8:ACAD:A::/64 [0/0]

via ::, GigabitEthernet0/2

L 2001:DB8:ACAD:A::1/128 [0/0]

via ::, GigabitEthernet0/2

C 2001:DB8:ACAD:10::/64 [0/0]

via ::, Vlan10

L 2001:DB8:ACAD:10::1/128 [0/0]

via ::, Vlan10

C 2001:DB8:ACAD:20::/64 [0/0]

via ::, Vlan20

L 2001:DB8:ACAD:20::1/128 [0/0]

via ::, Vlan20

C 2001:DB8:ACAD:30::/64 [0/0]

via ::, Vlan30

L 2001:DB8:ACAD:30::1/128 [0/0]

via ::, Vlan30

L FF00::/8 [0/0]

via ::, Null0

关闭配置窗口

步骤 4:验证 IPv6 连通性。

设备 PC3、PC4 和 PC5 上已经配置了 IPv6 地址。验证 IPv6 VLAN 间路由,以及和云之间的连通性。

a. 从 PC3 ping MLS 来验证 VLAN 10 内的连通性。

b. 从 PC4 ping MLS 来验证 VLAN 20 内的连通性。

c. 从 PC5 ping MLS 来验证 VLAN 30 内的连通性。

d. 要验证 VLAN 间路由,需要在 PC3、PC4 和 PC5 之间相互进行 ping 测试。

e. 从 PC3 ping 云中的地址 2001:db8:acad:a::2。

这篇关于Packet Tracer - 配置第 3 层交换和VLAN间路由的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!