本文主要是介绍PHP Fatal error: Unparenthesized `a ? b : c ? d : e` is not supported.,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

这个错误是关于三元运算符的错误 这个错误在php8.0以下的版本好像是没问题呢

PHP Fatal error: Unparenthesized `a ? b : c ? d : e` is not supported.

Use either `(a ? b : c) ? d : e` or `a ? b : (c ? d : e)` in /cangku/app/common.php on line 57这个问题是 程序不知道这样写的优先级了 所以才会报错 而报错的提示也把解决方法告诉我们了

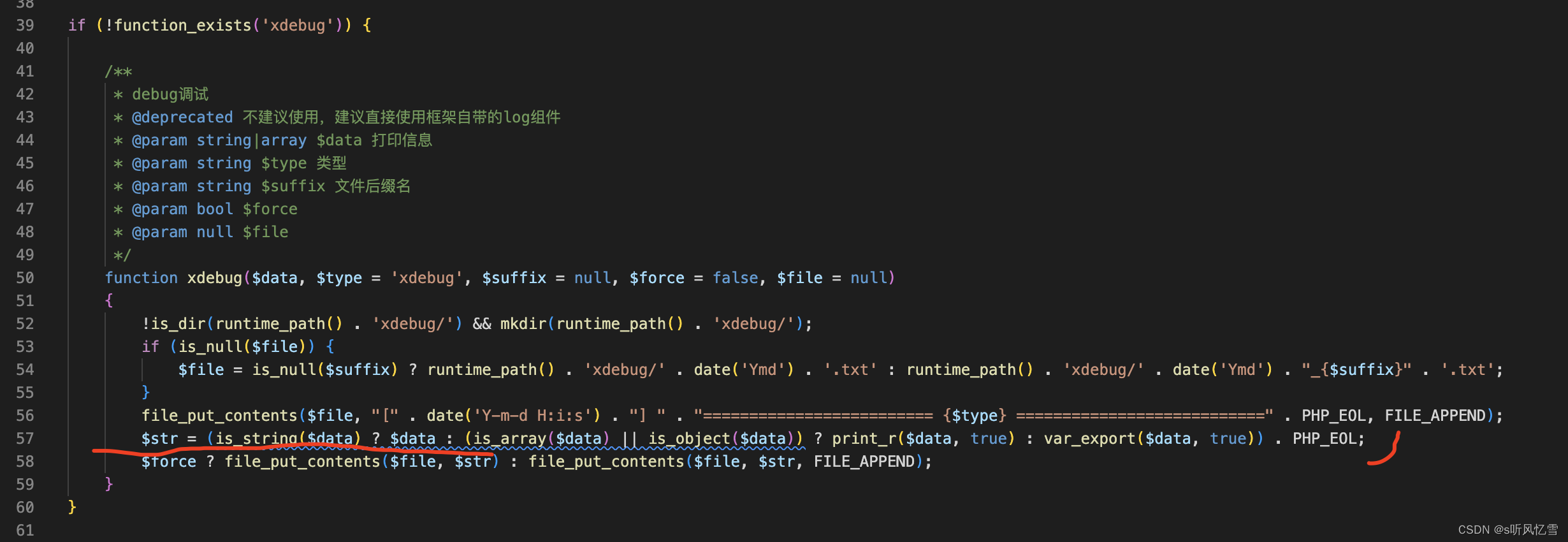

找到项目的这个文件 第57行

/app/common.php也就是这个方法

改成下面这样就可以了

$str = ((is_string($data) ? $data : (is_array($data) || is_object($data))) ? print_r($data, true) : var_export($data, true)) . PHP_EOL;就是加了一对小括号 大家可以直接复制 替换一下 然后保存

然后再运行程序 这个错误就解决了

$str = ((is_string($data) ? $data : (is_array($data) || is_object($data))) ? print_r($data, true) : var_export($data, true)) . PHP_EOL;

结束

这篇关于PHP Fatal error: Unparenthesized `a ? b : c ? d : e` is not supported.的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!