本文主要是介绍BEESCMS靶场小记,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

MIME类型的验证 image/GIF可通过

这个靶场有两个小坑:

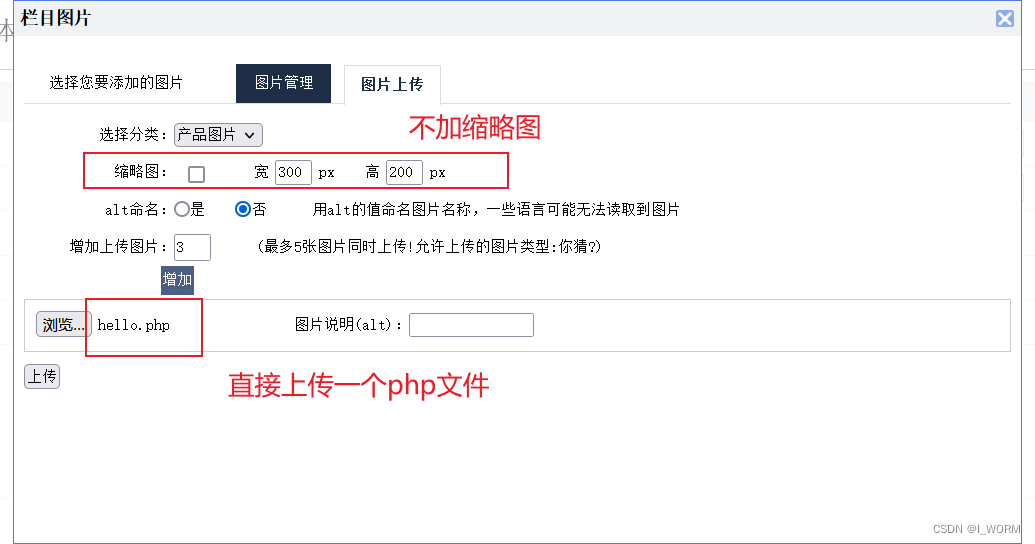

1.缩略图勾选则php文件不执行或执行出错

2.要从上传文件管理位置获取图片链接(这是原图上传位置);文件上传点中显示图片应该是通过二次复制过去的;被强行改成了.png/.gif文件;复制那个图片链接的话是不会执行的

具体实操:

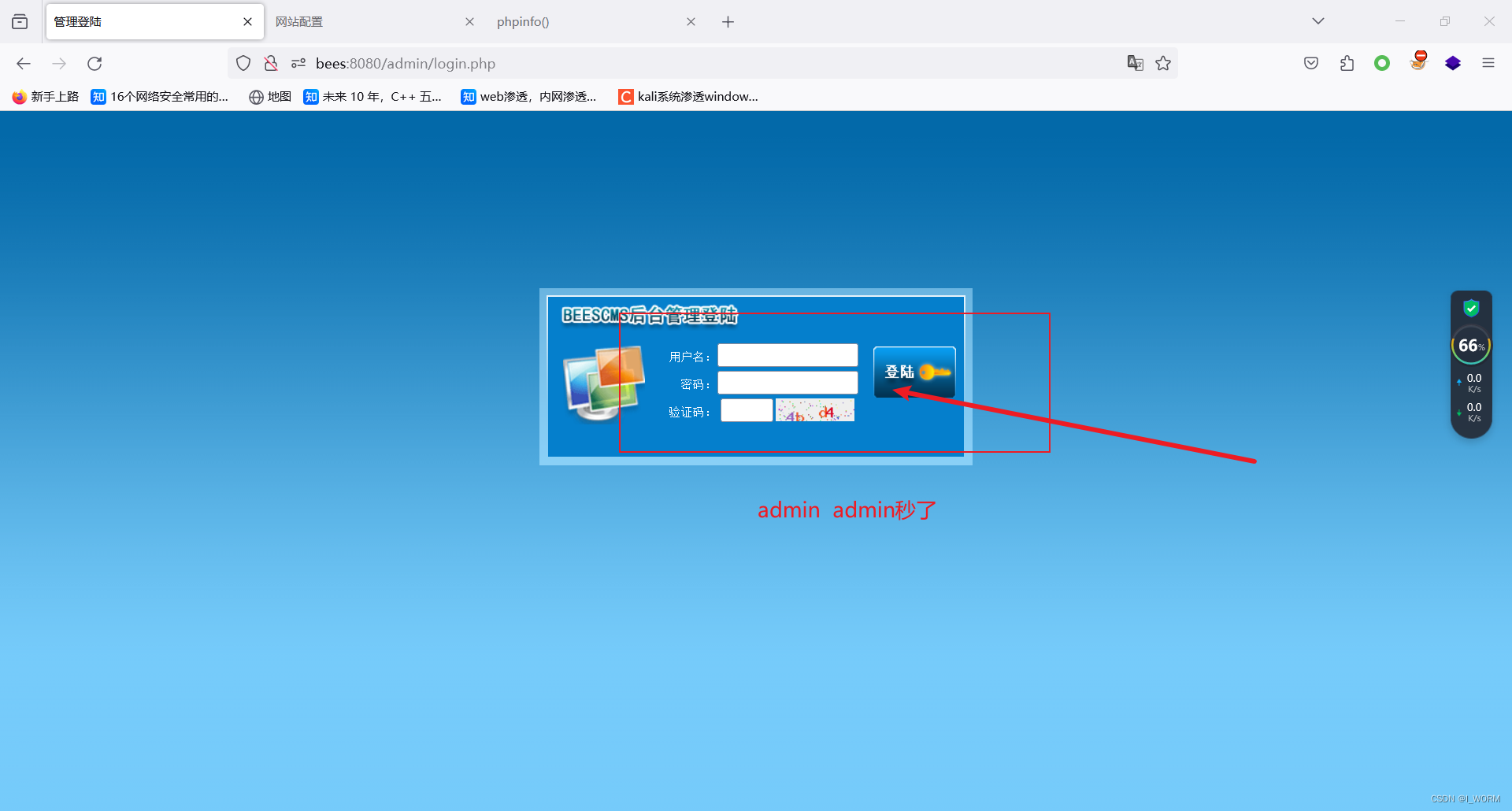

进入网站首页,url后面通过输入admin发现了后台管理系统的登录界面

用弱口令admin admin 直接进去了;(可以看到一些系统信息)

通过查看里面的数据发现了一个文件上传点

对文件进行上传(上传一个hello.php文件)不要勾选缩略图

通过抓包对MIME类型进行修改上传成功

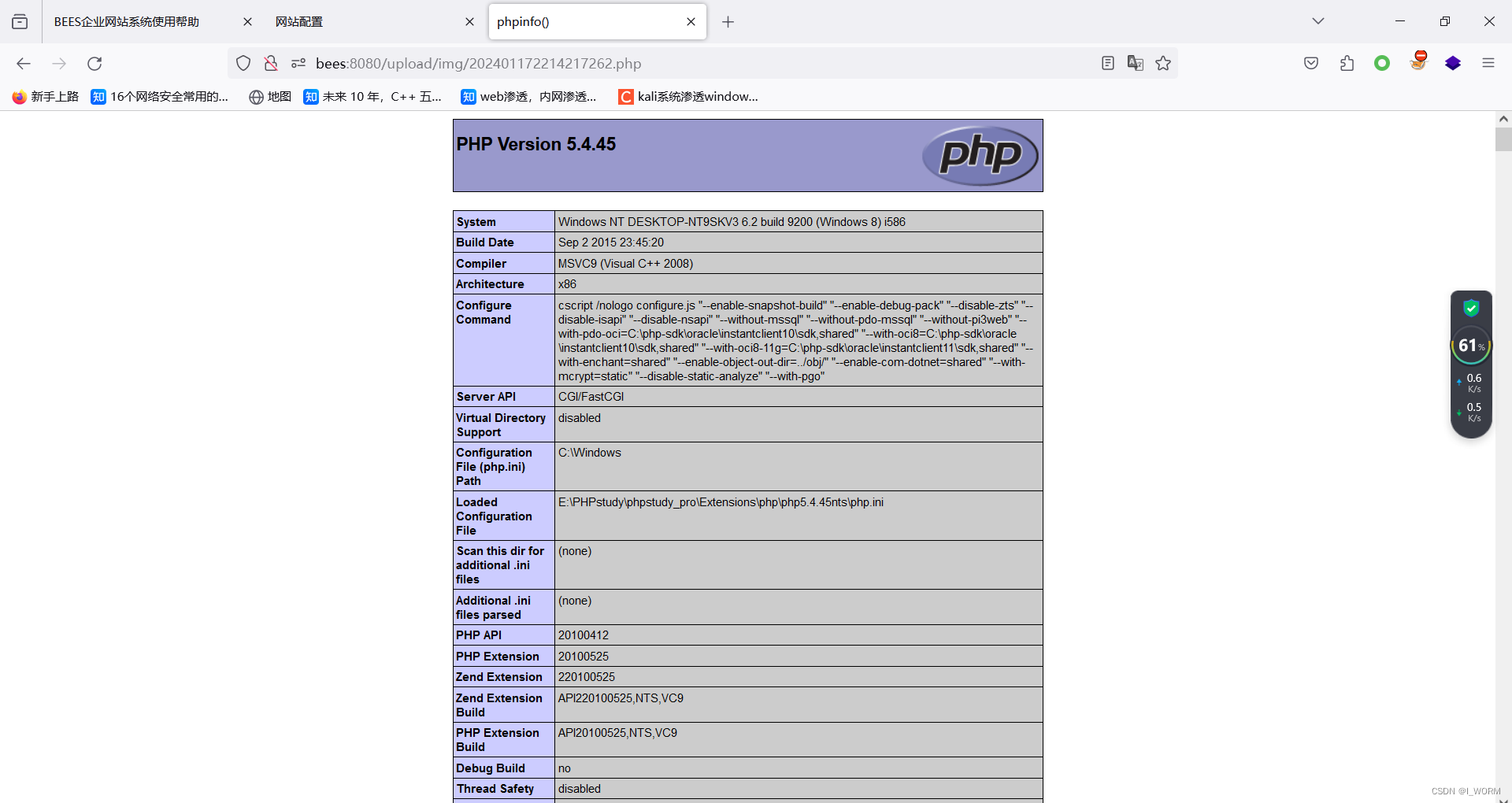

从图片管理位置可以查看上传的原图;可以看到上传了一个php文件;

复制图片的链接访问成功执行

这篇关于BEESCMS靶场小记的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)