本文主要是介绍极盾故事|某车企敏感数据风险监测平台,揭开48个高风险账号的神秘面纱,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

极盾科技助力某汽车科技公司,构建敏感数据实时风险监测平台,通过用户行为和实体分析系统(UEBA),打通数据和安全桥梁,实现敏感数据流动风险行为监控,半年内共计检测78万条内部员工的应用日志,发现10017个账号,所录13个特征中高达9个发出异常告警,48个账号存在高风险异常,发现“离职员工异常访问”、“非业务时间频繁操作”等异常行为。

01建设背景

在万物互联的物联网时代,汽车产业正随着人工智能、大数据、云计算、物联网等数字化技术发生颠覆性的变革,数字化技术正成为汽车企业的核心竞争力。

该车企深知“技术是品牌的永久生命力”,设计图纸、技术方案等一些商业机密一旦泄露对企业将是毁灭性的。

敏感数据保护成为该车企势在必行的项目,其需要重点解决的问题有:当前只能依赖各应用系统自身的审计日志,无法全局直观洞察整体应用安全态势;异常行为分析能力缺失,应用日志查询困难,且数据质量低下,只能通过手工SQL方式进行搜索;数据应用行为无法直接定位到人,仅仅只是访问者的计算机IP地址。

为此,极盾科技与该车企结缘,基于无感数据安全管控平台-极盾·觅踪,对含有敏感数据的业务系统进行行为管控。

02建设方案

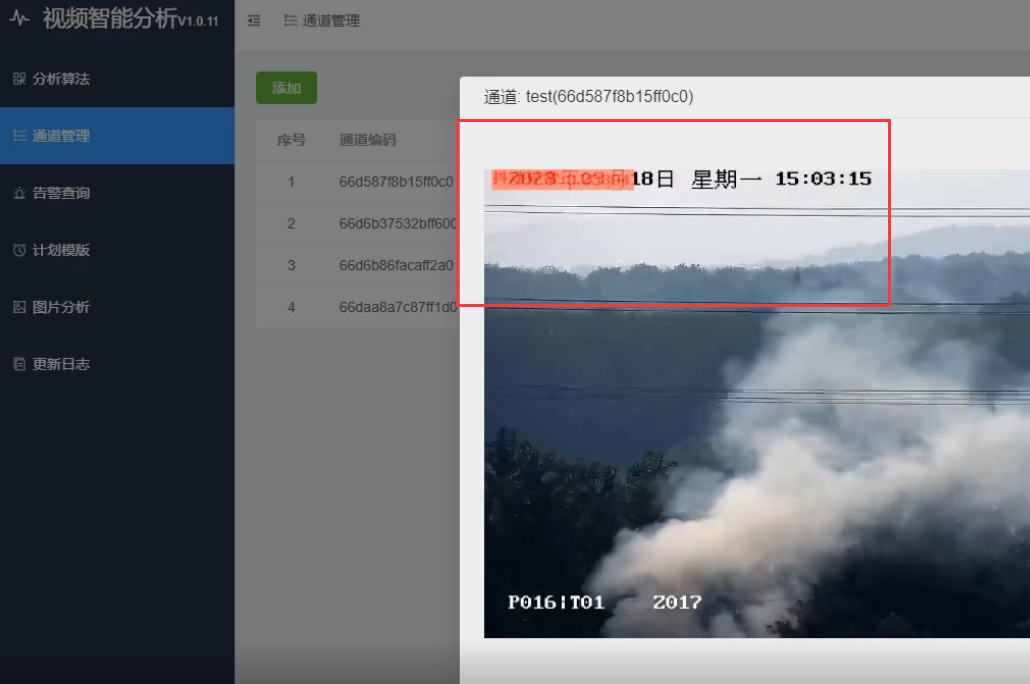

敏感数据实时风险监测平台主要针对应用系统的访问行为进行细粒度审计与监控。

通过分析应用日志和访问流量,记录和分析业务人员的业务操作行为及业务系统返回信息,深层分析业务操作行为的安全性,发现违规、越权和异常行为。

敏感数据实时风险监测平台,主要依赖用户行为和实体分析系统(UEBA),其总体架构如下:

1、丰富的数据适配能力,可全局洞察安全态势

支持多源异构全渠道数据接入,智能识别解析集成,支持30+日志类型,300+品牌厂商,3000+安全设备。

包括但不限于VPN日志、AD域日志、DB审计(数据库审计)、NTA日志(网络流量分析系统)、DPI日志(深度报文解析系统)、OA日志(办公自动化系统)、WINDOWS主机日志、NIX主机日志、邮件审计、EDR日志(终端检测与响应系统)、人事信息、API日志(应用程序接口)、门禁日志、卡消费日志、车库出入日志、监控日志、钉钉考勤、上网行为审计日志、IPS日志(入侵防御系统)、IDS日志(入侵检测系统)、WAF日志(WEB应用防护系统)、APT日志(高级可持续威胁防御系统)、USM日志(统一安全管理平台)、堡垒机日志、威胁情报、SYSMON日志(微软系统监视)、防火墙日志和其他第三方终端日志等数据源信息。

2、自动发现用户,全方位的用户行为画像

自动发现用户,支持在多个账号属性中任意选取作为用户主属性,其他属性可关联作为从属性,针对已定位出的特定风险用户,从用户风险全局出发,全方位展示该用户全局画像信息,特征对应事件快速自适应排序,通过风险趋势图以及多种可视化图表,便于用户排查某个用户最有风险事件。

3、灵活的风险建模能力,支持30+风险类型检测

支持自定义模版/时序/编程创建特征,提升模型落地效率。特征权重自定义调节,提升安全风险的针对性。支持实时发现风险的同时,满足历史数据导入离线建模分析需求。

具有13年国家级网络安保经验,内置100+UEBA特征场景,可便捷高效地基于具体风险进行威胁研判,包括但不限于恶意程序、账号失陷、暴力破解、漏洞扫描、数据泄露、账号活动偏离自身基线、账号活动偏离部门基线、账号异常登录、账号异常修改、API违规调用、API违规访问、API违规申请、账号暴力破解、账号失陷、恶意扫描、数据库勒索、数据泄露、数据库SQL注入、账号被盗、账号违规共享、远程办公效率分析、邮件违规收发、邮箱炸弹、邮件欺诈、账号敏感资源访问、账号越权访问、数据破坏、离职员工账号未注销、异常下载和爬虫行为等30+风险类型。

03项目成效

半年内,共计检测78万条内部员工的应用日志,发现10017个账号,所录13个特征中高达9个发出异常告警,48个账号存在高风险异常。

·用户李XX,在凌晨非业务时间频繁操作应用,操作数量已经偏离整个业务系统的整体基线和所在的部门基线,并且用户进行了较多修改行为,属于敏感操作。

·用户XX坤,页面访问次数大于日均访问次数三倍,账号活动偏离自身基线,且组织架构查不到此人,可能是离职打包资料,属于异常操作。

针对这些异常行为,系统可采用水印、脱敏、登出等方式进行防护,企业亦可根据具体业务状况进一步进行研判,以便及时采取响应措施,防止数据泄露。

极盾科技,为该车企的数据安全保驾护航,亦将继续以创新的技术和优质的服务,为更多客户带来更多优质产品。

这篇关于极盾故事|某车企敏感数据风险监测平台,揭开48个高风险账号的神秘面纱的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!